遠端工作 VPN:保護您的家庭辦公室

在家工作會讓企業數據面臨辦公室環境中不存在的風險。VPN 是香港每位遠端工作者不可或缺的第一道防線。

在家工作會讓企業數據面臨辦公室環境中不存在的風險。VPN 是香港每位遠端工作者不可或缺的第一道防線。

轉向遠端工作從根本上改變了企業的安全邊界。在辦公室,員工受到企業級防火牆、受管理的交換機和 IT 控管的網絡基礎設施保護。在家中,同一位員工卻透過消費者路由器連線——這些路由器往往運行著過時的韌體,使用從未更改過的預設密碼——共享的網絡上還連接著串流裝置、智能電視和家庭成員的個人設備。辦公室網絡與家庭網絡之間的安全差距十分巨大。

遠端工作者面臨的威脅面包括:家庭設備與企業伺服器之間的未加密數據傳輸、共享 ISP ↗ 基礎設施上的惡意行為者、針對缺乏企業垃圾郵件過濾的家庭電郵帳戶的網絡釣魚攻擊、不安全網絡上的視訊通話攔截,以及同時存取企業系統的個人設備上的瀏覽器攻擊。2023 年 IBM《數據洩露成本報告》發現,與本地辦公室事故相比,遠端工作平均令洩露成本高出 24%——家庭網絡帶來的風險是真實存在且代價高昂的。

企業 VPN 透過建立從遠端工作者設備直接接入企業網絡的加密隧道,解決了邊界問題。所有發往內部系統的流量——文件伺服器、數據庫、內部網應用程式、Salesforce、SAP——都經過加密和身份驗證後通過這條隧道傳輸。即使遠端工作者的家庭網絡遭到入侵,攻擊者看到的也只是在任何合理時間內都無法解密的加密密文。

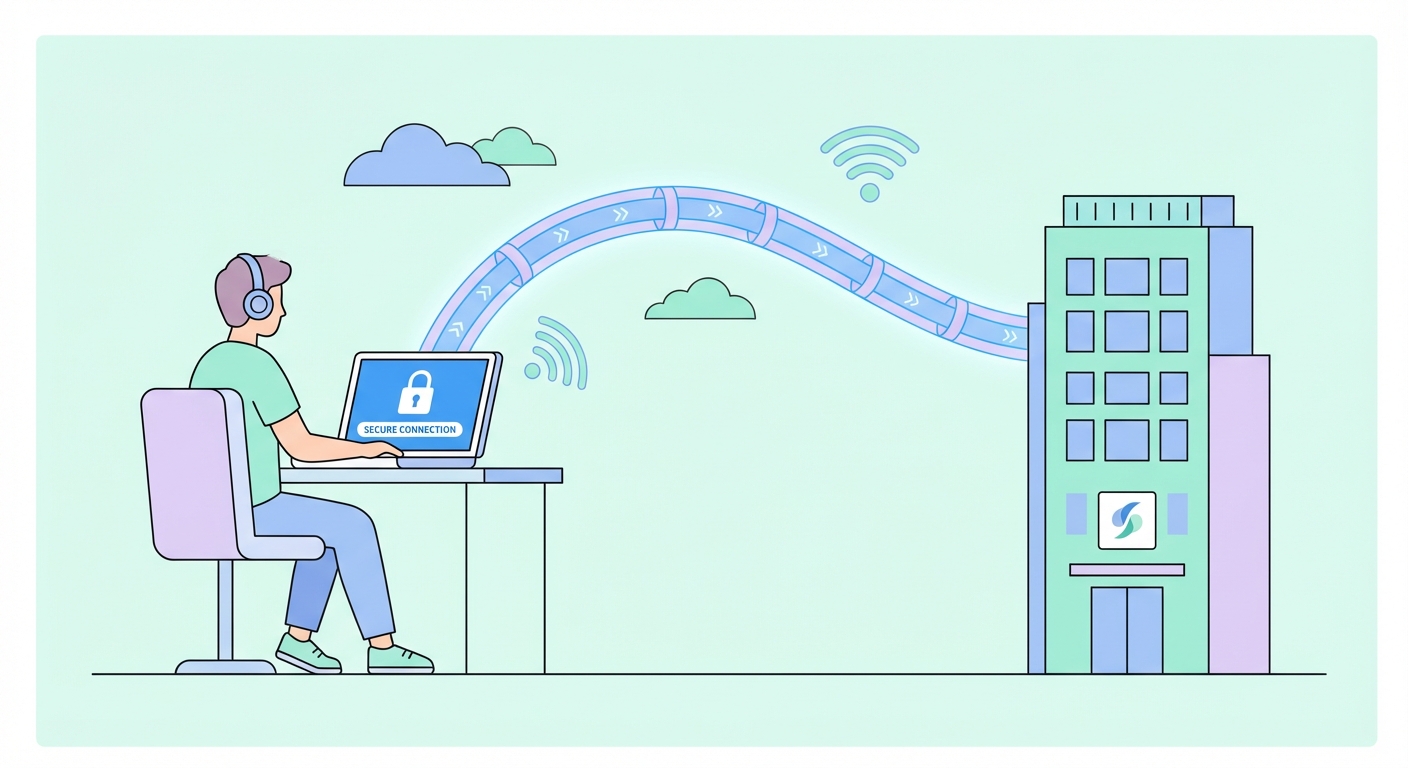

企業 VPN(如 Cisco AnyConnect、Palo Alto GlobalProtect、Pulse Secure 及 Microsoft SSTP 方案)與消費者 VPN(NordVPN、ExpressVPN、Mullvad)服務於根本不同的目的,不應混淆。企業 VPN 讓遠端員工連接到公司自有的內部網絡基礎設施——VPN 伺服器由公司擁有及運營,位於公司網絡內部,並為已驗證的員工提供內部專用資源的存取權限。

消費者 VPN 讓用戶連接到 VPN 公司運營的伺服器,從這些伺服器將流量路由至公共互聯網。它們保護您的隱私免受 ISP ↗ 監控並提供地區解鎖功能,但不會將您連接至任何特定組織的內部網絡。許多遠端工作者需要兩者兼用:IT 部門提供的企業 VPN(用於存取內部系統)以及個人消費者 VPN(用於保護一般互聯網瀏覽,免受家庭 ISP 監控)。

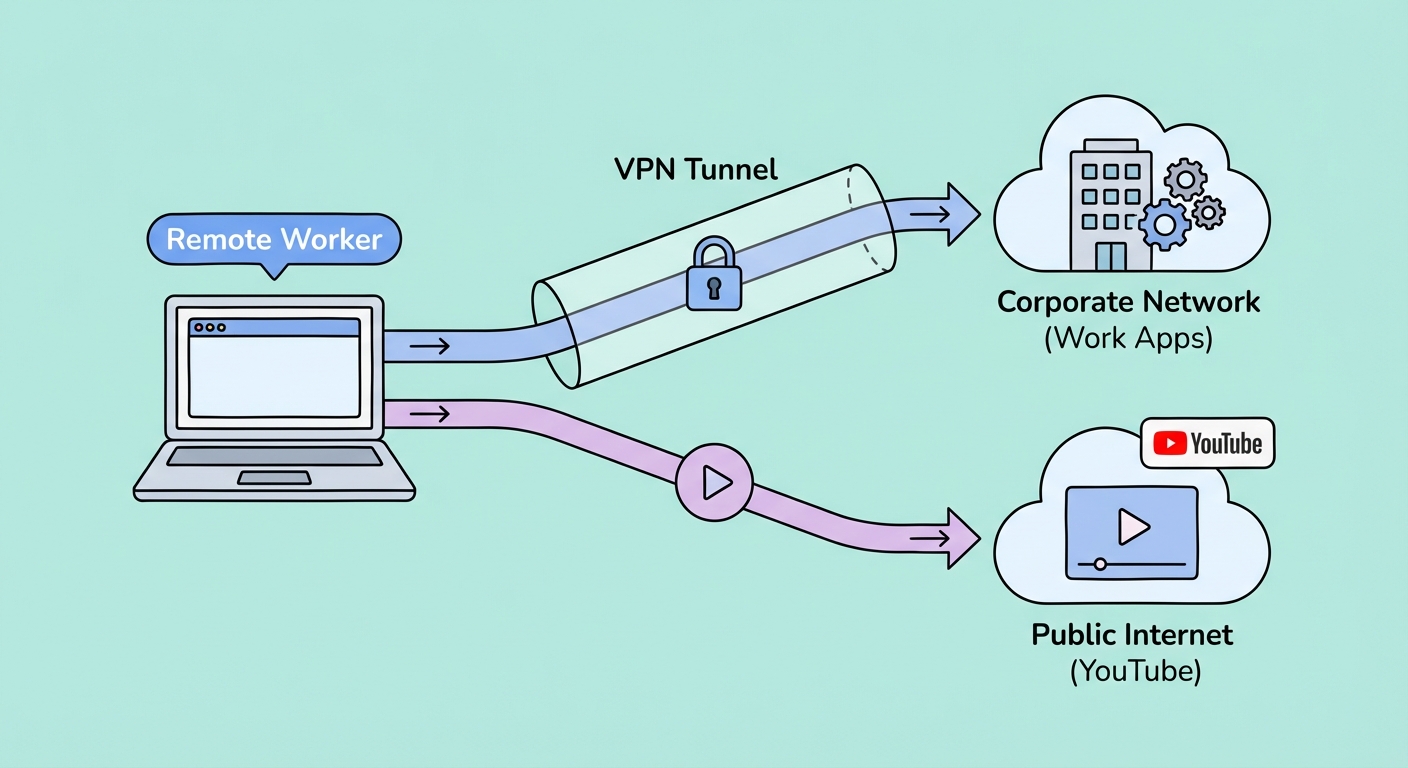

當兩者需要同時使用時,分流隧道便至關重要。此功能將發往企業的流量路由至企業 VPN,而將一般互聯網流量路由至消費者 VPN——或在不需要消費者 VPN 時直接連接互聯網。若不使用分流隧道,企業 VPN 在「全隧道」模式下會將所有互聯網流量路由至公司伺服器,這不僅速度慢、讓 IT 全面監控個人瀏覽,而且通常與消費者串流及遊戲不相容。

對於同時使用個人消費者 VPN 和企業 VPN 的遠端工作者而言,分流隧道是最強大的功能。分流隧道並非將所有流量路由至單一 VPN 連線,而是讓您指定哪些流量通過 VPN、哪些直接連接互聯網。對於遠端工作,典型的分流配置是將企業應用程式流量(Microsoft 365、公司 CRM、內部工具)發送至企業 VPN,而個人瀏覽、串流及遊戲則直接連接互聯網或通過個人消費者 VPN。

大多數優質消費者 VPN 提供基於應用程式的分流隧道,讓您指定哪些應用程式通過 VPN 隧道路由。對於遠端工作,您可以配置公司的 Cisco AnyConnect 客戶端、用於企業通話的 Microsoft Teams,以及用於企業工作的瀏覽器配置文件通過企業 VPN 路由——而 Netflix、Chrome 個人配置文件及遊戲客戶端等個人應用程式則完全繞過它。這種配置在保持個人使用最高速度的同時,全面符合企業安全合規要求。

基於網址的分流隧道(ExpressVPN 及少數其他服務提供)更為精細——您可以指定 company.com 等個別域名通過 VPN 路由,而其他所有流量則繞過它。當您需要在同一瀏覽器會話中同時存取內部和外部資源時,這尤其有用。請注意,某些企業 VPN 解決方案可能出於政策原因禁用分流隧道——如果您公司的 VPN 強制使用全隧道模式,您需要與 IT 部門討論分流隧道的需求。

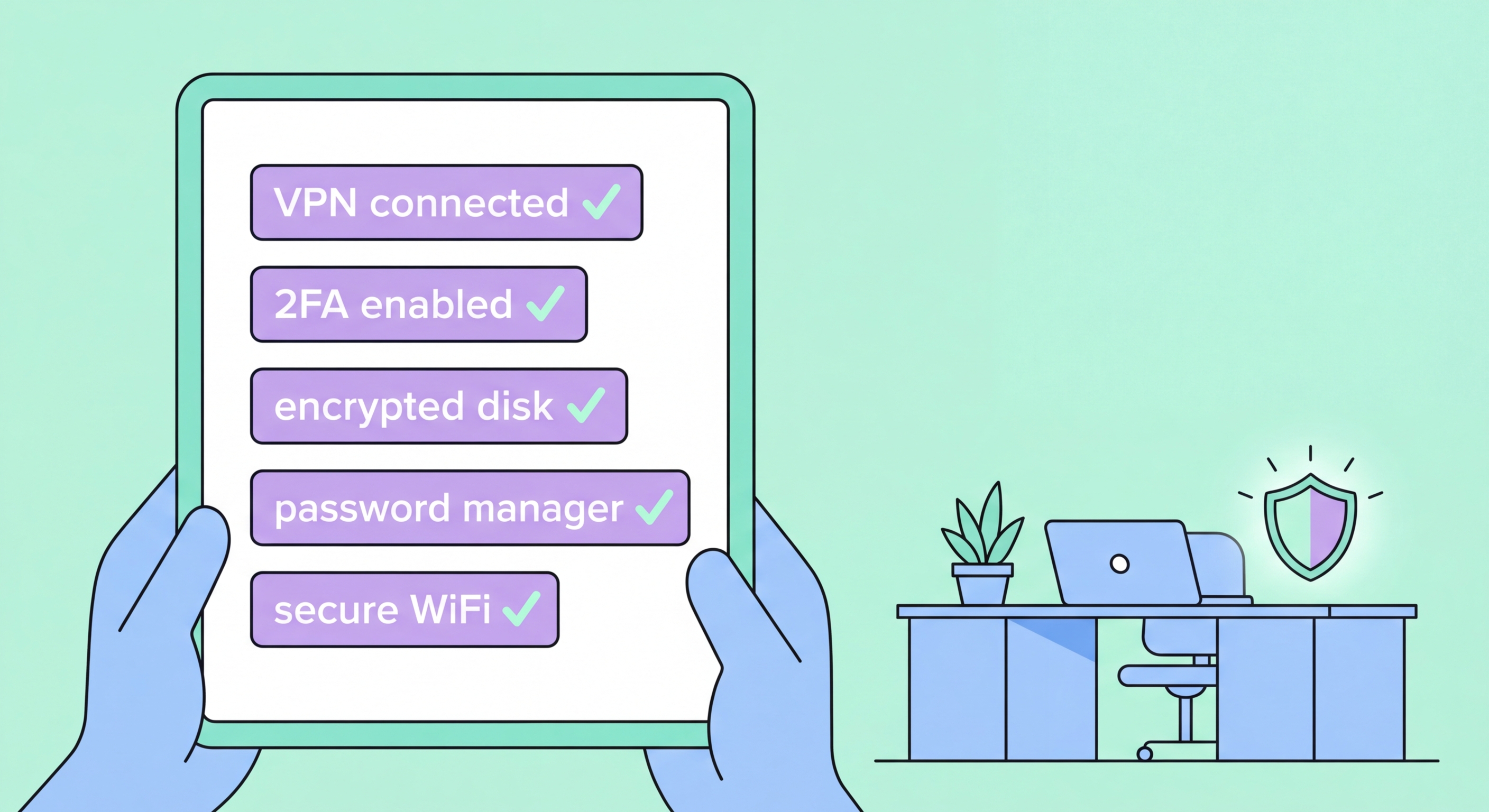

VPN 是遠端工作安全的基礎,但並非完整方案。多層次的安全方法能全面應對香港遠端工作者面臨的各種威脅。最關鍵的附加措施與您的 VPN 協同配合,為家庭辦公室環境創建真正符合企業安全標準的防護體系。

路由器安全是大多數遠端工作者忽視的一層。您的家庭路由器是所有網絡流量的閘道——若遭入侵,攻擊者可攔截未加密的本地流量、重定向 DNS 查詢,或無論個別設備是否使用 VPN,都能存取您網絡上的設備。將路由器管理員密碼更改為強而獨特的密碼,啟用自動韌體更新,並停用存在已知漏洞的 WPS(Wi-Fi 保護設置)。理想情況下,為工作設備建立獨立的 WiFi SSID,與家人的物聯網設備及智能家居設備隔離。

工作設備的端點安全同樣重要。確保您的操作系統和所有應用程式均已完全更新——絕大多數成功的惡意軟件感染都利用已有補丁的已知漏洞。使用密碼管理器為每項服務生成並儲存唯一密碼。啟用全磁碟加密(Windows 的 BitLocker、macOS 的 FileVault),以防筆記本電腦遭竊時企業數據外洩。最後,在所有支援的企業系統上啟用多重因素驗證(MFA)——對最敏感的帳戶優先使用硬件安全密鑰(YubiKey)。