惡意孿生WiFi攻擊:假冒熱點的威脅

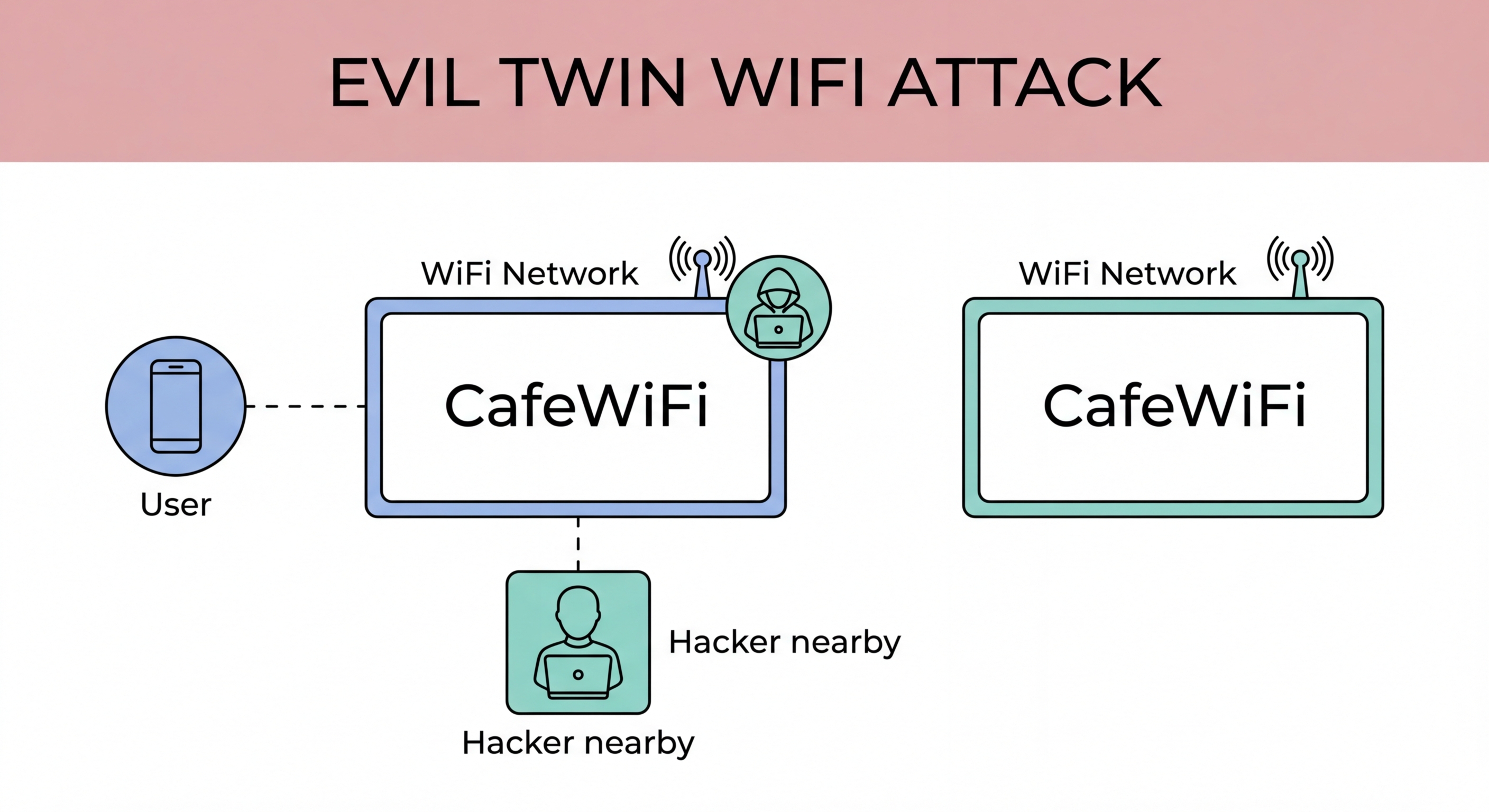

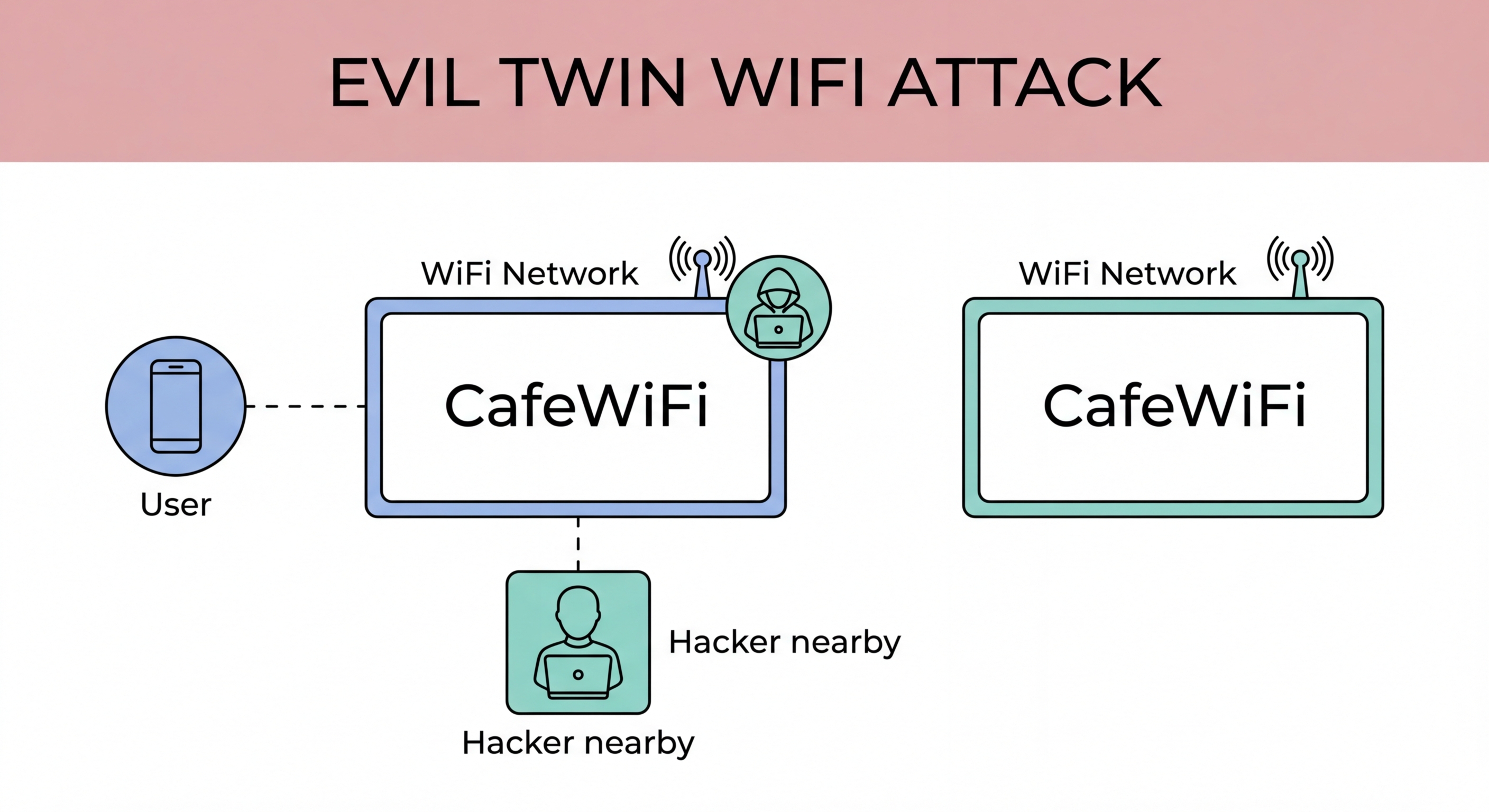

惡意孿生攻擊創建的假冒WiFi網絡,與真實網絡幾乎無從區別。您以為連接的是合法熱點,但實際上所有流量都流經攻擊者的裝置。以下介紹其運作原理及防禦方法。

惡意孿生攻擊創建的假冒WiFi網絡,與真實網絡幾乎無從區別。您以為連接的是合法熱點,但實際上所有流量都流經攻擊者的裝置。以下介紹其運作原理及防禦方法。

惡意孿生攻擊需要攻擊者創建一個廣播與合法網絡相同SSID(網絡名稱)的WiFi接入點。攻擊者使用設置為接入點模式的筆記本電腦WiFi適配器,或專用裝置如WiFi Pineapple——一種可自動執行惡意孿生攻擊的商業滲透測試裝置。攻擊者透過獨立連接(有線、流動數據或第二個WiFi網絡)連接至互聯網,並將所有受害者流量路由經過其裝置,在截取所有傳輸內容的同時提供互聯網存取。

惡意孿生攻擊的成功與否取決於信號強度。當多個接入點廣播相同的SSID時,裝置通常會連接至信號最強的一個。在繁忙的港鐵站、酒店大堂或機場航站樓,配備高增益天線的攻擊者通常能壓制合法網絡的信號,使附近裝置轉而連接至惡意孿生網絡。曾連接過該SSID——即已將其儲存在「已記住的網絡」列表中——的裝置,一旦在範圍內偵測到熟悉的網絡名稱,便可能在無需用戶操作的情況下自動連接。

一旦受害者連接至惡意孿生網絡,攻擊者即可控制其整個互聯網連接。他們可以提供一個與酒店或咖啡廳真實入口頁面完全相同的逼真強制登入頁面,收集用戶提交的憑證或個人資料。他們可以執行SSL剝離攻擊,破壞HTTPS保護並讀取所有未加密或已降級的流量。他們可以向HTTP網站注入惡意腳本,從已驗證會話中盜取Cookie。整個攻擊對受害者而言完全透明——互聯網存取正常運作,毫無流量被攔截的跡象。

惡意孿生攻擊最常見於以下地點:大量用戶期望使用免費WiFi ↗、合法SSID廣為人知,且人流量足以使攻擊者投入時間和設備的場所。在香港,主要高風險地點包括:香港國際機場(HKIA)、港鐵站及轉乘站、主要購物商場(國際金融中心商場、時代廣場、海港城)、酒店大堂及商務中心,以及銅鑼灣和旺角等熱門旅遊地區。

香港國際機場是特別高價值的目標,因為它匯聚了大量跨境旅行的旅客,他們可能正在存取多個司法管轄區的服務,並可能攜帶大量金融資源和寶貴的商業數據。「Airport_Free_WiFi」SSID廣為人知,使創建惡意孿生網絡極為容易。國際旅客對HKIA的具體網絡特性也較不熟悉,更有可能連接至預期網絡名稱的不熟悉變體。

WiFi.HK的SSID在香港數千個熱點上使用,是香港惡意孿生攻擊中被仿冒最多的SSID,因為其識別度是普遍的。任何在香港期望使用免費WiFi ↗的人都知道要尋找「WiFi.HK」。在任何繁忙地點以此SSID運作惡意孿生網絡的攻擊者,可以合理預期曾在城市任何地方使用過WiFi.HK的人的裝置會自動連接——無需受害者採取任何行動。這種被動收集自動連接受害者的方式,完全不需要社會工程手段,也不需要任何用戶互動。

識別惡意孿生網絡十分困難,因為它們的設計本就難以被察覺。然而,幾個信號可能引起懷疑。若您在掃描WiFi時發現兩個具有相同SSID的網絡,其中一個可能是惡意孿生——不過,大型場所中多個合法接入點使用相同SSID也是正常現象。若您連接至已知網絡後收到新的強制登入請求,而您之前連接時並無此要求(或要求的是不同的入口頁面),這值得懷疑。若新入口頁面聲稱來自您並不在的地點或服務,則是強烈的警示信號。

BSSID(接入點的硬件MAC位址)是可靠的識別依據,但大多數用戶無法輕易獲取BSSID資訊。在iPhone上,您可以在設定 → WiFi → 點擊已連接網絡旁邊的「i」來查看已連接接入點的BSSID。在Android上,網絡詳細資訊視圖同樣顯示BSSID。若您曾連接過合法網絡並記錄了其BSSID,將當前BSSID與您的記錄進行比對,可確認您是否在正確的網絡上。實際上,很少有用戶會主動收集此類資訊。

瀏覽器層面的信號也可能暗示惡意孿生的存在。若您瀏覽的網站開始顯示意外內容、您常用網站的SSL憑證警告,或網址列顯示HTTP而非HTTPS(對於本應始終使用HTTPS的網站)——這些可能表明您的連接受到主動干擾。這些信號並非決定性的(網絡問題也可能造成類似症狀),但結合地點背景(您在高風險區域)和無法解釋的連接變化,它們足以促使您斷線並切換至流動數據。對任何惡意孿生可疑情況的最安全回應,是立即斷線並改用流動數據。

最有效的預防措施在多個層面同時運作。在連接層面:停用所有公共網絡的WiFi自動連接。瀏覽您已儲存的WiFi網絡,刪除或停用任何公共SSID(WiFi.HK、機場網絡、過往入住酒店的網絡)的自動加入功能。這可防止您的裝置在您不知情的情況下自動連接至惡意孿生網絡。當您需要連接公共網絡時,請主動操作,並透過詢問場所員工確切的SSID及查看官方標示,仔細核實網絡名稱。

在流量層面:使用能在您加入任何不受信任網絡時自動連接的VPN。設定完善的VPN應用程式(NordVPN、ExpressVPN、Mullvad、ProtonVPN均提供此功能)會在您連接至不在您的受信任列表(家庭、辦公室)上的WiFi網絡時自動啟動。這意味著即使您不慎連接至惡意孿生網絡,您的所有流量在抵達惡意孿生網絡之前,已端對端加密——攻擊者只能截取加密數據,無從獲取任何可用資訊。

考慮每個地點的具體風險狀況。並非每次公共WiFi使用都需要相同程度的謹慎——在本地港鐵通勤時串流播客,與在陌生城市的未知酒店WiFi上存取工作電子郵件,其風險狀況截然不同。在高風險環境中,應採用最強保護措施——VPN始終保持啟用、敏感任務使用流動數據、不為任何公共網絡儲存自動連接。同時教育您的家庭成員了解這些風險,尤其是可能習慣性連接任何可用免費WiFi而不考慮安全隱患的兒童和老年親屬。