SIM卡調換攻擊:如何保護你的電話號碼

SIM卡調換是繞過基於SMS的2FA最有效的方法之一。犯罪分子利用社會工程學轉移你的電話號碼——連同所有SMS驗證碼。以下說明如何阻止他們。

SIM卡調換是繞過基於SMS的2FA最有效的方法之一。犯罪分子利用社會工程學轉移你的電話號碼——連同所有SMS驗證碼。以下說明如何阻止他們。

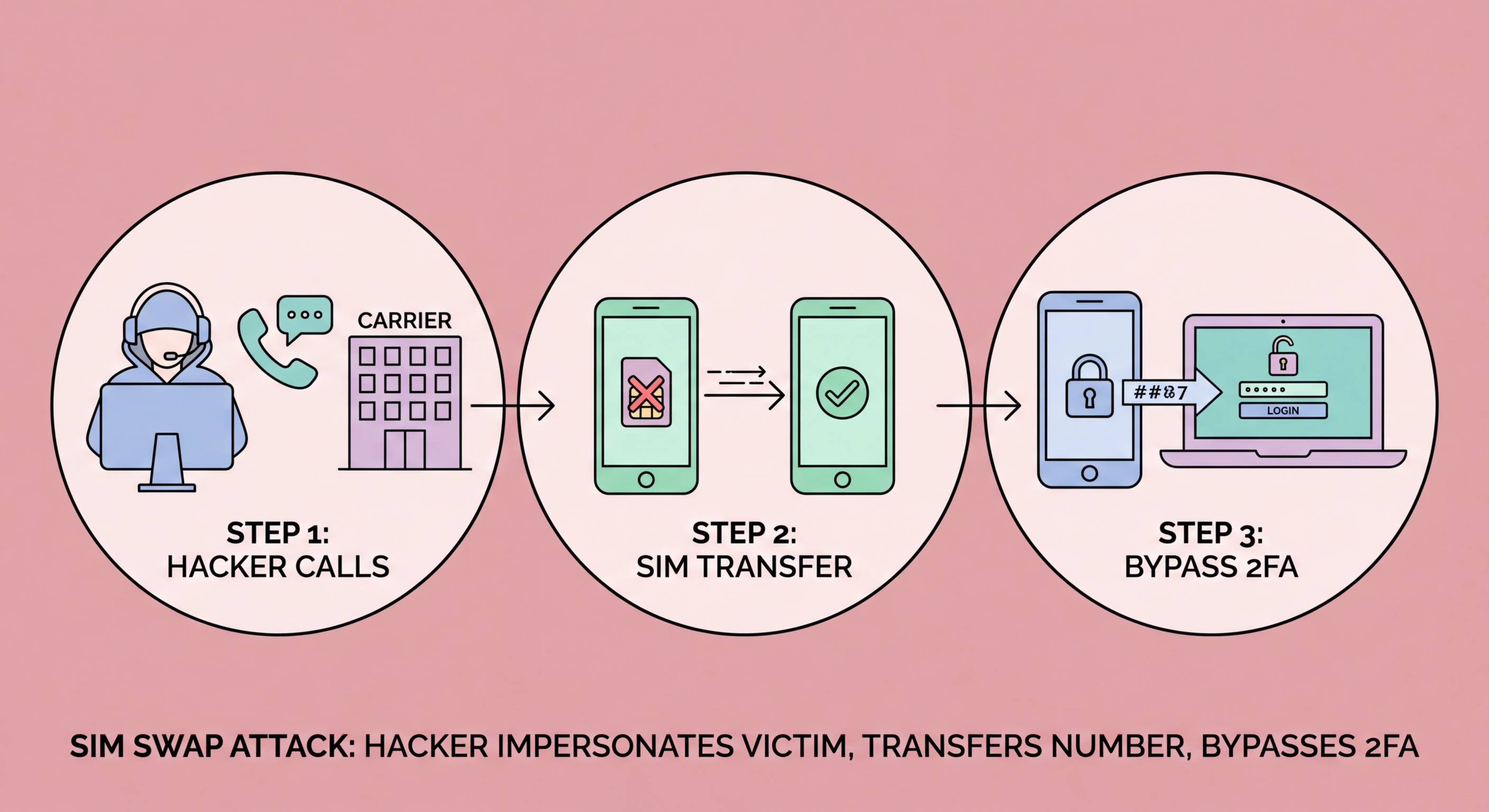

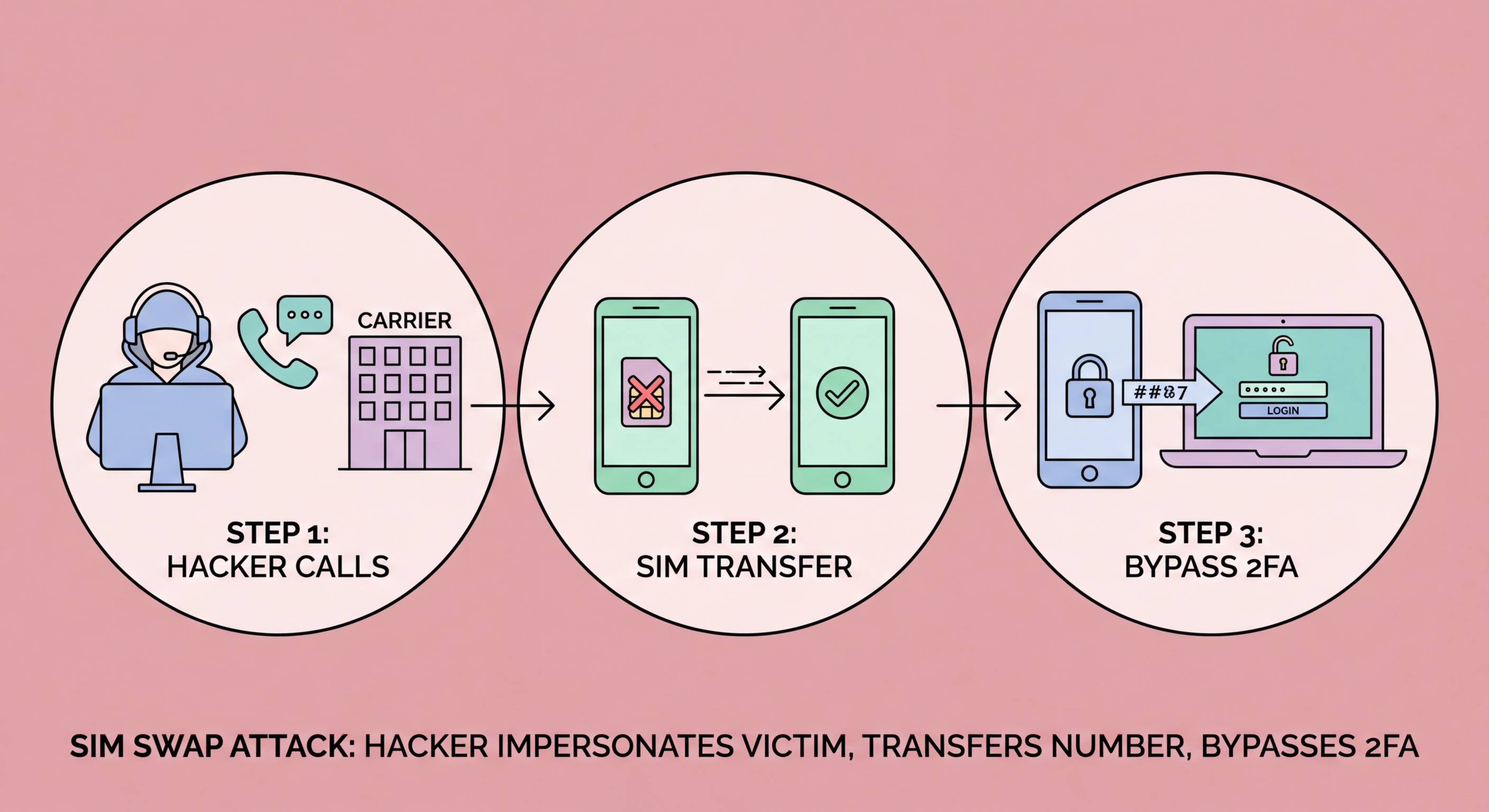

SIM卡調換攻擊從偵察開始。在聯繫你的流動網絡營運商之前,攻擊者會收集你的個人資訊——出生日期、家庭住址、如可獲取的香港身份證號碼、賬戶持有人姓名、信用卡後四位數字(有時在數據洩露中可見),以及與你的運營商賬戶相關的任何賬戶PIN或密碼。這些資訊從社交媒體個人資料、購買的數據洩露數據庫、你可能回覆過的釣魚電郵中收集,或通過向低級別運營商員工撥打初步電話獲取。

掌握足夠個人資訊後,攻擊者通過電話、在線聊天或親赴門市聯繫你的運營商客戶服務,並聲稱自己是你。他們說有一張新SIM卡,需要將你的號碼轉移到新卡上,或聲稱手機遺失或損壞,需要更換SIM卡。客戶服務代表按照標準程序提出驗證問題。攻擊者提供在偵察過程中收集到的答案。如果代表接受了驗證,號碼便會在幾分鐘內轉移到攻擊者的SIM卡上。

轉移完成的瞬間,你的手機失去信號——所有通話和短信現在都路由到攻擊者的設備。攻擊者立即開始逐一處理你的賬戶,首先從電郵開始(通過向現在受其控制的電話號碼請求密碼重設)。獲得電郵存取權限後,他們重設銀行應用程式、社交媒體、加密貨幣交易所以及任何其他與該電郵關聯服務的密碼。從SIM卡轉移到賬戶被入侵的時間窗口可短至10至15分鐘。你甚至可能直到為時已晚,才注意到手機已失去信號。

香港的流動網絡市場主要由數碼通(SmarTone)、中國移動香港(CMHK)、3HK(和記電話)和CSL提供服務。每家運營商對SIM相關變更都有自己的客戶驗證程序,這些程序的安全性各有不同。一般而言,在運營商門市親身提出的請求需要出示香港身份證,這為遠程社會工程學攻擊提供了有意義的障礙。電話和在線渠道存在更大風險,因為驗證依賴於可能從其他來源研究或獲取的資訊。

香港已有SIM卡調換詐騙的報告,儘管其普遍程度低於運營商驗證程序非常薄弱的地區(如美國)。香港最常見的案例涉及加密貨幣持有者和企業主。HKCERT ↗(香港電腦保安事故協調中心)已發出諮詢意見,指出基於SMS的驗證對香港互聯網用戶構成有意義的漏洞,尤其是持有大量數字資產或擁有吸引攻擊者關注賬戶的用戶。

香港一個重要的區別是:運營商之間合法的號碼可攜帶性(MNP——流動號碼可攜帶性)同樣涉及轉移你的號碼,但這是一個需要在新運營商簽署文件的正式程序,通常會向你的已登記聯繫方式發送通知。這與SIM卡調換詐騙不同,後者是向你現有的運營商冒充你的身份。請警惕任何你未曾發起的意外MNP通知或運營商通訊——這可能表明有人正試圖將你的號碼轉移到另一家運營商。

最有效的步驟是致電你的流動網絡運營商,要求設定客戶賬戶PIN或口頭密碼,以確保在對你的賬戶進行任何變更前——更換SIM卡、號碼攜帶、賬戶變更或客戶服務查詢——必須提供此密碼。對於數碼通,你可以致電2880 2688或親赴門市辦理。對於中國移動香港,致電3121 8888。對於3HK,致電3162 3380。具體要求設定「安全碼」或「賬戶PIN」,以防止未經授權的變更。同時詢問是否可以將你的賬戶鎖定,要求在未親身核實的情況下不得進行SIM卡調換和號碼轉移。

將所有重要的2FA從SMS遷移出去。你的電郵、可存取銀行的賬戶及社交媒體,應在可能的情況下使用驗證器應用程式而非SMS驗證碼。雖然這並不能阻止有人竊取你的號碼,但會消除這樣做的價值——如果你的電郵2FA是驗證器應用程式而非SMS,SIM卡調換就無法解鎖你的電郵,級聯攻擊便會被阻斷。對於大多數香港用戶而言,運營商PIN加上驗證器應用程式2FA的組合是推薦的防禦方案。

減少你的網絡個人資訊足跡。SIM卡調換攻擊的偵察階段依賴於公開可用的個人資訊。審查你的社交媒體隱私設定:避免公開發布你的電話號碼,刪除或限制出生日期的可見性,並謹慎發布可揭示你家庭社區的位置資訊。警惕任何要求你確認運營商賬戶詳情、香港身份證號碼或帳單資訊的可疑電郵或電話——這些可能是計劃中的SIM卡調換的偵察活動。

SIM卡調換的第一個跡象通常是你的手機意外顯示「無信號」或「僅限SOS」。如果發生這種情況,不要以為這只是暫時的網絡問題——立即採取行動。連接WiFi並使用基於WiFi的通訊方式(FaceTime音頻、通過WiFi的WhatsApp或其他設備)立即致電你的運營商客戶服務。報告你認為自己是SIM卡調換詐騙的受害者,並要求撤銷SIM卡調換並凍結賬戶以防止進一步變更。大多數運營商如果被及時聯繫,可以撤銷詐騙性的SIM卡調換。

在與運營商通話的同時,使用另一台設備(手提電腦、平板電腦或家庭成員的手機)在你仍有存取權限時登入最重要的賬戶——電郵、銀行、社交媒體。立即更改這些賬戶的密碼,如果它們目前使用SMS 2FA,請禁用並設定驗證器應用程式。如果你已完全失去對某個賬戶的存取,請使用備用驗證碼或該服務的身份驗證程序啟動賬戶恢復。如果懷疑發生財務詐騙,應立即致電銀行凍結賬戶。

保護賬戶後,向香港警務處(刑事部,網絡罪行熱線2860 5012)及HKCERT ↗提交報告。向你的運營商詐騙部門(與客戶服務部門分開)報告事件。檢查你的銀行賬戶和信用卡是否有未授權交易,並立即就任何欺詐性費用提出爭議。查看你電郵的已發送文件夾和近期活動,了解攻擊者可能利用電郵存取權限做了什麼。應對越迅速、越有系統,你限制損失的機會就越大。