2026年如何識別網絡釣魚電郵

人工智能生成的網絡釣魚電郵現已文法完美且高度個人化。「留意拼寫錯誤」的舊有建議已不再足夠。以下是仍然有效的警示訊號。

人工智能生成的網絡釣魚電郵現已文法完美且高度個人化。「留意拼寫錯誤」的舊有建議已不再足夠。以下是仍然有效的警示訊號。

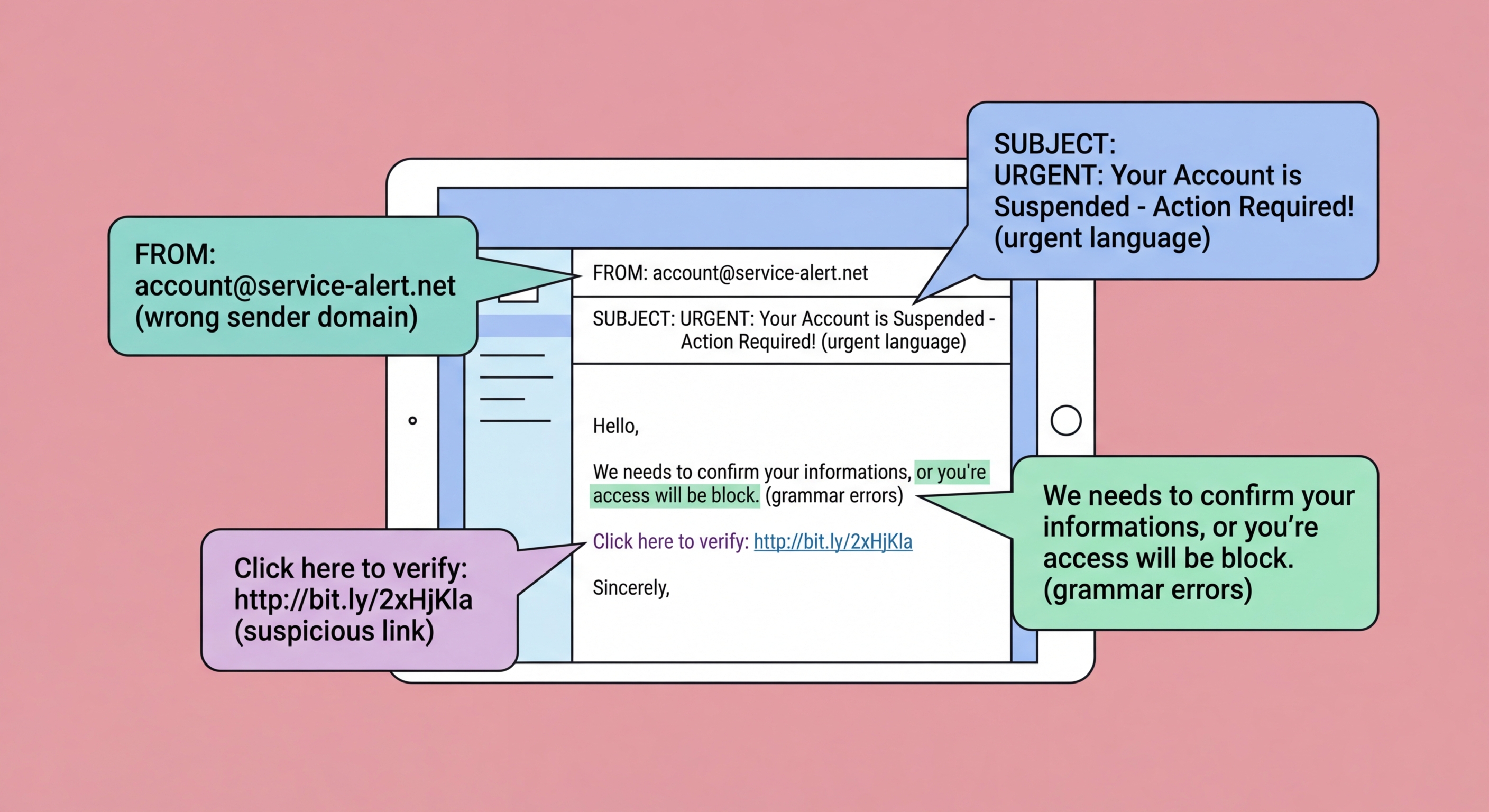

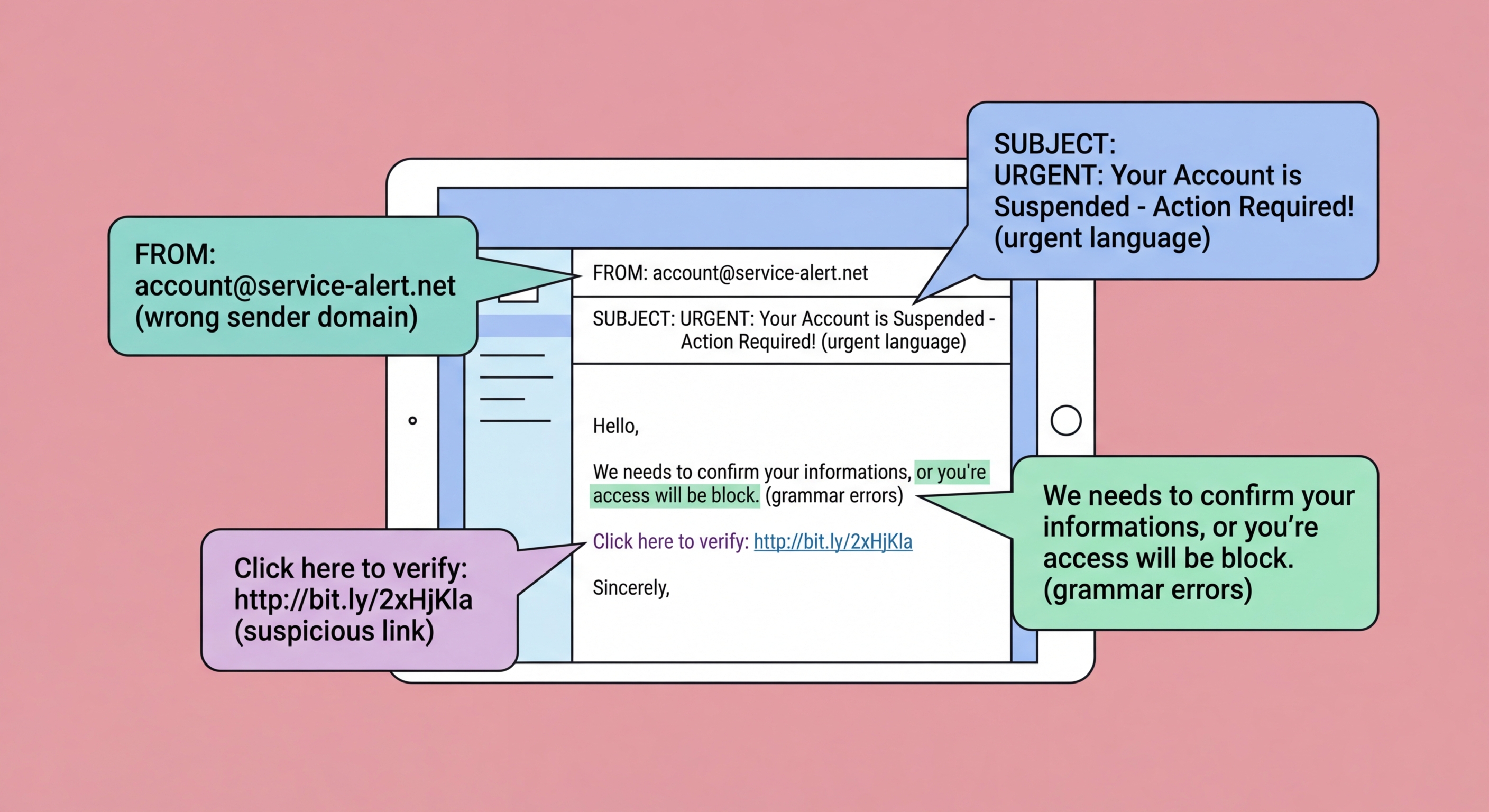

寄件人的電郵地址是識別網絡釣魚電郵最可靠的單一指標,但需要仔細查看,而非只看顯示名稱。攻擊者常將顯示名稱設為受信任機構的名稱,同時使用完全不同的實際地址——「匯豐安全團隊」<[email protected]> 乍看之下頗為可信,但當仔細查看實際地址時便會露出破綻。在桌面和手機的電郵客戶端中,點按或將游標懸停在寄件人名稱上,即可顯示實際發送地址。

即使攻擊者使用看似與合法域名相似的域名,仔細查看仍能發現差異。常見手法包括:拼寫仿冒(hsbc.com 對比 hsbcc.com 或 hsdc.com);使用外觀相同但實為不同字符的 Unicode 同形字;在合法域名後加字(hsbc-security.com、verify-hsbc.com);在欺詐域名上使用看似合法的子域名(hsbc.com.attacker.net——此處的權威域名是 attacker.net,而非 hsbc.com);以及使用頂級域名變體(hsbc.hk 對比 hsbc.com)。

對於聲稱來自本地香港機構的電郵,請對照官方域名核查。匯豐香港使用 @hsbc.com.hk 和 @hsbc.hk。香港政府使用 @[部門].gov.hk。合法的八達通通訊來自 @octopuscards.com。任何偏離這些官方域名的情況均應視為可疑。如有疑問,請直接前往機構的官方網站(在瀏覽器中直接輸入網址,而非點擊電郵中的連結),查看帳戶門戶中是否有任何通知。

緊迫感和威脅是網絡釣魚電郵最一貫的心理特徵。合法機構極少在電郵中威脅立即採取嚴重後果,也不會要求你在數小時內採取行動,否則帳戶將被暫停、面臨逮捕或蒙受財務損失。聲稱「您的帳戶將在24小時內被永久刪除,除非您核實您的資料」、「您正在被調查——立即採取行動以避免被捕」或「未領取包裹將被退回——立即更新送遞資料」的訊息,均在利用緊迫感阻止冷靜思考。

索取敏感資料是另一個主要警示訊號。合法的銀行、政府部門及信譽良好的服務不會通過電郵要求你提供完整密碼、PIN碼、香港身份證號碼、完整信用卡資料或雙重認證碼。沒有任何合法機構會發送連結,要求你在連結頁面上輸入現有密碼。如果電郵要求你點擊連結並在連結頁面上輸入詳細資料以確認、核實或更新憑證,無論其外觀多麼正式,均應視為高度可疑。

連結檢查至關重要。在點擊電郵中任何連結之前,先將游標懸停在連結上——在桌面上,瀏覽器狀態列會顯示實際網址;在手機上,長按連結可在預覽中看到實際網址。電郵文字中顯示的網址(連結的可見文字)可能與實際目的地網址完全不同。請在網址中查找實際域名——子域名把戲、在實際域名前加入看似合法文字的長網址,以及網址縮短器,都是用來掩蓋網絡釣魚目的地的手法。如有疑問,請勿點擊:直接瀏覽至該網站。

以拼寫錯誤和語法欠佳作為網絡釣魚指標的傳統建議,其可靠性已大幅下降。包括 ChatGPT 及其後繼產品在內的人工智能語言模型,能夠按需以任何語言生成母語水準的文字,且成本幾乎為零。網絡釣魚活動現在普遍使用人工智能生成的內容,文法完美、語境恰當,且在文體上與被冒充機構的真實通訊相似。措辭欠佳的電郵曾是可靠的警示訊號,但那個時代已基本過去。

人工智能亦能實現大規模個人化。攻擊者可將人工智能寫作與從社交媒體和數據洩露庫中抓取的數據結合起來,生成個人化的網絡釣魚電郵,其中提及你的名字、你的僱主、你最近的消費、你的銀行,甚至你的同事——這些資料過去需要大量人工研究才能收集。這消弭了大規模網絡釣魚與魚叉式網絡釣魚 ↗之間的界限,使低技術水準的攻擊者也能以極低成本發動高質量的個人化攻擊。

語音克隆技術為語音網絡釣魚攻擊增添了新的維度。人工智能語音克隆只需幾分鐘的公開音頻,便可創建對已知人士——包括行政總裁、高級管理人員和家庭成員——的逼真音頻仿冒。這些克隆聲音現在被用於語音釣魚攻擊,由假冒的上司或受信任的聯絡人打來的虛假語音電話,指示受害人授權付款或分享憑證。這類攻擊的技術門檻已大幅降低,在香港商業環境中的報告案例日益增多。

When you receive an email that triggers suspicion — whether through a recognised red flag or simply a gut feeling that something is wrong — the correct response is to pause and verify rather than dismiss or act immediately. Do not click any links, download any attachments, or provide any information. Take a moment to examine the sender address carefully, then independently verify the communication's legitimacy through an official channel you locate yourself rather than one provided in the email.

If the email claims to be from your bank, call the number on the back of your card or navigate directly to the bank's official website by typing the URL yourself. If it claims to be from a government department, look up the official contact information on a government website you navigate to directly. If it claims to be from a colleague or supplier, call them on a known number. In no case should you use any contact information (phone number, website link, email address) provided within the suspicious email itself — these will be controlled by the attacker.

Report the phishing email to help protect others. Forward suspected phishing emails to your email provider's abuse address ([email protected] for Gmail, [email protected] for Outlook). Report to HKCERT ↗ via hkcert.org/report. If the email impersonates a specific Hong Kong organisation, forward it to that organisation's security or fraud team so they can warn their customers and get the phishing infrastructure taken down. Even if you were not fooled, reporting ensures others have a better chance of recognising the same attack.