DNS over HTTPS詳解:加密你的DNS查詢

什麼是DNS-over-HTTPS、為什麼未加密的DNS是香港的嚴重私隱風險,以及在Chrome、Firefox、Brave和Edge中啟用DoH的逐步說明。

什麼是DNS-over-HTTPS、為什麼未加密的DNS是香港的嚴重私隱風險,以及在Chrome、Firefox、Brave和Edge中啟用DoH的逐步說明。

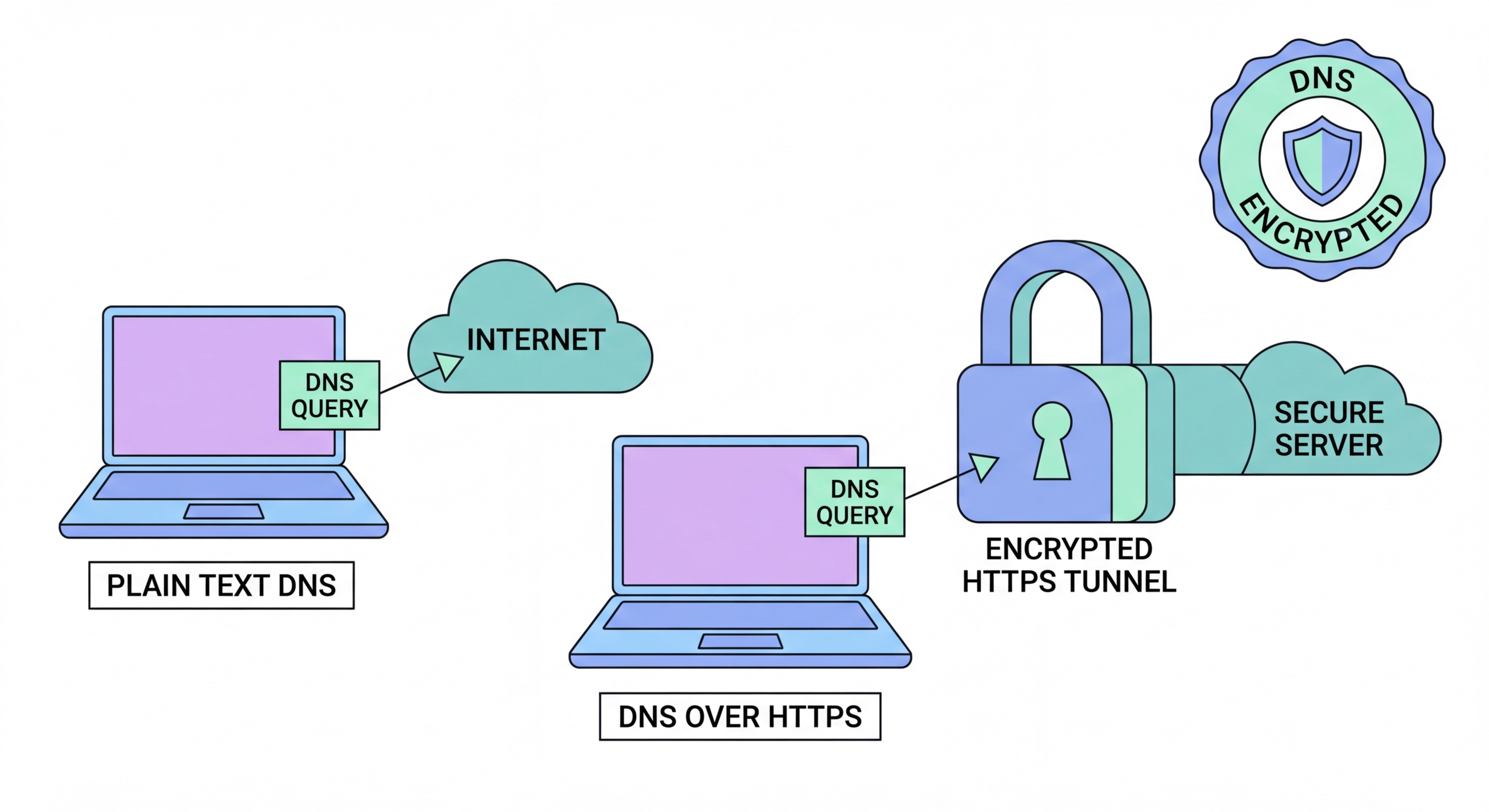

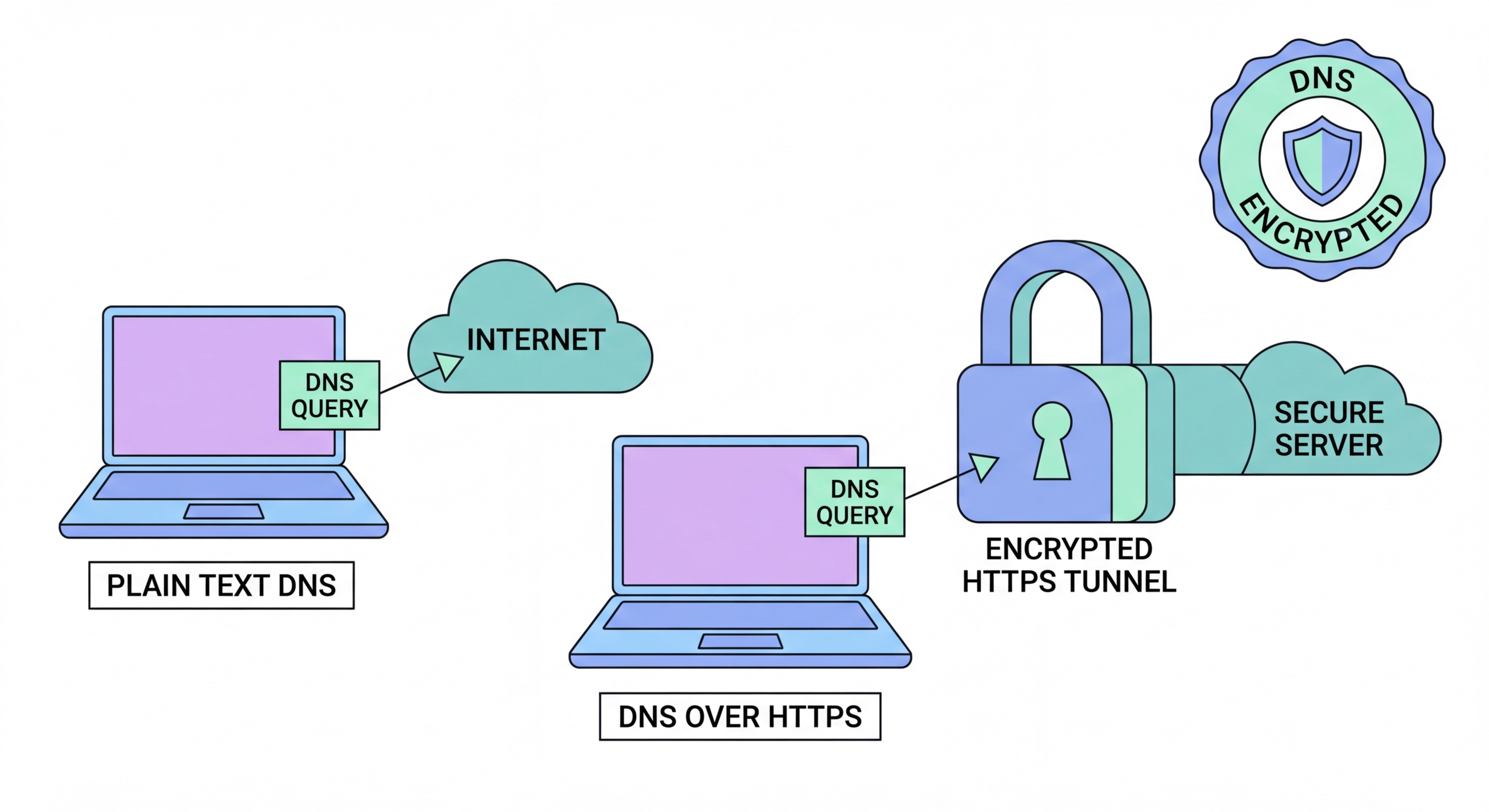

每次你訪問網站時,你的設備首先發送DNS(域名系統)查詢,將域名(如google.com)翻譯成你的電腦連接所需的IP地址。默認情況下,此查詢以明文形式通過UDP 53端口發送,未加密且對你的設備和DNS解析器之間網絡路徑上的任何人可見。實際上,這意味著你的ISP可以看到你查詢的每個域名的完整日誌,即使隨後到網站的HTTPS連接是完全加密的。

在香港,ISP受法律義務約束,可能被要求保留和披露連接數據。即使沒有政府主動請求,ISP也通常將匿名化的瀏覽數據出售給分析公司和廣告商。你的DNS查詢日誌實際上 ↗是你的在線興趣、健康關注、財務研究和個人通訊的詳細日記——所有這些都以你的完整IP地址附帶在明文中傳輸。這是一個大多數用戶完全沒有意識到的重大私隱漏洞。

除了ISP監控,未加密的DNS還容易受到中間人攻擊和DNS欺騙的影響。與你在同一網絡上的攻擊者——咖啡廳WiFi網絡、酒店連接或受損路由器——可以攔截和操控你的DNS回應,將你重定向到看起來與你打算訪問的合法網站完全相同的假冒網站。這種稱為DNS緩存中毒的技術被用於複雜的網絡釣魚活動,且可以在沒有任何可見警告信號的情況下執行。

DNS over HTTPS(DoH),在RFC 8484中標準化,通過將DNS查詢包含在標準HTTPS連接中來解決明文DNS問題。DoH不是在53端口發送明文UDP數據包,而是將查詢包裹在443端口的加密HTTPS請求中發送給DoH解析器。對任何網絡觀察者——你的ISP、咖啡廳路由器或政府監控系統——這些流量看起來與普通網頁瀏覽流量完全相同。你查詢的域名完全隱藏在加密的TLS流中。

DNS over TLS(DoT)是一種替代加密標準,使用853端口上的專用TCP連接。DoT提供與DoH類似的私隱效益,但因為使用獨特的端口,更容易被識別為DNS流量。包括Cloudflare、Google和Quad9在內的主要解析器都支援這兩種標準。對大多數用戶而言,DoH更易於配置,因為它在瀏覽器和標準HTTPS基礎架構中工作——通常不需要更改防火牆設置。

重要的是要了解DoH能做什麼和不能做什麼。DoH防止你的ISP讀取你查詢的特定域名。然而,你的ISP仍然可以看到你在DNS解析後連接的IP地址。為了全面的私隱,DoH應與VPN結合使用,VPN加密所有IP層面的連接數據。DoH還將信任從你的ISP的DNS解析器轉移到你選擇的DoH供應商,因此選擇具有已審計的無日誌政策的可信供應商——如Cloudflare 1.1.1.1——至關重要。

在Firefox中啟用DoH非常簡單:導航至設置,滾動到「常規」標籤底部的「網絡設置」,點擊「設置」,然後勾選「啟用DNS over HTTPS」。從供應商下拉菜單中選擇「Cloudflare」或「NextDNS」,或輸入自定義DoH解析器URL。Firefox還允許你將DoH設置為「最大保護」模式,如果DoH不可用,拒絕解析域名——防止靜默回退到未加密的DNS。Firefox自版本73起就提供DoH,並已為美國和英國用戶逐漸設為默認。

在Chrome和Edge中,導航至設置 > 私隱和安全性 > 安全性,啟用「使用安全DNS」。你可以從Google(8.8.8.8)、Cloudflare(1.1.1.1)中選擇,或輸入自定義供應商。Chrome的實現比Firefox略不嚴格——如果DoH不可用,它會回退到未加密的DNS,而不是使連接失敗。基於Chromium的Brave具有相同的DoH配置路徑,但將Brave的解析器偏好作為額外選項。iOS 14+和macOS 11+上的Safari通過系統級配置描述檔而非瀏覽器設置支援DoH。

為了獲得最強保護,請在操作系統或路由器層面而非只在瀏覽器中配置DoH。在Windows 11上,DoH可以在設置 > 網絡與互聯網 > 以太網/WiFi > DNS伺服器分配中設置。在macOS上,系統範圍的DoH需要配置描述檔或第三方DNS客戶端,如Cloudflare的1.1.1.1應用程式。路由器層面的DoH配置——在許多現代路由器的固件設置中可用——同時保護你網絡上的每台設備,包括沒有基於瀏覽器的私隱設置的智能家居設備和IoT設備。

Cloudflare的1.1.1.1是最受歡迎的DoH解析器,也是香港用戶的強力默認選擇。Cloudflare在香港和亞太地區運營伺服器,提供非常低的查詢延遲——從香港境內通常低於5毫秒。Cloudflare對1.1.1.1的私隱政策承諾從不將查詢IP地址記錄到磁盤,從不出售DNS數據。這一政策已由畢馬威獨立審計,使其成為DNS領域最具可信度的私隱承諾之一。

Quad9(9.9.9.9)通過添加安全過濾層採取了不同的方法——它封鎖其威脅情報 ↗數據庫中列出的域名的DNS解析,防止意外訪問已知的惡意軟件分發網站、網絡釣魚頁面和指揮控制伺服器。對於希望同時獲得私隱和額外惡意軟件保護層的香港企業用戶和家庭,Quad9是絕佳選擇。Quad9由瑞士非牟利組織運營,不受美國數據保留法律約束,這對有特定法律司法管轄區關注的用戶可能有參考意義。

NextDNS是功能最豐富的選項,提供可自定義的過濾清單、關於你的DNS查詢的詳細分析、家長控制和設備級配置。NextDNS的免費層允許每月最多30萬次查詢,對大多數個人而言已足夠。付費計劃起價約為每月38港元。對於希望了解自己的DNS流量並自定義封鎖行為的進階用戶和私隱愛好者,NextDNS提供了Cloudflare和Quad9無法匹配的能力。三個供應商都支援標準DoH和DoT協議,且與所有主要瀏覽器完全相容。