香港商業電郵詐騙(BEC)防範指南

BEC是全球損失最高的網絡罪行類別,也是香港企業面臨的持續威脅。虛假付款指示、冒充供應商及行政總裁詐騙每年造成數以百萬計的損失——而大多數均可透過正確的管控措施加以預防。

BEC是全球損失最高的網絡罪行類別,也是香港企業面臨的持續威脅。虛假付款指示、冒充供應商及行政總裁詐騙每年造成數以百萬計的損失——而大多數均可透過正確的管控措施加以預防。

商業電郵詐騙(BEC)是一類詐騙,攻擊者在商業電郵往來中冒充可信賴方,以轉移款項或套取敏感資料。與機會性大規模釣魚攻擊不同,BEC攻擊經過充分研究和針對性設計:攻擊者在發動攻擊前,會深入了解目標機構的付款流程、供應商關係及內部審批鏈。BEC在FBI互聯網犯罪投訴中心報告中一直位居全球損失最高網絡罪行 ↗類別之首,也是香港企業面臨的最重大網絡威脅之一,尤其是金融、貿易、房地產及專業服務等行業,因為這些行業的大額交易十分普遍。

BEC攻擊利用人們對已知發件人電郵的信任假設。現實中,電郵發件人地址可以被偽造,電郵帳戶可能遭入侵,而與真實域名僅差一個字符的仿冒域名亦可輕易被註冊。一名財務主管收到看似來自其行政總裁、銀行或主要供應商的電郵,要求更改付款資料,他無法僅憑電郵本身可靠地核實發件人——只有帶外核實(致電已知號碼)才能提供真正的保証。電郵業務流程的這一根本弱點,正是BEC所利用的。

香港作為區域金融中心的地位,使其企業成為特別具吸引力的攻擊目標。香港擁有大量跨國公司的地區財務及金融職能,與中國內地及東南亞進行大量跨境交易,且企業文化習慣以電郵發出高管付款指示。高額交易、跨境複雜性及既有電郵業務流程的結合,為專注於最大潛在收益金融目標的BEC攻擊者創造了理想環境。

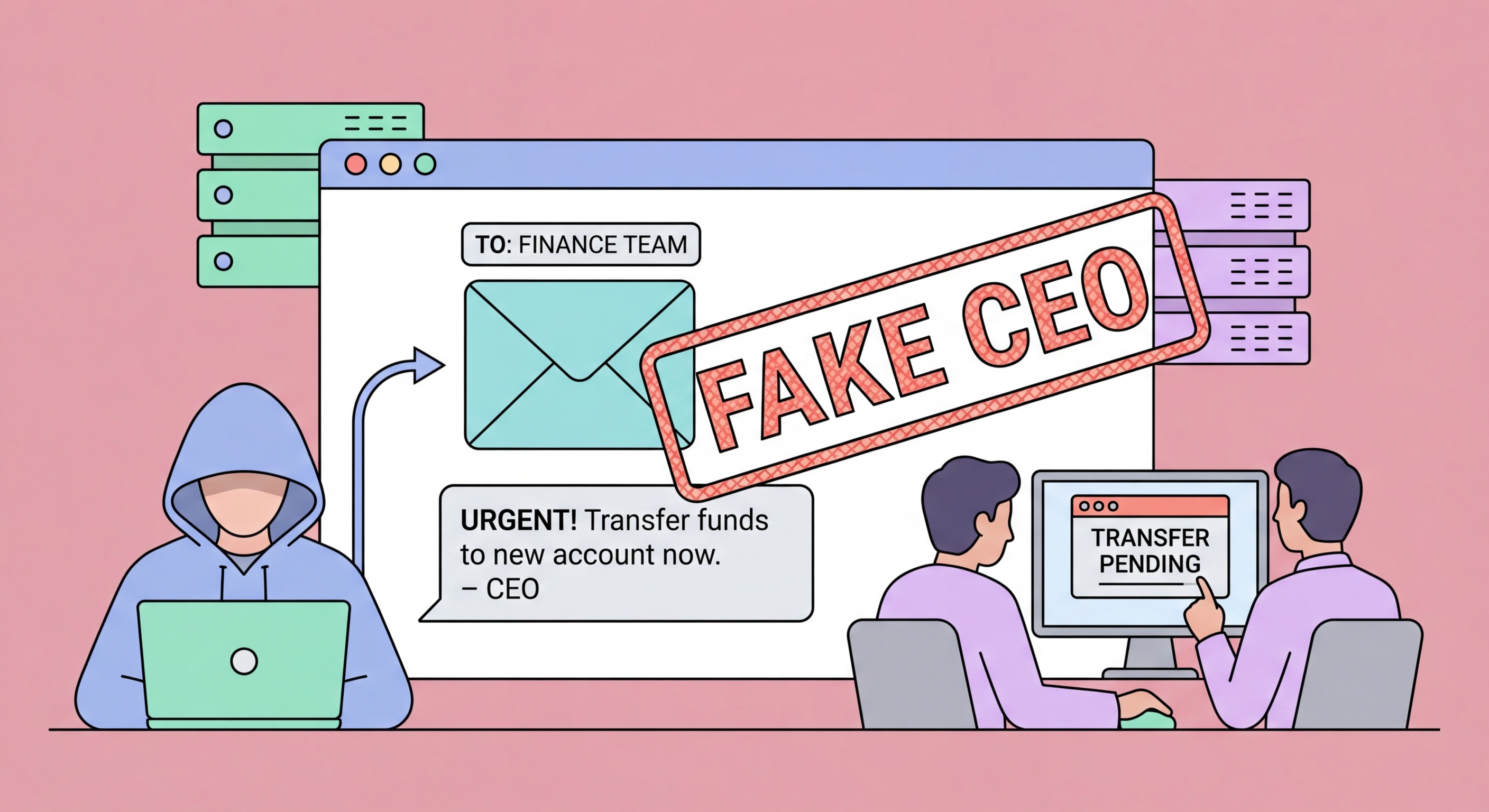

行政總裁詐騙——當攻擊者冒充行政總裁時又稱「捕鯨」攻擊——是指一封看似來自高層管理人員的電郵,發送至財務或會計人員,要求緊急、機密的電匯轉帳。其藉口通常是時間緊迫的商機(收購、監管和解、保密交易),不能向他人透露,且必須在正常審批流程之外執行。緊迫性和保密要求均是操控手段:緊迫性阻止仔細考量,而保密要求則阻止受害者諮詢可能察覺異常的同事。在香港,行政總裁詐騙已在有據可查的案例中造成本地及跨國公司數以百萬計的損失。

供應商及供應商付款轉移是第二種主要BEC類型。攻擊者冒充已知供應商——使用偽造或遭入侵的電郵 ↗地址——通知目標公司其銀行帳戶詳情已更改,要求將未來付款轉至新帳戶。若公司在未進行帶外核實的情況下處理該指示,後續的合法發票付款將被轉至攻擊者帳戶。這種攻擊在香港貿易融資環境中尤為有效,因為來自海外供應商的付款指示十分普遍,與本地交易相比可能不會引起同等程度的核實審查。詐騙可能直至真正的供應商追款時才被發現,屆時多筆交易或已被轉移。

基於帳戶入侵的BEC是技術上最為複雜的變種:攻擊者獲得合法企業電郵帳戶的實際存取權,並長期監控對話,掌握付款模式、供應商關係及即將進行的交易。當預期有大額付款時,攻擊者在活躍電郵串的適當時機插入虛假付款指示更改——看似是既有對話的真實延續。由於電郵來自真實的被入侵帳戶而非偽造帳戶,它可通過所有技術安全檢查。偵測需要留意帳戶行為的微妙變化或交易模式異常,而非電郵技術指標。

防範BEC最有效的單一措施,是對任何付款指示更改或異常財務要求進行帶外核實。這意味著需要致電請求方的已知核實電話號碼——而非電郵中提供的號碼——在處理前確認指示。此措施必須一律執行,包括對看似來自行政總裁、財務總監或其他員工不敢置疑其權威的高層管理人員的請求。員工在未經核實的情況下服從表面高管指示的社交壓力,正是行政總裁詐騙所利用的;相關規程必須明確說明,帶外核實適用於所有異常付款要求,無論表面請求者級別多高。

對超過門檻金額的電匯要求雙重授權,可大幅限制成功BEC攻擊的損失。若任何超過10萬港元的轉帳均需兩人獨立審批,則單一被入侵帳戶或被欺騙的員工無法單獨完成詐騙。同時,對現有收款人銀行帳戶詳情的任何更改,均應進行回撥核實——任何通知,無論表面上多麼例行,只要提及供應商或合作夥伴已更改帳號,均應觸發致電程序,使用您現有記錄中的號碼(而非電郵中的號碼)聯絡供應商,確認更改後方可處理。真實的銀行帳戶更改確實存在;規程的目的並非拒絕,而是通過獨立於請求電郵的渠道加以核實。

技術措施包括在所有企業電郵域名上實施DMARC、DKIM及SPF,以防止外部人士冒充您的機構域名向您的合作夥伴和客戶發送釣魚郵件。啟用電郵安全功能,標記看似來自內部地址的外部電郵——這可偵測攻擊者使用與高管姓名匹配的顯示名稱但使用外部發送地址的常見手法。對所有企業電郵帳戶實施多重驗證,可透過大幅增加攻擊者在憑證被釣後仍持續存取受監控收件箱的難度,防止基於帳戶入侵的BEC。

If you discover a BEC fraud immediately after a wire transfer has been initiated, the most urgent action is to contact your bank's corporate fraud team directly and request an immediate recall of the transfer. International wire transfers processed through SWIFT have a finite processing window during which recall requests can intercept the payment before it is credited to the receiving account. This window varies by transaction route and may be as short as a few hours for some international transfers. Do not wait to investigate fully before making this call — contact your bank immediately and gather evidence simultaneously.

Report to the HKPF Cyber Security and Technology Crime ↗ Bureau at 182 388 as soon as possible, and contact the Anti-Deception Coordination Centre at 18222 — the ADCC has relationships with both Hong Kong and international banks that can facilitate emergency transaction holds in some circumstances. File a formal police report, as this documentation is required for civil recovery actions, insurance claims, and any regulatory notifications that may be required under your industry's rules. If the receiving bank account is in Hong Kong, the HKPF may be able to apply for a court-ordered freeze of the account more rapidly than if funds have already been forwarded abroad.

Conduct a post-incident investigation to determine how the attack succeeded and prevent recurrence. Examine email headers of the fraudulent message to determine whether it was a spoofed domain attack or whether a genuine account was compromised. If an account was compromised, change credentials, revoke sessions, enable MFA, and check the account's inbox rules — attackers frequently create email rules to forward copies of correspondence and delete fraud-related replies. Review your BEC prevention controls against the attack vector that succeeded and implement additional verification steps. Consider engaging a cybersecurity consultancy to conduct a full assessment of your email security posture and payment control environment.