VPN 如何運作?深入隧道內部

從加密握手到 DNS 保護——以淺白的語言拆解每次你上網時保護數據私隱的技術。

從加密握手到 DNS 保護——以淺白的語言拆解每次你上網時保護數據私隱的技術。

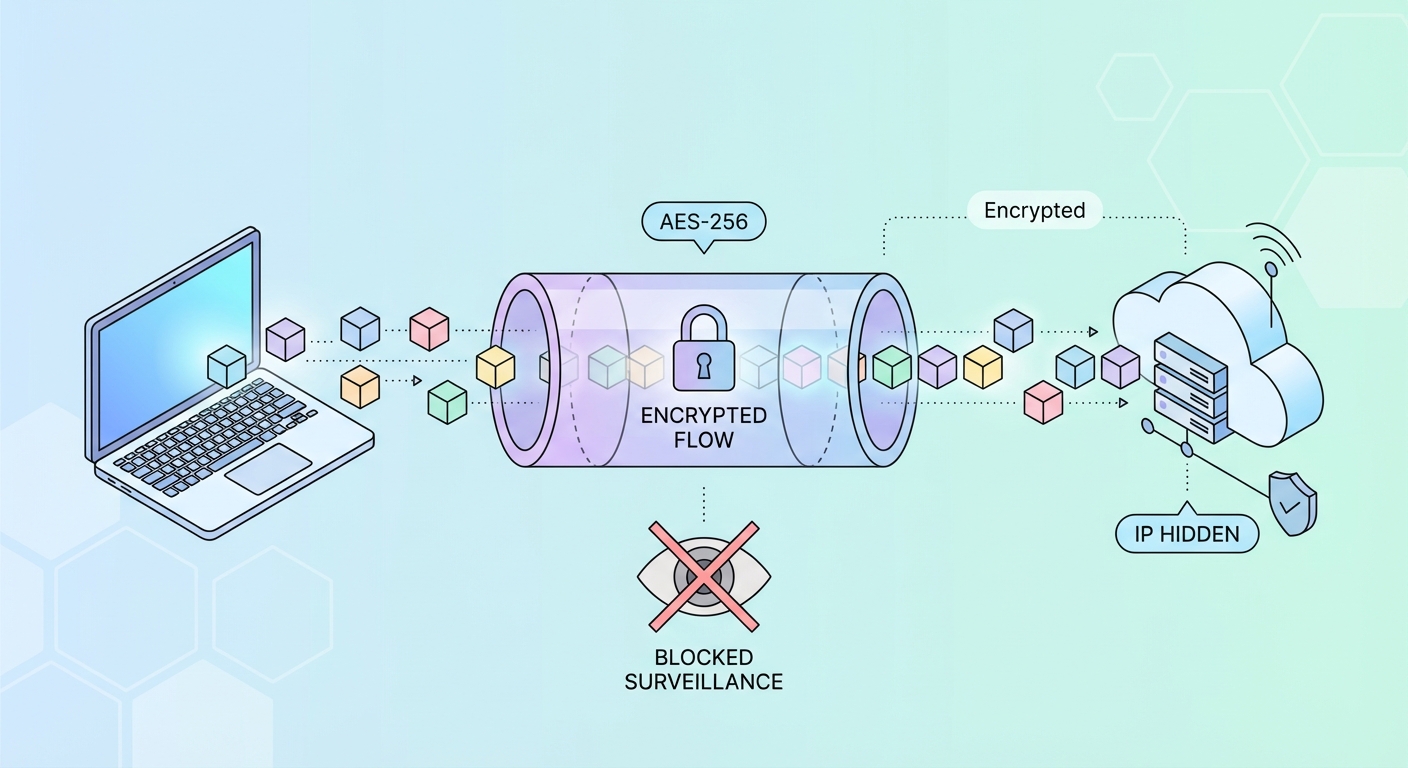

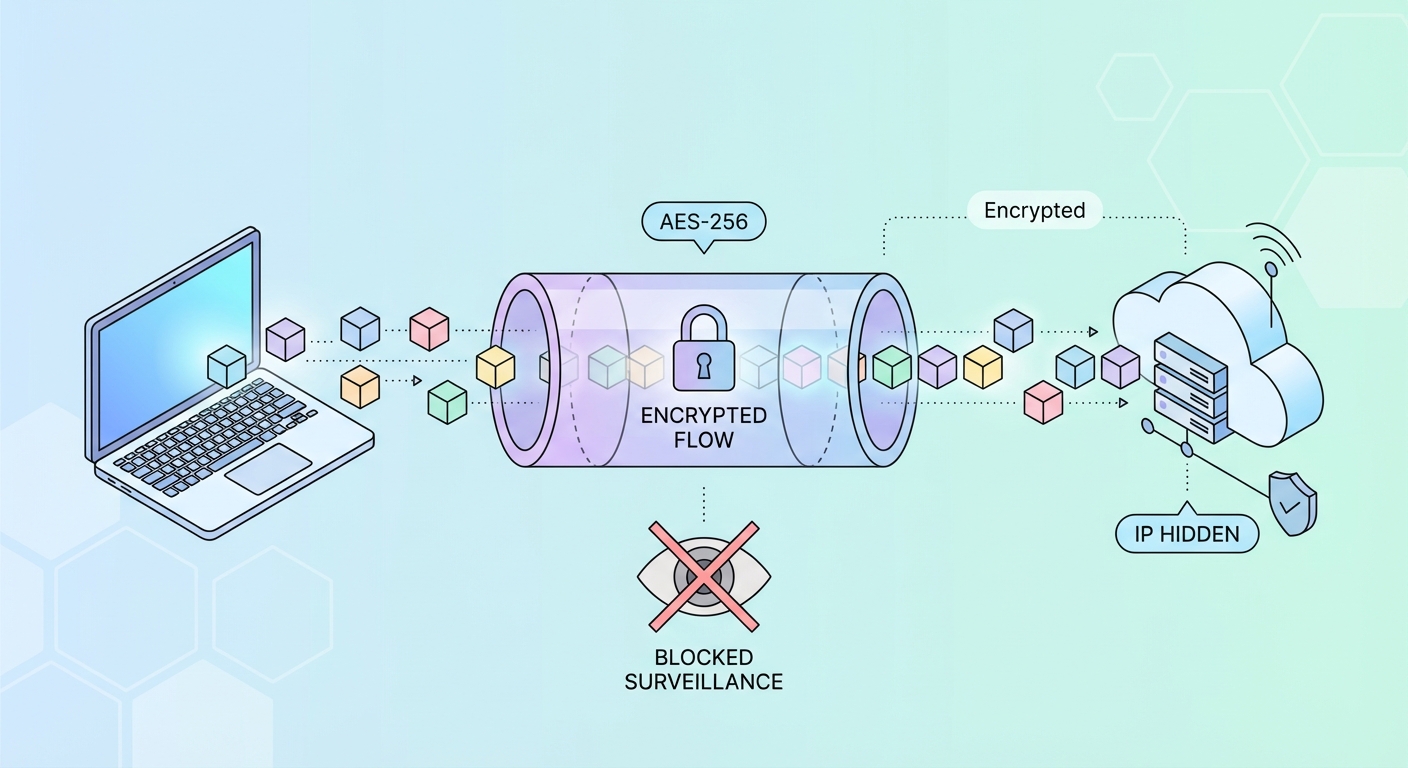

當你啟動 VPN 時,你的裝置會與你的服務商運營的 VPN 伺服器建立一個加密連接——稱為「隧道」。你發送和接收的每一條數據都通過這條隧道傳輸,對隧道外的任何人都不可見。想像它就像一條穿過開放互聯網的安全裝甲管道:你的 ISP ↗ 可以看到流量在你的裝置和 VPN 伺服器之間移動,但無法看到流量的內容或其最終去向。

過程從密碼握手開始。你的 VPN 客戶端(你裝置上的應用程式)和 VPN 伺服器使用 RSA-4096 或橢圓曲線 Diffie-Hellman(ECDH)等非對稱算法交換加密密鑰。這種密鑰交換的設計確保即使有人攔截握手本身,也無法從中推導出會話密鑰。一旦密鑰交換完成,所有後續通訊均使用 AES-256 對稱加密。

你的數據在發送前被封裝——包裹在額外的加密標頭內。當它到達 VPN 伺服器時,被解封裝、解密,並以 VPN 伺服器的 IP 地址轉發到其實際目的地(網站、應用伺服器等)。回應以相同方式返回,在發送到你的裝置前重新加密。

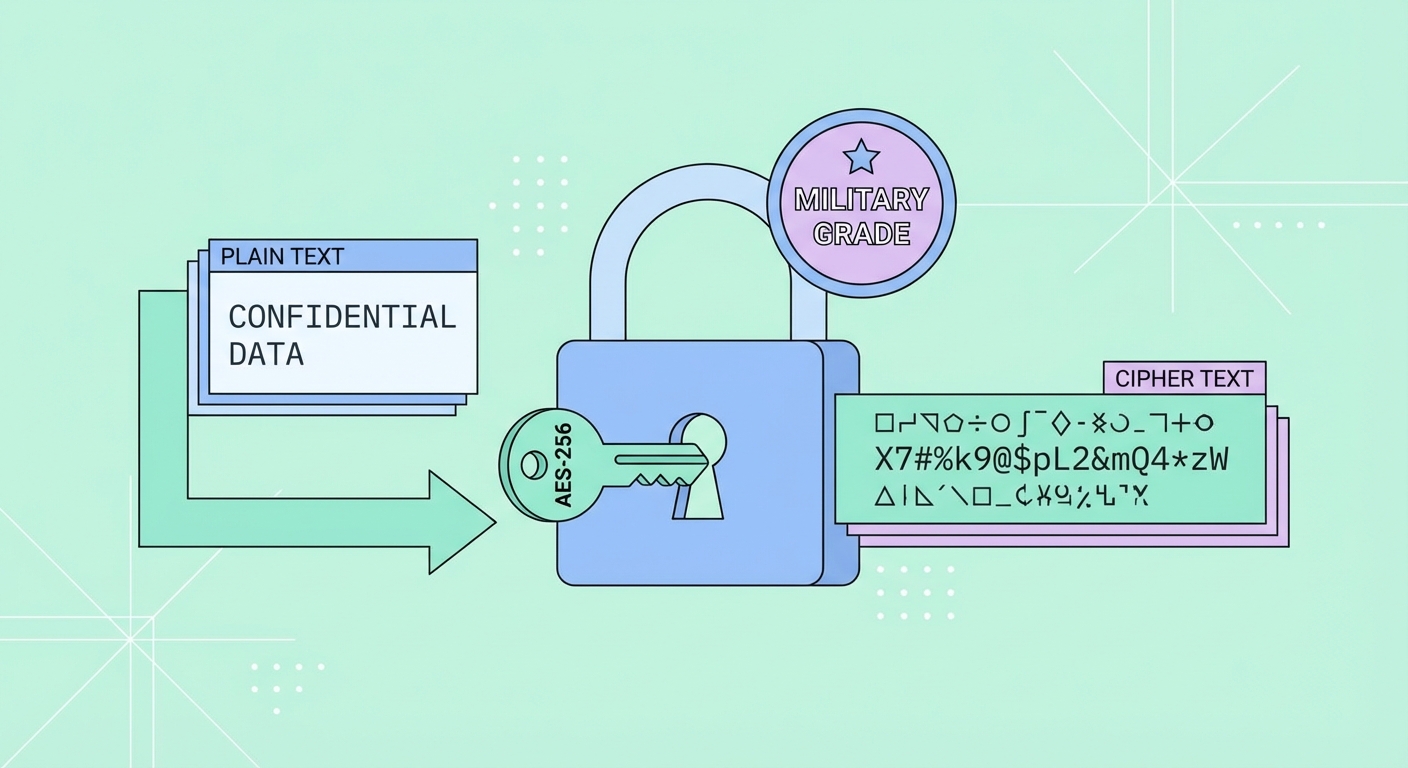

AES-256(採用 256 位密鑰的進階加密標準)是對稱加密的黃金標準,被政府、軍隊、銀行及全球領先的 VPN 服務商所採用。「256」指加密密鑰的長度:256 位密鑰有 2²⁵⁶ 種可能的組合——這個數字大得驚人,即使地球上所有電腦共同工作數十億年,暴力破解仍在計算上是不可能的。

AES 使用分組密碼結構運作,通過多輪替換、置換和混合操作,以 128 位塊處理數據。AES-256 應用 14 輪這些轉換,使其對暴力破解和複雜密碼分析攻擊都具有極強抵抗力。美國國家安全局(NSA)已批准 AES-256 用於保護絕密政府信息——與保護你的 VPN 連接的加密技術相同。

值得了解的是,單靠加密並不能保證私隱——加密密鑰也必須安全管理。這就是為什麼知名 VPN 會實施完美前向保密(PFS),為每個連接生成唯一的會話密鑰。即使伺服器的私鑰在未來某種程度上被洩露,歷史會話記錄仍將無法破解。

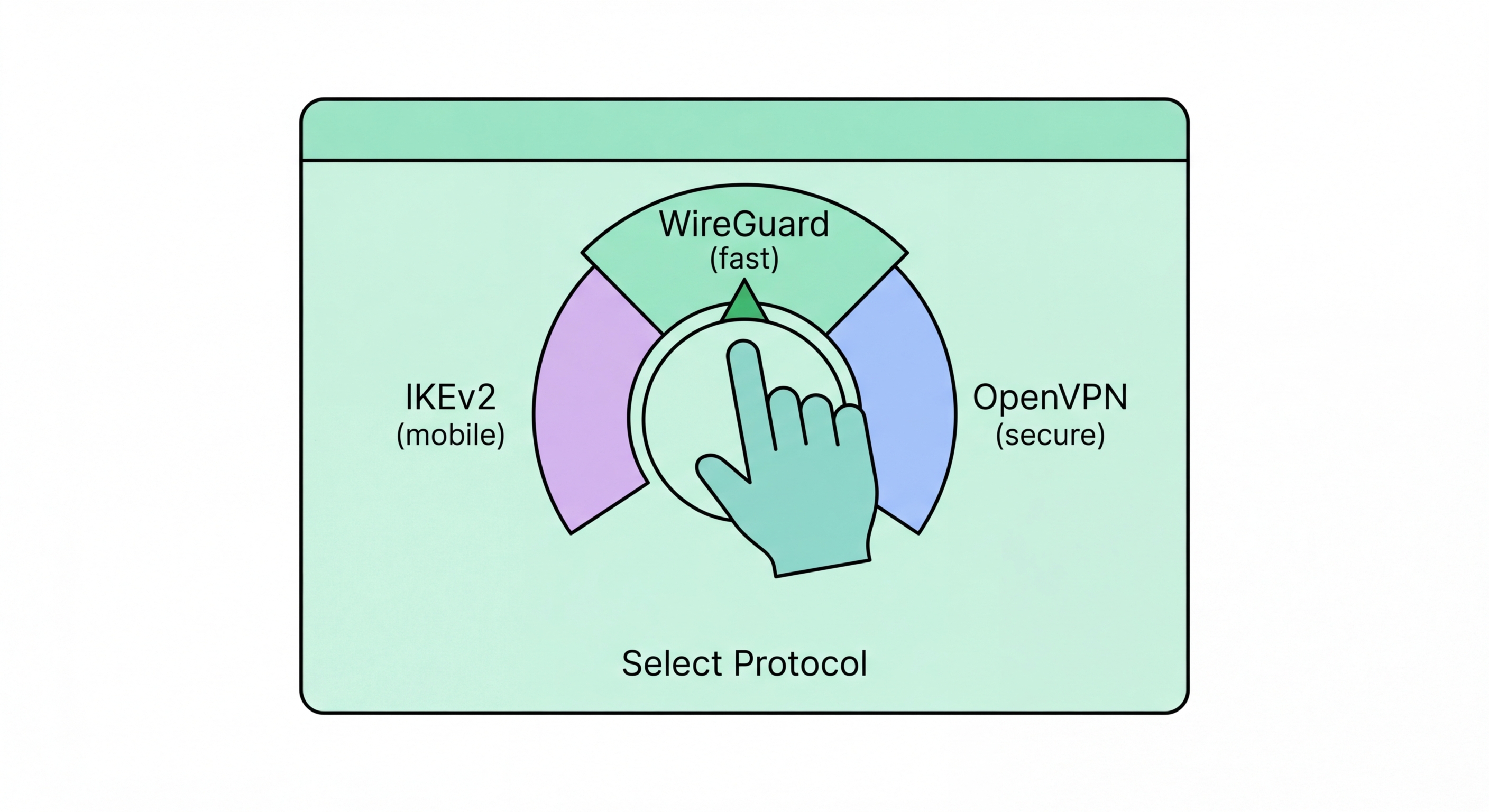

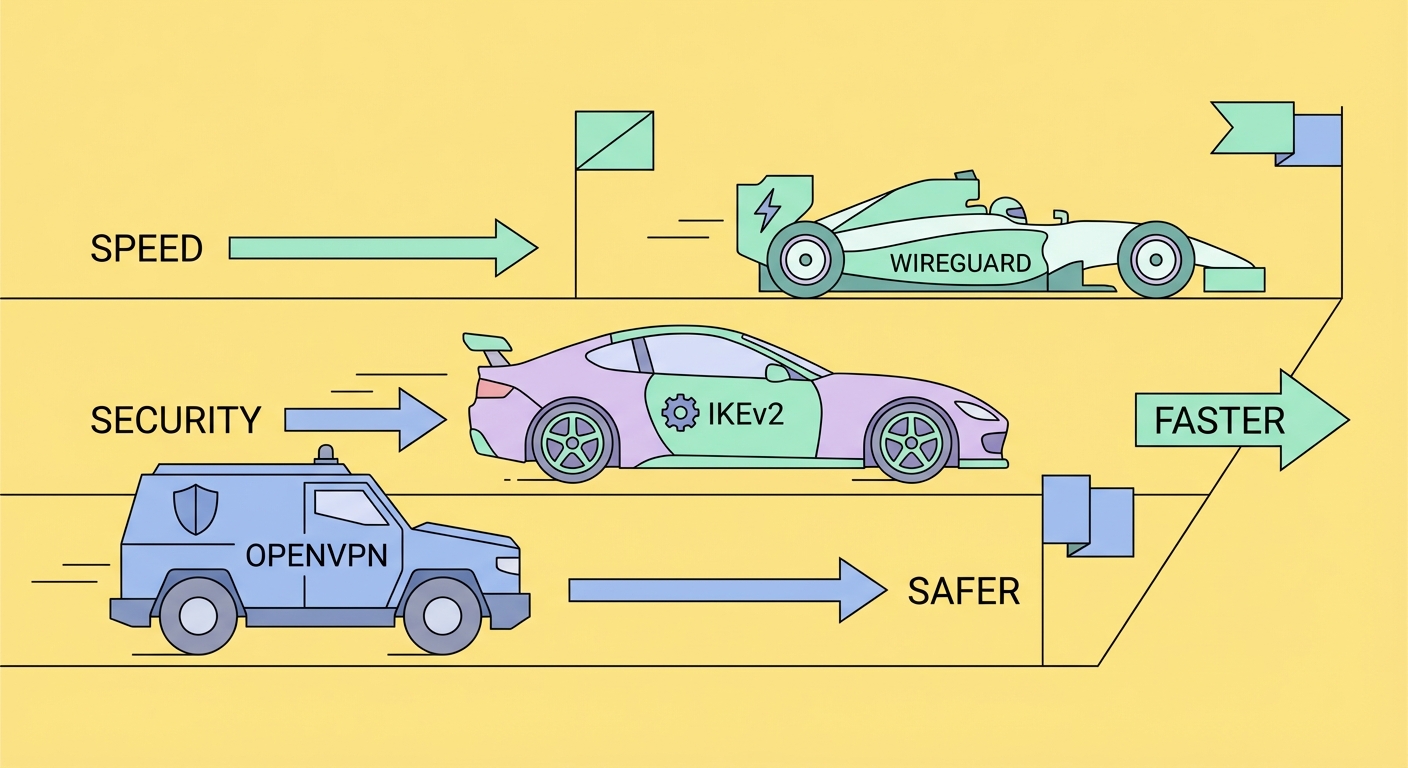

VPN 協議是決定如何建立、維護和保護加密隧道的規則集。不同的協議在速度、安全性、相容性和隱身性之間做出不同的取捨。選擇正確的協議可以顯著影響你的 VPN 使用體驗,尤其是在中國內地等網絡過濾嚴格的環境中。

WireGuard 是最新、最快的協議,使用僅約 4,000 行的精簡代碼庫(相比 OpenVPN 的約 70,000 行)和 ChaCha20 密碼實現高速加密。它現在是大多數領先 VPN 服務商的默認選擇,在移動裝置上表現出色。OpenVPN 是久經考驗的標準——速度較慢但配置靈活,能夠在 TCP 443 端口上運行,使其在深度包檢測系統中看起來像普通的 HTTPS 流量。

IKEv2/IPSec 特別適合移動裝置,因為它支援 MOBIKE 擴展,允許在 WiFi 和移動數據之間切換時無縫重新連接,無需重新建立完整握手。L2TP/IPSec 和 PPTP 是應避免的舊式協議——PPTP 尤其存在已知的安全漏洞,幾乎不提供任何有意義的私隱保護。

即使在 VPN 啟動的情況下,你的瀏覽活動也可能通過一個微妙但關鍵的弱點洩漏:DNS 查詢。域名系統(DNS)將人類可讀的域名(如 google.com)轉換為電腦用於路由流量的 IP 地址。通常情況下,你的裝置將這些 DNS 查詢發送到你的 ISP ↗ 的 DNS 伺服器——而這些查詢揭示了你正在訪問的確切網站,即使實際內容是加密的。

DNS 洩漏發生在你的裝置在連接 VPN 時仍將 DNS 查詢發送到你的 ISP 的 DNS 伺服器的情況下。這種情況出乎意料地常見,可能由於錯誤配置的作業系統設置、IPv6 洩漏或瀏覽器中的 WebRTC 洩漏而發生。結果是:你的 ISP 仍然可以看到你訪問的每個域名,完全破壞了 VPN 的私隱優勢。你可以在 dnsleaktest.com 或 ipleak.net 等網站測試 DNS 洩漏。

優質 VPN 服務商通過將所有 DNS 查詢路由通過自己的加密 DNS 伺服器來解決這個問題。這確保沒有任何 DNS 查詢離開加密隧道。此外,還需關注 IPv6 洩漏保護(封鎖或隧道化 IPv6 流量)和 WebRTC 洩漏保護,後者可在瀏覽器設置中或通過 VPN 的瀏覽器擴展啟用。