什麼是雙重認證?完整指南

雙重認證為你的帳戶增添至關重要的第二層安全防護。即使攻擊者竊取了你的密碼,沒有第二重驗證因素,他們也無法登入——而第二重驗證因素只有你才擁有。

雙重認證為你的帳戶增添至關重要的第二層安全防護。即使攻擊者竊取了你的密碼,沒有第二重驗證因素,他們也無法登入——而第二重驗證因素只有你才擁有。

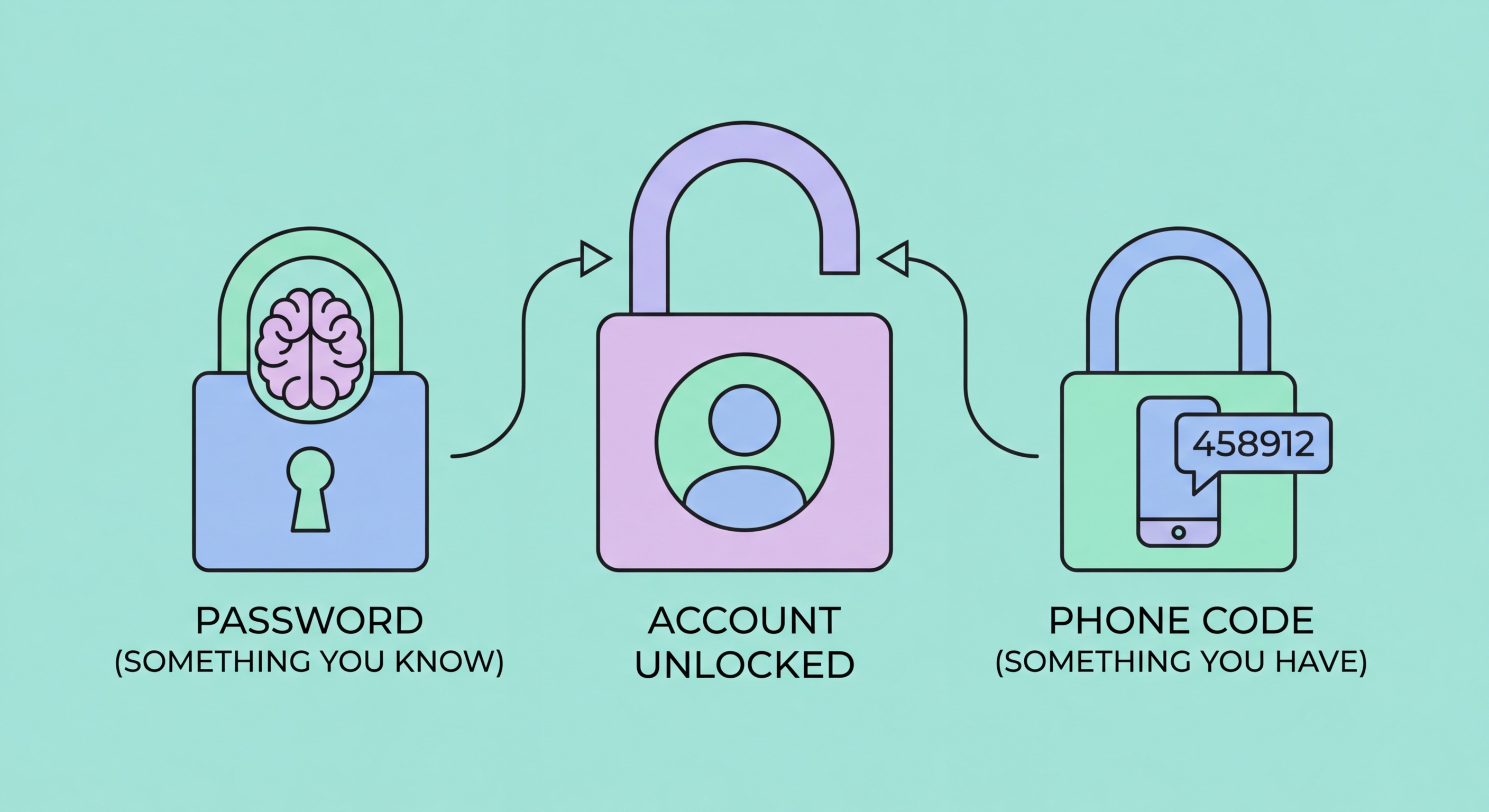

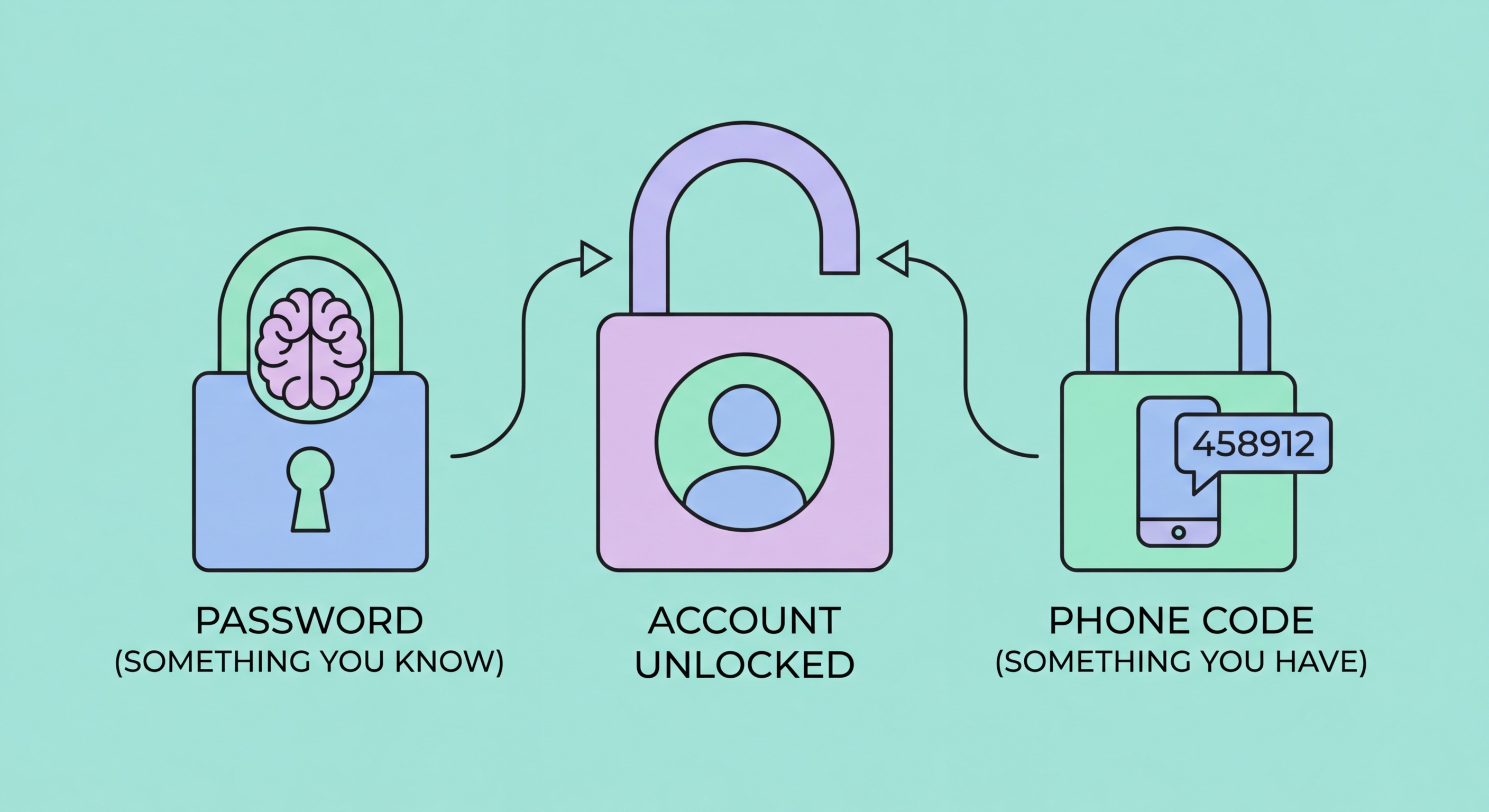

雙重認證(2FA)是一種安全流程,要求你在存取帳戶或系統前,提供兩種不同且獨立的身份識別形式。這個概念建立在一個前提之上:任何單一驗證方法——包括密碼——都可能被攻擊,但同時要求兩個獨立因素,會使未經授權的存取在難度上呈指數級增加。

三種公認的身份驗證因素類別分別是:你所知道的(密碼、PIN 碼或安全問題)、你所擁有的(智能手機、硬件令牌或智能卡),以及你的生物特徵(指紋、人臉掃描或其他生物識別資料)。雙重認證結合了其中任意兩個類別。最常見的實作方式是將密碼(你所知道的)與手機(你所擁有的)上的驗證碼配對。

這個術語常與「兩步驗證」互換使用,屬於多重身份驗證 ↗(MFA)的廣泛範疇。雖然嚴格來說有所區別——2FA 特指恰好兩個因素,而 MFA 可指兩個或更多——但在實際使用中,這兩個術語對大多數用戶描述的是相同的體驗。最重要的是,你正在帳戶和攻擊者之間增添一道有意義的第二道屏障。

密碼作為唯一安全機制,從根本上已是弱點所在。每年,大型公司的數據洩露事件中有數十億帳戶憑證外洩——從 LinkedIn 到 Facebook 再到 Adobe,不勝枚舉。這些被盜用戶名和密碼的數據庫在暗網市場上出售,並被用於自動化的「憑證填充」攻擊,同時在數千個網站上嘗試洩露的憑證。如果你重複使用密碼——研究表明大多數人都這樣做——一項服務的洩露可能連鎖引發你整個數字生活中帳戶的被接管。

即使是強而獨特的密碼也容易受到網絡釣魚攻擊——犯罪分子創建逼真的虛假登錄頁面,直接竊取你的憑證。現代的複雜釣魚頁面能實時運作,在向你顯示虛假錯誤信息的同時,立即使用你的憑證登錄真實服務。若沒有雙重認證,這種攻擊無從阻止。而使用驗證器應用程式的雙重認證,攻擊者還需要在同一時刻存取你的手機——這是難度大得多的挑戰。

在香港,針對銀行客戶、企業電郵帳戶和政府服務門戶的網絡攻擊屢見不鮮。香港電腦保安事故協調中心(HKCERT ↗)定期發布針對香港居民的憑證竊取活動報告。啟用雙重認證是普通用戶能採取的最有效防禦措施——微軟研究發現,雙重認證可阻止超過 99.9% 的自動化帳戶入侵攻擊。

基於短訊的雙重認證透過短訊將一次性驗證碼發送至你的手機。這是部署最廣泛的雙重認證形式,也是最容易設置的。然而,它有眾所周知的弱點:短訊可能透過 SS7 協議漏洞被截獲,攻擊者還可透過 SIM 卡換號——一種利用電信運營商客服流程的社會工程攻擊——將你的電話號碼轉移至他們控制的設備。短訊雙重認證好過沒有雙重認證,但應盡可能升級。

驗證器應用程式雙重認證使用基於時間的一次性密碼(TOTP)標準生成每 30 秒更新一次的六位數驗證碼。這些驗證碼完全在你的設備上生成,使用掃描設置二維碼時建立的共享密鑰——它們從不經過電話網絡傳輸。這意味著 SIM 卡換號攻擊無法截獲它們。Google Authenticator、Authy 和 Microsoft Authenticator 等應用程式均使用此標準,並與數千個服務互通。

硬件安全密鑰代表雙重認證的黃金標準。YubiKey 等實體設備透過 USB 或 NFC 連接,使用公鑰密碼學對你進行身份驗證。由於密鑰能以密碼學方式驗證你正在登錄的是真實網站,它們完全能抵禦網絡釣魚——即使你被欺騙訪問了虛假登錄頁面,密鑰也會拒絕進行身份驗證。通行密鑰是類似密碼學原理的新興軟件實作,內嵌於操作系統和瀏覽器中,帶來無縫的使用體驗。

採用雙重認證最有效的方法,是按帳戶價值和受攻擊面排定優先順序。你的電郵帳戶是最高優先級:由於幾乎所有其他服務都允許透過電郵重置密碼,控制你收件箱的人實際上控制了你所有的帳戶。首先在主要電郵地址上啟用雙重認證,其次是手機銀行應用程式,再次是社交媒體和購物帳戶。

設置雙重認證時,在完成流程之前,務必下載並妥善儲存備用驗證碼。這些是緊急一次性驗證碼,在你丟失手機或驗證器應用程式時,可讓你重新獲得帳戶存取權。將它們儲存在密碼管理器、安全記事應用程式,或印出放在實體安全的地方。在沒有備用驗證碼的情況下失去雙重認證設備,可能導致帳戶永久鎖定。

對於香港用戶,還值得致電你的流動運營商(數碼通、中國移動香港、3HK 或 CSL),為你的帳戶添加 SIM 鎖定 PIN。這可防止犯罪分子走進運營商門店,將你的號碼轉移至新 SIM 卡,而這正是 SIM 卡換號攻擊的機制。這項運營商層面的保護與你的雙重認證設置互補,填補了短訊身份驗證的重大漏洞。