公共WiFi安全風險:您需要知道的一切

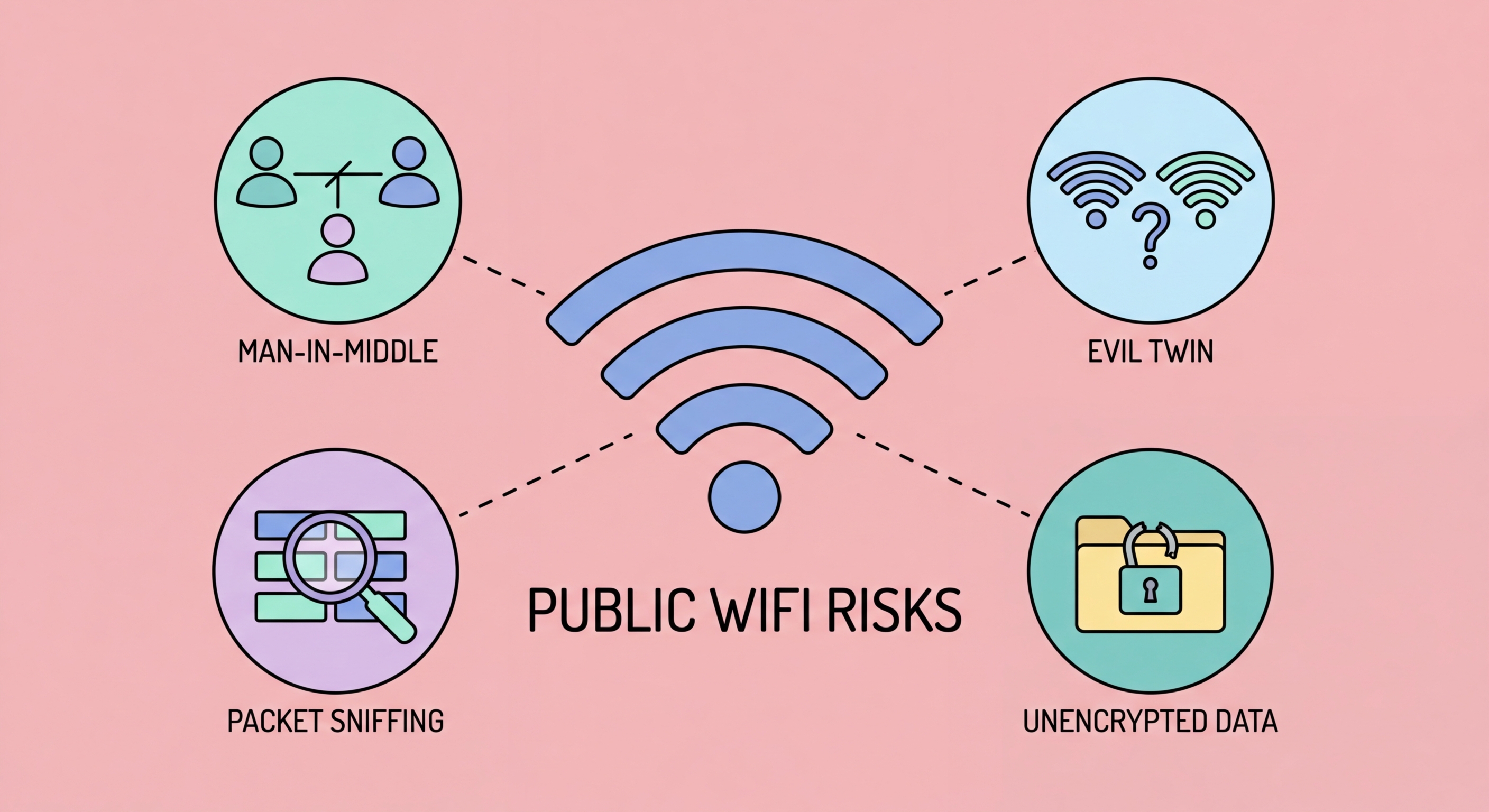

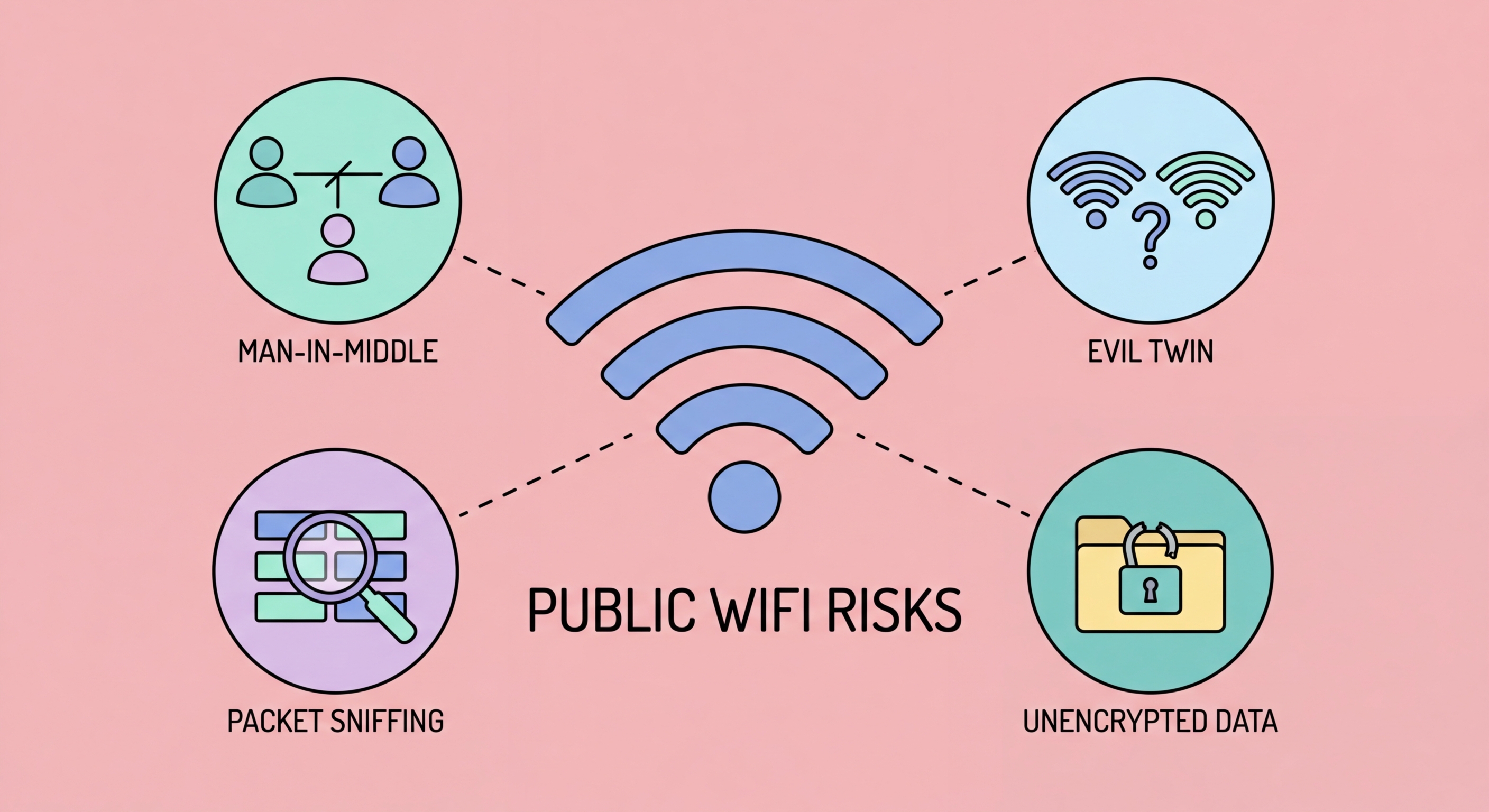

每一個公共WiFi網絡——無論是地鐵站、酒店還是咖啡廳——都存在真實的安全風險。了解這些威脅是在香港數以千計的熱點上保護自己的第一步。

每一個公共WiFi網絡——無論是地鐵站、酒店還是咖啡廳——都存在真實的安全風險。了解這些威脅是在香港數以千計的熱點上保護自己的第一步。

公共WiFi最根本的風險在於,連接到同一網絡的任何設備都可能看到其他已連接設備的網絡流量。在未加密或弱加密的網絡上,運行Wireshark等免費工具的設備可以捕獲並讀取在網絡上發送的所有數據包。這被稱為被動竊聽——攻擊者只是在不主動干預的情況下靜靜監聽,使其無法被探測,從受害者角度看完全無聲無息。

可被捕獲的內容範圍取決於您使用的服務如何實施加密。使用HTTPS的現代網站在您的瀏覽器和服務器之間對數據進行端到端加密,因此竊聽者看到的是無法讀取的加密數據。然而,DNS查詢——您的設備用於將「bank.com」等網站名稱轉換為IP地址的查詢——歷來是未加密的,即使您正在訪問HTTPS網站,這些查詢也對網絡監控者可見。這意味著竊聽者無需讀取訪問內容,便能知道您訪問了哪些網站。

HTTP(非HTTPS)網站以明文傳輸所有數據。雖然互聯網已基本遷移至HTTPS,但一些網站、本地服務及舊式應用程序仍使用HTTP。在公共WiFi網絡上,您產生的任何HTTP流量——包括表單提交、登入憑證及頁面內容——均可完全被讀取。HTTP網站還容易受到SSL降級攻擊,即中間人在您不知情的情況下將您的HTTPS連接降級為HTTP。VPN通過在所有流量到達公共WiFi網絡之前在網絡層對其進行加密,解決了所有這些漏洞。

主動攻擊比被動竊聽更進一步——攻擊者將自己插入您的設備與互聯網之間的通訊中。在本地網絡上,最常見的技術是ARP(地址解析協議)欺騙。ARP是一種在本地網絡上將IP地址映射到物理MAC地址的網絡協議。攻擊者可以發送偽造的ARP消息,聲稱其設備的MAC地址對應於網關的IP地址,導致網絡上的所有設備在將流量轉發到真實網關之前,先將其路由通過攻擊者的設備。這被稱為中間人(MITM)攻擊。

一旦攻擊者建立中間人位置,便可檢查通過其設備的所有流量、向網頁中注入惡意內容、竊取會話Cookie以劫持已登入的會話、執行SSL降級以將HTTPS連接降級,以及將用戶重定向至釣魚頁面。MITM攻擊是主動的,需要一定的技術能力,但執行工具(Ettercap、Bettercap及類似工具)免費可得且有廣泛文檔記錄。一個具備中等技能的攻擊者可以在數分鐘內在不安全的網絡上建立ARP欺騙MITM攻擊。

DNS劫持是另一種在惡意或遭入侵的WiFi網絡上常見的主動攻擊。網絡不會將您的DNS查詢轉發至合法的DNS服務器,而是將其路由至攻擊者控制的DNS服務器。攻擊者的DNS服務器為合法域名返回惡意IP地址——因此當您在瀏覽器中輸入「hsbc.com.hk」時,網絡的DNS服務器返回的是攻擊者控制的服務器IP地址,而非匯豐的真實服務器。您被無縫重定向至一個逼真的假冒網站,該網站竊取您的憑證。HTTPS證書警告是瀏覽器層面針對DNS劫持的唯一保護,這正是您應始終檢查SSL證書並絕不繞過瀏覽器安全警告的原因。

惡意孿生攻擊創建一個模仿合法網絡的假冒WiFi網絡。攻擊者架設一個無線接入點,廣播與合法網絡相同的SSID(網絡名稱)——例如「CentralStation_WiFiHK」或「Pacific_Coffee_Free」。若攻擊者的信號強於合法網絡,附近的設備可能自動連接到惡意孿生網絡。若設備之前曾連接到真實網絡,它可能在無需任何用戶操作的情況下自動重新連接到惡意孿生網絡,因為它認出了熟悉的網絡名稱。

一旦您連接到惡意孿生網絡,攻擊者便完全控制您的整個網絡連接。您的所有流量——無論是否使用HTTPS——均通過其設備。雖然HTTPS保護加密通訊的內容,攻擊者仍可執行SSL降級以阻止HTTPS升級、呈現觸發瀏覽器警告的欺詐性SSL證書(許多用戶會忽略這些警告),以及捕獲您的DNS查詢以查看您嘗試訪問的每個網站。惡意孿生攻擊在預期有合法免費WiFi ↗的高流量地點特別有效:機場、地鐵站、酒店及香港購物中心。

企業網絡中的惡意接入點呈現一種相關但不同的威脅。惡意接入點是連接到有線企業網絡的未經授權無線接入點——可能由粗心的員工(帶入辦公室的個人路由器)或惡意內部人員安裝。惡意接入點創建進入原本安全有線網絡的無線入口,繞過機構已實施的所有網絡外圍控制措施。對香港企業而言,惡意接入點檢測(通過無線入侵檢測系統)是網絡安全的重要組成部分,在可能有問題的開放式辦公室環境中尤為重要。

針對所有公共WiFi風險,最有效的單一措施是VPN。通過在所有流量到達公共網絡之前對其進行端到端加密,VPN使竊聽徒勞無功、中間人攻擊只能獲得加密數據,惡意孿生攻擊對攻擊者毫無價值。在您的設備上運行優質VPN,有效地將即使是惡意的公共WiFi網絡也降級為簡單的互聯網連接——網絡可以看到您已連接及傳輸了多少數據,但無法看到您任何通訊的內容。

除VPN之外,幾項配置更改可減少您在公共網絡上的攻擊面。禁用手機和筆記本電腦上的自動WiFi連接——您的設備不應在未經您明確同意的情況下自動加入您之前使用過的網絡。在iPhone上:設定 → WiFi → 關閉公共網絡的「自動加入」。在Android上:WiFi設定 → 關閉「連接到開放網絡」。在筆記本電腦上:使用後從已保存網絡列表中刪除公共WiFi網絡。將設備配置為使用HTTPS上的DNS(DoH),以防止即使在未使用VPN時DNS查詢也遭暴露。

對於敏感任務,完全使用手機的流動數據連接而非公共WiFi。您的4G/5G連接在網絡層進行端到端加密,不與同一地點的其他用戶共享,並且不受影響共享WiFi網絡的中間人攻擊和惡意孿生攻擊影響。許多香港流動計劃包含充裕的數據配額——將流動數據用於銀行業務、工作電郵及訪問敏感文件等敏感任務並非奢侈,而是有意義的安全升級。將公共WiFi保留用於VPN已啟用且您未訪問敏感帳戶的一般瀏覽。