如何制定網絡安全事故應對計劃

為香港企業準備、偵測、圍堵和從網絡安全事故中恢復的實用框架——涵蓋事故應對計劃結構、團隊職責、通訊協議和事後檢討流程。

為香港企業準備、偵測、圍堵和從網絡安全事故中恢復的實用框架——涵蓋事故應對計劃結構、團隊職責、通訊協議和事後檢討流程。

網絡安全事故——勒索軟件攻擊、數據洩露、商業電郵詐騙、帳戶接管——對香港企業而言並非理論風險。香港警務處 ↗網絡安全及科技罪案調查科(CSTCB)每年收到數千宗網絡犯罪報告,財務損失達數十億元。對大多數香港中小企而言,問題不是是否會經歷網絡安全事故,而是當事故發生時是否做好了有效應對的準備。事故應對計劃(IRP)是圍堵、可恢復事故與造成持久運營、財務和聲譽損害的失控危機之間的區別。

未準備的事故應對成本遠高於準備成本。研究一再顯示,擁有經過測試的事故應對計劃的機構,能更快速圍堵洩露、更迅速恢復,並比臨時應對的機構承受更低的總成本。在未準備的應對中,關鍵決策由從未練習過的人員在極度時間壓力下做出——哪些服務需要下線、誰有權批准圍堵行動、何時通知監管機構、是否聘請外部法證調查員,以及如何與受影響客戶溝通。在主動事故應對期間,每小時的混亂都延長了暴露時間並增加了損害。

香港企業有特定的監管通報義務,使事故應對計劃準備尤為重要。個人資料私隱專員公署(PCPD)期望在個人資料事故發生時進行數據洩露通報,PCPD指引表明期望及時通報,延遲通報將被不利看待。受HKMA和證監會監管的金融服務機構,在其各自監管指引下有強制性的洩露通報時限。沒有事故應對計劃明確規定這些通報義務的企業,往往錯過通報窗口,在基礎事故損害之上增加了監管風險。

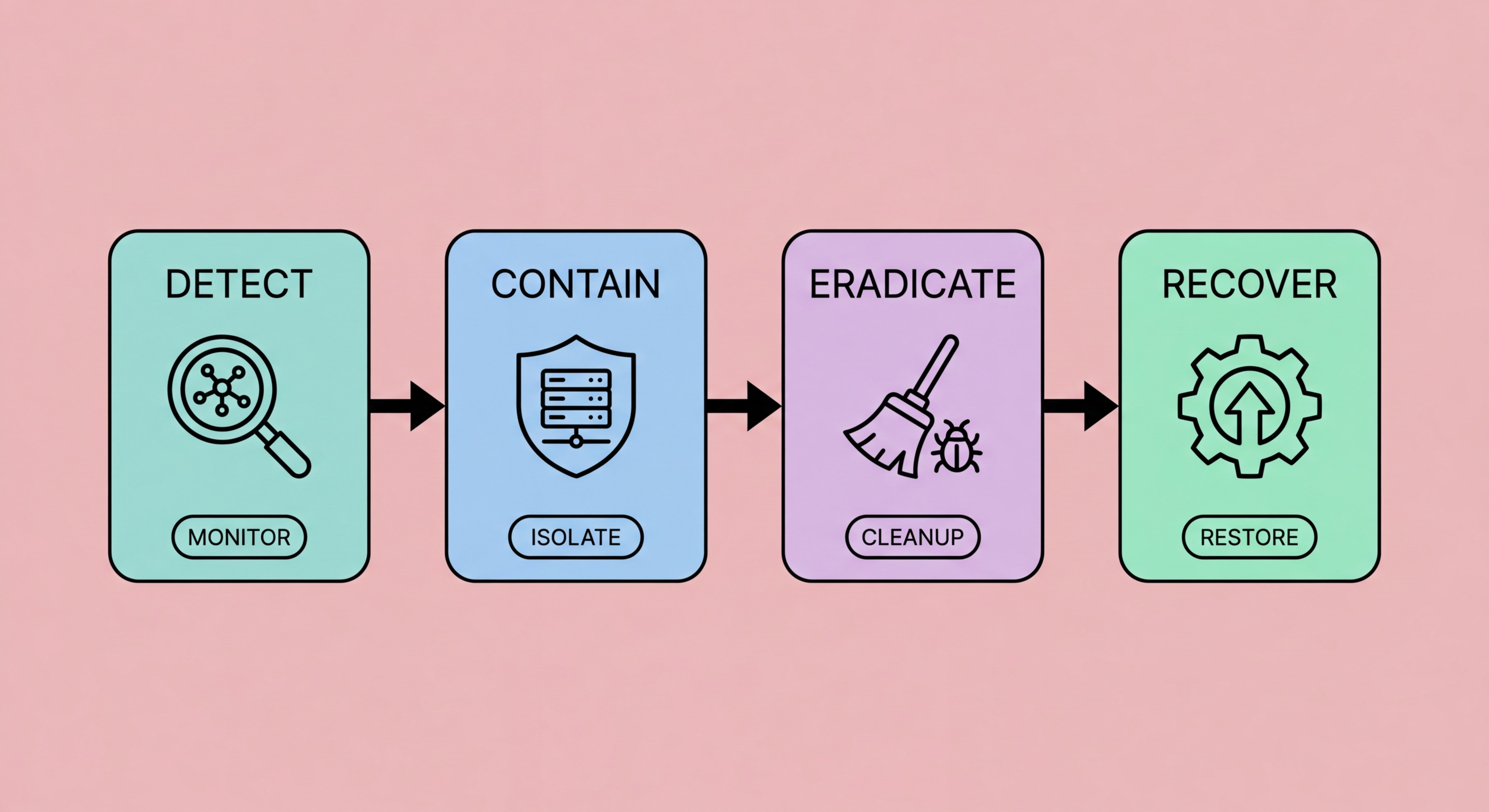

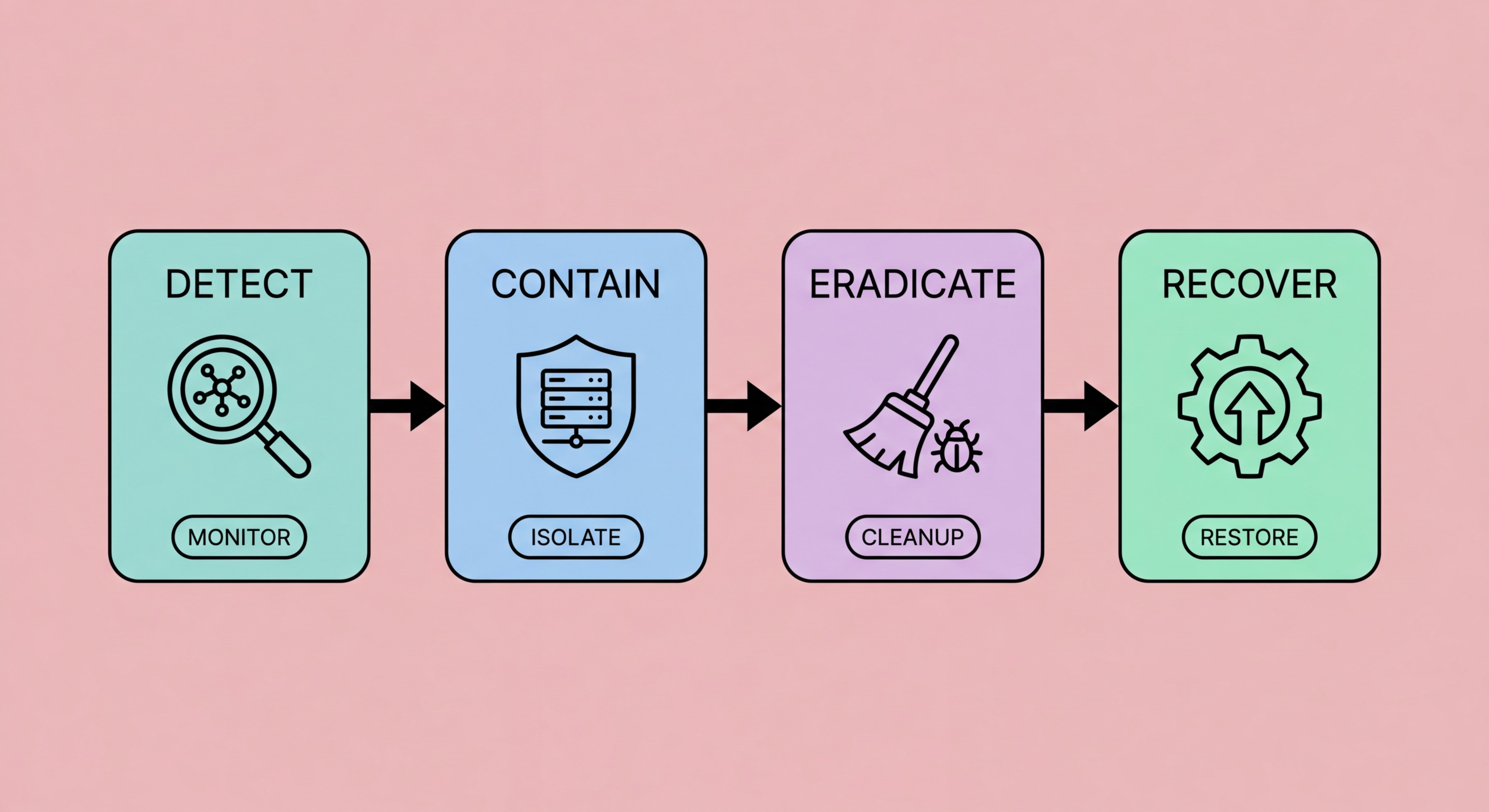

結構良好的事故應對計劃遵循六個階段:準備、識別、圍堵、清除、恢復和事後檢討。準備在任何事故發生之前進行——它是使後續階段有效的規劃、培訓和工具準備。識別是對潛在事故的偵測和初步評估——確定異常是否代表真正的安全事故、其類型及明顯範圍。圍堵在保留調查證據的同時阻止事故蔓延。清除徹底移除威脅。恢復恢復正常運作。事後檢討記錄發生的情況並改進未來應對。

對於識別階段,您的事故應對計劃應定義什麼構成您機構的安全事故,並建立清晰的上報觸發因素。潛在事故指標包括:來自終端設備保護或SIEM的異常系統警報、員工舉報可疑電郵或行為、雲端應用程式監控標記的異常帳戶活動、客戶或合作夥伴報告聲稱來自您機構的可疑通訊,或來自HKPF CSTCB或您的互聯網服務提供商的外部通知。事故應對計劃應規定誰接收這些報告、如何評估嚴重性,以及宣布啟動完整事故應對計劃回應的正式安全事故的標準。

您事故應對計劃中的圍堵策略,應為您企業最可能面對的事故類型提供預先批准的行動手冊。勒索軟件圍堵需要與網絡釣魚憑證竊取不同的立即行動——勒索軟件需要快速網絡隔離以防止橫向蔓延,而憑證入侵需要立即重置密碼和撤銷會話。具有事故類型特定手冊的文件,詳述圍堵行動的順序、涉及的系統和人員,以及每個行動所需的授權,消除了在主動危機期間從頭設計圍堵策略的需要。NIST SP 800-61提供了香港企業可根據其情況調整的詳細事故應對程序指引。

每個事故應對計劃都需要定義明確職責、責任和聯絡方式的事故應對團隊(IRT)。對大型企業而言,IRT可能是專職的內部安全運營團隊。對大多數香港中小企而言,IRT將是一小群現有員工,除主要職責外承擔指定的事故應對責任。中小企的核心IRT通常包括:協調整體應對並做出上報決策的事故指揮官、執行圍堵和修復行動的技術負責人、管理內外部通訊的通訊負責人,以及處理監管通報義務的法律/合規顧問。

在事故應對計劃中預先識別的外部資源與內部IRT成員同樣重要,因為大多數香港中小企在重大事故中需要外部專業知識。您的事故應對計劃應包括預先審核的聯絡人:能夠進行數字法證並在執法介入時提供專家證據的網絡安全法證調查公司、具有數據洩露和PDPO ↗專業知識的法律事務所、在網絡事故 ↗危機公關方面有經驗的公關公司,以及您的網絡保險經紀人或保險公司的事故應對熱線。在主動事故期間被動聯絡這些供應商,會浪費直接影響事故結果的時間——在任何事故發生之前進行預先資格審查和建立關係至關重要。

HKPF CSTCB是重大香港網絡安全事故的關鍵外部利益相關者,尤其是涉及金融詐騙、勒索軟件或數據盜竊的事故。您的事故應對計劃應包括CSTCB的聯絡方式,並規定報警的標準。對於BEC詐騙案件,及時通知警方很重要,HKPF可能透過反詐騙協調中心(ADCC)協助追蹤交易。HKMA的網絡彈性評估框架(CARAF)和通函為銀行機構提供具體的事故通報要求,相關受證監會監管的機構必須遵循證監會關於通報時間的網絡安全指引。

網絡安全事故期間的通訊需要謹慎管理——包括通訊的內容和渠道。如果您的主要電郵系統被入侵或不可用(勒索軟件加密所有企業系統的常見情況),您的事故應對計劃必須規定帶外通訊方法。在個人訊息平台上預先建立的群組訊息渠道(包含所有IRT成員的WhatsApp或Signal群組)、預先打印的聯絡清單,以及所有IRT成員的個人手機號碼,提供獨立於企業系統的通訊能力。切勿假設企業電郵或電話系統在事故應對期間可用。

事故期間對客戶、合作夥伴、監管機構和媒體的外部通訊,需要在透明度和法律謹慎之間取得平衡的結構化方式。您的事故應對計劃通訊方案應定義:誰被授權就事故發表公開聲明、不同事故類型的預先起草通報模板(數據洩露客戶通知、BEC活動合作夥伴警告)、PDPO和行業特定法規下的監管通報時限義務,以及聘請媒體關係專業人員的標準。在主動事故期間不一致或過早的公開通訊,可能危及調查、造成法律責任,並在事故本身之外放大聲譽損害。

透過桌面演練測試您的事故應對計劃,是在真實事故發生前識別缺口和建立團隊能力的最有效方式。桌面演練向IRT成員呈現真實事故場景,並逐步演練團隊在每個階段的應對方式——而不實際使系統下線。場景可能包括:凌晨2時在財務工作站上發現的勒索軟件、電匯執行後發現的BEC詐騙、高管Microsoft 365帳戶顯示入侵跡象,或雲端服務提供商發出的影響客戶數據的數據洩露通知。香港網絡安全顧問和HKPC提供適合中小企情境的桌面演練主持服務。