香港公共WiFi安全完全指南2026

你需要了解的有關香港公共WiFi安全的一切——威脅、高風險地點、保護設置,以及港鐵、酒店、機場和咖啡廳的具體建議——盡在這份全面指南中。將此頁面加入書籤,作為你在全港安全使用公共WiFi的參考。

你需要了解的有關香港公共WiFi安全的一切——威脅、高風險地點、保護設置,以及港鐵、酒店、機場和咖啡廳的具體建議——盡在這份全面指南中。將此頁面加入書籤,作為你在全港安全使用公共WiFi的參考。

香港的公共WiFi讓用戶面臨從被動監控到主動憑證竊取的一系列威脅。最基本的是被動竊聽:在開放式網絡(WiFi.HK、大多數咖啡廳網絡、酒店大堂網絡)上,流量在無線電層面以未加密形式傳輸。任何擁有WiFi適配器和封包擷取軟件的裝置,都可以監控同一網絡上的流量。這使未加密的HTTP流量被攔截、DNS查詢(即使在HTTPS連接上也揭示所訪問的網站)被擷取,以及流量元數據被收集成為可能。雖然被動竊聽技術門檻低、手法簡單,但它在任何開放網絡上持續存在,無需攻擊者主動介入。

主動攻擊需要攻擊者在同一網絡上,並採取主動步驟攔截流量。ARP欺騙透過毒化受害者和路由器的ARP緩存,建立中間人位置,將所有流量路由通過攻擊者的裝置。從這個位置,SSL剝離可破壞沒有HSTS的HTTPS網站,DNS劫持將域名查詢重定向至惡意伺服器,會話Cookie從HTTP流量中被擷取,任何在降級的HTTP上發生的登入均可完整竊取憑證。這些攻擊由Bettercap等工具自動化,需要中等技術水平;它們是香港咖啡廳和酒店網絡上最常見的複雜攻擊。

偽孿生攻擊在網絡層面運作,在你傳輸任何流量之前便已發動。攻擊者廣播一個與合法網絡(WiFi.HK、Airport_Free_WiFi、特定酒店網絡)SSID相同且訊號更強的WiFi接入點。啟用了已知SSID自動連接功能的裝置會自動連接。攻擊者提供假冒的強制登入頁面以收集憑證,對所有已連接流量執行中間人攻擊,並提供互聯網接入以避免被偵測。偽孿生攻擊對廣泛認知的高頻使用SSID特別有效——WiFi.HK部署在香港數千個地點,是最廣泛自動連接的SSID,因此也是最有價值的仿冒目標。針對裝置的攻擊(探測開放端口、利用網絡服務)為沒有適當防火牆配置的用戶完成了威脅全景。

香港國際機場(HKIA)在香港的公共WiFi環境中風險狀況最高。國際旅客攜帶高價值商業和金融數據的集中、廣為人知的「Airport_Free_WiFi」SSID極易仿冒、航班前後旅客的分心狀態,以及機場環境歷來是包括國家級攻擊者在內的專業攻擊者的目標,使香港國際機場成為香港風險最高的公共WiFi地點。在香港國際機場進行所有敏感活動,請獨家使用4G/5G流動數據。Airport_Free_WiFi在啟用VPN的情況下可用於娛樂和一般瀏覽,但切勿用於憑證輸入、銀行業務或工作系統。

酒店代表第二高風險層級。酒店網絡聚集了攜帶企業憑證的商務旅客,通常缺乏客戶端隔離(允許賓客在網絡層面看到其他賓客的裝置),可能運行過時的接入點固件,並且是DarkHotel APT行動等複雜攻擊的記錄目標。中環和尖沙咀的商務酒店吸引較高價值的目標,相應地也吸引更複雜的攻擊者。使用酒店WiFi時:建立VPN連接後再連接,所有商務敏感工作使用流動熱點,切勿安裝酒店強制登入頁面提示的軟件,並在連接前將Windows設置為「公用」或停用macOS共享。港鐵站WiFi(WiFi.HK)屬中等風險:網絡是開放的,SSID廣為人知且常被仿冒,通勤者的高密度帶來攻擊價值。在港鐵WiFi ↗上使用VPN,停用自動加入,銀行業務和工作任務使用流動數據。

咖啡廳WiFi(Starbucks、Pacific Coffee、Pret及獨立咖啡廳)屬中等風險,另外還有長時間暴露的顧慮。兩至四小時的咖啡廳會話讓有耐心的攻擊者有時間識別和鎖定特定用戶。金融業工作者常光顧的中環和金鐘咖啡廳,比住宅區咖啡廳風險更高。所有咖啡廳WiFi均使用VPN,銀行業務或企業系統存取使用手機熱點,停用筆記型電腦的檔案共享,並考慮為敏感工作使用屏幕私隱保護貼。香港的購物商場WiFi和一般場所WiFi,在使用VPN的情況下進行隨意瀏覽風險較低,但任何更敏感的活動均適用與其他公共環境相同的保護措施。

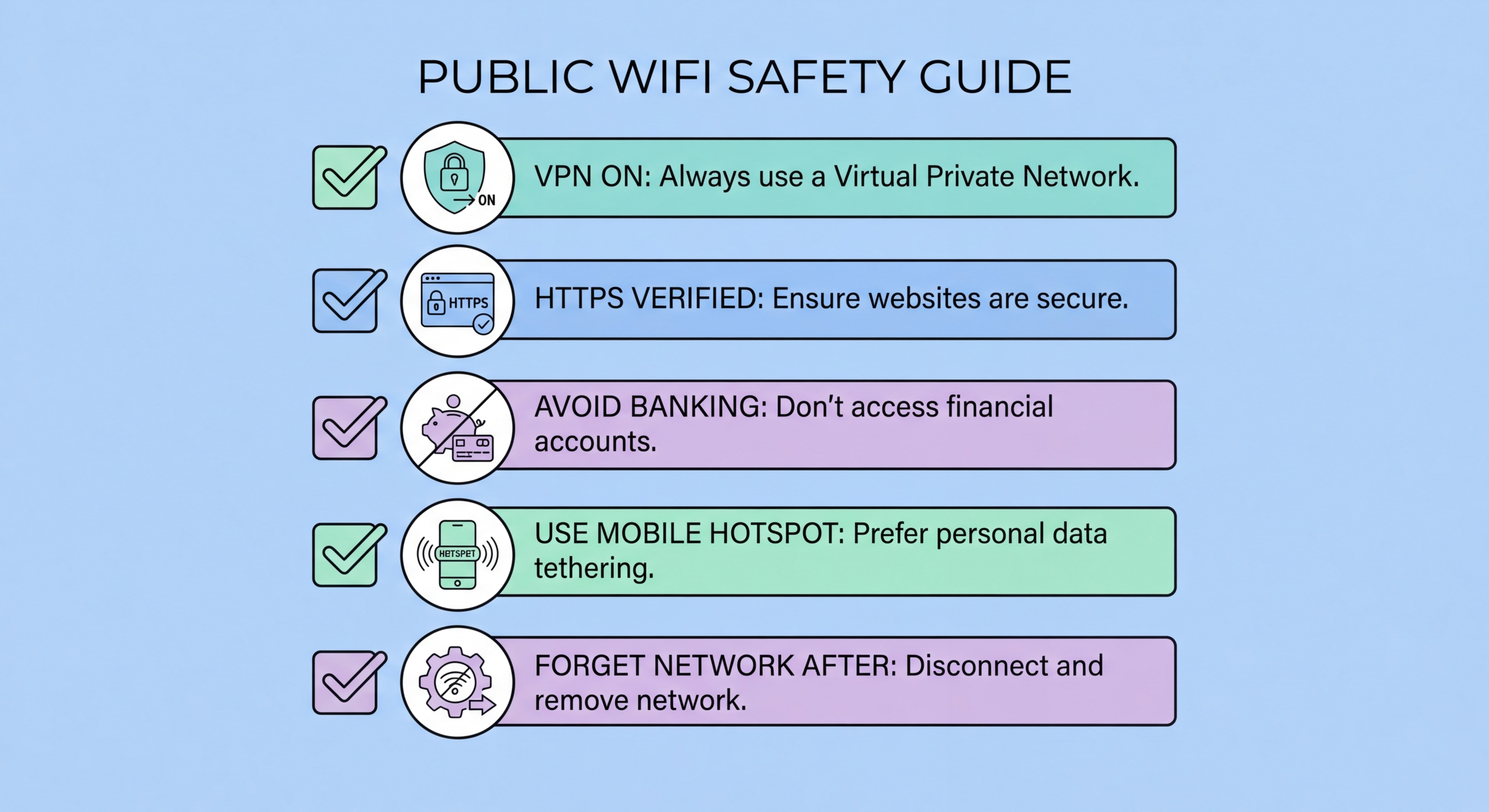

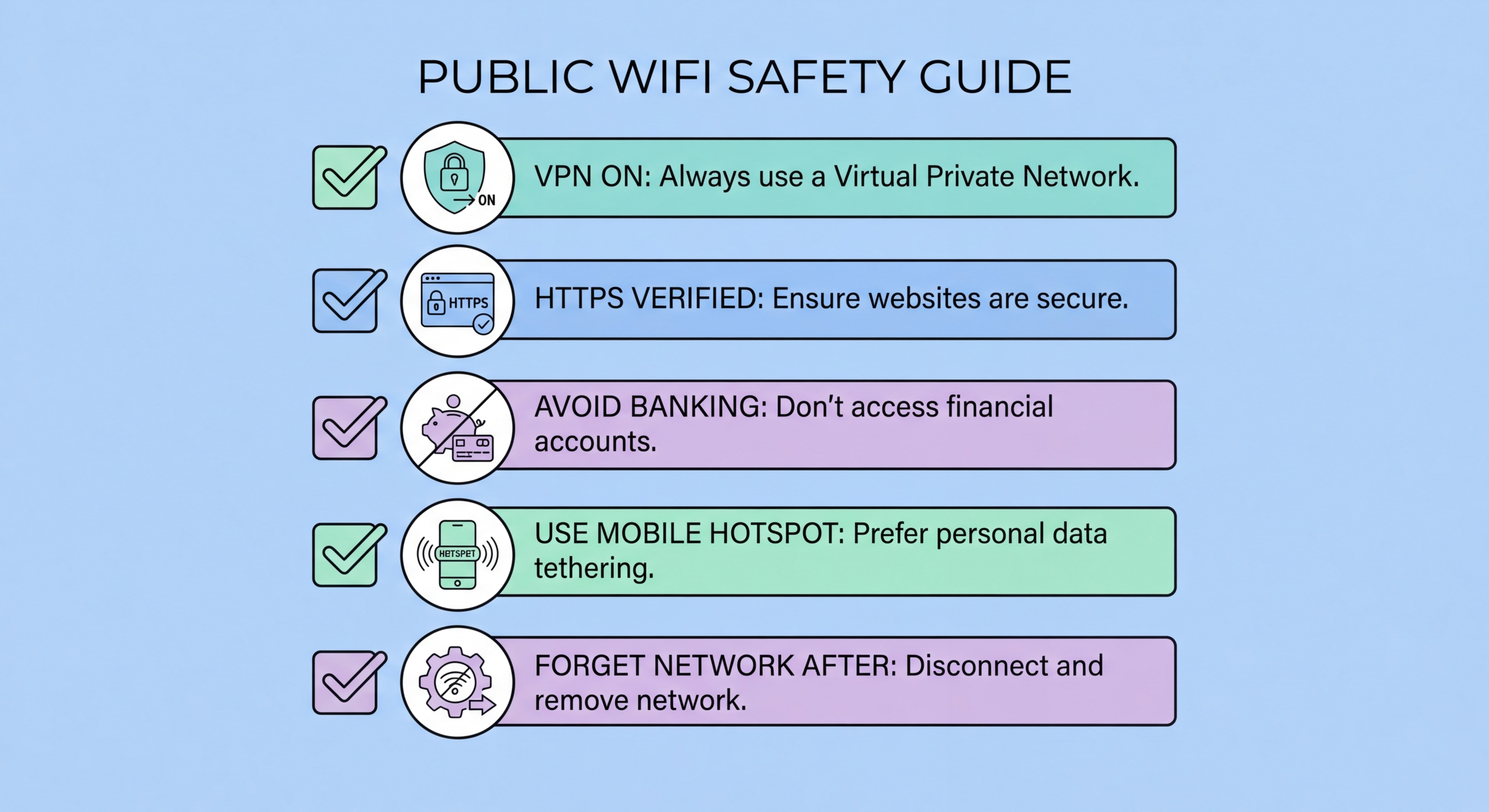

以下設置只需完成一次,便可在每次公共WiFi連接時自動提供持續保護,無需每次手動操作。第一步:安裝高品質VPN應用程式(NordVPN、ExpressVPN、Mullvad或ProtonVPN),並為所有除家庭和辦公室WiFi以外的網絡配置自動連接。在VPN設置中啟用DNS洩漏保護和終止開關。使用dnsleaktest.com測試以確認沒有DNS洩漏。第二步:在手機上逐一查看所有已儲存的WiFi網絡,停用每個公共網絡的自動加入功能(WiFi.HK、過去的酒店網絡、咖啡廳網絡、機場網絡)。刪除六個月前到訪的酒店和機場的網絡。第三步:在筆記型電腦上確認Windows Defender防火牆或macOS防火牆已啟用。在Windows上,確保所有公共網絡的網絡類型設置為「公用」。在macOS上,啟用隱形模式並停用所有共享服務(檔案共享、屏幕共享、遠端登入)。

第四步:為你最重要的五個帳戶啟用雙重驗證(2FA):主要電郵、銀行應用程式、工作Microsoft 365或Google Workspace帳戶、Apple ID或Google帳戶,以及使用真實姓名/身份的社交媒體。這些帳戶使用驗證器應用程式(Google Authenticator、Microsoft Authenticator或Authy)而非SMS——SMS雙重驗證容易受到SIM卡調換攻擊,安全性低於基於TOTP的驗證器應用程式。下載每個帳戶的備份驗證碼並安全地離線儲存。第五步:如果你還沒有使用密碼管理器,請安裝一個(1Password、Bitwarden或Dashlane),並確保你在公共WiFi上存取的所有帳戶均使用密碼管理器生成的唯一強密碼。啟用密碼管理器的釣魚保護功能,防止在仿冒域名上自動填充。

第六步:建立明確的個人敏感活動規則。銀行應用程式:僅使用流動數據,無論VPN狀態如何,絕不在公共WiFi上使用。工作電郵和企業系統:強制使用VPN,任何高敏感度內容首選流動熱點。金融授權和審批:僅使用流動數據。軟件更新和安裝:僅在家或辦公室的受信任網絡上進行,絕不透過公共網絡強制登入頁面安裝。如果在公共WiFi會話中遇到意外的憑證警告、意外的門戶請求或任何其他可疑的網絡行為,請事後更改相關帳戶的密碼。這六個步驟大約需要二十分鐘,提供分層保護,涵蓋香港公共WiFi環境的完整威脅面。

家庭和家居安全需要將你的保護設置擴展至所有裝置和所有在公共WiFi上連接的用戶。在購物商場和公共場所的免費WiFi ↗上使用智能手機或平板電腦的兒童,面臨與成人相同的風險——由於他們不太可能保持同等程度的警覺,甚至可能更脆弱。在子女的裝置上配置VPN自動連接,並設置家長控制以防止停用VPN。習慣性連接任何可用免費WiFi的年長親屬是一個特別需要關注的問題:自動連接到熟悉SSID是偽孿生攻擊所利用的自然行為。一次關於不在公共WiFi上進行銀行業務或敏感任務的五分鐘對話,加上在其裝置上設置VPN,可顯著降低家庭風險敞口。

前往國際目的地的商務旅行需要額外的準備。出行前研究目的地的網絡安全威脅環境——HKCERT ↗及國際同等機構發布特定國家的威脅評估。在出發前預先安裝並測試VPN(某些目的地封鎖VPN下載或特定VPN協議)。出行前在手機計劃上啟用國際數據漫遊,以便在整個旅途中將流動數據作為WiFi的替代方案。考慮是否攜帶精簡版的「旅行裝置」而非主要筆記型電腦前往高風險目的地。每次國際旅行後,從裝置中刪除所有國際酒店和機場網絡,以防止在這些地點的未來自動連接。如果你的筆記型電腦在任何國際過境點被要求接受檢查,在重新連接家庭或企業網絡之前,考慮進行完整的裝置清除並從備份還原。

每月維護可在不費時費力的情況下維持你的保護。每月一次:檢查並清理所有裝置上已儲存的WiFi網絡——刪除自上次檢查以來添加的任何公共網絡。確認VPN自動連接仍然啟用(應用程式更新有時可能重置設置)。查看你頂級帳戶的雙重驗證狀態——確保備份驗證碼仍安全儲存且沒有丟失。檢查所有裝置的操作系統更新——WiFi相關漏洞的安全補丁包含在常規系統更新中。如果你使用密碼管理器,查看其為你使用的帳戶生成的任何洩漏警告。這五項檢查每月花費不到十分鐘,確保隨著你的裝置生態系統、旅行模式和軟件隨時間變化,你的保護設置仍然最新。