2FA 與 MFA:兩者有何分別?

「雙重認證」與「多重因素認證」這兩個術語經常被混用——但它們在技術上有明確的區別。這個分別在企業及合規場景中比日常使用更為重要。

「雙重認證」與「多重因素認證」這兩個術語經常被混用——但它們在技術上有明確的區別。這個分別在企業及合規場景中比日常使用更為重要。

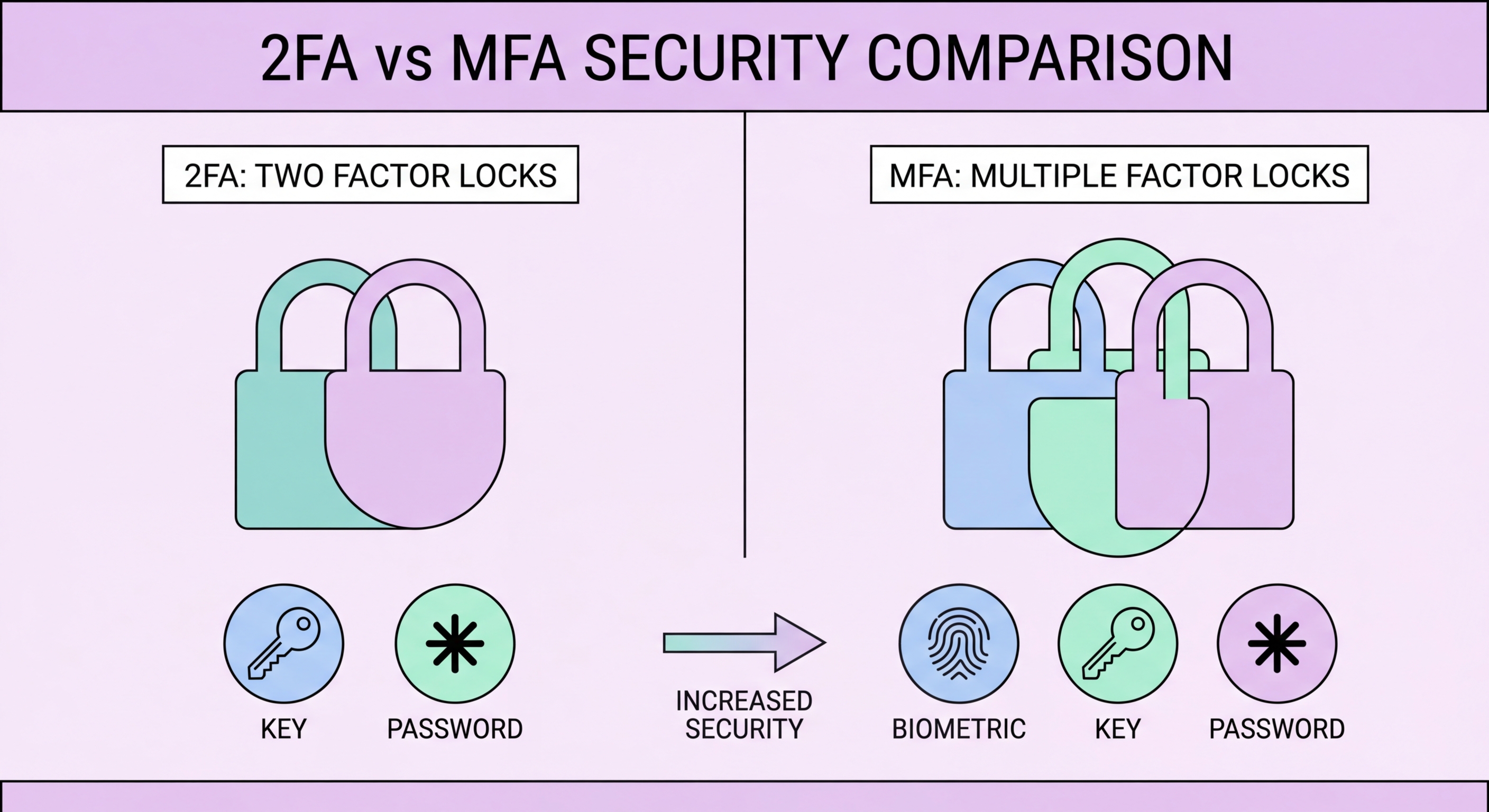

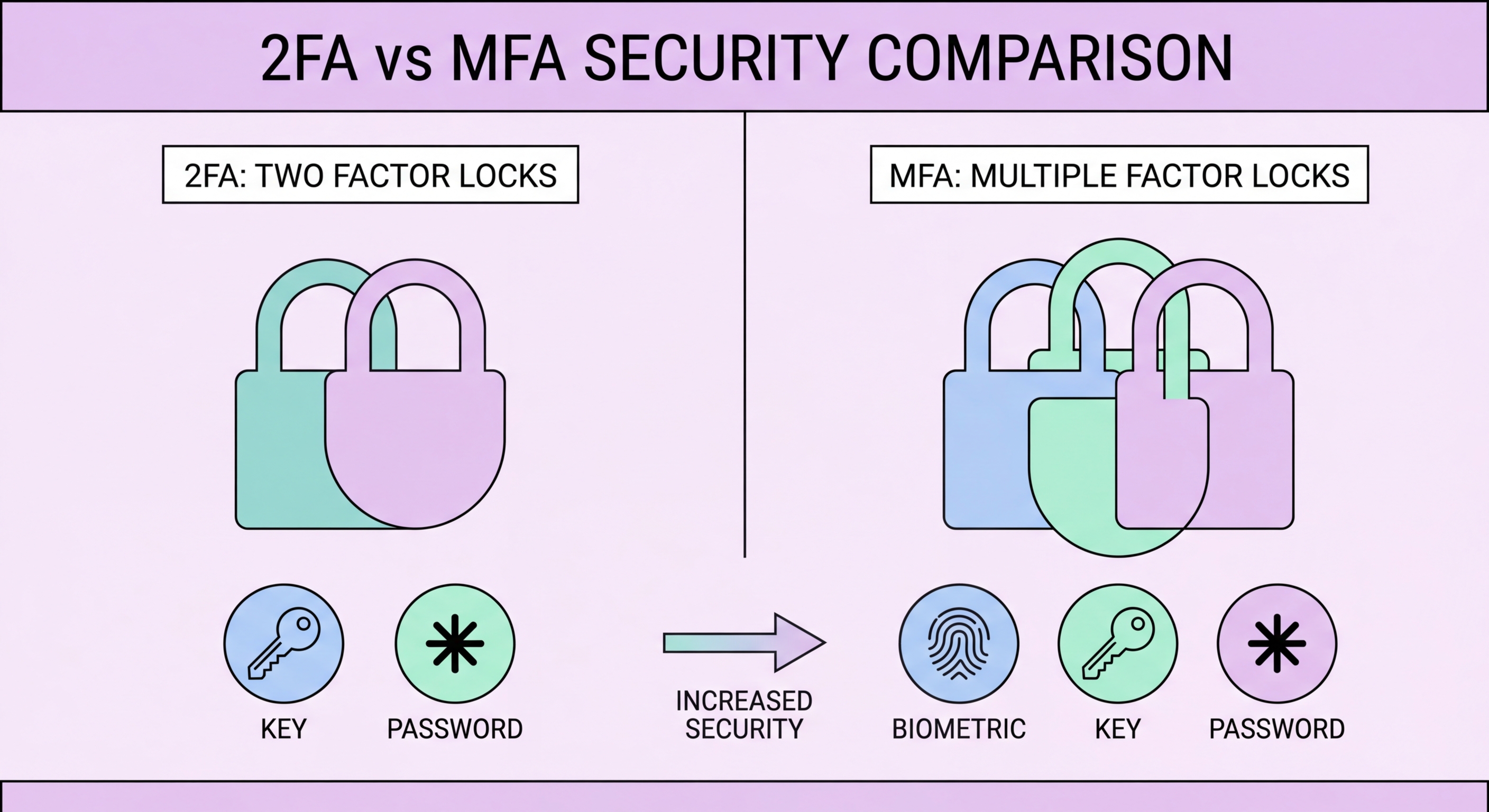

多重因素認證 ↗(MFA)是一個更廣泛的概念,泛指任何需要來自不同類別的兩個或以上獨立因素的認證過程。三大因素類別分別是:你所知道的(密碼、PIN、安全問題)、你所擁有的(手機、硬體金鑰、智能卡)、以及你本身的特徵(指紋、面部、虹膜掃描)。任何需要這些類別中兩個或以上的認證系統均屬 MFA。

雙重認證(2FA)是 MFA 的一個特定子集,要求恰好兩個因素。從定義上看,2FA 必然是 MFA——但並非所有 MFA 都是 2FA。需要密碼加一次性密碼(TOTP)的系統屬於 2FA(同時也是 MFA);而需要密碼、TOTP 及臉部掃描的系統則是三重因素的 MFA(有時稱為 3FA),但嚴格來說並非 2FA。在實際應用中,消費者認證極少使用超過兩個因素,因為對一般消費者的威脅模型而言,三個或以上因素所帶來的安全效益相對於其易用性代價並不顯著。

在日常使用中,這兩個術語經常被互換使用。產品市場推廣團隊幾乎隨機地使用「2FA」和「MFA」,大多數用戶將其視為同義詞。以下三個情境中,這種區別才變得有意義:法規合規(其中框架可能特別要求 MFA 而非 2FA,或反之亦然)、企業安全政策(政策可能規定特定的因素組合)、以及安全研究和學術文獻(精確定義對安全屬性聲明至關重要)。對於在帳戶上啟用「2FA」的香港消費者而言,其實際體驗與啟用「MFA」完全相同。

在法規合規場景中,2FA 與 MFA ↗ 之間的區別才會在實際上變得顯著。支付卡行業數據安全標準(PCI DSS)要求在管理員存取持卡人數據環境及遠端存取此類環境時使用 MFA。PCI DSS 4.0 版本進一步擴大了對持卡人數據環境存取的 MFA 要求。對於在香港處理信用卡付款的企業而言,準確了解 PCI DSS 的具體要求——並確認您的實施方案符合要求——至關重要。PCI DSS 要求可透過兩個或以上認證因素滿足,因此大多數典型的 2FA 實施方案均符合要求。

ISO 27001 資訊安全管理標準、香港金融科技中心的網絡安全強化計劃(CFI),以及香港金融管理局的「網絡韌力評估框架」,均對強認證要求有所規定,實際上相當於要求 MFA。金管局期望認可機構為網絡銀行交易實施強客戶認證,即使具體術語有所不同,這從本質上是一項 MFA 要求。對於香港的金融機構及其技術供應商而言,了解這些要求並將您的認證實施方案對應到相應要求是一項重要的合規工作。

在企業安全架構中,設計認證政策時這種區別至關重要。要求「所有特權存取均使用 MFA」的政策比要求「所有特權存取均使用 2FA」的政策範圍更廣——因為 MFA 可以要求最高特權帳戶(root 存取、財務系統)使用三重因素,而 2FA 則適用於其他所有帳戶。部分企業安全框架(如 NIST SP 800-63)使用特定的保證級別(AAL1、AAL2、AAL3),而非 2FA/MFA 術語,以避免對因素數量和因素類型要求的歧義。

在基本 2FA 和 MFA 之外,企業環境中越來越多地實施升級認證和自適應 MFA。升級認證意味著用戶可以用標準認證(僅密碼)存取某些資源,但在嘗試存取敏感度更高的資源時,系統會提示輸入額外因素。例如,您用密碼登入企業門戶,但當您嘗試存取人力資源系統或財務報告時,系統會要求提供第二個因素。這種方式通過將 MFA 的摩擦保留在值得使用的交易場景,在安全性與便利性之間取得平衡。

自適應 MFA(又稱基於風險的認證)利用上下文訊號來決定是否需要 MFA,有時還決定需要哪種類型。如果您像往常一樣從香港中環的辦公室、在您的註冊筆記型電腦上登入——風險訊號熟悉,您可能不會被要求提供 MFA。如果您從一個新的國家、在異常時間、從陌生設備登入,風險訊號升高,系統要求更強的認證——可能要求硬體金鑰而非僅驗證器代碼。Okta、Microsoft Azure AD 和 Google Identity Platform 等身份平台通過風險評分引擎實施自適應 MFA。

持續認證是一個更進一步的新興概念,它在整個會話期間(而非僅在登入時)持續評估信任訊號。設備的行為、打字模式、滑鼠移動和地理位置被持續監控,如果訊號與用戶的既定模式有顯著偏差,會話將受到質疑或終止。這種方法在零信任安全架構中尤為重要——零信任無論網絡位置如何,都將每個存取請求視為潛在的威脅,並持續進行認證,而非假設成功登入的會話是可信的。

對於香港個人用戶而言,2FA 與 MFA 之間的區別並非您需要仔細追蹤的事情。無論服務將其稱為「兩步驗證」、「2FA」還是「MFA」,用戶體驗都是相同的。啟用它。盡可能使用驗證器應用程式而非短訊。保存您的備用碼。對個人而言,首要任務是在所有重要帳戶上廣泛採用第二因素認證——用於描述它的術語是次要的。

對於香港中小企業主和 IT 管理員而言,在解讀合規要求時這種區別變得相關。當您的網絡保險政策要求「MFA」時,請確認您當前的實施方案是否滿足要求——大多數政策規定電子郵件帳戶和 VPN 存取必須使用 MFA,而標準驗證器應用程式的 2FA 即可滿足此要求。當 PCI DSS 要求適用於您的業務時,請與您的合資格安全評估師(QSA)審查具體的 MFA 要求文本以確認合規性。在實施 Microsoft Azure AD 條件存取等 MFA 平台時,請使用平台文檔了解 MFA 政策的表達和執行方式。

對大多數香港用戶而言,實際安全層級由低到高為:無第二因素(最弱)→ 短訊 2FA → 驗證器應用程式 TOTP → 硬體安全金鑰 FIDO2 → 具有防釣魚能力的密碼金鑰(消費者可用的最強選項)。無論您稱之為 2FA 還是 MFA,在此層級上的提升都能改善您在現實中的安全狀況。術語在合規場景和安全文檔中至關重要,但真正保護您帳戶的是其底層安全屬性——要求多個獨立的驗證因素。