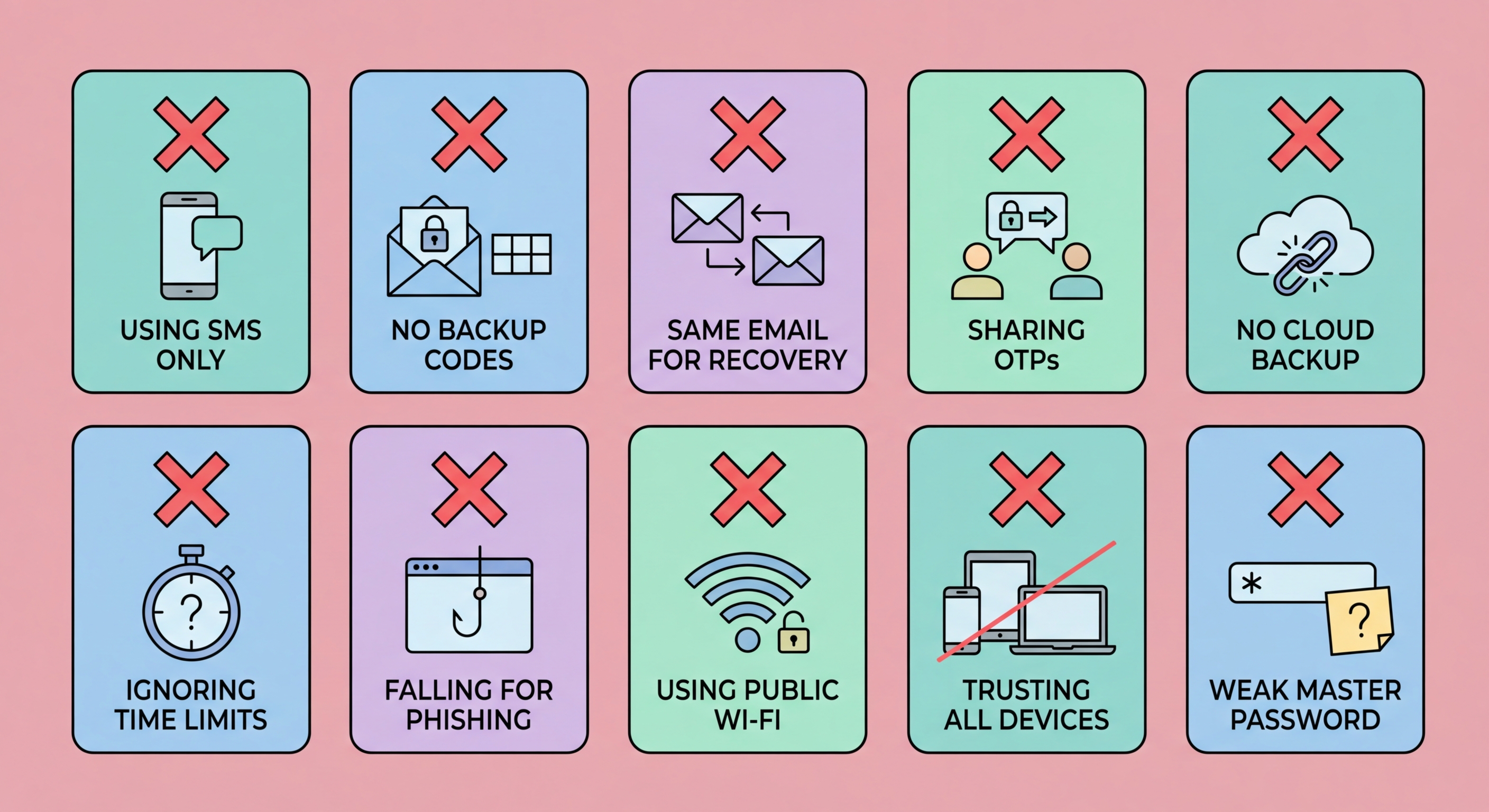

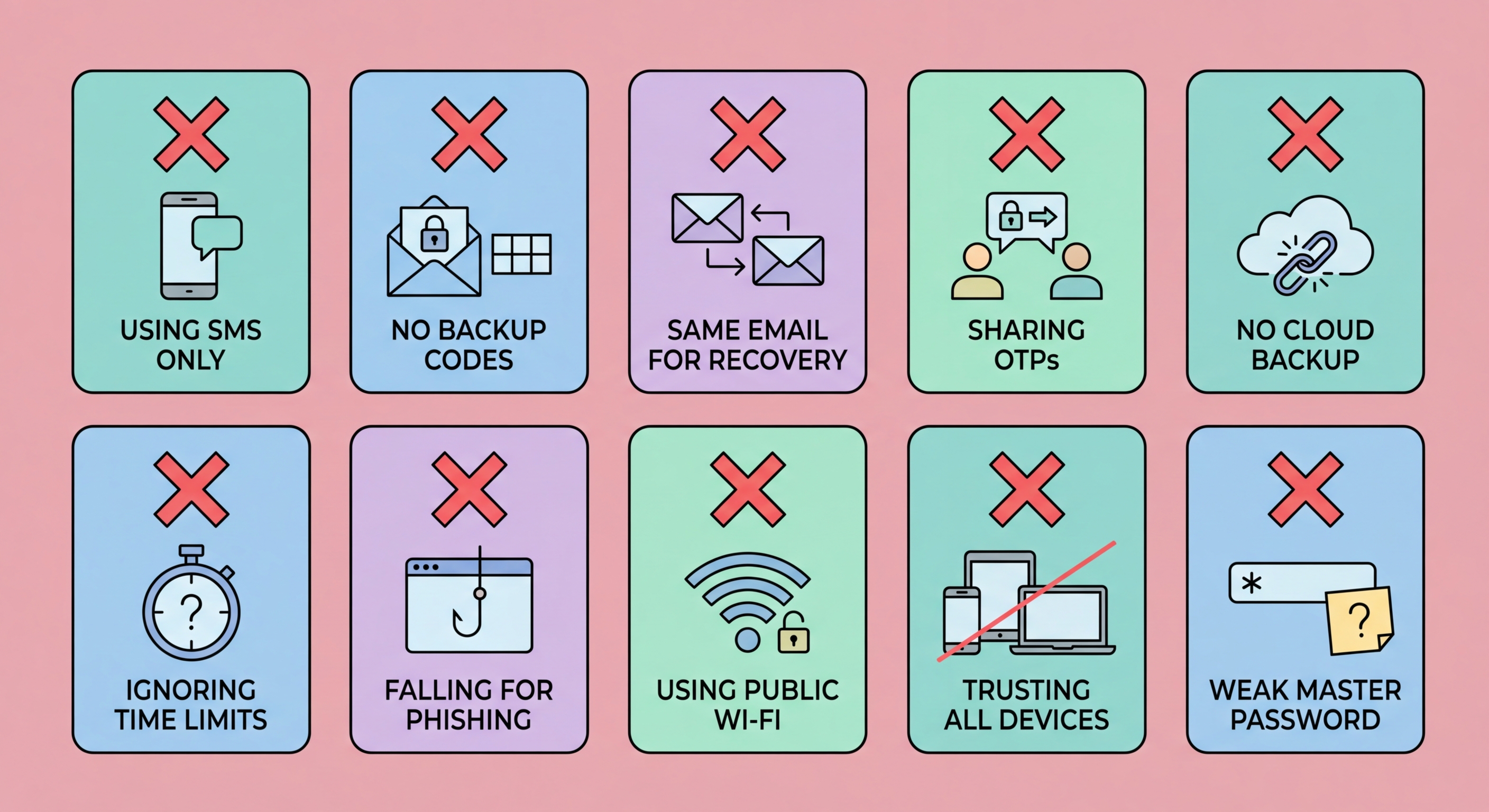

10個令您暴露於風險的常見2FA錯誤

啟用2FA是一個好的開始——但設定不當可能給您帶來錯誤的安全感。這些是最常見的削弱雙重認證保護的錯誤。

啟用2FA是一個好的開始——但設定不當可能給您帶來錯誤的安全感。這些是最常見的削弱雙重認證保護的錯誤。

錯誤1:在有更好選項的情況下仍使用短訊驗證碼。 Two-Factor Authentication Is Risky">短訊雙重認證易受SIM卡換卡和SS7攔截攻擊。在新服務上啟用2FA時,幾乎總是默認顯示短訊選項,因為這是最易於實施的。但大多數服務亦提供驗證應用程式(TOTP)作為選項——只是因需要更多用戶操作步驟而非默認選項。請始終尋找驗證應用程式選項並選擇它。兩者的安全差異顯著,而應用程式設定完成後,使用上的差異微乎其微。

錯誤2:未儲存備用碼。每個主要服務在您啟用2FA時均提供一組一次性備用碼。這些是您在遺失 to Spot and Avoid Attacks on Your Phone">手機或驗證應用程式時的緊急存取方法。許多用戶跳過下載和儲存這些碼的步驟——往往快速略過該頁面,以為永遠不會用到。然後他們更換手機,驗證應用程式無法遷移,結果被永久鎖定。請始終下載、儲存並將備用碼存放於至少兩個安全位置:密碼管理器和實體副本。在關閉設定頁面前立即測試一個備用碼,確認其有效。

錯誤3:使用未啟用備份的驗證應用程式。某些驗證應用程式,尤其是較舊版本的Google Authenticator,不會自動備份其驗證碼。若您在沒有備份策略的情況下使用其中一款應用程式,遺失手機意味著失去所有2FA驗證碼。請使用具有雲端備份功能的應用程式(Authy、具備Google同步的Google Authenticator,或具備iCloud鑰匙圈的Apple Passwords),或在設定2FA時儲存每個帳戶的QR碼或設定密鑰以自行維護備份。大多數設定頁面均顯示「無法掃描QR碼?」的連結,可顯示文字密鑰——請與備用碼一同儲存。

錯誤4:未先遷移2FA便更換手機。這是導致2FA鎖定最常見的原因。換新手機時,請在重置或轉交舊裝置前備份驗證應用程式的驗證碼。大多數應用程式現在均有遷移或匯出功能——請使用它。Google Authenticator有「匯出帳戶」功能,可生成您在新手機上掃描的QR碼。Authy則只需在新手機上安裝應用程式並以Authy帳戶登入——您的驗證碼會自動同步。若您已重置舊手機,請使用已儲存的備用碼登入每個服務,並在新手機上重新登記驗證應用程式。

錯誤5:無限期信任過多裝置。大多數服務在您以2FA登入時提供「記住此裝置30天」的選項。許多用戶習慣性地在每台裝置和瀏覽器上點擊「是」,包括公共電腦、其他人使用的工作電腦,以及他們已不再擁有的舊電腦。每台受信任的裝置都是對您的2FA的一個繞過。請定期在帳戶安全設定中查看受信任裝置——至少每年一次,或在任何裝置變更後——並撤銷您不再使用或不認識的裝置的存取權限。切勿信任公共電腦、共用工作電腦或臨時裝置。

錯誤6:在同一部手機上同時使用短訊2FA和銀行應用程式。若您的手機被盜,而小偷繞過了您的螢幕鎖定(或您未啟用螢幕鎖定),他們便可同時存取您的銀行應用程式和這些應用程式發送的短訊驗證碼。雖然這並非常見的攻擊場景,但值得注意。解決方案是不要為銀行使用短訊2FA——盡可能使用銀行的專用應用程式驗證(透過生物特徵識別的推送批准)而非短訊驗證碼,並始終確保手機上啟用了強效的生物特徵鎖定。

錯誤7:批准並非您發起的2FA請求。推送通知2FA(向您的手機發送批准請求的那種)可被一種稱為「多重身份驗證 ↗疲勞」或「推送轟炸」的技術攻破。掌握您密碼的攻擊者會向您的手機發送數十個快速批准請求,希望您在不小心或不勝其煩時批准其中一個。若您收到意外的2FA批准請求——尤其是在短時間內收到多個——請勿批准。應拒絕它們,然後立即更改該帳戶的密碼,因為生成這些請求的攻擊者顯然已知道您的密碼。

錯誤8:在釣魚網站上輸入2FA驗證碼。即使使用驗證應用程式,實時釣魚中繼攻擊仍可以破解您的2FA。您訪問一個假網站,輸入密碼和當前的TOTP驗證碼,攻擊者的伺服器便在30秒內在真正的網站上使用兩者。防禦此攻擊的方法是對您訪問的網址保持警惕。在輸入憑證前始終檢查確切的域名。為重要服務使用書籤並直接導航,而非點擊電子郵件中的連結。若您瀏覽器地址欄中的網址不是確切的預期域名,請勿繼續。硬件安全密鑰透過域名綁定完全防止此類攻擊。

關鍵的認識是:2FA並非一般安全習慣的替代品——它是當您的密碼遭到洩露時保護您的額外保障層。若您透過釣魚或社交工程主動將憑證(包括2FA驗證碼)交給攻擊者,它並不能保護您。請了解,合法服務絕不會致電要求您讀出剛收到的驗證碼、發送電子郵件要求您點擊連結並輸入2FA驗證碼,或以立即確認2FA以避免帳戶暫停為由製造緊迫感。這些始終是社交工程攻擊。

錯誤9:為次要帳戶啟用2FA但忽略電子郵件。許多人為Instagram或Twitter啟用2FA,卻讓主要電子郵件地址僅以密碼保護。這是本末倒置的做法。您的電子郵件帳戶控制著幾乎所有其他服務的密碼重置——它是萬能鑰匙。若攻擊者取得您的電子郵件存取權限,他們便可透過請求密碼重置電子郵件來繞過任何服務上的2FA。2FA的絕對首要優先是您的主要電子郵件帳戶。若您只在一個帳戶上啟用2FA,請讓它成為您在所有其他地方用於帳戶復原的電子郵件帳戶。

錯誤10:因覺得不方便而不啟用2FA。2FA的阻力是真實存在的,但非常微小——輸入驗證碼或批准推送通知每次登入大約需要10至15秒。替代方案——帳戶遭入侵——可能需要數週時間才能解決,涉及重大財務損失,並造成難以挽回的聲譽損害。2FA感知上的不便,與您所保護的事物的嚴重性成反比。一旦設定好驗證應用程式並使用了幾次,這個過程便會變得自然,幾乎不再感覺是一種不便。

錯誤10的另一個面向是將2FA視為一勞永逸的功能。您的2FA設定需要定期維護:查看備用碼是否已儲存且為最新,確保每個服務上的復原聯絡資料(電話和電子郵件)為最新,從您不再使用的帳戶中移除2FA(以避免日後混淆),並查看您使用的服務上是否有更好的2FA方法可用。每年花約30分鐘審查所有帳戶的2FA設定,可確保您的保護保持最新且有效。