魚叉式網絡釣魚詳解:針對性攻擊及防禦策略

與大規模網絡釣魚不同,魚叉式網絡釣魚利用經過研究的個人資料,針對特定個人發送個人化信息。這是最有效的網絡釣魚形式——即使是具有安全意識的專業人士也最容易受騙。

與大規模網絡釣魚不同,魚叉式網絡釣魚利用經過研究的個人資料,針對特定個人發送個人化信息。這是最有效的網絡釣魚形式——即使是具有安全意識的專業人士也最容易受騙。

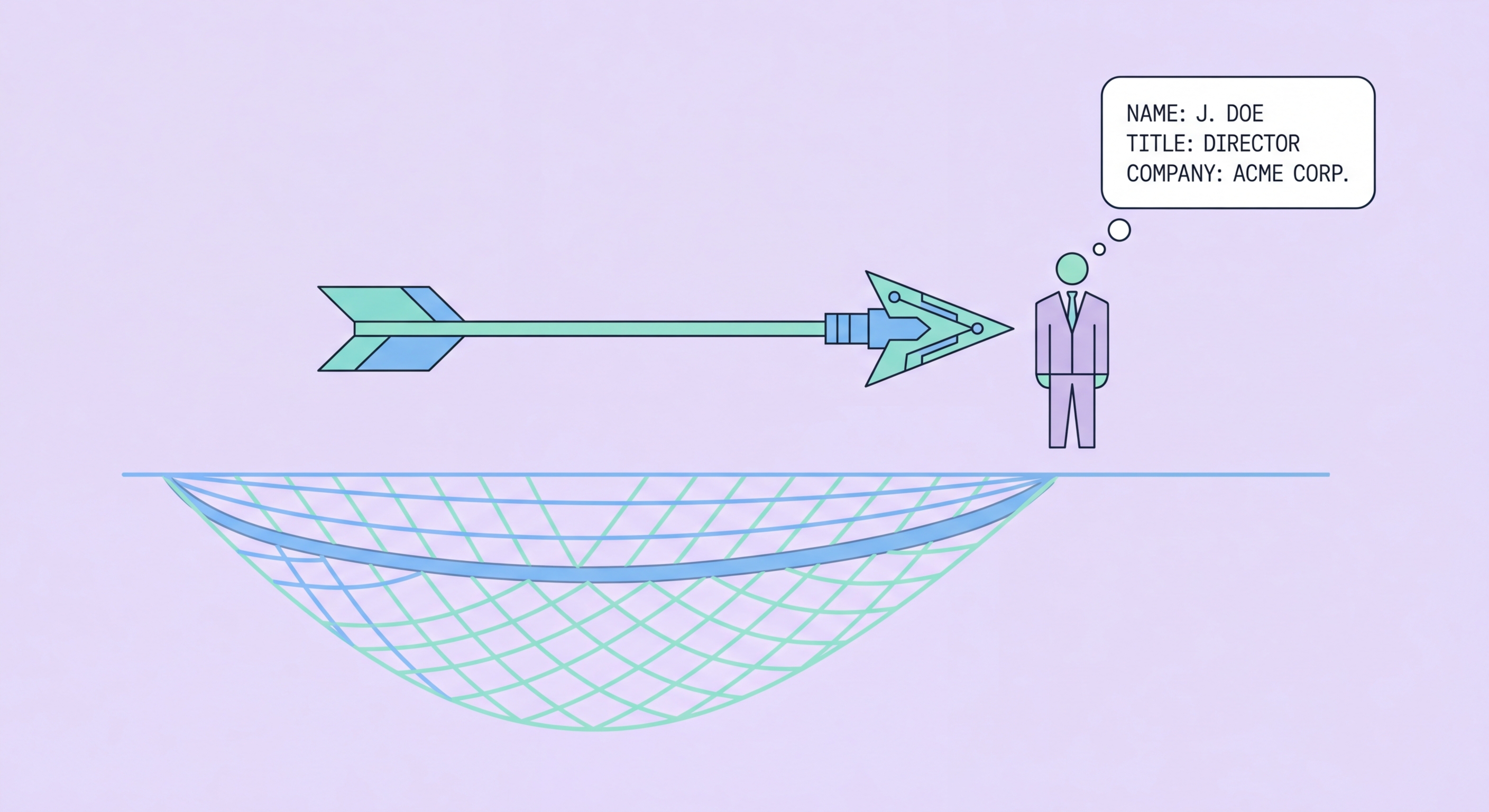

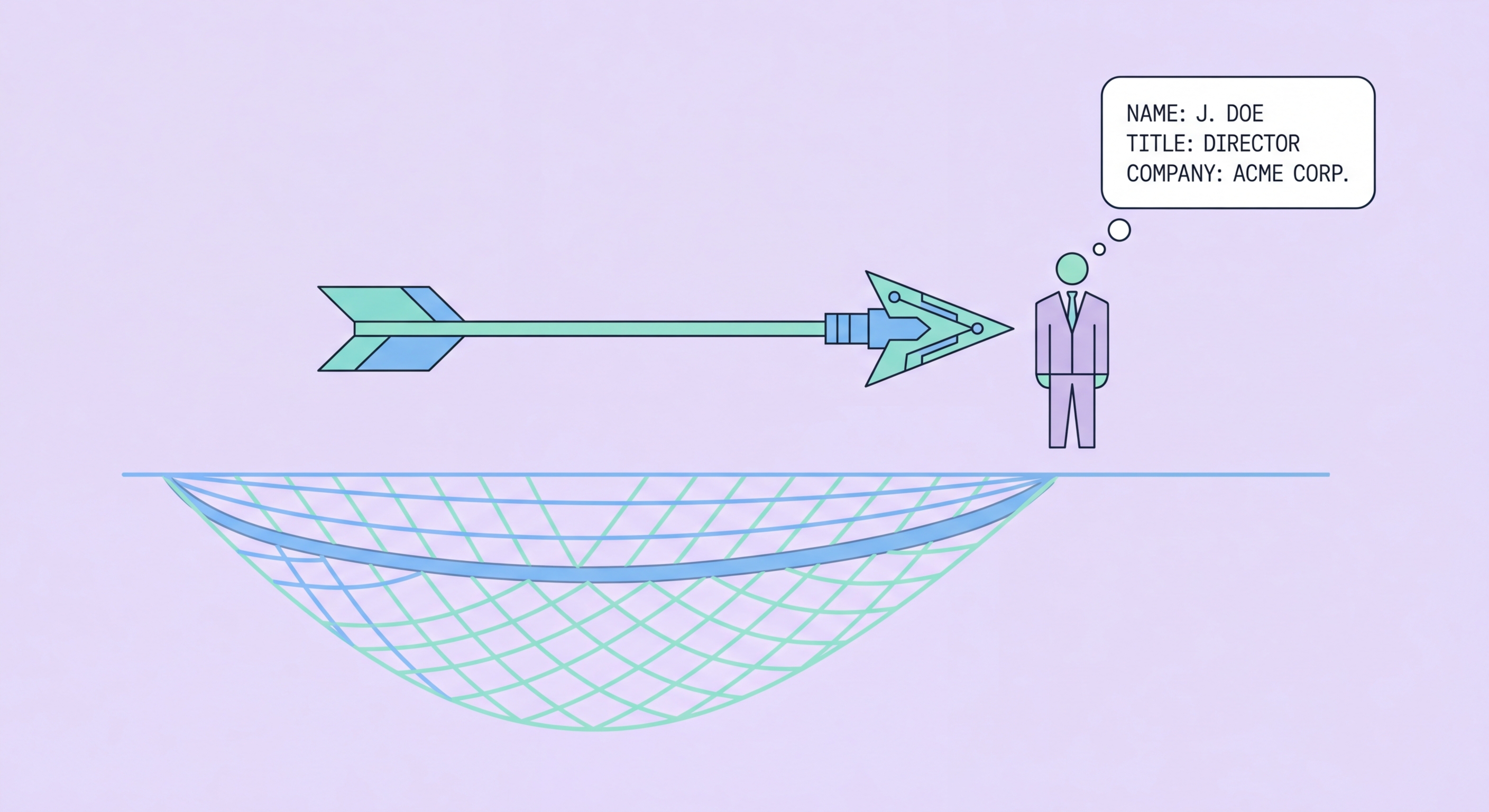

大規模網絡釣魚廣撒網——數以百萬計的相同或近似信息,發送至收集所得的電郵地址,期望其中一小部分人作出回應。魚叉式網絡釣魚則截然相反:針對特定個人精心製作一封信息,並利用一般釣魚郵件不會出現的個人資料。大規模釣魚依賴規模,而魚叉式釣魚則依賴精準——精準性大幅提高目標相信信息真實並在未加深入審查的情況下採取行動的可能性。

魚叉式網絡釣魚攻擊的偵察階段可以相當深入。攻擊者從LinkedIn(職銜、僱主、同事姓名、職業歷程)、公司網站(組織架構、公開聯絡資料、近期公告)、社交媒體(個人興趣、近期活動、家庭資料、位置)以及數據外洩 ↗資料庫(電郵地址、舊密碼、部分財務資料)等渠道收集資訊。這些情報被用於製作一封引用目標職業及個人背景具體、準確細節的信息——讓人產生發件人確實認識目標且與其存在真實關係的印象。

魚叉式網絡釣魚的成功率顯著高於大規模釣魚。安全研究一再顯示,個人化的釣魚信息點擊率比一般信息高出數倍。美國聯邦調查局互聯網犯罪投訴中心將魚叉式網絡釣魚及其商業變體(香港:預防指南">商業電郵入侵)列為全球財務損失最高的網絡犯罪類別。在香港,警方網絡安全及科技罪案調查科(科技罪案 ↗)持續將魚叉式網絡釣魚和商業電郵入侵列為金融、專業服務及房地產行業最高損失的商業詐騙類別。

魚叉式網絡釣魚攻擊 ↗的構建遵循從偵察到投遞的流程。開源情報(OSINT)收集——利用目標的公開資料——提供原始素材。一名針對香港房地產公司財務總監的精明攻擊者,將能掌握該總監的全名、僱主、職位、可能的匯報架構、公司核數師和往來銀行、近期企業交易,甚至該總監的學歷背景、專業協會及LinkedIn聯繫人。所有這些資料均屬公開資料,使用標準OSINT技術和商業數據中介服務整合所需時間相當短。

電郵欺騙或域名仿冒使信息的發件人地址看起來合法。針對香港財務總監的攻擊者,可能註冊「pwc-hk.audit.com」或「hsbc-corporate.hk」等域名,並製作一封看似來自目標核數師或銀行的郵件。或者,若同事或供應商的電郵帳戶在早前外洩事件中已被攻破,攻擊者可從該真實帳戶發送郵件——令收件人幾乎無法察覺。「捕鯨」是專門針對高管的攻擊形式;CEO仿冒攻擊向CFO要求授權匯款,同時兼具捕鯨和商業電郵入侵的特徵。

人工智能大幅降低了執行魚叉式網絡釣魚攻擊所需的成本和時間。大型語言模型可在數秒內根據目標關鍵資料的摘要,生成完全個人化、語法完美的釣魚郵件。這令大規模攻擊與魚叉式攻擊在工作量上的差距縮小——攻擊者現在可以利用人工智能生成數以千計的個人化郵件,而無需在規模與個人化之間作出取捨。人工智能生成魚叉式網絡釣魚的出現意味著,收到一封提及您的僱主、職位及同事的個人化郵件,已不再能證明其來自真正了解您的人。

偵測魚叉式網絡釣魚需要超越傳統的拼寫錯誤和一般問候語等警示標誌——因為魚叉式釣魚兩者皆不具備。偵測重點必須轉向結構性和程序性分析:這種溝通渠道是否適合此類請求?該機構是否真的會以這種方式發送此類請求?該請求是否符合既定程序,還是要求繞過程序?任何信息——無論多麼精心製作或附上個人稱謂——只要要求正常程序的例外、要求異常緊迫,或涉及既定批核渠道以外的財務行動,都值得透過帶外渠道核實。

即使面對魚叉式網絡釣魚,逐字分析發件人域名仍有價值。仔細逐字符檢查發件人域名——針對性攻擊中使用的域名仿冒,設計上乍看之下與預期發件人域名相似,但相差一個字符、使用不同的頂級域名或添加了一個詞語。在移動設備上,電郵客戶端通常預設只顯示顯示名稱而不顯示底層地址——在對任何重要請求採取行動前,務必點擊展開發件人詳情並核實實際地址域名。注意Unicode同形字攻擊使用視覺上與標準ASCII字符相同的非拉丁字符。

防禦魚叉式網絡釣魚最可靠的方法,是對任何意外的財務或憑據請求實施回電核實協議,無論信息看起來多麼可信。如果一封看似來自同事、供應商或銀行聯繫人的郵件要求採取異常行動——匯款、密碼重設、上傳文件——請透過事先已知的電話號碼(而非郵件中提供的號碼)致電該人,確認其是否確實發送了該請求。這一步能打破大多數魚叉式網絡釣魚攻擊 ↗,因為攻擊者無法以被仿冒的人身份接聽電話。將此協議確立為正常業務程序而非例外應對措施——無論表面發件人看起來多可信,都應對所有異常請求採用此方法。

Technical email authentication — DMARC, DKIM, and SPF — significantly reduces an organisation's vulnerability to email domain spoofing used in spear phishing. SPF specifies which mail servers are authorised to send email from a domain. DKIM adds a cryptographic signature to outgoing emails that receiving servers can verify. DMARC ties these together, instructing receiving mail servers to reject or quarantine emails that fail SPF or DKIM checks purporting to come from the organisation's domain. Implementing DMARC with a reject policy prevents external parties from spoofing your domain in attacks against your partners and customers — and checking that your email providers enforce these standards protects your own inbound mail.

Security awareness training that includes simulated spear phishing exercises is significantly more effective than general phishing awareness training for high-risk roles. Simulated attacks that incorporate real OSINT data about the target — their role, colleagues' names, business context — train employees to recognise the specific type of personalised attack they are most likely to face. Many Hong Kong organisations now engage cybersecurity consultancies to run targeted phishing simulations as part of their security culture programme; the HKCERT also provides resources for organisations looking to improve their phishing resistance. Roles with privileged access to financial systems, email administration, or sensitive data should receive the most intensive training and the most stringent verification procedures.

Privileged access management reduces the impact when a spear phishing attack does succeed. If an executive is compromised, the damage is limited by whether their credentials provide access to payment systems and whether payment authorisation requires multiple approvals. Implementing dual-authorisation for wire transfers above a threshold, requiring out-of-band confirmation for payment instruction changes, and applying the principle of least privilege to system access all limit the blast radius of a successful spear phishing credential compromise. These controls are particularly relevant in Hong Kong where BEC fraud targeting payment instruction changes is among the most commonly reported business fraud types.