克隆釣魚詳解:攻擊者如何複製合法電郵

克隆釣魚是取用您之前收到的真實電郵,近乎完美地複製,並將其合法連結或附件替換為惡意版本。它比一般釣魚攻擊更難偵測,正是因為其內容大部分是真實的。

克隆釣魚是取用您之前收到的真實電郵,近乎完美地複製,並將其合法連結或附件替換為惡意版本。它比一般釣魚攻擊更難偵測,正是因為其內容大部分是真實的。

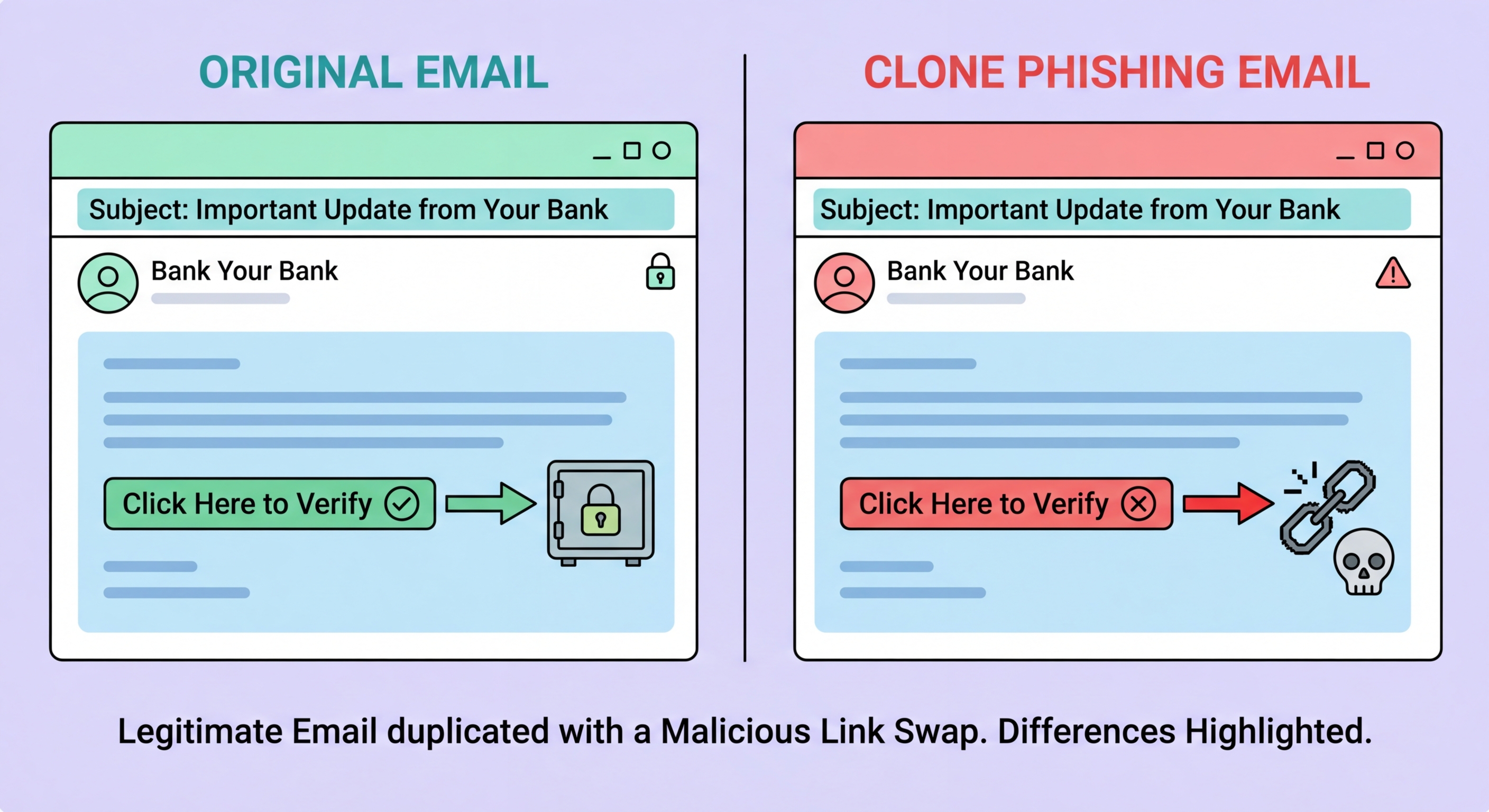

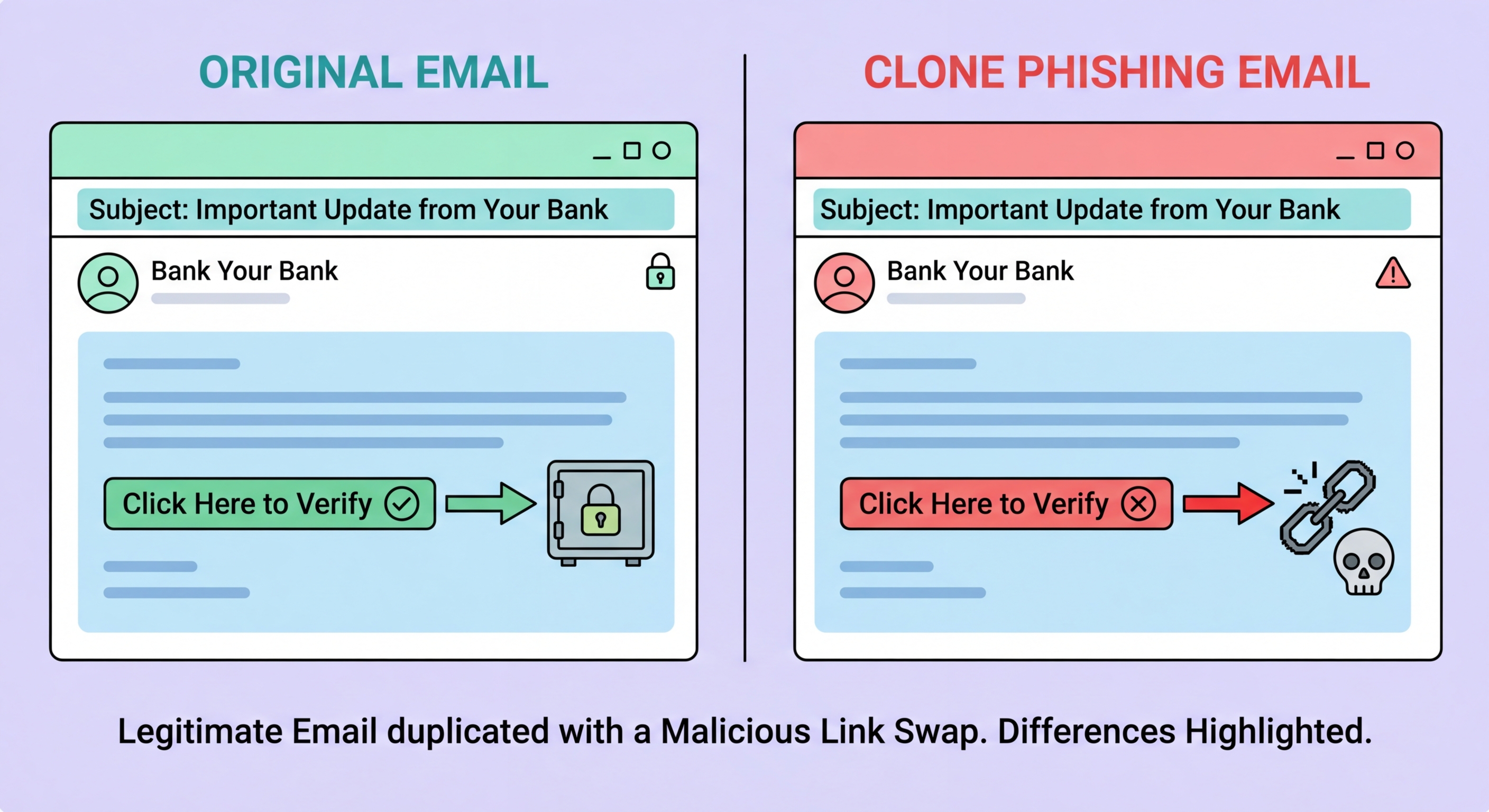

克隆釣魚是一種特定的釣魚技術,攻擊者製作目標此前收到的合法電郵的近乎完美副本。攻擊者取得原始電郵的副本——通過網絡攔截、被入侵的帳戶,或在電郵為大規模群發時自行接收原始通訊——然後製作外觀、內容及格式幾乎完全相同的新版本。唯一的區別是克隆郵件中的連結或附件已被替換為惡意版本,且發件人地址被偽造或使用仿冒域名。克隆電郵隨後被發送給目標,通常附有說明,表示由於技術錯誤或需要添加更新資訊,這是原始郵件的「重新發送」。

克隆釣魚的有效性源於受害者對真實電郵的既有正面體驗。當您之前收到過來自銀行、服務供應商或業務合作夥伴的合法通知,再收到看似相同的電郵——相同版面、相同措辭、相同表面發件人、涉及相同主題——您仔細審查它的可能性比面對陌生郵件時要低。心理機制是模式識別:您認出這封電郵是您曾見過並信任的東西,而這種識別本身抑制了您對新通訊所施加的批判性評估。這使得克隆釣魚對定期業務通訊(如發票通知、快遞確認和軟件更新提醒)尤為有效。

克隆釣魚既可作為獨立攻擊使用,也可作為成功帳戶入侵後的跟進手段。在獨立變種中,攻擊者截獲或取得合法電郵的副本並製作詐騙克隆。在入侵後變種中,攻擊者存取受害者被入侵的收件箱,利用實際電郵歷史製作精確針對受害者既有關係和溝通模式的克隆——使攻擊更具說服力,因為電郵確實引用了真實的此前對話和關係。後一種變種在技術上屬於商業電郵詐騙的一種形式,隨著電郵帳戶入侵通過憑證釣魚和密碼重用漏洞愈趨普遍,這種情況也愈來愈常見。

發票及付款通知克隆是損失最為嚴重的克隆釣魚場景之一。攻擊者截獲或取得供應商發給商業客戶的真實發票電郵後,製作完全相同的克隆——相同的供應商品牌、相同的發票號碼、相同的金額——但將銀行帳戶詳情更改為轉移付款用的帳戶。由於電郵看似與財務團隊預期收到的合法發票完全相同,付款在未觸發應對主動付款指示所進行核實的情況下被處理。此攻擊是商業電郵詐騙的一種變種,在多宗有據可查的案例中,已對香港企業造成重大損失。

軟件及服務更新通知克隆在企業環境中尤為有效。員工定期收到關於其機構所使用軟件和服務的更新通知、平台存取續期及服務通知的電郵。克隆Microsoft 365、Google Workspace、Zoom或Slack安全通知——視覺設計完全相同,連結看似指向真實服務但實際重定向至憑證收割頁面——會在未經重大審查的情況下被多次處理過類似真實通知的員工所跟進。惡意連結是唯一更改的元素;其餘所有內容均與合法通訊完全匹配。

包裹快遞及快遞確認克隆,利用了香港居民和企業頻繁收到來自順豐快遞、DHL、FedEx及香港郵政真實快遞通知的習慣。克隆真實快遞通知,附帶重定向至詐騙網站的修改版追蹤連結——要求提供個人資料或信用卡詳情以「重新安排派送」或「繳付關稅」——乍看之下與真實通知幾乎無法區分。使用目標此前收到的真實通知中的實際貨物追蹤號碼(若攻擊者能存取被截獲的電郵則可行),增添了可通過隨意審查的額外可信度。

克隆釣魚偵測的核心挑戰在於,對電郵正文的視覺檢查是不足夠的——內容大部分是真實的,複製自真實電郵。可靠的偵測方法聚焦於已被更改的元素:發件人地址、連結及附件。即使視覺設計完全符合合法電郵,實際發件人地址和嵌入連結的實際網址也會與其合法對應者有所不同。花一點時間核實這些元素——無論電郵看起來多麼熟悉——是有效應對克隆釣魚利用視覺熟悉感的措施。

對於連結,在點擊前將滑鼠懸停在上方(桌面端)或長按以預覽網址(流動端)。克隆釣魚電郵中的顯示連結文字可能顯示合法網址,但實際超連結目的地會有所不同——這種技術稱為連結文字欺騙 ↗。將實際網址與您的預期進行比較:來自Microsoft的關於Microsoft 365帳戶的真實電郵,連結指向login.microsoft.com或microsoft.com,而非microsoft.account-verify.com或login-microsoft.services-update.net等仿冒域名。注意完整網址包括域名和路徑,而非僅品牌名稱是否出現在網址字串中。

對於涉及付款的意外電郵——尤其是涉及發票金額或銀行帳戶詳情的電郵——向供應商或發件人進行簡短的帶外核實電話,是最可靠的防禦措施。如果您收到供應商的發票,再收到帶有不同銀行帳戶詳情的「更正版本」或「重新發送版本」,請使用您自己記錄中的號碼(而非電郵中的號碼)致電供應商確認,再行處理付款。即使電郵看似完全合法,此核實步驟同樣適用——克隆釣魚正是設計成能通過所有視覺檢查的。一通電話的代價微乎其微;處理虛假付款指示的財務損失則不然。

Preventing the interception of legitimate emails that attackers use as cloning source material requires securing email accounts and communication channels. Multi-factor authentication on all corporate email accounts significantly reduces the risk of account compromise through which attackers gain access to email history for targeted cloning. Encrypted email (S/MIME or PGP) for sensitive communications prevents interception of emails in transit. Ensuring that corporate email traffic uses TLS encryption in transit (STARTTLS required mode rather than opportunistic) reduces the risk of man-in-the-middle interception that can provide attackers with email content for cloning.

Payment control procedures are the most directly effective defence against the highest-value clone phishing attack ↗s — invoice and payment instruction cloning. Implementing a policy requiring out-of-band verification for any change to supplier banking details, regardless of how the instruction arrives, eliminates the financial impact of even a successfully delivered clone phishing email in the payment context. Dual-authorisation for payments above a threshold provides a second line of defence: even if one team member is deceived by a cloned invoice, the second authoriser provides an additional verification opportunity. Training staff to treat any "resend" or "updated version" of a financial document as requiring verification is directly targeted at the clone phishing methodology.

Email security tools that compare newly arriving emails against the history of prior communications from the same sender can detect clone phishing by flagging sudden changes in link domains or attachment types that differ from prior legitimate emails from the same sender. Some enterprise email security platforms (Proofpoint, Mimecast) offer "email fingerprinting" features that specifically flag emails that are suspiciously similar to previously received legitimate messages but contain changed links or attachments. These tools provide a technical layer of detection that complements the human verification procedures described above, and are particularly valuable for high-volume environments where staff process many emails quickly and may not notice subtle deviations.