手機雙重驗證(2FA):智能手機安全最佳做法

關於手機雙重驗證的實用指南——為何 SMS 2FA 存在危險漏洞、驗證應用程式的運作原理,以及2026年香港用戶的最佳 2FA 設定。

關於手機雙重驗證的實用指南——為何 SMS 2FA 存在危險漏洞、驗證應用程式的運作原理,以及2026年香港用戶的最佳 2FA 設定。

雙重驗證(2FA)是一種安全機制,要求你提供兩種獨立的身份證明:通常是你知道的東西(密碼)加上你擁有的東西(你的手機或實體安全金鑰)或你本身的特徵(生物特徵數據)。在帳戶上啟用 2FA 意味著即使攻擊者擁有你的正確密碼——無論是透過數據外洩、phishing 攻擊還是暴力破解獲得——他們也無法在沒有第二個驗證因素的情況下登入。

統計數據令人信服。Microsoft 自身的數據顯示,2FA 可阻止99.9%的自動化帳戶接管攻擊。Google 的研究發現,使用硬件安全金鑰可防止100%的自動化 phishing 攻擊,而驗證應用程式的 2FA 可防止99%的大規模 phishing 攻擊及76%的針對性 phishing 攻擊。儘管如此,大多數香港互聯網用戶——包括許多進行網絡銀行及使用數碼金融服務的人——仍僅依賴密碼,或使用容易受 SIM 卡換號詐騙攻擊的 SMS 驗證碼。

最重要的帳戶——銀行應用程式、電郵、雲端儲存、社交媒體及工作系統——必須全部啟用 2FA。電郵尤為關鍵:如果攻擊者取得你電郵的存取權,他們可以使用「忘記密碼」功能重設與該電郵地址關聯的幾乎所有其他服務的憑證。因此,以強效 2FA 保護你的電郵帳戶是你能採取的最具影響力的帳戶安全措施。

基於 SMS 的雙重驗證——透過短訊向你的手機發送一次性驗證碼——在被廣泛採用時,相比僅憑密碼的驗證是一大進步。然而,它已越來越容易受到多種有據可查的攻擊,不應再被視為保護高價值帳戶的可接受選項。美國國家標準技術研究院(NIST)和 CISA ↗ 均已發布指引,建議不使用基於 SMS 的驗證,金管局亦鼓勵遷移至更安全的替代方案。

SIM 卡換號詐騙是香港針對 SMS 2FA 的主要攻擊手段。知道你電話號碼並掌握你基本個人資料(通常從數據外洩或社交媒體取得)的攻擊者,可以聯絡你的流動網絡供應商客戶服務,假冒你的身份,要求將你的電話號碼轉移至他們控制的新 SIM 卡。一旦成功,他們便可接收所有 SMS 訊息,包括你的銀行驗證碼。這種攻擊已被用於從使用 SMS 2FA 進行網絡銀行的受害者身上盜取數以百萬計的港元。

SS7(信令系統7)攻擊代表著更具技術複雜性的威脅。SS7 協議是全球電話網絡的骨幹——用於在運營商之間路由通話及 SMS 訊息的協議。安全研究人員和國家級攻擊者已展示出利用 SS7 漏洞在傳輸過程中攔截 SMS 訊息的能力,完全不需要受害者的運營商參與。雖然 SS7 攻擊需要大量資源,但它們表明無論你特定運營商的基礎設施保護得多好,SMS 在驗證用途上本質上是不安全的。

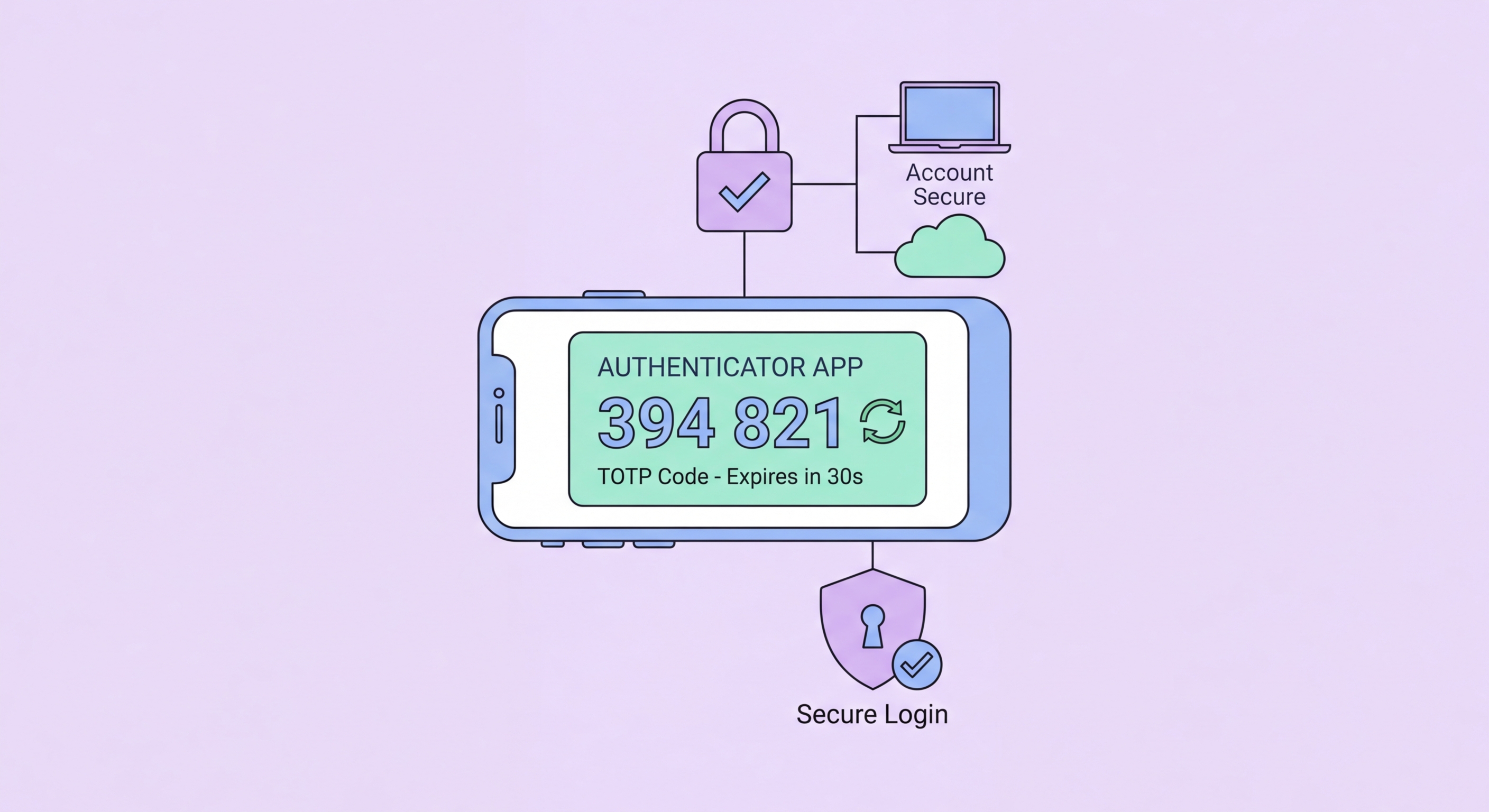

驗證應用程式採用基於時間的一次性密碼(TOTP)驗證,每30秒生成一個由共享密鑰和 當前時間 ↗ 衍生的6位數驗證碼。與 SMS 驗證碼不同,TOTP 驗證碼完全在你的裝置上生成——它們從不經過網絡傳輸,無法被 SS7 攔截,且對 SIM 卡換號詐騙免疫,因為密鑰儲存在你裝置上的應用程式中,而非與你的電話號碼綁定。

適合香港用戶的主要驗證應用程式包括:Google Authenticator(簡單、兼容性廣,新版本已改善雲端備份功能);Authy(多裝置同步及加密雲端備份——適合經常使用多部裝置的用戶);Microsoft Authenticator(非常適合 Microsoft 365 用戶,支援免密碼推送驗證);以及 1Password(如果你已使用 1Password 作為密碼管理器,其內置的 TOTP 支援可簡化管理)。Signal 也支援 TOTP 作為其登記鎖定功能。

在帳戶上設定 TOTP:前往帳戶的安全設定,尋找「雙重驗證」或「驗證應用程式」,並選擇驗證應用程式選項。網站將顯示一個 QR 碼——打開你的驗證應用程式,添加新帳戶,然後掃描 QR 碼。應用程式將開始為該帳戶生成6位數驗證碼。重要的是,大多數網站在設定 2FA 時會顯示備用恢復碼——請將這些碼保存在安全的地方(列印出來,或存放在加密筆記應用程式中)。這些驗證碼可讓你在遺失手機時存取帳戶。

Passkeys 代表著超越 TOTP 驗證應用程式的下一個演進。Passkey 是一種 FIDO2/WebAuthn 加密憑證,同時取代你的密碼和 2FA 驗證碼。當你為某個服務創建 passkey 時,你的手機會生成一對公鑰-私鑰:公鑰儲存在服務的伺服器上,而私鑰安全地儲存在你手機的 Secure Enclave ↗(iOS)或可信執行環境(Android)中。驗證需要你的裝置對加密挑戰進行簽名——只有你的特定裝置才能做到這一點,並透過你的生物特徵(Face ID 或指紋)進行驗證。

Passkeys 從根本上抗拒 phishing 攻擊。與密碼(可以在假冒網站上輸入)或 TOTP 驗證碼(可以被實時 phishing 代理轉發)不同,passkey 以加密方式將驗證與特定域名綁定。你的 iPhone 或 Android 將拒絕來自與 passkey 創建時所對應的合法域名不完全匹配的 phishing 域名的 passkey 驗證挑戰。這使得 passkeys 成為消費者帳戶中最強的驗證機制之一。

在2026年,主要服務對 passkey 的支援日益普及。Apple ID、Google 帳戶、Microsoft 帳戶、PayPal、匯豐(有限度推出)及其他數十個主要服務現在均支援 passkeys。在 iOS 上,passkeys 由 iCloud 鑰匙圈管理,可在你的 Apple 裝置間同步。在 Android 上,passkeys 由 Google 密碼管理器或支援的第三方憑證管理器管理。對於支援 passkeys 的帳戶,從密碼加 TOTP 遷移至 passkey 可在幾乎不增加操作摩擦的情況下大幅提升安全性。