VPN 能讓你在網上真正匿名嗎?

VPN 提供強大的私隱保護——但完全匿名需要了解 VPN 能夠及不能夠隱藏什麼。以下是誠實而全面的答案。

VPN 提供強大的私隱保護——但完全匿名需要了解 VPN 能夠及不能夠隱藏什麼。以下是誠實而全面的答案。

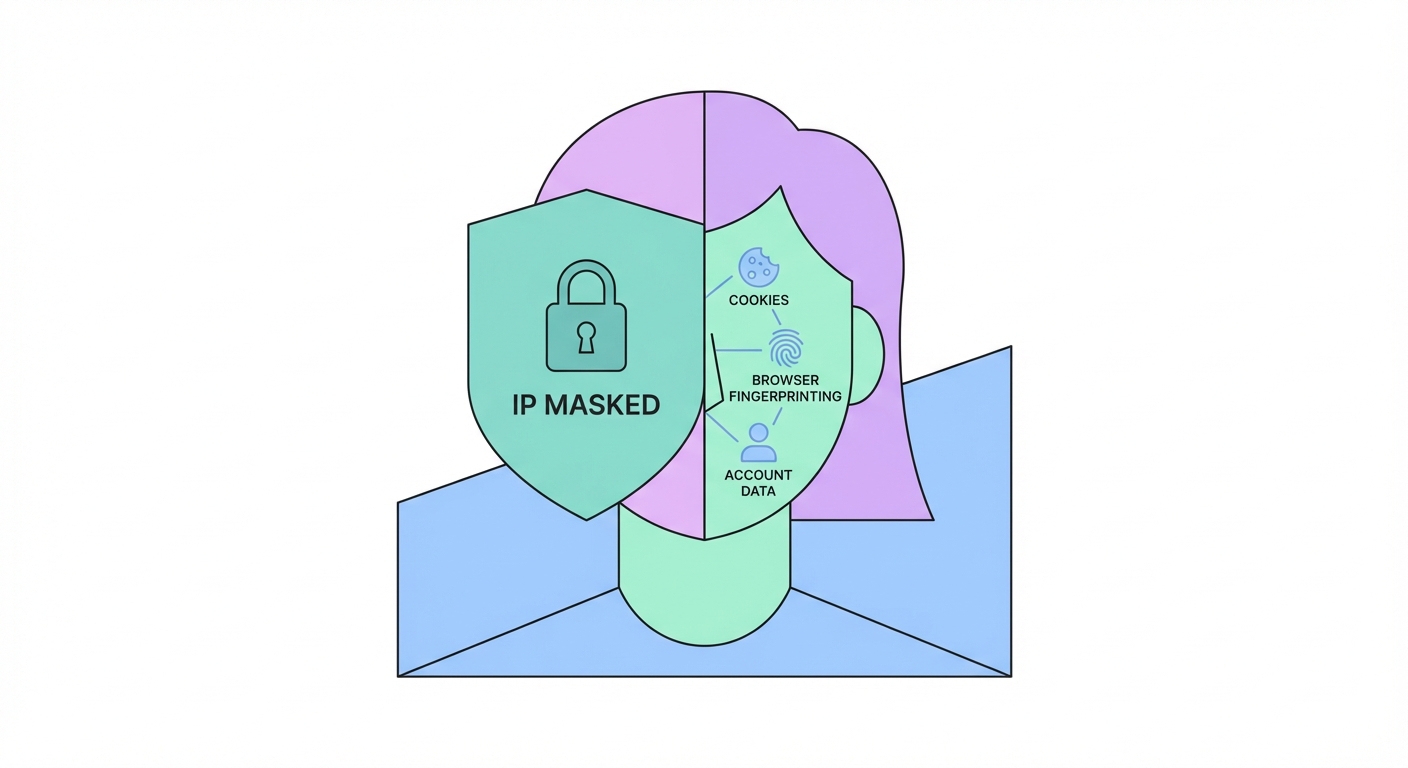

VPN 針對特定監控對象提供真實且有意義的私隱保護。準確了解 VPN 能保護你免受誰的監控——以及無法保護的對象——讓你得以評估它是否符合你的威脅模型。VPN 在你的裝置與 VPN 伺服器之間建立加密隧道,並向你存取的網站和服務隱藏你的真實 IP 地址。

從你的 ISP ↗ 角度而言,VPN 隱藏了你的流量目的地(你所連接的網站和服務)及通訊內容。你的 ISP 可以看到你已連接到某個 VPN 伺服器的 IP 地址,並觀察到傳輸的數據量,但無法看到你正在瀏覽哪些網站或交換什麼數據。這防止了 ISP 層級的流量記錄、防止 ISP 將數據出售給廣告商,以及防止你的 ISP 就你的瀏覽歷史響應廣泛的監控數據請求。

對於網站和線上服務,VPN 隱藏了你的真實 IP 地址,同時也隱藏了該 IP 所暗示的大概地理位置(因為 IP 地理定位通常會定位到 ISP 的基礎設施位置),並防止基於 IP 的跨網站追蹤。這使廣告網絡更難以利用你的 IP 作為一致識別符,將你在不同網站上的活動串聯起來。在公共 WiFi 場景中,VPN 向同一網絡的其他用戶及網絡營運商隱藏你的流量內容。

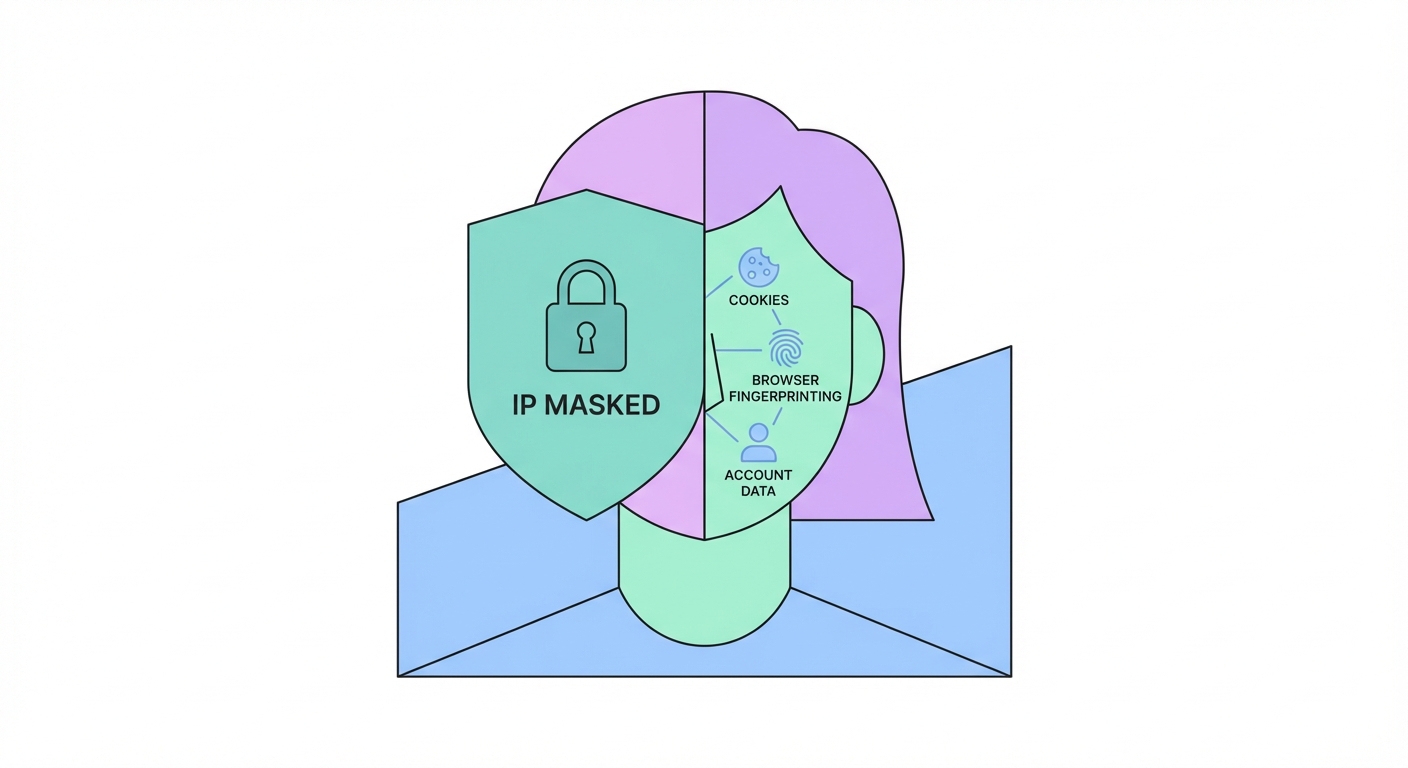

關於 VPN 最重要的誤解是它提供完全匿名。事實並非如此——了解這些漏洞對於任何需要真正私隱的人至關重要。VPN 隱藏你的 IP 地址並加密你的流量,但它不涉及在應用程式和瀏覽器層面運作的許多其他追蹤機制,這些機制運作在 VPN 所處的網絡層之上。

瀏覽器 Cookie 是網站儲存在你裝置上的持久性識別符。當你攜帶之前訪問時設置的 Cookie 再次訪問某個網站——無論是否使用 VPN——該網站立即通過 Cookie 識別出你。Google DoubleClick 和 Facebook 像素等廣告網絡在數百萬個網站上運作,設置跨網站追蹤 Cookie,無論你的 VPN 狀態如何都會跟蹤你的行蹤。除非你在每次會話之間清除 Cookie(或使用私人/無痕模式的瀏覽器),否則 Cookie 會完全破壞基於 IP 的匿名性。

瀏覽器指紋識別更為隱蔽。你的瀏覽器暴露了數十個識別參數——確切的瀏覽器版本、作業系統版本、螢幕解析度、已安裝字型、GPU 型號、音訊堆疊特性及 WebGL 渲染輸出——這些合在一起形成了你裝置配置的獨特指紋。EFF ↗ 的 Cover Your Tracks(coveryourtracks.eff.org)工具可以驗證這一點:即使在運行 VPN 的情況下,大多數瀏覽器也具有唯一可識別性。帳戶登入是最直接的重新識別途徑:在使用 VPN 時登入 Google、Facebook 或任何帳戶,會立即向該平台重新確認你的身份,該平台隨後會將你的 VPN 會話與你的已知身份相連結。

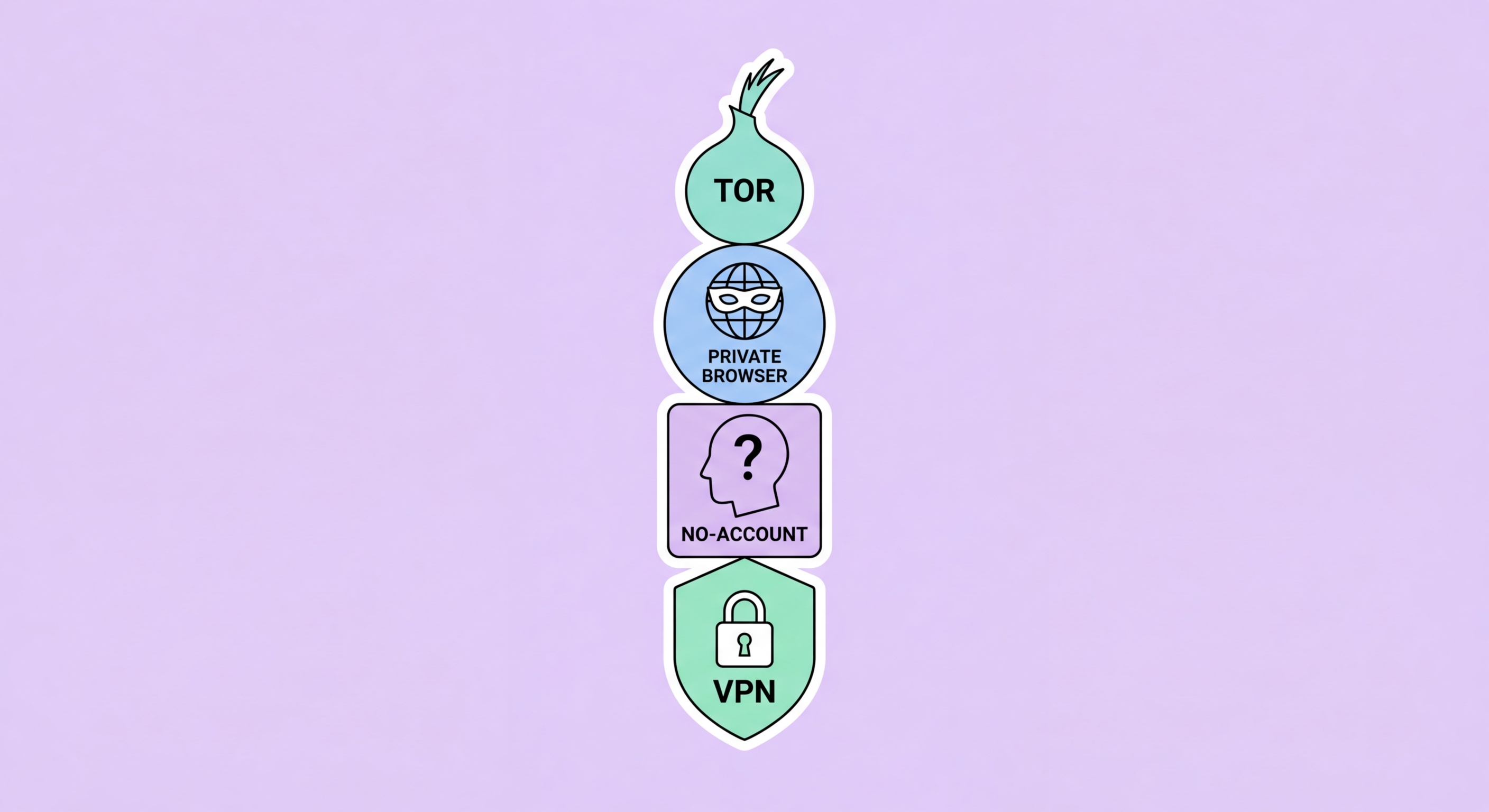

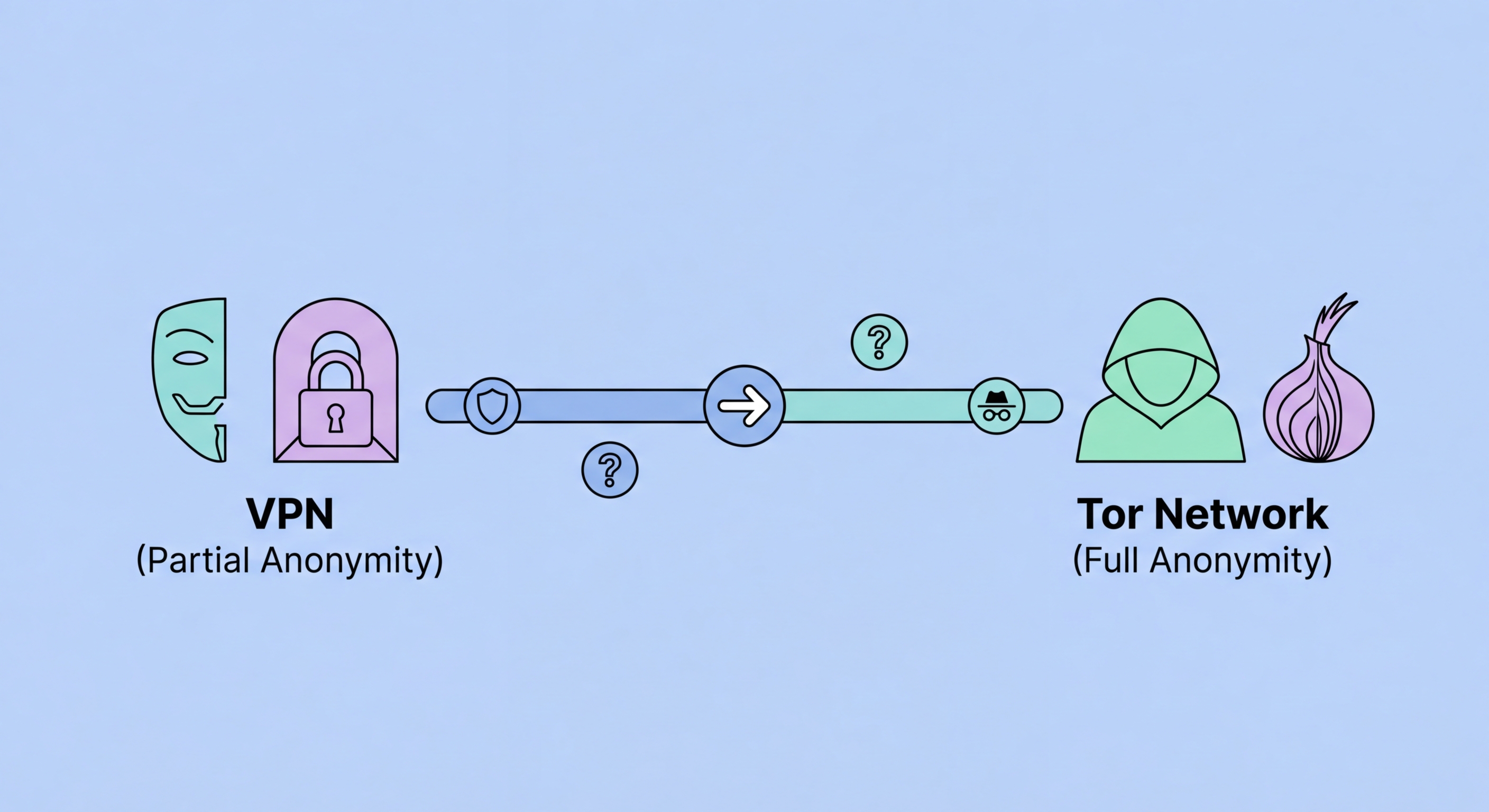

真正的網絡匿名——那種能保護記者、活動人士和舉報人免受複雜國家級對手侵害的匿名——需要一種遠超 VPN 的多層次方法。匿名瀏覽的黃金標準是結合謹慎操作安全實踐的 Tor 瀏覽器。Tor 將你的流量通過至少三個由志願者運營的中繼節點路由,並在每一跳加密流量。沒有任何單一節點同時知道你是誰及你正在存取什麼——入口節點知道你的 IP 但不知道你的目的地;出口節點知道你的目的地但不知道你的 IP。

對於真正敏感的使用場景,Tails 作業系統提供全面的匿名計算環境。Tails 完全從 USB 隨身碟運行,不在主機電腦上留下任何痕跡,預設通過 Tor 路由所有流量,並使用帶有防指紋識別 ↗保護的 Tor 瀏覽器。在不與你真實身份相連結的裝置上使用(最好用現金購買),不登入任何帳戶,並在不與你相關聯的地點使用(避免使用你的家庭網絡),Tails 加 Tor 為普通用戶提供了最強大的匿名性保障。

操作安全(OpSec)是常被忽視的人為因素,它會破壞技術匿名措施。當用戶犯下諸如登入個人帳戶、在訊息中使用真實姓名、上傳含嵌入 GPS 元數據的圖片,或從已與其真實身份相連結的裝置存取匿名服務等錯誤時,即使最複雜的匿名工具也會失效。對於高風險環境中的活動人士和記者而言,OpSec 實踐培訓與技術工具本身同樣重要。

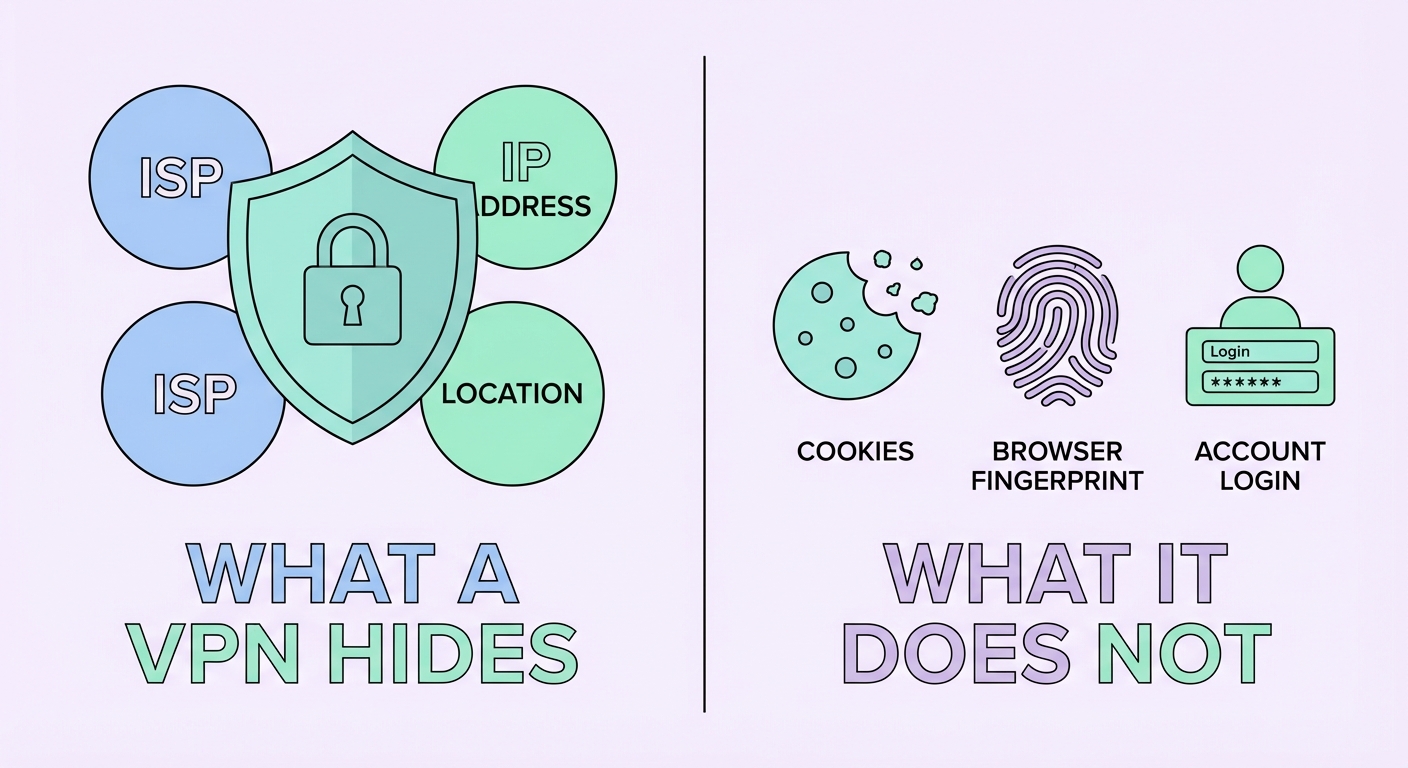

對於大多數用戶而言,VPN 為日常需求提供足夠的私隱保護——免受 ISP ↗ 監控、公共 WiFi 攻擊和基本廣告追蹤。但將 VPN 與互補的私隱工具結合使用,可創造更穩健的私隱態勢。正確的組合取決於你的威脅模型:隨意的私隱需求(瀏覽器追蹤、廣告分析)與抵禦複雜對手所需的工具不同。

與 VPN 結合使用最具影響力的瀏覽器層私隱工具是 uBlock Origin 瀏覽器擴充功能(適用於 Firefox 和基於 Chrome 的瀏覽器)。它在瀏覽器層面封鎖追蹤腳本、廣告像素和惡意域名——防止 Cookie 促成的數據收集,同時減少跨網站指紋識別的攻擊面。配合 Firefox 設置為「嚴格」模式的增強型追蹤保護,實現全面封鎖。對於最抗指紋識別的瀏覽器,配備 arkenfox.js user.js 的 Firefox(進階)或 Mullvad 瀏覽器(用戶友好)都是出色的選擇。

Onion over VPN(有時稱為「Tor over VPN」)將你的 VPN 連接通過 Tor 網絡路由,結合了 VPN 的 ISP 隱藏優勢與 Tor 的多跳匿名化功能。一些 VPN 服務商(NordVPN、ProtonVPN)提供內建的 Onion over VPN 伺服器。請注意,此配置比普通 VPN 慢得多,對大多數用戶來說並無必要——它最適合希望同時防止 VPN 服務商知道其目的地網站,以及防止 Tor 入口節點看到其真實 IP 的高風險人士。