網絡釣魚與惡意軟件:了解兩者的差異與關聯

網絡釣魚誘騙你做出有害行為;惡意軟件在進入你的設備後自主造成傷害。了解兩者——以及它們如何協同運作——有助於為香港用戶制定更有效的防護策略。

網絡釣魚誘騙你做出有害行為;惡意軟件在進入你的設備後自主造成傷害。了解兩者——以及它們如何協同運作——有助於為香港用戶制定更有效的防護策略。

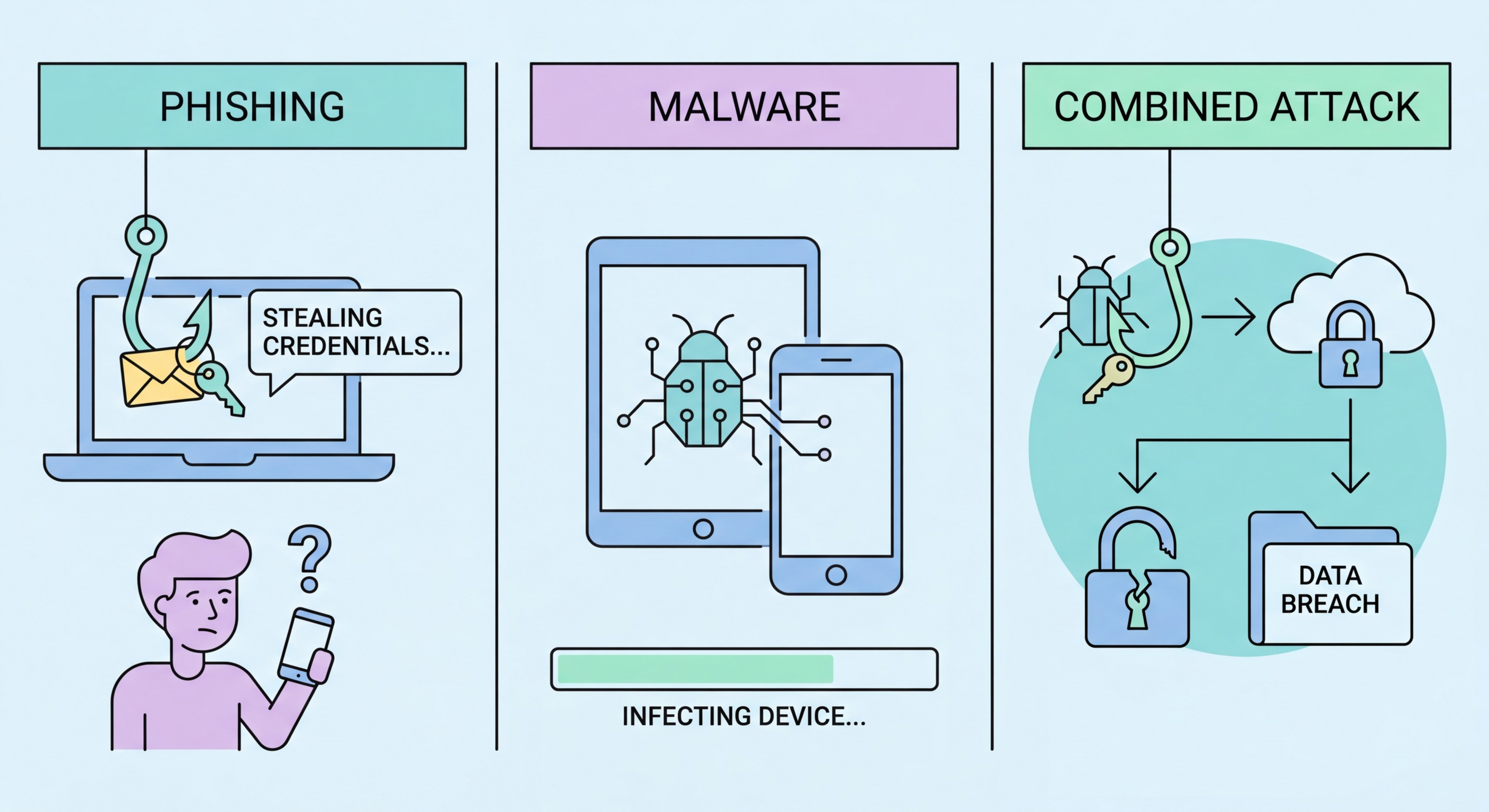

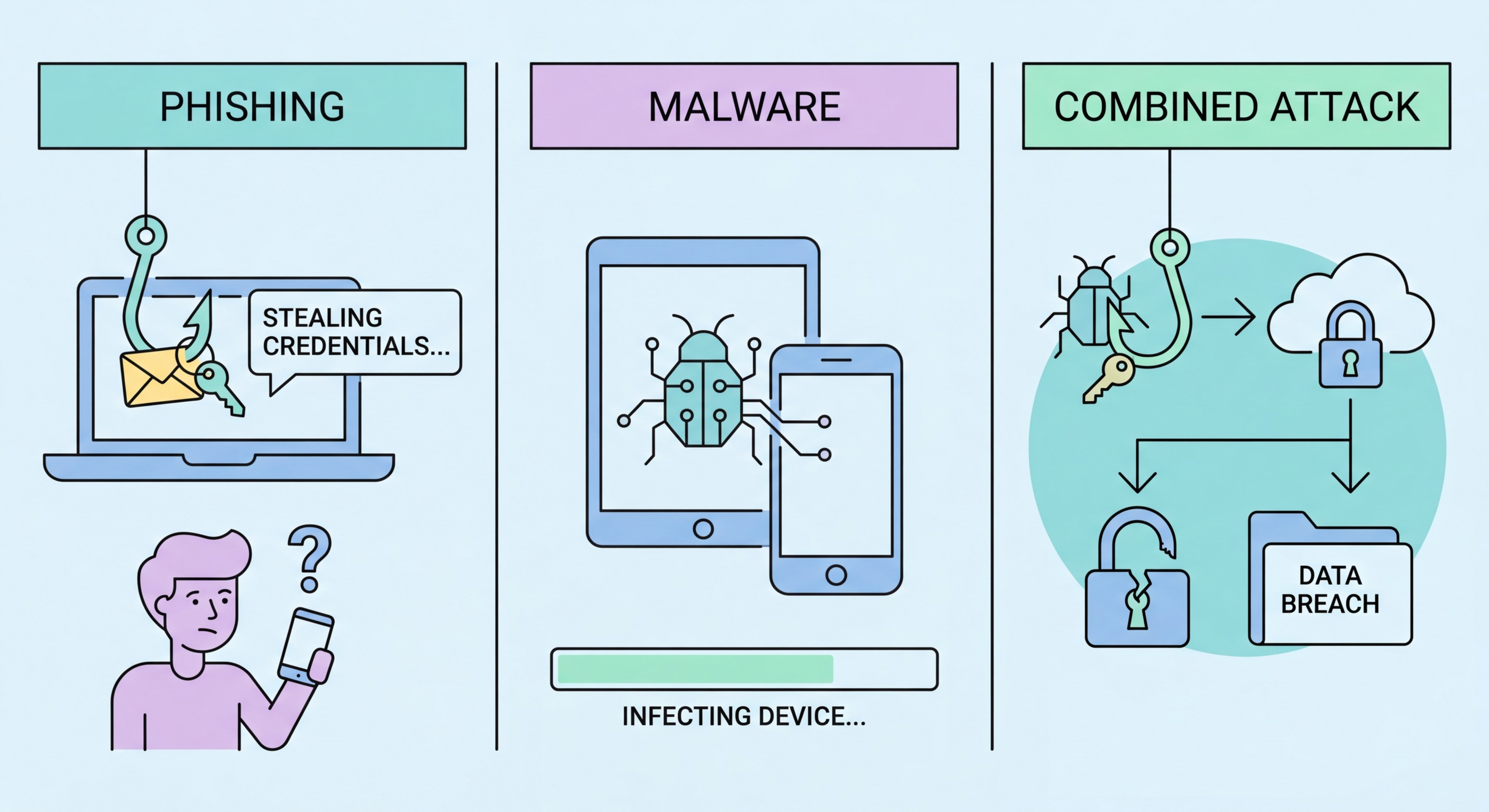

網絡釣魚是一種社交工程攻擊:它通過欺騙人類採取行動而成功——點擊連結、輸入憑證、轉帳、下載文件。攻擊機制是對人的操縱,而非對技術漏洞的利用。如果預期受害人識破欺騙 ↗並不服從,網絡釣魚攻擊 ↗便告失敗。這種對人的依賴既是網絡釣魚最大的優勢(因為人類可靠地容易受操縱),也是其失敗點(因為一個知情、警覺的人只需拒絕配合便可完全挫敗它)。

惡意軟件是一種技術攻擊:旨在未經所有者同意在設備上執行有害行動的軟件。一旦安裝,惡意軟件便自主運作——它不需要持續的人工互動來造成損害。惡意軟件的類型包括勒索軟件(加密文件並要求付款)、鍵盤記錄程序(記錄按鍵以截取密碼和敏感資料)、木馬程序(表面合法,同時為攻擊者提供訪問權限)、間諜軟件(監控和竊取數據)以及殭屍網絡(利用受感染設備進行協調攻擊或加密貨幣挖礦)。與網絡釣魚的關鍵區別在於,一旦惡意軟件安裝完成,人工警惕已不足以防止損害——需要技術清除和補救。

儘管存在這一根本區別,網絡釣魚和惡意軟件在實踐中並非獨立的威脅類別——它們經常在分層攻擊中結合使用。網絡釣魚是最常見的惡意軟件初始傳遞機制:帶有惡意附件的網絡釣魚電郵、下載 APK 的短信釣魚連結,或無聲地利用瀏覽器漏洞安裝投放程序的網絡釣魚網站。人為元素(網絡釣魚)幫助惡意軟件通過人的防線;技術元素(惡意軟件)之後獨立運作。這種組合意味著有效的防護需要同時具備人工警惕(防止惡意軟件的初始傳遞)和技術防禦(在網絡釣魚傳遞成功時偵測和阻止惡意軟件)。

電郵附件惡意軟件傳遞是最成熟的網絡釣魚至惡意軟件攻擊媒介。網絡釣魚電郵包含附件——通常是PDF、Word文件、Excel試算表或壓縮檔案——電郵的社交工程部分促使受害人打開附件。附件包含惡意代碼:啟用巨集時安裝投放程序的嵌入巨集 Office 文件、利用渲染器漏洞的 PDF,或包含偽裝成文件圖標和文件名的可執行文件的壓縮檔。Microsoft Defender 和 Proofpoint 等企業電郵安全工具專門針對附件沙盒——在傳遞前在隔離環境中引爆附件以偵測惡意軟件——但沒有任何技術控制能捕獲所有變體。

在香港,針對 Android 用戶的短信釣魚活動常包含觸發下載惡意 APK 文件的連結——Android 應用程式包,一旦安裝,便授予廣泛的設備權限,包括訪問短信(啟用一次性密碼攔截)、聯絡人名單(用於進一步的短信釣魚傳播)和設備儲存。這些惡意應用通常冒充短信釣魚訊息中被仿冒的同一銀行或服務提供商的真實銀行應用或公用事業應用。Android 更寬鬆的安裝模式(允許從 Play 商店以外側載 APK)與 iOS 相比創造了這個額外的攻擊面。Google Play Protect 掃描已安裝的應用程式以偵測惡意軟件,是主要防禦手段,但對其偵測特徵庫中尚未收錄的新型惡意軟件效果較差。

通過網絡釣魚網站進行的偷渡式惡意軟件傳遞是一種更被動的感染媒介。當受害人瀏覽至網絡釣魚網站——無論是通過網絡釣魚連結、惡意二維碼還是被重定向的搜索結果——網站可能嘗試利用瀏覽器或操作系統漏洞,在無需用戶進一步互動的情況下靜默安裝惡意軟件(僅需訪問頁面)。這有時被稱為「偷渡式下載」攻擊。具有最新補丁級別的現代瀏覽器可顯著降低但無法消除此風險。瀏覽器更新、防網絡釣魚瀏覽器擴展程序和DNS過濾(阻止訪問已知惡意軟件分發域名)的組合,針對偷渡式傳遞提供了分層防護。

勒索軟件是財務損失最嚴重的惡意軟件攻擊類別,幾乎普遍通過網絡釣魚傳遞。勒索軟件攻擊加密受害人的文件,並要求以加密貨幣付款換取解密金鑰。對個人而言,這意味著損失個人文件、照片和文件。對企業而言,可能意味著完全的業務癱瘓——失去對所有業務系統、客戶數據、財務記錄和運營基礎設施的訪問。對香港企業的勒索軟件攻擊已在醫療保健、物流、專業服務和其他行業有所記錄,贖金要求通常從數萬至數百萬美元不等,恢復期長達數週至數月。

勒索軟件攻擊的網絡釣魚組件通常傳遞初始的「投放程序」——一小段惡意軟件,一旦執行,便下載並安裝勒索軟件有效負載。投放程序還可能安裝額外的惡意軟件,在加密之前竊取數據,使攻擊者能夠威脅公開發布敏感數據作為額外籌碼(「雙重勒索」)。在一些複雜的勒索軟件行動中,投放程序包含一個遠程訪問木馬,讓攻擊者有充足時間繪製組織的網絡地圖、識別並破壞備份系統(以防止在不支付贖金的情況下恢復),並在觸發加密之前識別最有價值的數據。這個偵察階段可能在初始網絡釣魚傳遞後、勒索軟件部署前持續數週至數月。

對於香港企業而言,勒索軟件準備工作涉及防止初始網絡釣魚傳遞,以及在勒索軟件成功部署時實施有效的恢復控制。後者包括:維護勒索軟件無法觸及的關鍵數據離線或雲備份(攻擊者專門針對並摧毀線上和網絡備份),定期測試從備份中恢復,維護包含勒索軟件場景的事故應對計劃,以及在事故發生前與網絡安全事故應對公司建立關係。HKCERT ↗ 為香港機構提供事故應對指南,香港警方可提供執法 ↗支援,包括就特定勒索軟件攻擊背後的威脅行為者群組提供情報。

針對網絡釣魚惡意軟件組合威脅的有效防禦,需要採用同時解決人為和技術層面的分層方法。人為層面——網絡釣魚意識、核實習慣以及對意外請求的懷疑態度——通過使用戶對傳遞惡意軟件的社交工程具有抵抗力,防止惡意軟件的初始傳遞。這一層面通過培訓、習慣養成以及應用本指南中描述的核實實踐來解決。即使是訓練有素的人也偶爾會被欺騙,尤其是在複雜的針對性攻擊中,這就是為什麼技術層面不可或缺。

技術層面包括:保持所有軟件和操作系統的最新補丁(減少偷渡式惡意軟件利用的漏洞面);在所有設備上使用包含行為惡意軟件偵測(而非僅基於特徵的防病毒軟件)的信譽良好的端點保護軟件;啟用 DNS 過濾(通過 CyberDefender.hk、Cloudflare 1.1.1.1 for Families 或 Quad9 等服務)以阻止連接至已知惡意軟件分發和命令控制域名;以及對於企業,部署可以在初次感染後識別和遏制惡意軟件活動的端點偵測和響應(EDR)工具。具有附件沙盒和網址重寫功能的電郵安全工具,在網絡邊界解決了主要傳遞媒介。

事故應對準備是最後一層——接受即使有出色的預防措施,部分攻擊仍會成功,並制定快速遏制和恢復的計劃。對個人而言,這意味著將重要文件的最新備份保存至外部硬盤或雲端服務,並知道如何在確認存在惡意軟件時執行設備重置。對企業而言,涵蓋勒索軟件場景的書面事故應對計劃、定期恢復測試,以及與網絡安全事故應對公司的關係,是關鍵的準備要素。HKCERT 為香港機構提供網絡事故報告和初步應對指南的24小時熱線(8105 6060)。