香港居民完整身份保護指南

香港身份保護的權威指南——從建立免費監控工具組合,到了解您的《個人資料(私隱)條例》權利、強化您的憑證,以及制定洩露發生時切實可行的應對計劃。

香港身份保護的權威指南——從建立免費監控工具組合,到了解您的《個人資料(私隱)條例》權利、強化您的憑證,以及制定洩露發生時切實可行的應對計劃。

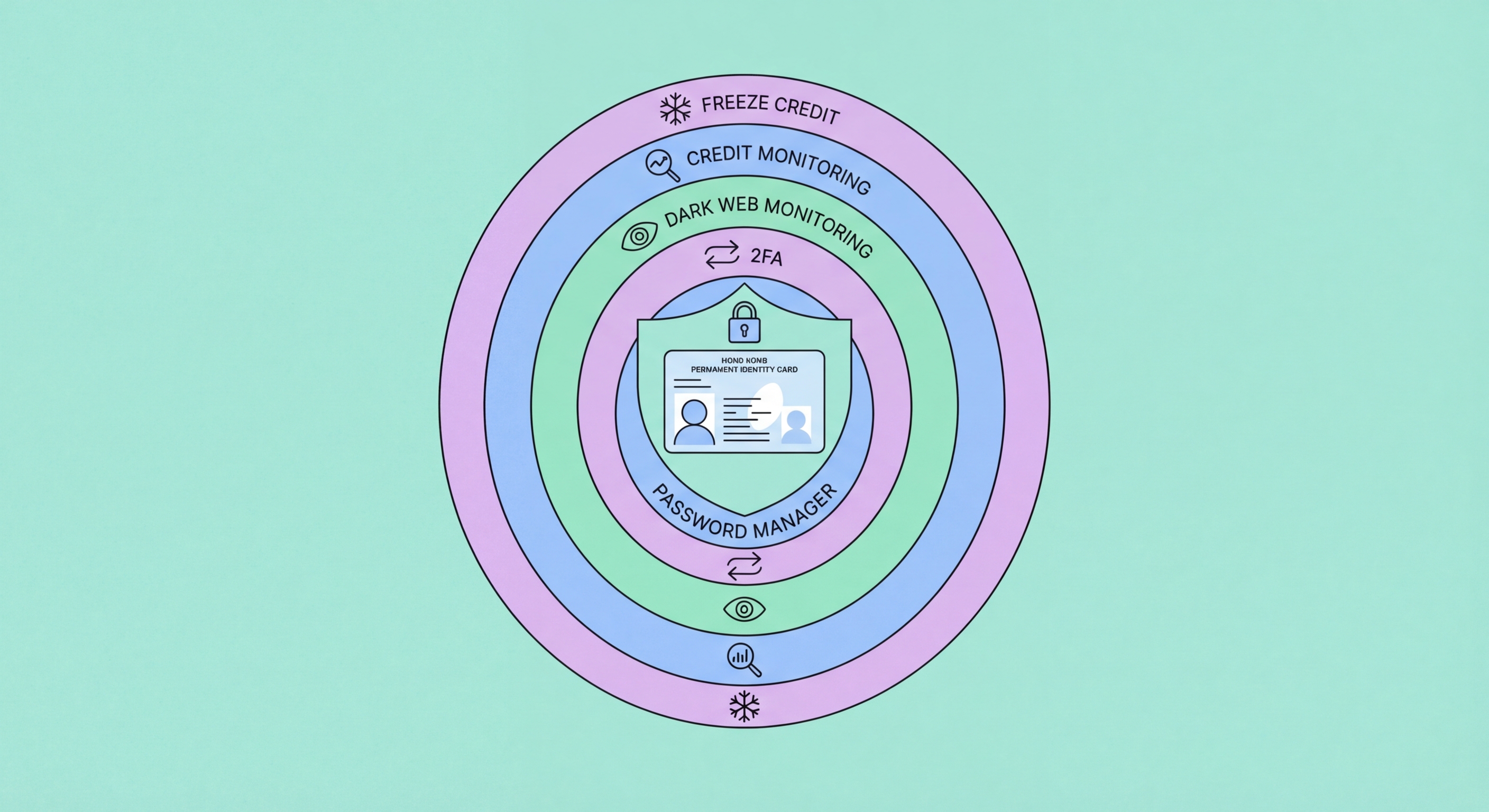

身份保護的基礎是免費的,可在30分鐘內設置完成。無論風險狀況或技術水平如何,每位 香港 居民都應實施這一基準——它涵蓋最常見的攻擊媒介,並提供偵測大多數基於憑證的身份威脅所需的基本預警系統。免費工具組合由五個相互配合提供重疊覆蓋的組件構成:HIBP ↗ 電郵監控、密碼管理器洩露報告、設備內置監控、銀行交易提醒,以及每半年一次的信用報告查核。這些組件共同應對 香港 最常見的三種身份威脅途徑——憑證盜竊、信貸欺詐和賬戶接管。

從 Have I Been Pwned(haveibeenpwned.com)開始:訪問該網站並查核您積極使用的每個電郵地址。如果任何電郵顯示洩露歷史,請點擊每次洩露以了解哪些資料被洩露,並採取補救行動(主要是:在被洩露服務及其他任何使用相同密碼的服務上更改密碼)。查核後,在 haveibeenpwned.com/NotifyMe 為每個電郵地址注冊免費持續通知——這將在您的電郵出現在未來洩露數據集時提供永久自動提醒。這個步驟只需10分鐘,確保您在罪犯有大量時間利用之前獲得未來憑證洩露的通知。通過啟用設備的內置監控來補充 HIBP:iOS 用戶進入「設定」→「[您的姓名]」→「iCloud」→「私隱與安全」→「監控數據洩露」;Google 用戶訪問 myaccount.google.com →「安全」→「暗網報告」。

第二個組件是密碼管理器洩露監控。如果您使用 1Password,請進入「設定」→「Watchtower」並查看洩露報告。如果您使用 Bitwarden,請進入「報告」→「被洩露的密碼」。如果您使用 iOS 密碼(內置應用程式),請進入「設定」→「密碼」→「安全建議」。如果您目前不使用密碼管理器,這是您能對安全做出的影響最大的改變:安裝 1Password、Bitwarden 或使用 iOS/Google 內置密碼管理器,開始將賬戶遷移至唯一的管理器生成密碼。密碼管理器為每個服務生成的20個字符的隨機密碼,可消除憑證填充作為攻擊媒介的可能性——當每個密碼都是唯一的,罪犯就無法利用從一個服務竊取的密碼來訪問另一個服務。通過啟用所有銀行賬戶的每筆交易提醒,以及安排每半年一次的 TransUnion 信用報告查核,完成免費工具組合的設置。

免費監控工具組合偵測您的憑證何時被洩露;憑證強化則使洩露變得毫無意義。兩部分方法——唯一密碼和雙重驗證——同時關閉兩種最常見的賬戶接管途徑。唯一密碼(由密碼管理器生成和存儲)消除了 憑證填充 ↗:購買了一千萬個被盜密碼數據庫並針對您的銀行門戶進行測試的罪犯,在每個您使用了唯一、未重用密碼的賬戶上都會失敗。雙重驗證(2FA)意味著即使密碼不是唯一的並被罪犯成功使用,仍然無法在沒有您持有的第二因素的情況下訪問您的賬戶。這兩種控制措施共同提供縱深防禦:兩者都需要失效,賬戶接管才能成功。

2FA 實施的優先順序很重要——並非每個賬戶都承載相同的風險。從您的主要電郵賬戶開始:電郵是所有其他服務密碼重置的門戶,使其成為最高槓桿的攻擊目標。使用驗證器應用程式(Google Authenticator、Authy 或 1Password 的內置 TOTP 功能)而非短信 OTP 在電郵上啟用 2FA,因為短信容易受到 SIM 卡交換攻擊。接下來,在銀行賬戶上啟用 2FA——查看您銀行的應用程式了解可用選項;匯豐、恒生、中銀和星展均提供超越短信的 2FA 選項。在您的密碼管理器賬戶本身啟用 2FA(這非常重要——通過受損的 2FA 方法失去密碼管理器訪問權限將是災難性的)。然後依次完成雲端存儲(Google Drive、iCloud、OneDrive)、社交媒體(Instagram、Facebook、LinkedIn),最後完成密碼管理器中所有其他賬戶。

對於風險最高的賬戶——主要電郵、密碼管理器、銀行和投資賬戶——硬件安全密鑰(YubiKey、Google Titan Key)提供最強可用的 2FA 保護。硬件密鑰具有防釣魚功能(它們驗證請求身份驗證的網站域名,拒絕在釣魚網站上進行身份驗證)、防 SIM 卡交換(需要實際持有密鑰)和防遠程攻擊(需要實際在場)。一對用於最關鍵賬戶的硬件密鑰(兩個密鑰約 HK$600至1,200——一個主密鑰,一個備用密鑰)是高風險個人最具成本效益的安全投資之一,特別是對於曾遭受賬戶接管或持有大量財務資產的人。Passkeys——內置於 iOS、Android 和 macOS 的下一代防釣魚身份驗證——提供類似的保護,並在香港銀行和金融服務平台上日益普及。

技術控制保護您免受符合您防禦措施的威脅;法律保護在持有您資料的第三方使您的防禦被突破時提供補救。《個人資料(私隱)條例》(《私隱條例》↗,第486章),2021年修訂,賦予香港居民對其個人資料具體的、可執行的權利。了解這些權利,使您從被動的洩露受害者轉變為自身保護的積極參與者。對身份保護最重要的關鍵權利包括:訪問公司持有的所有關於您的資料的權利(40天內的資料查閱要求);更正不正確資料的權利;在影響您的資料的洩露發生時獲得通知的權利(自2021年修訂後強制執行);以及在公司不當處理您的資料時向 PCPD 投訴的權利。這些權利均有實際效力——未能遵守的機構可能面臨執行通知、罰款和公眾審查。

主動對高風險機構行使您的《私隱條例》訪問權利。持有您最敏感資料的機構——銀行、保險公司、醫療服務提供者、僱主、政府部門——受《私隱條例》約束,必須在40天內回應資料查閱要求。向您的銀行提交資料查閱要求,要求他們確認他們持有的關於您的確切個人資料及其使用方式。PCPD 在 pcpd.org.hk 提供資料查閱要求的範本信函。提交資料查閱要求無需理由;這項權利僅僅因為您是其資料的機構所持有的數據主體而存在。提交後,審查回覆:是否有您不認識的欄位、錯誤的地址,或似乎已被修改的資料?任何差異都可能表明您的身份已被用於在該機構進行欺詐性賬戶操縱。

在需要之前建立法律和監管舉報的聯絡清單——在身份盜竊事件中,應對速度至關重要,而在壓力下尋找聯絡方式所花費的時間,正是罪犯利用您資料的時間。香港身份保護事件的關鍵聯絡方式:香港警務處網絡安全及科技罪案調查科(CSTCB)(18222,全天候——網絡犯罪舉報,包括身份盜竊和網絡欺詐);PCPD(2827 2827,星期一至五上午9時至下午5時——資料保護投訴和建議);TransUnion 香港(信用報告申請和欺詐提醒——訪問 hk.transunion.com);入境事務處(2824 6111——與香港身份證相關的欺詐和文件濫用);以及您的特定銀行欺詐熱線(匯豐:2233 3000,恒生:2198 7111,渣打:2886 8868,中銀:3988 2388,星展:2290 8888)。現在就將這些號碼保存到您的手機聯絡人中,在需要之前做好準備。

身份保護的最後一層是為您的監控和預防層未能防止的事故做準備。擁有一份記錄在案的預先計劃意味著,當出現問題時——在當今的洩露環境下,大多數人都有一定程度的洩露可能——您可以自信、快速地採取行動,而非在壓力下驚慌失措、做出倉卒決定。您的應對計劃應涵蓋三種事故類型:憑證洩露(密碼或電郵被洩露);金融欺詐(未授權交易或欺詐性信貸);以及身份盜竊(香港身份證、姓名和個人資料被用於欺詐)。每種情況都需要不同的初始應對和後續流程,擁有清晰記錄的計劃意味著關鍵的最初幾個小時用於行動而非決策。

憑證洩露應對方案:立即更改受影響的密碼;更改使用相同密碼的所有賬戶;檢查電郵賬戶是否已受損(轉發規則、已連接應用程式、登入歷史);在受影響的賬戶上啟用 2FA;運行密碼管理器洩露報告以查核所有賬戶;檢查銀行賬戶是否有可疑交易。金融欺詐應對方案:立即致電銀行欺詐熱線(提前將號碼保存到手機);查看30至90天的交易記錄;對可疑收費提出異議;申請更換卡片;申請 TransUnion 信用報告;如發生財務損失,向香港警務處 CSTCB 舉報。身份盜竊應對方案:以上所有步驟,加上——聯絡入境事務處報告香港身份證濫用;在 TransUnion 添加欺詐提醒;如有公司洩露導致事件,向 PCPD 提出投訴;向任何有欺詐性記錄的機構提交更正申請;如損失重大或無法解決,聘請律師。

維護個人「安全文件」——安全存儲在密碼管理器或加密備注中——其中包含:所有財務賬戶及其欺詐聯絡號碼的清單;您的 TransUnion 賬戶詳情;任何過去投訴的 PCPD 投訴參考號碼;任何過去報告的香港警務處 CSTCB 報告號碼;以及信用檔案上的任何現有提醒或欺詐備注。這份文件將事故應對過程從恐慌性搜索信息轉變為系統性執行預先計劃的工作流程。每年或在任何安全事故後審查和更新此文件。有準備和沒有準備的身份盜竊應對之間的差距,通常是數月的額外恢復時間和數千元的額外損失——準備是身份保護最後也是最重要的一層。