憑證被盜後應做什麼:完整行動計劃

收到洩露通知或在暗網上發現您的憑證令人擔憂——但快速而系統地行動能大幅限制損害。這份逐步行動計劃為香港居民確定了正確的應對優先順序。

收到洩露通知或在暗網上發現您的憑證令人擔憂——但快速而系統地行動能大幅限制損害。這份逐步行動計劃為香港居民確定了正確的應對優先順序。

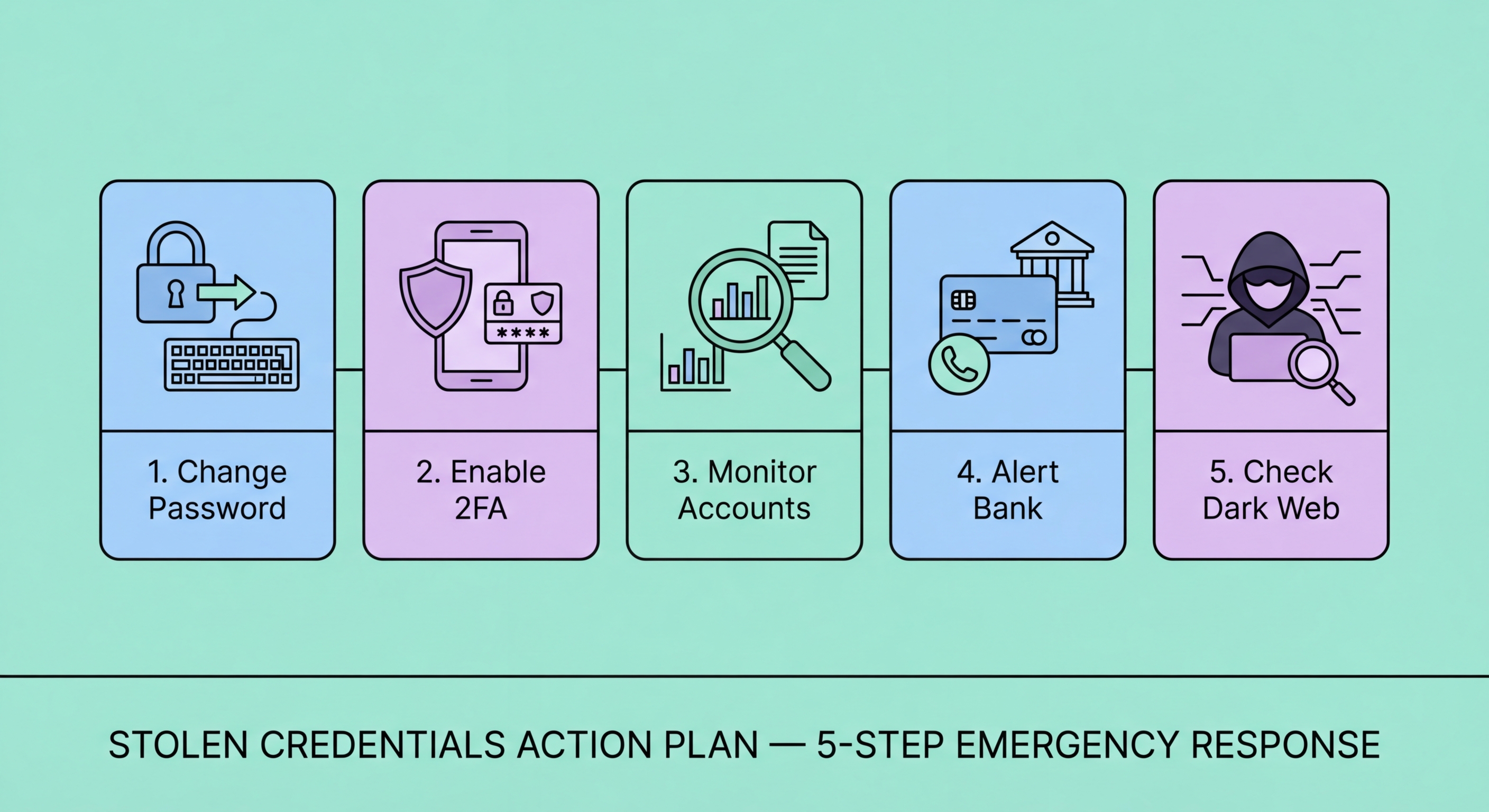

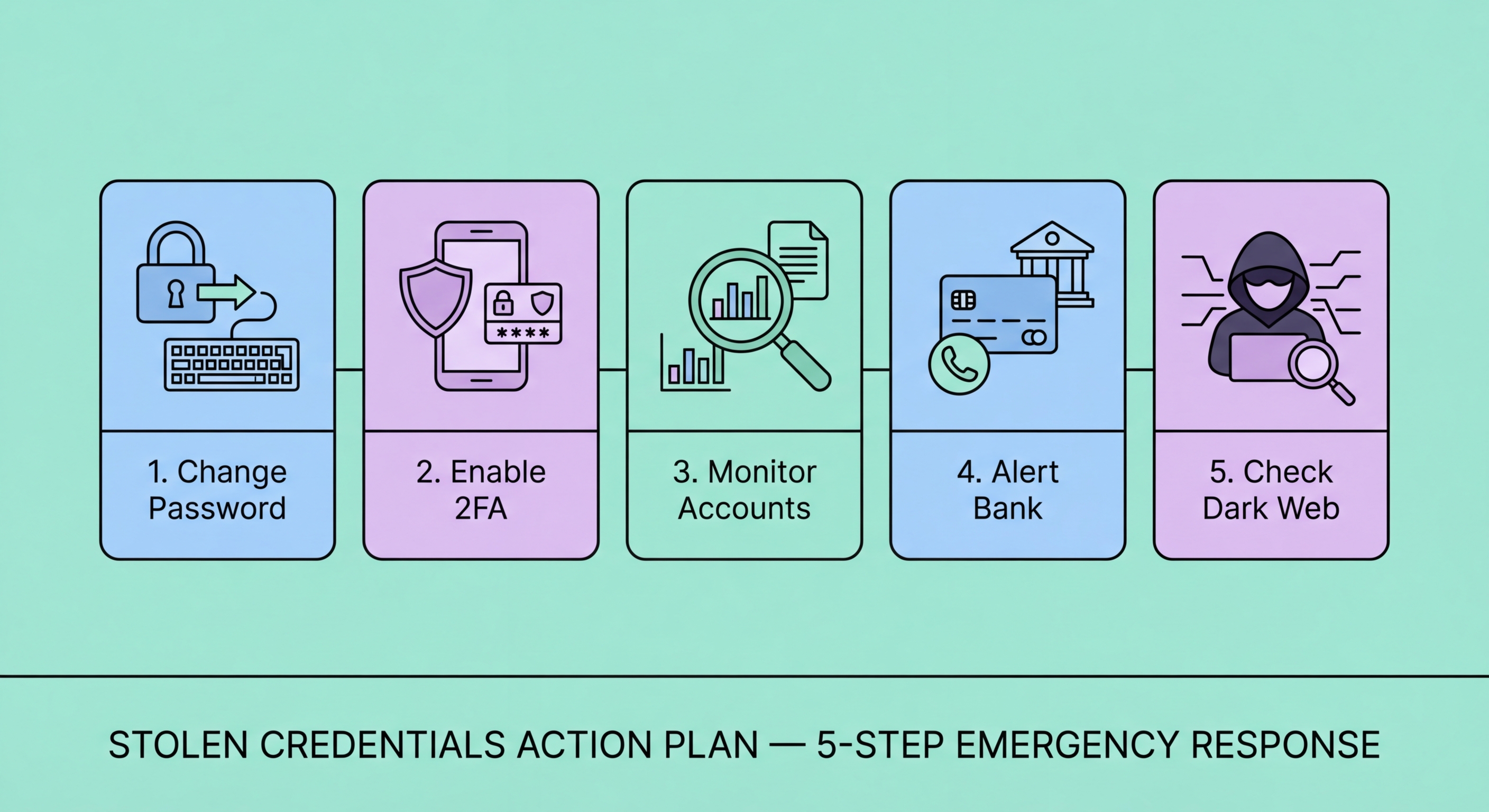

當您發現您的憑證已被盜——無論是通過 HIBP↗ 通知、公司的洩露通知、您的密碼管理器標記被入侵的密碼,或任何其他方式——最初兩小時是最重要的。憑證填充攻擊在洩露數據可用後幾分鐘內就開始;攻擊者使用自動化工具同時針對銀行門戶、電郵服務和其他高價值目標測試被盜憑證。您在最初兩小時的目標是在自動化攻擊成功之前更改被入侵的密碼,並驗證高價值賬戶沒有已經發生未授權訪問。

從您的電郵賬戶開始——不是被洩露的服務,而是您的主要電郵賬戶。您的電郵是主鑰匙:如果犯罪分子獲得您電郵的訪問權限,他們可以重置每個其他服務的密碼。立即將您的電郵密碼更改為新的、唯一的、高熵密碼(使用您的密碼管理器生成——20個以上字符的隨機密碼是合適的)。更改電郵密碼的同時,查核近期登入活動和連接的設備,以驗證賬戶尚未被入侵。在 Gmail 中,這可在 myaccount.google.com → 安全→您的設備找到。在 Apple iCloud 中,查核設置→[您的姓名]→向下滾動查看所有已登入的設備。刪除您不認識的任何設備或登入會話。確認您的電郵恢復詳情(備用電郵、電話號碼)未被更改。

保護電郵後,更改被洩露的具體服務的密碼,然後立即查核您是否在任何其他服務上使用了相同或相似的密碼。如果您不使用密碼管理器,這個心理審計很重要——在不同服務上使用相同基礎密碼加不同數字或符號的常見模式(一個服務用 password1,另一個用 password2)並不能防止憑證填充攻擊,因為犯罪分子自動測試常見變體。對於您重用了被入侵密碼的任何服務,立即更改密碼。如果您有密碼管理器,運行其洩露報告(1Password Watchtower、Bitwarden 報告、iOS 安全建議)以識別所有使用曝露密碼的賬戶,並在任何自動化攻擊利用之前系統地逐一更改。

一旦即時密碼危機得到處理,24小時內的下一個優先事項是在所有尚未擁有雙重驗證(2FA)的高價值賬戶上啟用它。雙重驗證從根本上改變了攻擊者的處境:僅憑被盜的密碼不再足以訪問您的賬戶。對於香港的銀行賬戶,查核您銀行的應用程式設置以獲取額外驗證選項——許多香港銀行現在支持驗證器應用程式或硬件令牌,以及短訊一次性密碼。雖然短訊雙重驗證比沒有好,但它容易受到 SIM 卡交換攻擊。對於電郵賬戶,啟用驗證器應用程式(Google Authenticator、Authy、1Password)或硬件安全密鑰(YubiKey)。對於密碼管理器,在密碼管理器賬戶本身啟用雙重驗證——丟失您的密碼管理器憑證將是災難性的。

對連接的應用程式和第三方服務進行完整審計。現代賬戶積累了各種授權:使用「用 Google 登入」或「用 Facebook 登入」的應用程式、對您電郵或日曆的持續 API 訪問,以及您可能已忘記的舊整合。在 Google 中,查看 myaccount.google.com → 安全→具有賬戶訪問權限的第三方應用程式的第三方應用程式訪問。在 Apple 中,查看 appleid.apple.com → 安全→應用程式和網站。撤銷您不再使用、不認識或似乎不必要的任何服務的訪問權限。被入侵的電郵憑證可以讓攻擊者訪問所有通過 OAuth 連接的服務——在洩露應對中清理這些連接可減少您對級聯賬戶接管的曝露。

查核您的電郵賬戶過濾器和轉發規則——短暫訪問電郵賬戶的攻擊者往往在被踢出之前設置靜默轉發到外部地址,讓他們即使在您更改電郵密碼後也能繼續監控您的電郵(包括未來的安全通知和密碼重置鏈接)。在 Gmail 中,查核設置→查看所有設置→過濾器和已封鎖地址,以及設置→轉發和 POP/IMAP。在 Outlook 中,查核設置→郵件→轉發。刪除任何您未創建的轉發規則或過濾器。這個查核往往被忽視,但很重要——擁有電郵轉發訪問的攻擊者可以有效地無限期保持對您賬戶的可見性,儘管密碼已更改。

在發現被盜憑證的第一週內,詳細查看您的所有財務賬戶。登入每個銀行賬戶(滙豐、恒生、中國銀行、星展銀行,或您在哪裡銀行)並查看過去30至90天的完整交易記錄——不只是最近幾筆交易。特別查找:小額測試交易(犯罪分子通常在更大規模的欺詐之前進行小額測試購買以驗證卡的有效性);不熟悉的直接扣款或常設授權設置;添加的新的轉賬快速支付(FPS)受益人;或您未發起的賬戶詳情更改。如果任何情況看起來可疑,立即聯絡您銀行的欺詐熱線。如果您尚未啟用,請啟用每筆交易的短訊或推送通知提醒——這提供了對未來賬戶活動的實時可見性。

申請您的 TransUnion 信用報告以查核欺詐性信貸申請。在憑證洩露後,特別是涉及重要個人數據(身份證號碼、出生日期、實體地址)的洩露,犯罪分子可能嘗試使用您的身份向銀行、持牌放債人或公用事業公司申請信貸。您的 TransUnion 報告將顯示最近一段時間內以您的名義提出的任何信貸申請——不熟悉的申請是嘗試身份欺詐的強烈指標。如果您發現不熟悉的查詢,請聯絡提出查詢的機構,向香港警務處科技罪案組(18222)報告,並向 TransUnion 提出異議。在您的信用記錄中添加欺詐提醒備注,要求潛在貸款人對任何新申請採取額外的驗證步驟。

考慮正式舉報是否適合您的情況。並非每次憑證洩露都需要警察報告,但某些情況確實需要:如果您經歷了實際的財務損失(未授權交易、以您的名義獲得的欺詐信貸)、如果洩露涉及敏感身份數據(身份證、護照號碼),或者如果您有理由相信您是被針對的,而非大規模憑證盜竊的隨機受害者。對於香港居民,香港警務處科技罪案組網絡罪案↗舉報熱線是18222——全天候可用。香港警務處網站(cstcb.police.gov.hk)也提供在線舉報機制。警察報告號碼作為文件記錄有價值,不是作為不當行為的證據,而是作為加強您在銀行、信貸機構和個人資料私隱專員公署糾紛解決中立場的文件記錄。

憑證洩露是您的整體安全態勢需要加強的強烈信號。將這次事件作為推動力,實施本應早已就位的安全做法。影響最大的改變——遠超其他——是使用密碼管理器為每個賬戶提供唯一密碼。如果您目前不使用密碼管理器,立即安裝 1Password、Bitwarden 或 iOS 密碼,並開始將所有賬戶遷移到唯一的、管理器生成的密碼。密碼管理器訂閱(對於 1Password 等付費選項,約每年130至200港元)是可用的最高回報安全投資之一——單一憑證洩露曝露重用密碼可能導致銀行賬戶接管造成50,000港元或更多的損失。

如果您尚未設置,請設置持續的暗網監控系統。最低可行設置需要15分鐘:在 haveibeenpwned.com/NotifyMe 注冊所有電郵地址以獲取自動洩露通知,在您的密碼管理器中啟用洩露監控,並為您的主要電郵激活 iOS 或 Google 暗網監控。對於曾經曝露過身份數據(不只是電郵/密碼)的個人,評估涵蓋身份證號碼和電話號碼的付費監控服務——這兩者都是香港身份系統的主要標識符,都頻繁出現在香港針對性洩露數據中。付費監控的投資遠小於如果早期偵測失敗,從身份盜竊恢復的成本。

在洩露後系統地加強您的雙重驗證實施。對所有可用雙重驗證但尚未啟用的賬戶進行完整審計——優先考慮銀行和投資賬戶、電郵、雲端存儲(Google Drive、iCloud、OneDrive)、社交媒體和密碼管理器。在可能的情況下,將基於短訊的雙重驗證升級到驗證器應用程式雙重驗證或硬件安全密鑰。基於短訊的雙重驗證雖然比沒有雙重驗證好,但容易受到 SIM 卡交換攻擊——香港一個日益增長的欺詐向量。對於最關鍵的賬戶(主要電郵、銀行、密碼管理器),硬件安全密鑰(YubiKey、Titan Key)提供最強的可用雙重驗證保護,能抵禦網絡釣魚、SIM 卡交換和遠程攻擊。在實施全面雙重驗證後,即使未來洩露曝露密碼,您的賬戶安全態勢也會大幅增強對憑證盜竊的韌性。