最佳螢幕鎖定設定以獲得最高安全性

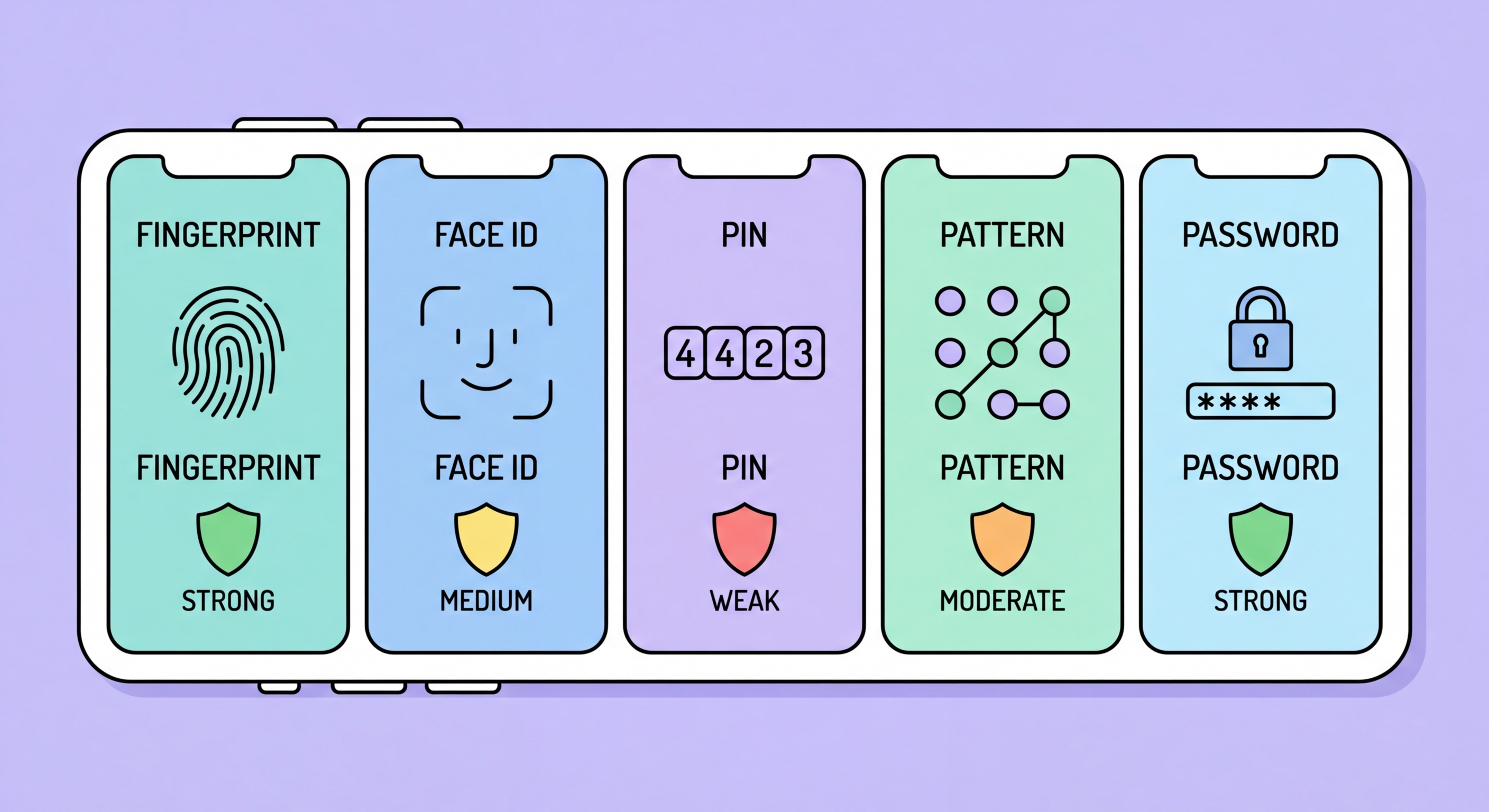

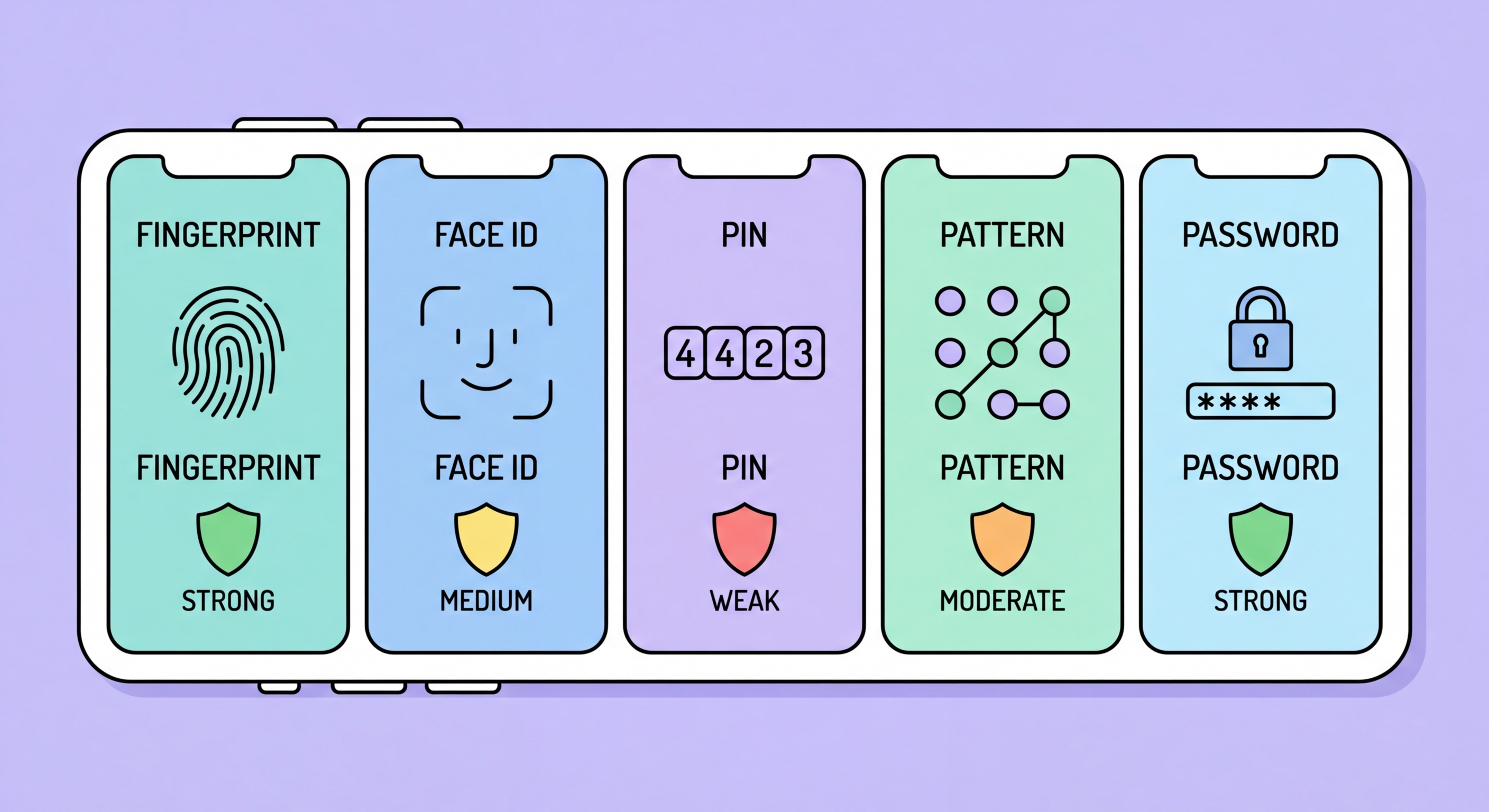

詳細比較每種螢幕鎖定方式——4位數 PIN 碼、6位數 PIN 碼、英數密碼、圖案、指紋和 Face ID——以及香港 iPhone 和 Android 用戶的最佳配置。

詳細比較每種螢幕鎖定方式——4位數 PIN 碼、6位數 PIN 碼、英數密碼、圖案、指紋和 Face ID——以及香港 iPhone 和 Android 用戶的最佳配置。

你用來鎖定手機的密碼是你為裝置做出的最關鍵安全決策,因為它決定了你的裝置加密強度。在 iOS 和 Android 上,保護你儲存數據的加密金鑰均衍生自你的密碼——弱密碼意味著弱加密,無論底層使用的算法多強。這種密碼強度與加密安全性之間的關係,使選擇強效密碼成為基礎性的安全決策。

4位數 PIN 碼恰好有10,000種可能的組合。GrayKey 和 Cellebrite UFED 等商業取證提取工具可在不到10分鐘內暴力破解舊款裝置上的4位數 PIN 碼,在使用預先計算表格的被入侵裝置上甚至只需數秒。6位數 PIN 碼有100萬種組合——明顯更好,但在足夠時間和正確的攻擊方式下,仍在取證工具的能力範圍內。聯邦調查局和 執法機構 ↗ 在高優先級調查中定期破解6位數 PIN 碼。

混合大小寫字母、數字和符號的8個以上字符的英數密碼提供指數級更強的保護。8個字符的混合英數密碼有超過218萬億種可能的組合——以現有技術,即使使用複雜的取證硬件,也在計算上無法暴力破解。在 iOS 上,在「設定」→「Face ID 與密碼」→「更改密碼」→「密碼選項」→「自訂英數字元碼」,從6位數 PIN 碼切換至英數密碼。偶爾輸入較長密碼的些微不便,完全被其提供的大幅更強保護所抵消。

生物特徵認證——iPhone 上的 Face ID,大多數 Android 和部分 iPhone 型號上的指紋感測器——為日常使用提供出色的安全性與便利性平衡。Apple 的 Face ID 使用結構光(紅外點陣投影)創建儲存在 Secure Enclave ↗ 中的3D面部地圖,對隨機用戶的誤識率約為百萬分之一。這比標準的4或6位數 PIN 碼安全得多,同時比長英數密碼更方便使用。

生物特徵認證作為補充方法運作,而非取代你的密碼。密碼仍然是衍生加密金鑰的主要憑證——生物特徵只是在裝置從鎖定狀態解鎖後提供更快驗證的方式。理解這種關係很重要:即使你日常主要使用 Face ID,將密碼加強為英數密碼也能改善你的加密強度。在裝置重啟時、Face ID 連續失敗五次時、iOS 超過48小時未輸入密碼時,以及其他強制重新輸入密碼的情況下,都需要輸入密碼。

香港用戶的法律及實際私隱注意事項:在大多數法律體系中,包括香港,「你知道的東西」(密碼)和「你本身的特徵」(生物特徵)之間存在有意義的區別。執法機構通常可以獲得法庭命令強制某人提供其指紋以解鎖裝置;而強制某人透露已記憶的密碼在法律上更為複雜。對於其裝置可能被當局檢查的用戶——過境、被捕或接受調查——暫時停用 Face ID 或 Touch ID 並要求輸入密碼,可提供更強的法律保護。

自動鎖定計時器——閒置多久後螢幕變暗並鎖定——是一項關鍵但經常被忽視的安全設定。許多用戶為了方便而設定較長的自動鎖定計時器(5分鐘、10分鐘,或從不),卻沒有意識到這會創造相當大的安全漏洞窗口。手機放在桌子上,螢幕未鎖定,而你短暫離開——在咖啡廳、公共交通工具上或共用辦公室——在此寬限期內,任何拿起手機的人都可以完全存取你的數據。

最佳安全設定是30秒至1分鐘的自動鎖定計時器。現代 Face ID 和指紋感測器可在毫秒內完成驗證,使頻繁重新驗證的不便降至最低。在 iPhone 上,在「設定」→「顯示與亮度」→「自動鎖定」→「30秒」設定自動鎖定。在 Android 上,前往「設定」→「顯示」→「螢幕逾時」,設定為30秒或1分鐘。同時考慮啟用「螢幕關閉時立即鎖定」或同等設定,以消除螢幕變暗後的任何寬限期。

除自動鎖定計時器外,還需審查在鎖定螢幕上無需驗證即可存取的內容。iOS 和 Android 均允許在鎖定螢幕上存取各種小工具、通知內容、相機存取和控制中心功能。這些都代表潛在的資訊洩露或存取點。在 iOS 上,前往「設定」→「Face ID 與密碼」,審查「鎖定時允許存取」部分——停用任何並非絕對必要的功能。尤其重要的是:停用銀行、通訊及驗證應用程式的通知預覽,防止內容顯示在鎖定螢幕上。

iOS 和 Android 均可配置為在指定次數的錯誤密碼嘗試後自動清除裝置數據。這個「核選項」功能在你的裝置被盜且竊賊嘗試手動暴力破解你的密碼的情況下尤為有價值。若沒有此保護,有耐心的攻擊者可以無限次嘗試密碼(只要時間足夠),最終成功。有了它,在10次錯誤嘗試後,所有數據都會被清除。

在 iPhone 上,「清除資料」選項在「設定」→「Face ID 與密碼」→滾動至底部→「清除資料」切換開關。啟用後,裝置在10次錯誤密碼嘗試後自行清除。iOS 還在嘗試之間實施漸進式延遲——5次錯誤嘗試後,你必須等待1分鐘;6次後5分鐘;7次後15分鐘;8次後15分鐘;9次後60分鐘——即使沒有清除功能,也使暴力破解攻擊極為耗時。即使沒有啟用清除功能,這些延遲本身就對偶發性實體攻擊提供了有意義的保護。

在 Android 上,失敗嘗試行為因製造商和 Android 版本而異。許多 Android 裝置在可配置次數的失敗嘗試後——通常為5-10次——自動清除數據或完全鎖定裝置。具體路徑各有不同:在三星上,前往「設定」→「生物識別和安全性」→「安全鎖定設定」→「自動恢復原廠設定」。在原生 Android 上,此功能在「設定」→「安全性」→「螢幕鎖定設定」下可用。為獲得最高安全性,英數密碼加上失敗嘗試後自動清除,再加上短暫的自動鎖定計時器的組合,對實體存取攻擊提供縱深防禦。