密碼重複使用為何是最大的安全風險之一

重複使用密碼會讓每次資料洩露都可能導致您所有帳戶被奪取。了解憑證填充攻擊的危險性及保護自己的方法。

重複使用密碼會讓每次資料洩露都可能導致您所有帳戶被奪取。了解憑證填充攻擊的危險性及保護自己的方法。

研究一再表明,密碼重複使用極為普遍。對洩露數據的研究表明,大多數人在多個帳戶中重複使用同一密碼,許多用戶在所有帳戶中只輪換使用兩到五個密碼。這種行為完全可以理解——在沒有專用工具的情況下維護數十個唯一密碼確實困難——但它在規模上創造了巨大的安全風險。

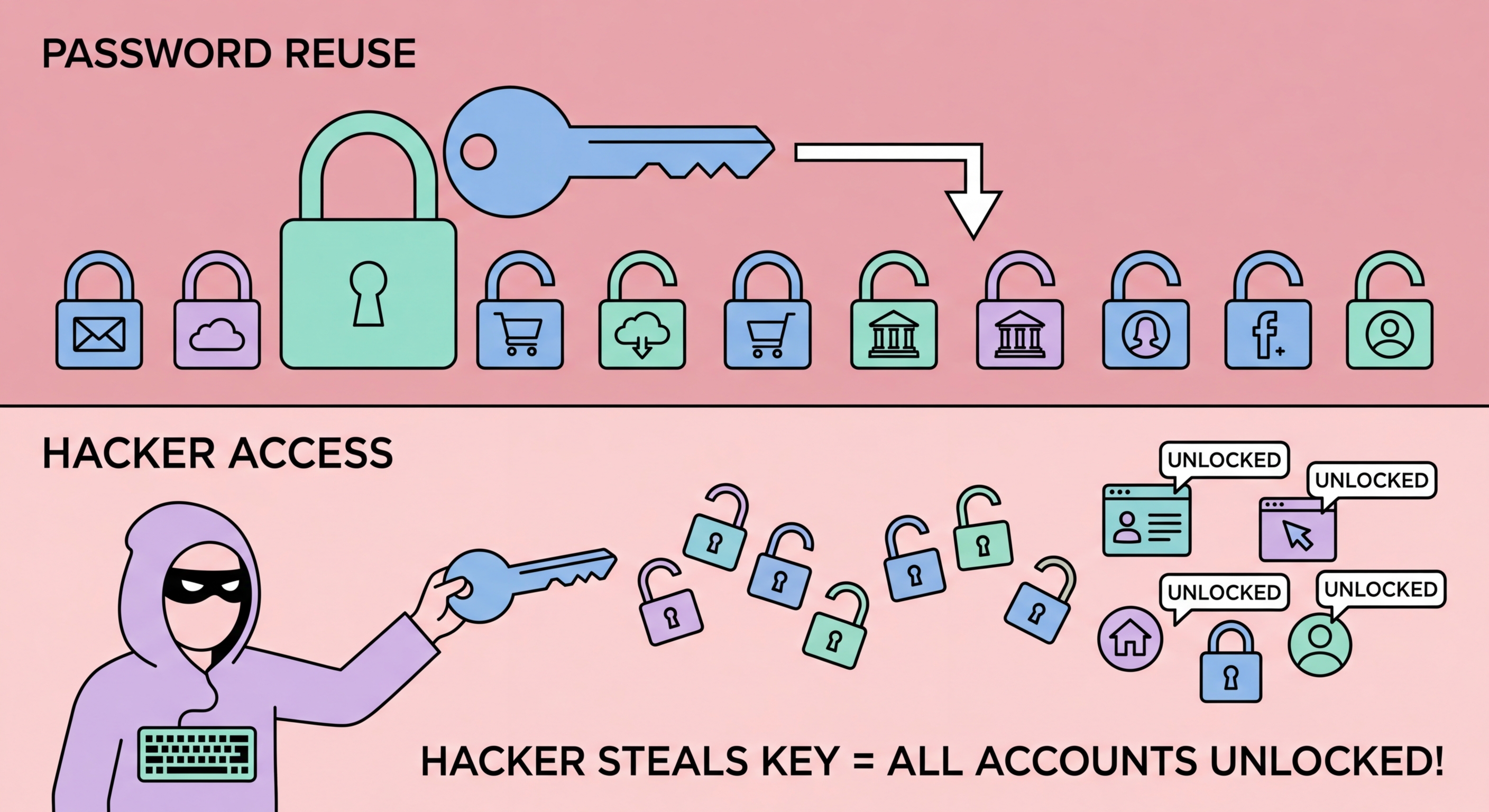

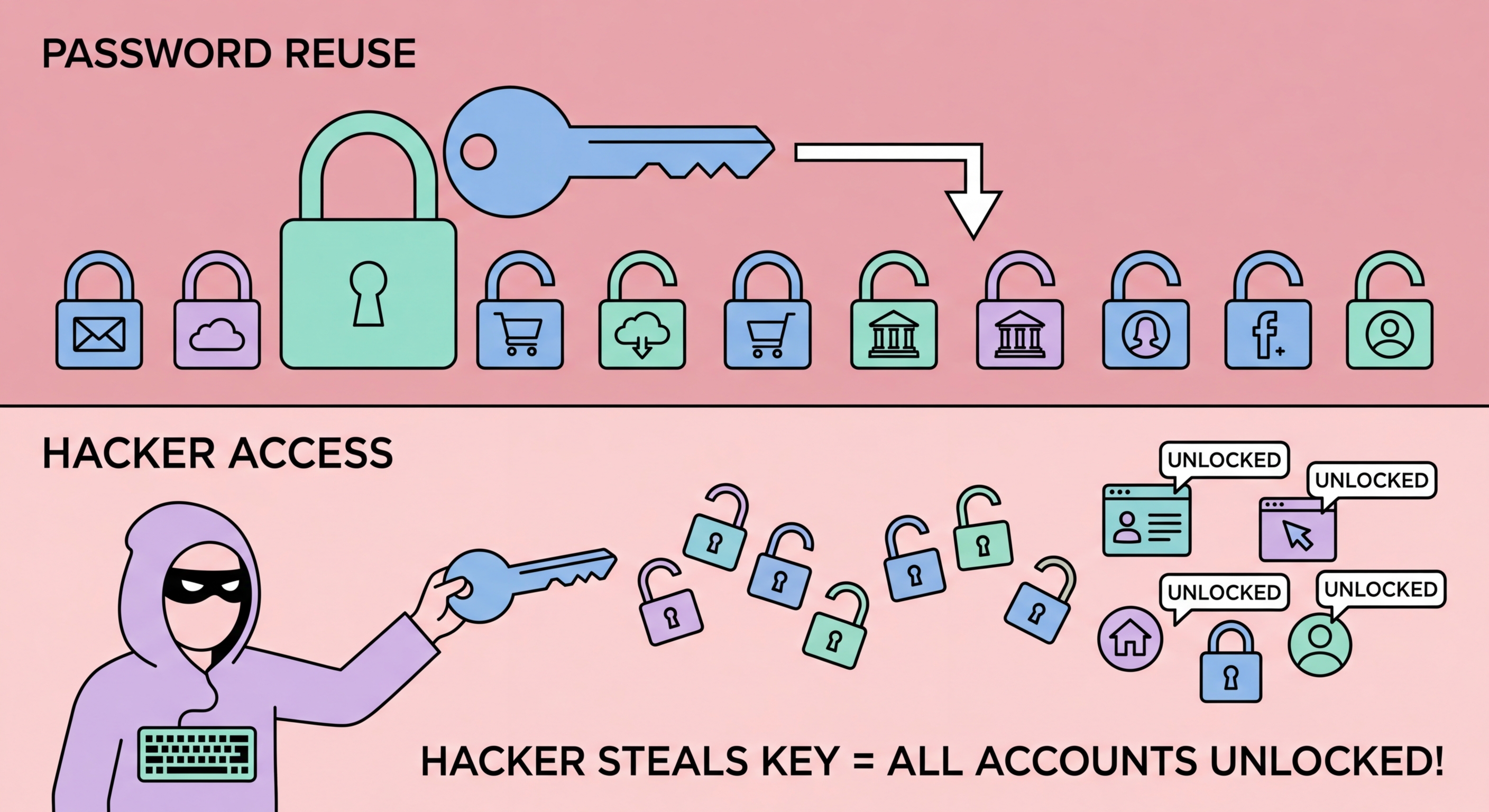

這個問題因資料洩露 ↗的頻率和規模而加劇。每年有數千個機構遭到入侵,範圍從小型論壇和電子商務網站到大型企業和政府機構。當這些機構中的任何一個遭到入侵且用戶憑證被竊時,這些憑證通常會立即用於針對其他高價值服務的自動化攻擊。您在幾乎已忘記曾創建帳戶的相對次要網站上的密碼,若您在兩個地方使用了同一密碼,可能就是解鎖您銀行帳戶的鑰匙。

對洩露數據中重複使用模式的研究揭示了另一個令人警醒的現實:人們並不傾向於在帳戶間隨機重複使用密碼。他們傾向於將「重要」密碼用於最在乎的網站。這意味著當洩露發生時,被曝光的密碼往往也是用於電郵、銀行或其他關鍵服務的那個——正是入侵損害最大的帳戶。

密碼重複使用最具破壞性的方面是連鎖效應:一個被入侵的憑證可以同時解鎖多個帳戶的存取權限。考慮一個典型情景:您在一個小型網購網站創建帳戶,並使用與 Gmail 帳戶相同的電郵和密碼。購物網站在六個月後遭到洩露。攻擊者透過自動化工具運行洩露的憑證,成功登入您的 Gmail 帳戶。透過 Gmail,他們可以重設與該電郵地址關聯的每個其他帳戶的密碼——您的銀行應用程式、社交媒體、雲端儲存。在幾分鐘內,在不重要網站上的洩露變成了全面的帳戶奪取。

電郵帳戶作為重複使用目標尤為危險,因為它們是大多數其他服務的密碼恢復中心。一旦攻擊者擁有您的電郵憑證,他們就不需要知道任何其他密碼——他們可以使用「忘記密碼」重設每個其他帳戶。這就是為什麼您的電郵帳戶密碼應該是您最精心保護的憑證——絕對唯一、非常長、受雙重驗證保護,且在任何情況下都不在任何其他地方重複使用。

社交媒體帳戶被奪取是另一種常見的連鎖結果。被入侵的 Instagram 或 Facebook 帳戶被用來向受害者所有聯絡人發送令人信服的詐騙訊息,大大提高了後續詐騙的覆蓋範圍和成功率。攻擊者看起來像是可信的朋友或家人,使投資詐騙手段或金錢請求訊息更容易成功。在香港,WhatsApp 幾乎被普遍使用,被入侵的 WhatsApp 帳戶成為詐騙受害者聯絡名單中所有人的工具。

密碼重複使用不是粗心的結果,而是真正的認知限制:人腦根本不是為可靠地儲存和回憶數十個任意複雜字元字串而設計的。人類記憶研究表明,人們可以在工作記憶中可靠地維持四到七個不同的項目。要求個人在沒有輔助工具的情況下維護 100 個以上唯一複雜密碼是要求不可能的事,這就是為什麼即使有安全意識的人也會退回到一小組記憶中的密碼。

部分重複使用策略——人們根據網站名稱添加後綴或前綴——是試圖在不使用密碼管理器的情況下解決這個問題的常見嘗試。「Netflix123」、「Facebook123」、「Banking123」看起來像是不同的密碼,但代表了一種在洩露數據中輕易可檢測的模式,攻擊者可以自動將其擴展至其他服務。這些「鍵盤滑動」和特定網站後綴模式在破解研究中有充分記錄,與簡單重複使用相比,提供的額外保護微乎其微。

密碼重複使用在規模上唯一可持續的解決方案是密碼管理器。它完全消除了記憶負擔:您為每個服務生成一個唯一的隨機密碼,將其儲存到保險庫,再也不需要記住它。管理器透過自動填寫處理所有的回憶工作。這使得為每個帳戶使用唯一的 20 個字元隨機密碼,在認知上與到處使用同一個簡單密碼一樣毫不費力——這正是永久改掉重複使用習慣所需要的。

雖然唯一密碼是對抗憑證填充的主要防禦,但雙重驗證(2FA)為憑證被曝光的情景提供了重要的後備防線。啟用雙重驗證後,成功獲取您電郵和密碼的攻擊者,在沒有第二因素的情況下仍無法存取您的帳戶——通常是來自驗證器應用程式的基於時間的一次性密碼(TOTP),或硬件安全金鑰。這完全抵消了針對受雙重驗證保護帳戶的憑證填充攻擊。

並非所有雙重驗證在保護複雜攻擊方面都是平等的。基於短訊的雙重驗證(接收文字訊息驗證碼)部署最廣泛,但也最脆弱——換卡攻擊可以將您的電話號碼重定向至攻擊者的裝置,使他們能夠接收您的短訊驗證碼。TOTP 驗證器應用程式(Google Authenticator、Authy、Aegis)對遠程攻擊的抵抗力明顯更強。硬件安全金鑰(YubiKey、Google Titan)提供最強的保護,每次登入都需要實體持有裝置。

對於香港用戶,應將在電郵帳戶、銀行應用程式、電稅等政府服務、PayMe 以及所有主要社交媒體平台上啟用雙重驗證視為優先事項——最好在完成向唯一密碼過渡之前完成,因為雙重驗證可以在過渡進行期間保護現有的弱密碼或重複使用的密碼。許多香港銀行現在為企業帳戶提供自己的驗證器應用程式或硬件令牌——請向您的銀行查詢您帳戶類型可用的選項。