酒店WiFi安全:每位旅客必須知道的事

酒店WiFi是您將遇到的最危險的公共網絡之一。數百位住客共享同一網絡,高度集中的商務旅客令酒店網絡成為攻擊者的主要目標。以下是應對之道。

酒店WiFi是您將遇到的最危險的公共網絡之一。數百位住客共享同一網絡,高度集中的商務旅客令酒店網絡成為攻擊者的主要目標。以下是應對之道。

酒店網絡在公共WiFi環境中尤為突出,多個原因使其對攻擊者特別具有吸引力。首先,酒店住客是高價值目標的集中群體:擁有企業帳戶和敏感公司數據的商務旅客、持有國際銀行帳戶和信用卡的旅遊人士,以及可能成為企業間諜或金融犯罪蓄意目標的重要人物。普通酒店住客在其裝置上所能存取的有價值數據,很可能多於普通咖啡廳顧客。

其次,若網絡未正確設定客戶端隔離,同一酒店網絡上的所有住客在網絡層面均可相互看到。客戶端隔離是一項網絡安全功能,可防止同一無線網絡上的裝置直接相互通訊。若缺乏此功能,1201房的住客可能潛在地存取同樓層1205房住客筆記本電腦上的網絡共享、打印機或開放服務。許多酒店網絡,尤其是舊式物業或經濟型酒店,並未正確設定客戶端隔離。

第三,酒店住宿往往涉及長時間使用。在香港出差一週的商務旅客,可能每天使用酒店WiFi長達10至14小時,跨越多天——遠比短暫的咖啡廳訪問累積更多暴露時間。這種長時間存在為有耐性的攻擊者提供了更多機會,可以監控流量、識別高價值目標,並將攻擊時機選在高價值活動期間,例如您存取公司財務系統或透過網絡進行重要視像通話時。

「DarkHotel」APT(高級持續性威脅)組織由卡巴斯基實驗室於2014年首次記錄,證明了國家級攻擊者會專門針對酒店網絡以入侵高知名度商務旅客。DarkHotel行動涉及滲透酒店網絡並部署惡意軟件,在特定目標住客連接酒店WiFi時,提示其安裝看似合法的軟件更新。惡意軟件一旦安裝,即為攻擊者提供了進入目標高管企業電子郵件、知識產權和戰略業務計劃的途徑。

DarkHotel活動主要在亞洲各地展開,針對日本、台灣、中國、俄羅斯和韓國豪華酒店的住客——恰恰是香港為基地的高管和國際商業訪客所使用的出行路線。此行動的值得注意之處,不僅在於其技術複雜性,還在於其所展示的目標情報:攻擊者知道針對哪些具體住客、他們將入住哪些酒店,以及何時抵達。這種程度的針對性暗示不僅是技術入侵,還涉及某種內部資訊、訂房系統遭入侵,或開源情報收集。

針對酒店網絡的較低技術含量攻擊遠為普遍,不需要國家級資源。DEF CON等安全會議的研究人員定期展示,攻擊者如何利用價格不到一千港元的商業硬件,輕易在酒店網絡上建立中間人位置。配備兩個網絡適配器的筆記本電腦、現成的攻擊工具以及一間酒店房間,即可截取同一網絡上其他住客的網絡流量。這種機會主義金融犯罪比針對性間諜活動普遍得多,對商務旅客和旅遊人士均有影響。

香港的酒店業從國際五星級物業到經濟型賓館不等,WiFi安全質量也相應參差不齊。主要的國際連鎖酒店——文華東方、四季、麗思卡爾頓、君悅,以及尖沙咀和中環的同類物業——通常在網絡基礎設施上投入更多,且更有可能具備客戶端隔離和現代網絡安全設定。然而,「更有可能」並不等同於「確定」——即使高端酒店,若其IT團隊不專注於此,也可能存在欠佳的網絡安全。

旺角、灣仔和銅鑼灣的中檔和經濟型酒店,往往使用較簡單的網絡基礎設施,客戶端隔離可能未獲設定。這些網絡通常以較不穩健的設備承載更多裝置,造成更易執行網絡攻擊的條件。香港舊式大廈中面向住客的WiFi,可能使用帶有已知漏洞的過時接入點,而酒店IT員工尚未更新其固件。經濟型酒店通常將其IT完全外包至單一接入點裝置,缺乏專業的網絡管理。

強制登入過程在香港酒店中尤值得關注。許多酒店要求您使用房間號碼和姓氏登入——這些資訊其他住客可能知道或猜到。若強制登入頁面僅憑此資訊而無任何額外驗證,即為您分配一個已驗證的會話,另一位住客可能潛在地以您的身份登入酒店網絡(不過實際的安全影響取決於酒店網絡的分割方式)。無論您在哪家酒店入住,請在整個會話中始終使用HTTPS,並在沒有VPN保護的情況下不傳輸任何敏感資訊。

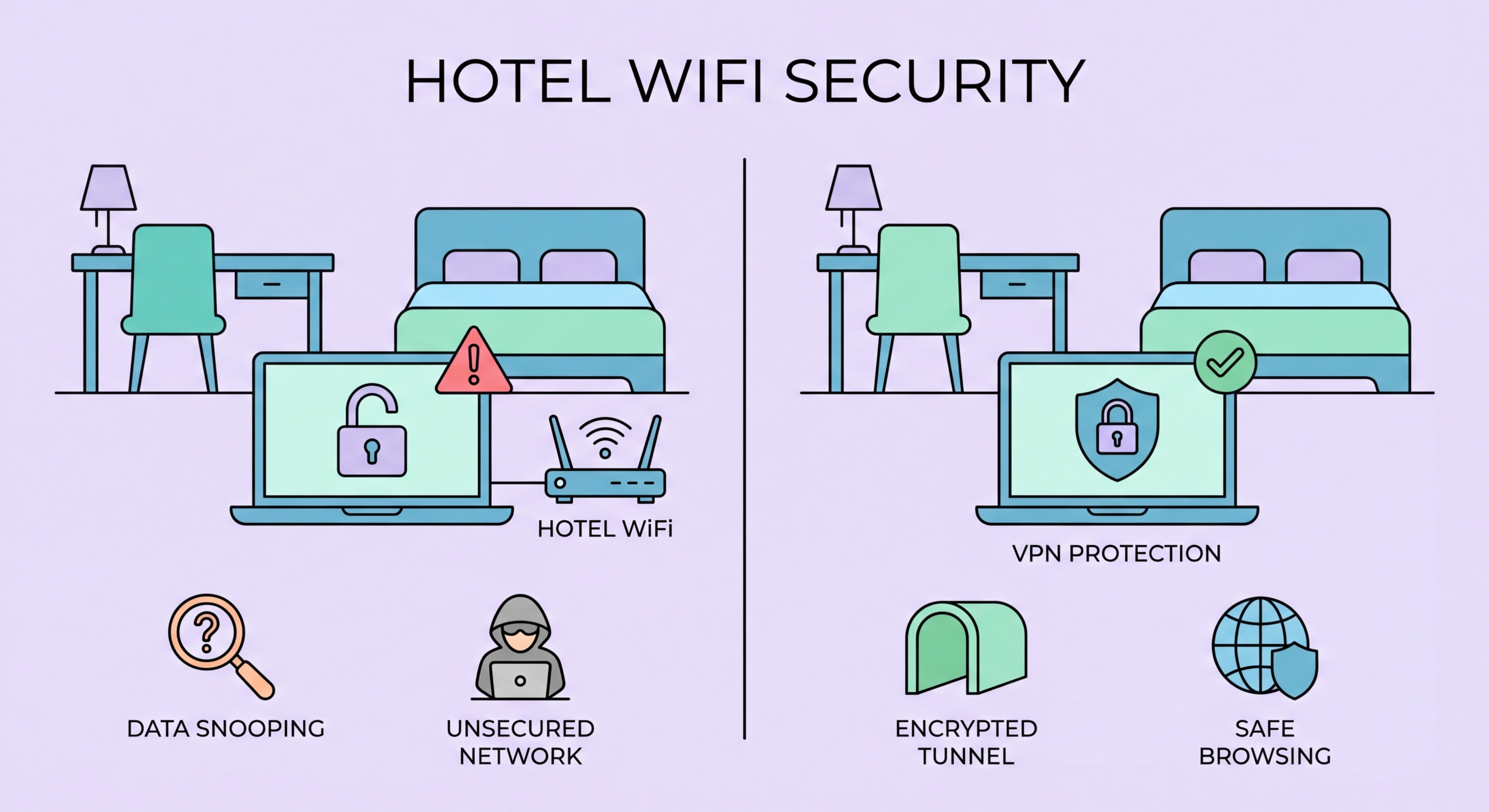

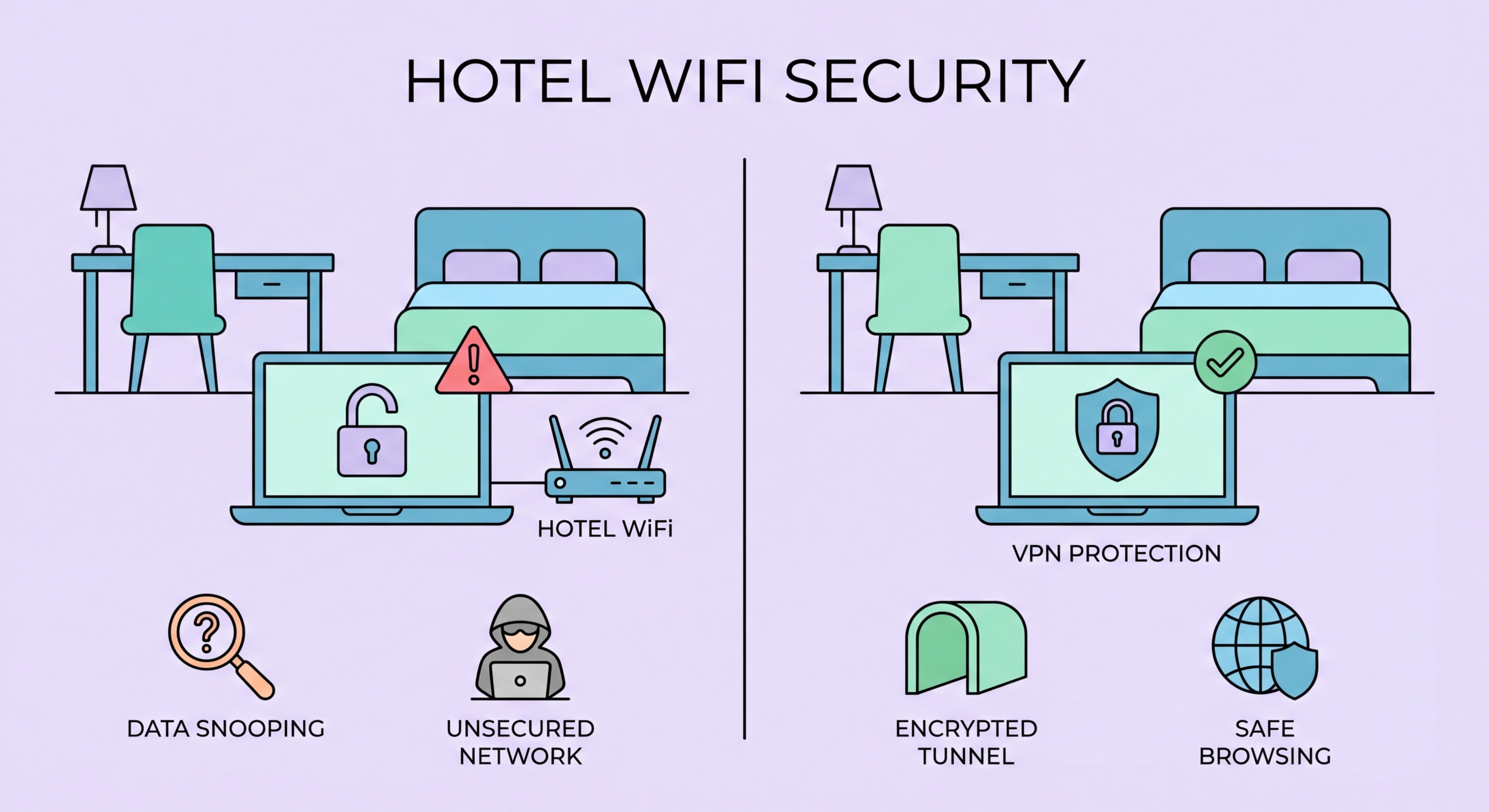

酒店WiFi的黃金法則與所有公共網絡的法則相同,但鑑於攻擊複雜程度更高,風險也更大:所有事情均使用VPN。在開啟電子郵件前、存取任何工作系統前,以及除初始強制登入外的任何操作前,先連接VPN。許多VPN在強制登入頁面驗證期間無法啟用,因為登入頁面需要攔截您的流量——但一旦登入頁面接受您的登入並獲得互聯網存取後,請在開啟任何應用程式或瀏覽器分頁前,立即啟動VPN。

連接酒店WiFi時,請停用筆記本電腦上的文件共享功能。在Windows上,將您的網絡位置設定為「公共」(而非「私人」或「域」),使Windows自動停用網絡發現和文件共享功能。在macOS上,前往系統設定 → 一般 → 共享,確保文件共享和屏幕共享已關閉。在兩個平台上,確保軟件防火牆處於啟用狀態。這些設定可防止同一酒店網絡上的其他住客瀏覽您的共享資料夾或連接至您筆記本電腦上的服務。

考慮在酒店住宿期間(尤其是高度敏感的工作)使用手機作為流動熱點供筆記本電腦使用。即使有VPN,酒店WiFi也帶來流動數據所不具備的風險程度。您手機的4G/5G連接對其他酒店住客不可及,在網絡層面已加密,且不易受到影響WiFi網絡的ARP欺騙或惡意孿生攻擊。對於在長時間酒店住宿期間常見的敏感商業工作而言,酒店WiFi的便利性幾乎從不超過使用流動數據的安全優勢。