公共WiFi上的個人防火牆:配置及保護範圍

個人防火牆是你設備對抗同一公共WiFi網絡上其他用戶嘗試直接存取你設備的最後防線。若沒有正確的防火牆設定,你電腦的共享資料夾、網絡服務和開放端口對同一咖啡廳或酒店網絡上的所有人可見,並可能被存取。以下是正確配置的方法。

個人防火牆是你設備對抗同一公共WiFi網絡上其他用戶嘗試直接存取你設備的最後防線。若沒有正確的防火牆設定,你電腦的共享資料夾、網絡服務和開放端口對同一咖啡廳或酒店網絡上的所有人可見,並可能被存取。以下是正確配置的方法。

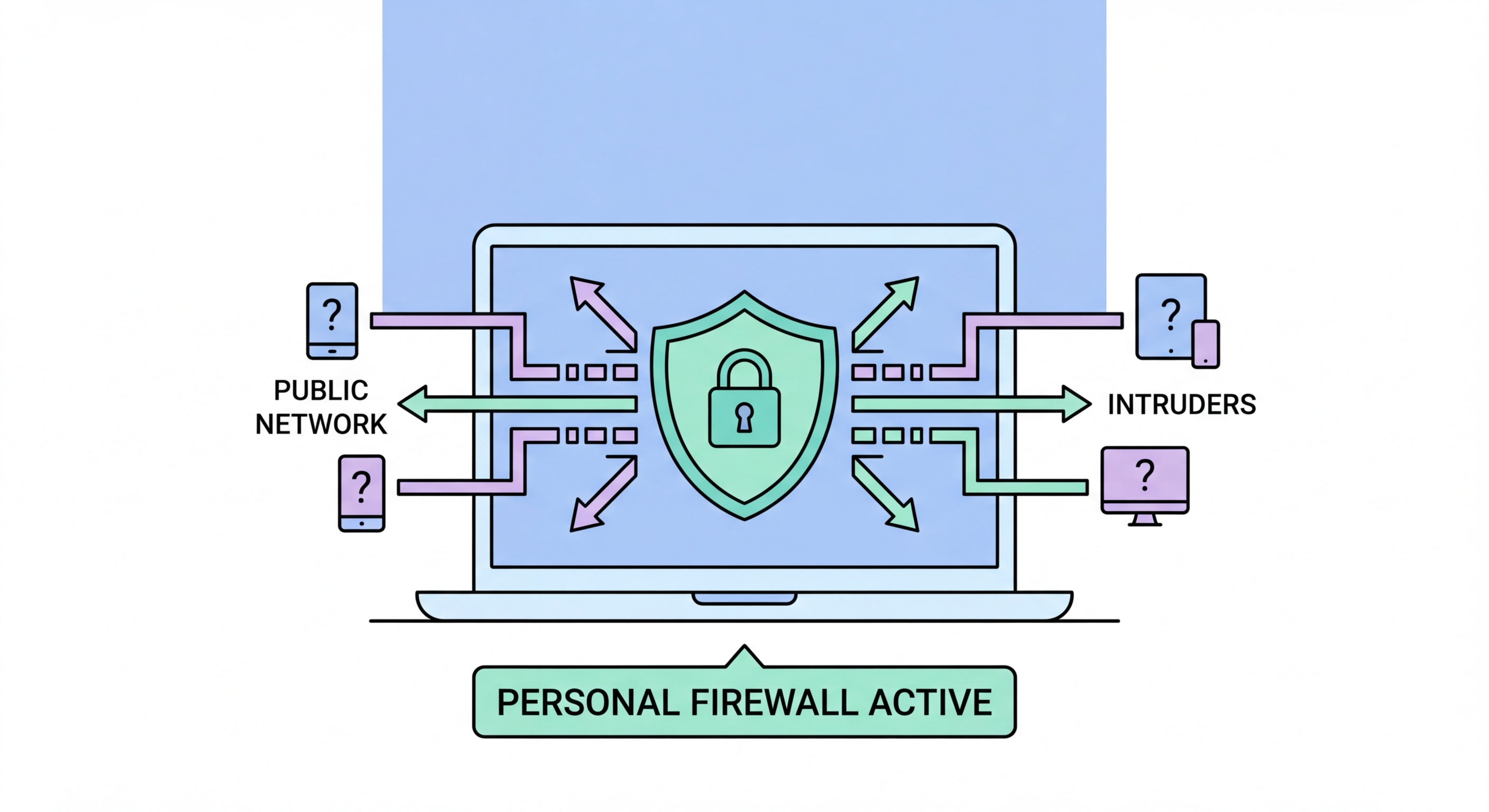

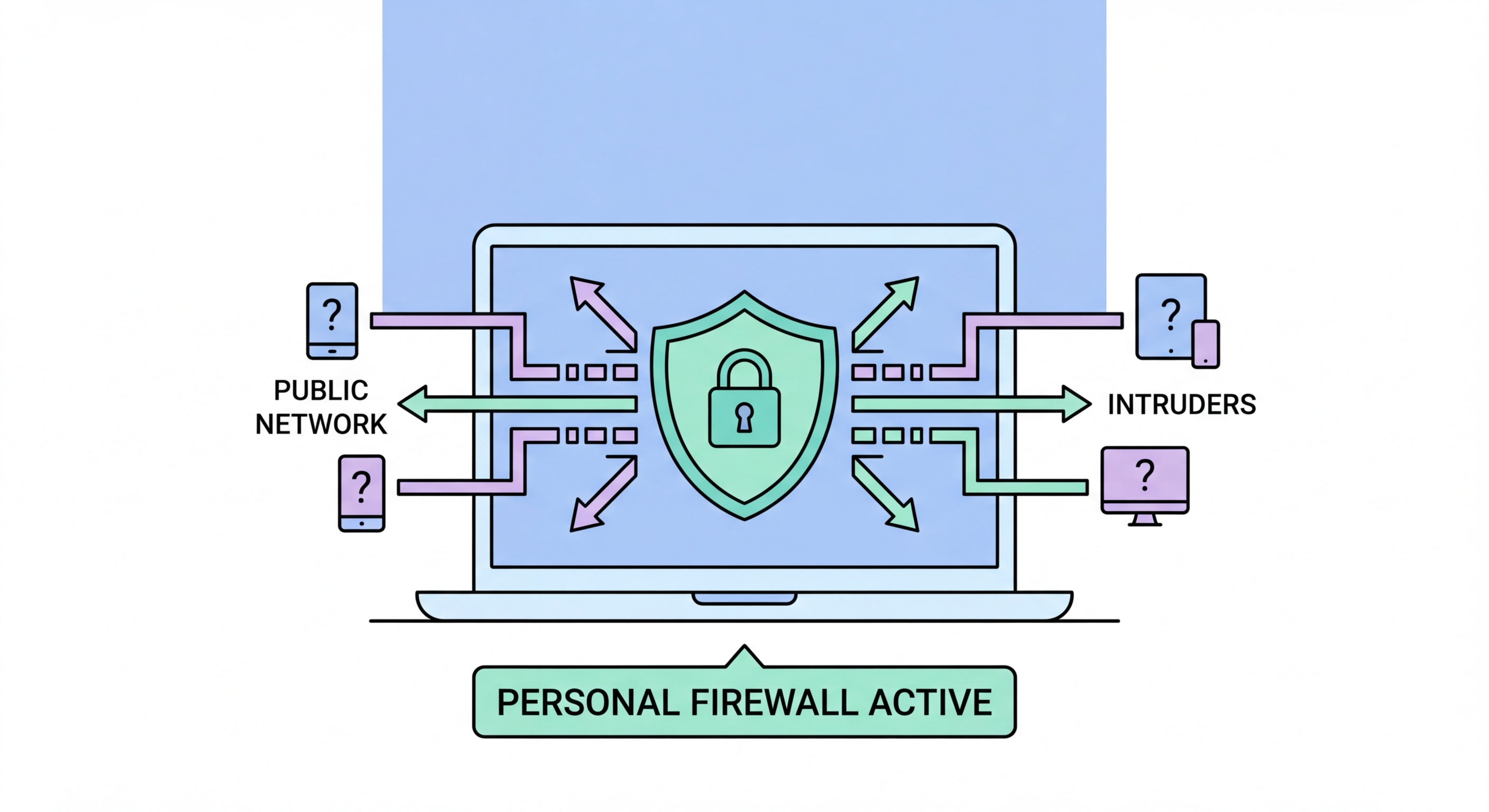

個人(主機型)防火牆控制哪些網絡連接允許到達你的設備,以及你的設備可以發起哪些連接。在家庭網絡上,路由器的防火牆提供大部分針對互聯網未經請求的入站連接的保護,同一家庭網絡上的設備通常受到信任。在公共WiFi網絡上,這一假設不再成立:同一公共網絡上的每台其他設備都是未知的、潛在的敵對實體,沒有路由器層面的保護將你與其他網絡用戶隔開。你的個人防火牆透過阻止來自同一WiFi網絡上其他設備未經請求的入站連接嘗試來填補這一空缺。

在公共WiFi上沒有正確配置防火牆的情況下,同一網絡上的其他用戶可以嘗試連接你設備上開放的網絡服務。常見在電腦上運行的服務包括:文件共享(Windows上的SMB、macOS上的AFP和SMB)、屏幕共享(Windows上的RDP、macOS上的VNC)、網絡發現(mDNS/Bonjour)、打印機共享,以及各種特定應用程式的服務。在家庭或企業網絡上,這些服務是為方便而設計的功能。在公共咖啡廳或酒店網絡上,它們代表其他網絡用戶可以探測、枚舉並可能利用的開放端口。許多已知漏洞恰好針對這些服務——EternalBlue/WannaCry惡名昭著地利用了SMB,而RDP漏洞也定期被修補。

防火牆並不能防禦所有公共WiFi威脅。它不能防止被動流量竊聽(攻擊者在不向你的設備發起連接的情況下擷取你的出站流量)、ARP欺騙中間人攻擊(在防火牆之下的網絡層運作),也不能防止惡意孿生攻擊(在你的設備建立任何網絡連接之前發生)。防火牆的範圍專門針對來自其他設備的入站連接嘗試——它防止你的設備在網絡上被直接存取。結合VPN(保護你的出站流量)和正確的網絡設定(防止服務廣播),正確配置的防火牆可針對公共WiFi風險中設備可達性這一組成部分提供全面保護。

Windows Defender防火牆有三個網絡配置文件:域(用於企業網絡)、私人(用於家庭網絡)和公共(用於公共WiFi和熱點)。公共配置文件具有最嚴格的默認設定,阻止入站連接並停用網絡發現。當你在Windows上連接到新的WiFi網絡時,它會提示你選擇它是「公共」還是「私人」網絡——對任何非家庭、非辦公室的網絡,始終選擇「公共」。如果你之前將某個網絡設為「私人」並想更改,請前往「設定 → 網絡與互聯網 → WiFi → 點擊已連接的網絡 → 將『網絡配置文件類型』設為『公共』」。這個單一設定切換可正確配置公共環境的網絡發現、文件共享和防火牆規則。

確認Windows Defender防火牆對公共配置文件已啟用:在開始功能表搜索「Windows Defender防火牆」,點擊結果,並確認公共網絡部分顯示綠色盾牌和「Windows Defender防火牆已開啟」。在「進階設定」部分查看入站規則:點擊左側面板的「入站規則」以查看所有允許入站連接的規則。尋找允許文件共享、網絡發現和遠端服務的規則,並確認它們配置為僅適用於私人和域配置文件——而非公共配置文件。停用或修改任何在你沒有明確需要的情況下允許公共配置文件入站連接的規則。默認Windows配置正確限制了公共網絡上的大多數這些服務,但你安裝的應用程式所添加的規則可能不夠保守。

Windows Defender防火牆對大多數用戶已足夠,但Windows 10和11還包含Windows Defender進階防火牆(「進階安全性」MMC管理單元),提供更精細的控制。對於想審計所有防火牆規則的技術熟練用戶:按Win+R,輸入「wf.msc」,並查看所有入站和出站規則及其配置文件適用性。你也可以使用PowerShell查詢和修改規則:「Get-NetFirewallRule | Where-Object {$_.Direction -eq 'Inbound' -and $_.Profiles -match 'Public' -and $_.Enabled -eq $true}」可列出所有當前啟用且適用於公共配置文件的入站規則。審查並最小化這些規則,可將你的Windows設備在公共網絡使用上的安全性強化至超越基線默認配置的水平。

macOS包含一個內置的應用程式防火牆,控制哪些應用程式允許接受入站連接。與Windows Defender防火牆不同,macOS沒有家庭網絡與公共網絡的獨立網絡配置文件——防火牆設定統一適用。然而,macOS將防火牆與共享設定分開,因此在macOS上配置公共WiFi安全需要同時處理兩者。啟用防火牆:系統設定 → 網絡 → 防火牆 → 開啟切換。啟用後,點擊「防火牆選項」查看和配置哪些應用程式允許接受入站連接。透過點擊減號按鈕移除不必要的應用程式,或將其設定更改為「阻擋入站連接」,以阻止不必要的應用程式接受入站連接。

隱形模式是macOS防火牆的一個選項,可防止你的Mac回應網絡探測請求。若沒有隱形模式,如果網絡上的另一台設備對你的Mac進行ping或探測其端口,你的Mac會回應——確認其在網絡上的存在和位置。啟用隱形模式後,你的Mac會靜默忽略這些探測,使攻擊者更難偵測和映射你在網絡上的設備。啟用隱形模式:系統設定 → 網絡 → 防火牆 → 防火牆選項 → 勾選「啟用隱形模式」。強烈建議在公共WiFi網絡上使用的任何Mac啟用此選項,它以不影響正常功能的代價增加有意義的隱蔽保護——你的出站連接正常運作,只有未經請求的入站探測被靜默丟棄。

在macOS上,共享面板同樣重要。文件共享、屏幕共享、遠端登入、遠端管理和AirPlay接收都是使你的Mac對同一網絡上其他設備可存取的服務。在公共WiFi上,這些均不應啟用。前往「系統設定 → 一般 → 共享」,確認文件共享、屏幕共享、遠端登入、遠端管理及任何其他共享服務已關閉。AirDrop雖是單獨的功能,但也使用本地網絡進行設備發現——在公共WiFi上透過訪達選單或控制中心將AirDrop設為「沒有人」。這些共享設定獨立於防火牆;即使啟用了防火牆,共享服務也可能在防火牆配置為允許的端口上接受連接。

iOS和Android不提供用戶可存取的防火牆設定——兩個平台在應用程式權限層面而非透過可配置的防火牆處理網絡存取控制。然而,兩個作業系統均有強大的默認網絡安全配置。iOS在沙盒環境中運行每個應用程式,默認防止應用程式接受未經請求的入站連接。iOS系統本身不向本地網絡公開SMB文件共享、RDP或類似服務,除非你明確啟用它們。Android有類似的應用程式權限模型。對大多數流動設備的公共WiFi使用而言,平台的默認安全性足以應對設備暴露的風險組成部分,而VPN則提供流量組成部分的保護。

第三方iOS和Android防火牆應用程式(如iOS上的Lockdown Privacy或Android上的NetGuard)提供基於DNS的過濾和網絡請求監控,但不像桌面防火牆那樣作為傳統防火牆阻止未經請求的入站連接。它們的主要用途是監控和阻止來自應用程式的出站連接——對私隱有用(防止應用程式向追蹤器傳送數據),但與公共WiFi入站攻擊威脅不直接相關。帶有DNS過濾的VPN(如NordVPN的威脅防護或Mullvad的DNS內容攔截器)將連接加密與基於DNS的惡意域名封鎖相結合,在流動設備上提供比獨立第三方防火牆應用程式更全面的保護方案。

香港公共WiFi上電腦的完整保護方案結合了:Windows「公共」網絡配置文件或macOS防火牆+隱形模式+停用共享(設備暴露保護);啟用自動連接、完整隧道路由、DNS洩漏保護和終止開關的VPN(流量加密和中間人防禦);HTTPS驗證和憑證錯誤意識(應用層內容保護);以及高敏感度任務優先使用流動數據(最高風險活動的網絡替代)。每一層應對公共WiFi風險的不同方面,合在一起提供縱深防禦,不依賴任何單一機制。這套方案需要約十五分鐘的一次性設置,之後可自動運行,維護工作量極少。