WiFi安全協議:WPA2與WPA3詳解

WPA2和WPA3是保護WiFi流量的加密協議——但它們僅適用於設有密碼的網絡。香港的公共WiFi網絡(包括WiFi.HK)是開放網絡,完全沒有協議層加密。以下說明這些協議的作用、保護範圍及其局限性。

WPA2和WPA3是保護WiFi流量的加密協議——但它們僅適用於設有密碼的網絡。香港的公共WiFi網絡(包括WiFi.HK)是開放網絡,完全沒有協議層加密。以下說明這些協議的作用、保護範圍及其局限性。

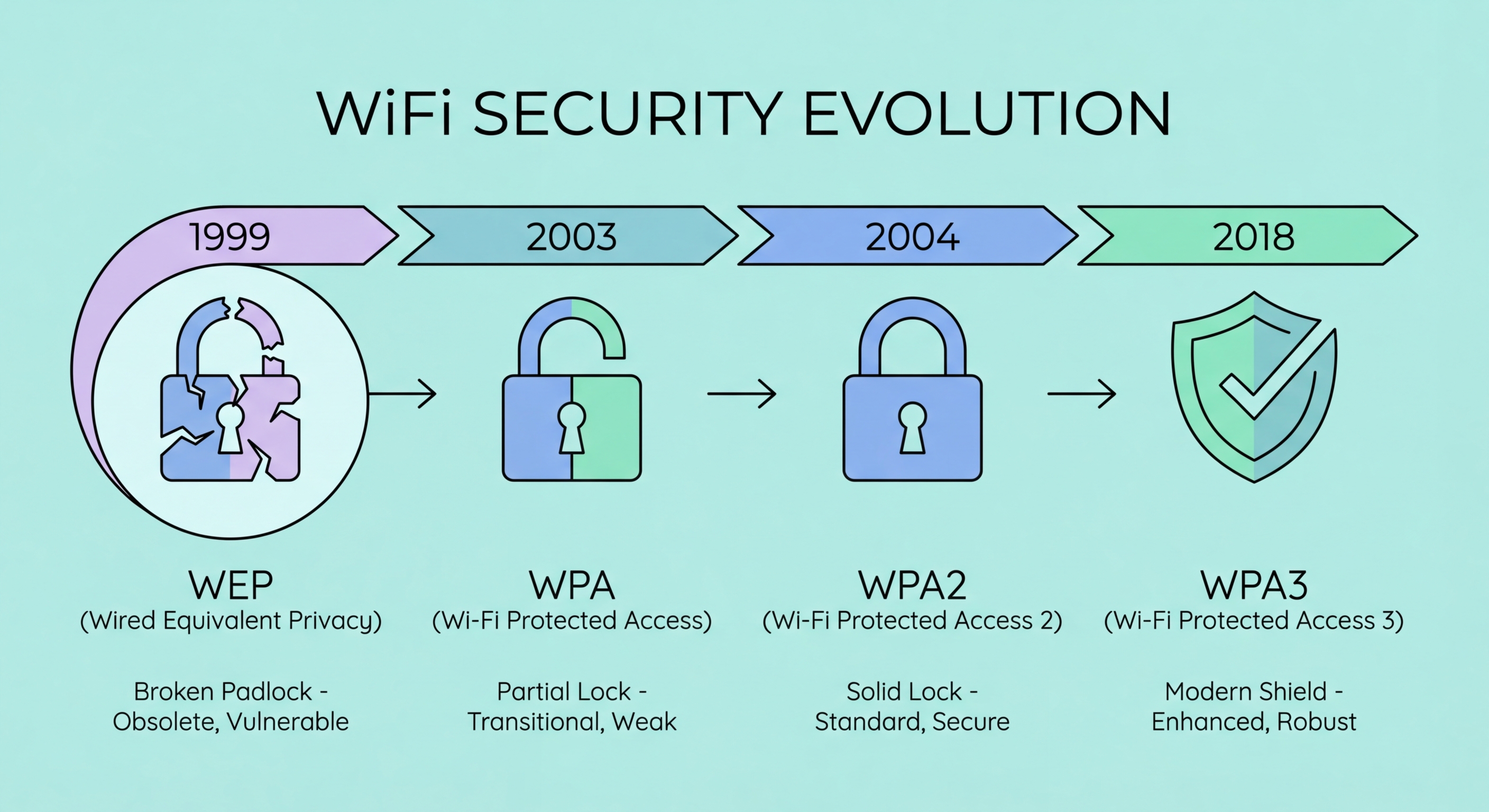

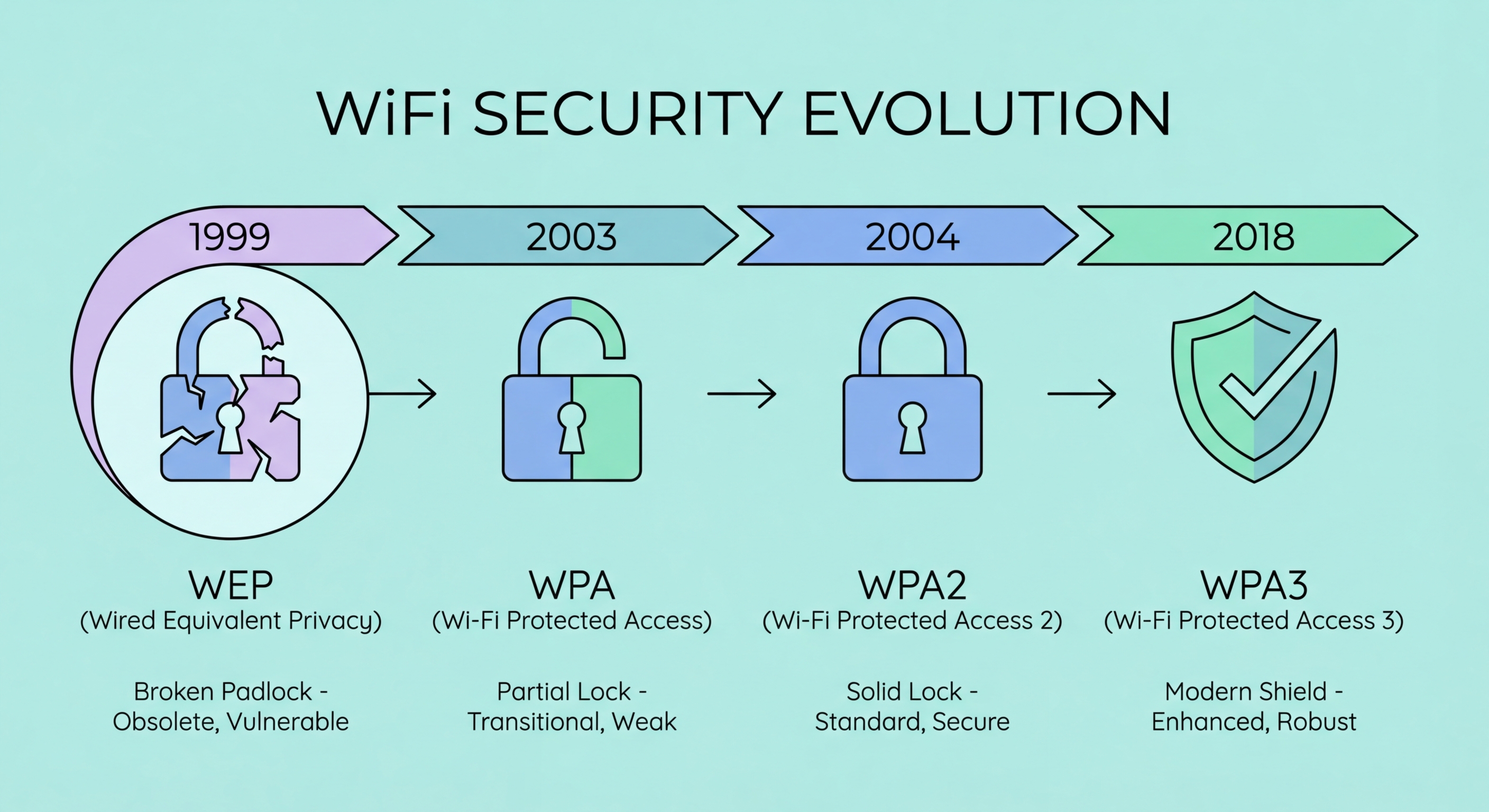

WiFi安全協議定義了您的設備與接入點之間數據的加密方式。第一個WiFi安全協議WEP(有線等效私密)於1997年推出,在廣泛部署後數年內即遭破解。WEP使用靜態加密密鑰,通過收集足夠的網絡流量即可破解——以現代硬件,攻擊者可在數分鐘內攻破WEP網絡。WEP於2004年被棄用,但仍在一些非常舊的接入點上使用。若您看到WEP網絡,請將其視為完全開放的網絡。

WPA(WiFi保護訪問)於2003年取代WEP,作為過渡標準使用TKIP(時限密鑰完整性協議),雖比WEP更強,但仍存在可被利用的漏洞。WPA2於2004年推出,基於IEEE 802.11i標準,採用AES-CCMP加密算法,至今在密碼學上仍然強健。WPA2個人版(又稱WPA2-PSK)是大多數家庭和小型企業網絡採用的方式——所有設備使用同一個共享密碼連接。WPA2企業版用於企業和機構網絡,要求每位用戶提供個人憑證(通過RADIUS身份驗證),並提供每用戶加密密鑰,安全性顯著更高。

WPA2在公共網絡上的主要漏洞不在於AES加密本身,而在於共享密鑰網絡的工作方式。在所有人使用同一密碼的WPA2個人版網絡上,知道密碼的任何用戶在捕獲流量後都有可能解密其他用戶的流量。這就是2017年廣為人知的KRACK(密鑰重裝攻擊)漏洞類別。KRACK已在現代設備上修補,但它表明WPA2個人版在共享網絡上無法提供真正的每用戶會話加密。使用每用戶憑證的WPA2企業版確實提供真正的隔離,但公共WiFi網絡幾乎從不採用企業版身份驗證。

WPA3於2018年推出,主要有兩個版本:WPA3個人版和WPA3企業版。WPA3個人版以SAE(同等同時認證)取代PSK(預共享密鑰)握手協議,又稱蜻蜓握手。SAE的主要優勢在於提供前向保密——即使攻擊者捕獲了WPA3個人版網絡的所有流量,事後獲得網絡密碼,也無法解密之前捕獲的流量。而使用WPA2個人版時,捕獲流量後再獲取密碼即可離線解密所有已捕獲的會話。前向保密意味著即使密碼洩露,過去的會話仍受保護。

WPA3還為開放網絡引入了「機會性無線加密」(OWE)——這是對公共WiFi最為相關的改進。OWE對每台設備與接入點之間的流量進行單獨加密,即使沒有密碼或身份驗證。這意味著在啟用OWE的「開放」公共網絡上,其他用戶無法讀取您的流量,儘管沒有密碼。OWE解決了開放公共WiFi的根本問題:同一網絡上的任何人都能讀取所有未加密流量。然而,OWE無法阻止攻擊者設立使用相同SSID的OWE啟用接入點(惡意孿生攻擊),也無法防護來自接入點本身的中間人攻擊。

WPA3在香港公共WiFi基礎設施中的普及速度緩慢。WiFi.HK熱點、港鐵站接入點及大多數商業場所網絡仍使用僅支持WPA2或開放WiFi的舊硬件。WPA3現已成為2020年後生產的所有新消費級路由器和設備的標準配置,現代iPhone和Android手機均支持WPA3。然而,您的設備必須在網絡基礎設施也支持WPA3的情況下才能使用它。您可以查看當前連接的安全協議:在iPhone上,前往「設定」→「Wi-Fi」→點擊已連接網絡旁的「i」。在macOS上,按住Option鍵並點擊菜單欄中的WiFi圖標,即可查看包括安全類型在內的詳細連接信息。香港的大多數公共WiFi連接將顯示「WPA2」或「開放」——在基礎設施升級之前,顯示「WPA3」的情況極為罕見。

香港絕大多數公共WiFi——WiFi.HK、咖啡廳網絡、購物中心網絡、許多酒店大堂網絡——均以開放WiFi形式運作,完全沒有WPA2或WPA3加密。開放網絡是指無需身份驗證的網絡:您無需輸入任何密碼即可連接。沒有密碼意味著無法在您的設備與接入點之間建立受保護的會話加密密鑰。開放網絡上的所有流量在WiFi協議層以明文傳輸,任何能夠捕獲WiFi無線電信號的設備均可讀取——無需特殊硬件或專業技術,只需廣泛可得的數據包捕獲軟件。

許多公共網絡使用的強制認證頁面——要求您輸入電子郵件地址或房間號的登入頁面——並非安全機制。強制認證頁面的目的是驗證您使用網絡的權利(用於計費或使用追蹤),但不會建立加密會話。在開放網絡上,強制認證頁面認證前、中、後的流量在WiFi層同樣未加密。強制認證頁面本身甚至可能通過HTTP(而非HTTPS)提供服務,這意味著您提交給它的數據——電子郵件地址、電話號碼——以明文在開放網絡上傳輸。您可以在提交任何信息前,檢查強制認證頁面的URL是否以「https://」開頭來核實這一點。

這一現實意味著,對於開放公共網絡,您的流量安全完全依賴於應用層加密——網頁瀏覽使用HTTPS,以及全面保護使用VPN。HTTPS加密單個網頁會話的內容,但不加密DNS查詢或流量元數據(您訪問的網站、訪問時間及傳輸數據量)。VPN在網絡層加密所有內容,無論底層WiFi協議如何,均提供全面保護。當您在香港連接到開放公共網絡時,請假設沒有協議層保護,並完全依靠VPN和HTTPS來保護您的數據。

了解網絡使用的協議有助於您制定相應的安全應對措施。在iPhone上,您可以前往「設定」→「Wi-Fi」,點擊已連接網絡旁的「i」圖標,查看當前WiFi連接的安全協議。「安全性」欄位將顯示WPA2、WPA3、WPA2/WPA3(過渡模式)或「無」(開放網絡)。在macOS上,按住Option鍵並點擊菜單欄中的WiFi圖標——詳細面板顯示已連接網絡的RSSI、頻道、國家/地區代碼、網絡類型和安全信息。在Android上,可用信息因製造商而異,但大多數近期版本在已連接網絡的WiFi設定詳情視圖中顯示安全協議。

針對各協議級別的適當應對措施:對於開放網絡(無/無安全性),對所有流量使用VPN,並在VPN未啟動時避免提交任何敏感信息。對於WPA2個人版網絡,仍應使用VPN——WPA2個人版共享密鑰網絡仍可能讓其他網絡用戶訪問您的流量。對於使用OWE的WPA3網絡,WiFi層針對其他用戶提供每會話加密,但VPN仍建議使用,以保護私隱免受網絡運營商侵犯,並防禦惡意孿生攻擊。對於WPA2企業版或WPA3企業版網絡(企業、機構),WiFi層在每用戶層面隔離流量,但VPN可針對被入侵的企業基礎設施提供額外保護。任何公共網絡協議配置下,VPN都能提供實質效益。

您的家庭網絡應使用WPA3,若路由器不支持WPA3則使用WPA2。在路由器管理面板(通常通過192.168.1.1或192.168.0.1訪問)中查看家庭路由器的安全設定,如果路由器支持,請從WPA2升級至WPA3。2021年後在香港銷售的大多數路由器均支持WPA3。在家庭路由器上啟用WPA3可提高防範WiFi密碼離線字典攻擊的能力,並確保連接到您網絡的客人無法監控彼此的流量。對於同時支持兩者的路由器,「WPA2/WPA3過渡模式」允許WPA2和WPA3客戶端同時連接,同時逐步遷移至更安全的協議。