電子SIM卡比實體SIM卡更安全嗎?

詳細比較電子SIM卡與實體SIM卡的安全特性——涵蓋SIM卡複製攻擊、實體盜竊漏洞、SIM卡轉移詐騙,以及支撐電子SIM卡保護的安全元件架構。

詳細比較電子SIM卡與實體SIM卡的安全特性——涵蓋SIM卡複製攻擊、實體盜竊漏洞、SIM卡轉移詐騙,以及支撐電子SIM卡保護的安全元件架構。

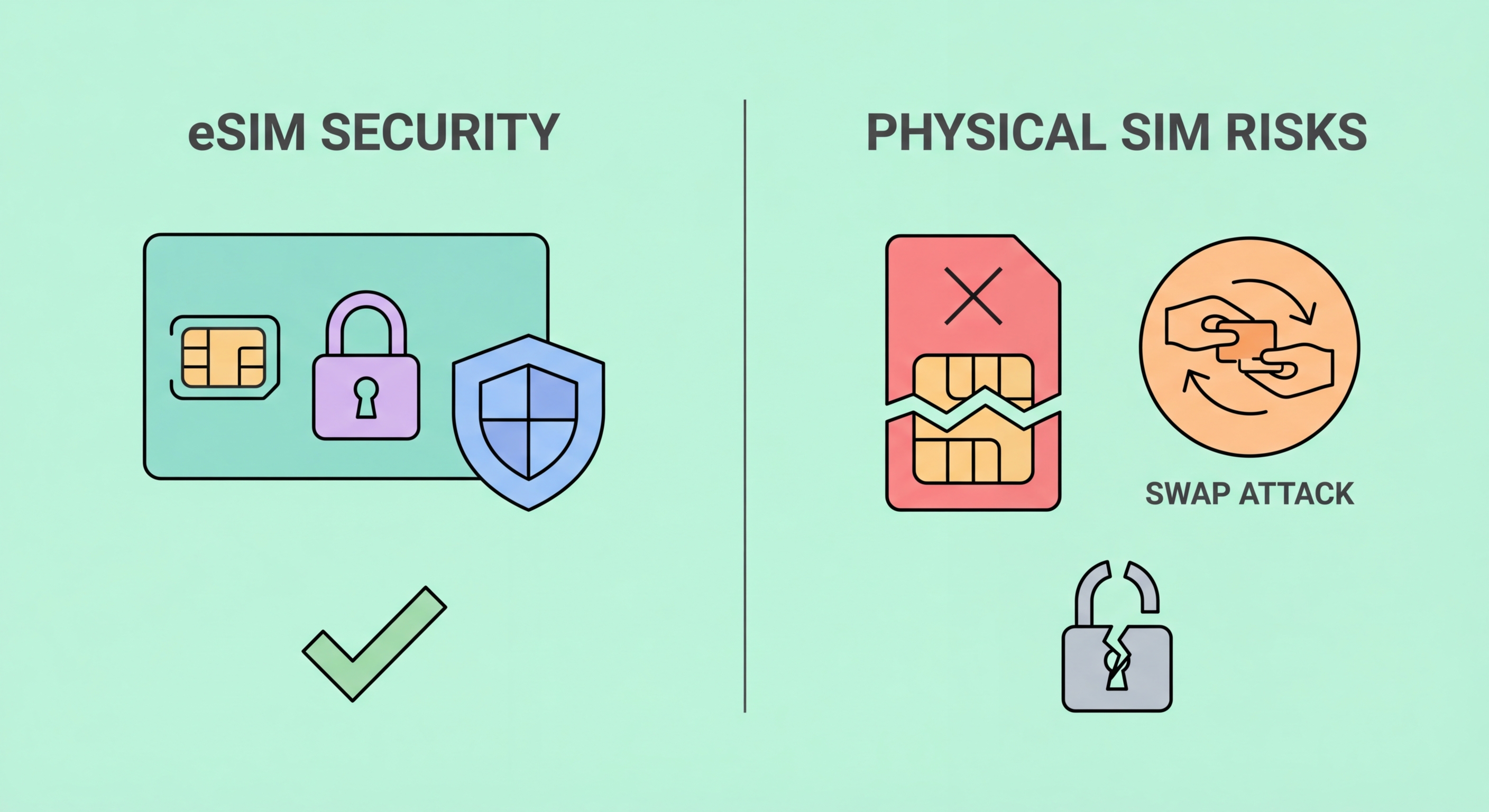

電子SIM卡 ↗與傳統SIM卡之間的根本實體安全差異在於可拆卸性。實體SIM卡可在數秒內從裝置中取出——只需一根SIM卡退卡針,無需其他工具——一旦取出,即可插入任何相容裝置,使用你的手機號碼。這種實體可攜性雖然方便,卻同時是實體SIM卡模式最重大的安全漏洞之一。攻擊者只需短暫獲得你裝置的實體訪問權——在繁忙的地鐵站、在餐廳離座片刻,或透過實體盜竊——即可取出你的SIM卡,用它接收你的電話、短訊,以及最關鍵的,任何以短訊方式傳送至你號碼的雙重認證碼。

電子SIM卡憑證嵌入在一個安全元件中,該元件在製造過程中焊接至裝置主機板。安全元件是一枚專用的防篡改微芯片,在與裝置主作業系統、應用程式或任何外部行為者隔離的硬件環境中儲存加密密鑰和電子SIM卡設定檔,沒有適當的加密憑證,任何人均無法訪問。規範電子SIM卡架構的GSMA ↗ SGP.22規格要求這種安全元件隔離——這不是可選的安全功能,而是強制性的架構要求。即使攻擊者實體拆解裝置並取出安全元件芯片,其中儲存的加密密鑰也無法在不使用耗資數十萬元的專業設備的情況下提取。

對於香港用戶而言,鑑於日常通勤的密集性,這一實體安全差異尤為重要。港鐵每天運送超過五百萬人次,在擁擠環境中存在機會性實體盜竊和扒竊的情況。在這種情況下,實體SIM卡盜竊是一種技術門檻低、影響高的攻擊——盜賊立即可以訪問你的號碼和所有發送至該號碼的短訊。電子SIM卡完全消除了這個攻擊媒介:即使你的裝置被盜,電子SIM卡設定檔也無法被提取並在另一部裝置上使用,需要突破多層硬件安全。攻擊者只能得到一部無法用於號碼劫持的裝置,除非他們同時能夠解鎖手機本身。

針對實體SIM卡的SIM卡複製攻擊自1990年代起便有記載,時至今日仍被複雜的攻擊者所執行。攻擊方式是使用SIM卡讀卡器讀取實體SIM卡上儲存的認證密鑰(Ki和IMSI),然後將這些密鑰寫入空白可編程SIM卡。複製的SIM卡以你的號碼運作——它可以接收發送至你號碼的電話和短訊,是截取短訊雙重認證碼的有效工具。執行此攻擊所需的設備隨時間推移已變得更便宜,並可從海外電子產品供應商購得,但根據SIM卡代數和複製裝置的能力,攻擊仍需要對目標SIM卡進行數分鐘至數小時的實體訪問。

現代實體SIM卡包含了使複製攻擊更加困難的對策。現代3G/4G SIM卡使用更強的加密算法(MILENAGE、TUAK),使透過暴力破解提取Ki更具挑戰性,部分SIM卡還包含複製檢測機制,當原卡和複製卡同時嘗試連接網絡時使其中一個失效。然而,這些對策並未在所有電信商和SIM卡代數中統一實施,而較舊的SIM卡(仍在流通的2G時代卡)可能仍易受相對簡單的複製攻擊。在香港,由於流動網絡基礎設施現代,大多數活躍SIM卡相對較新,但舊卡漏洞不能完全忽視。

電子SIM卡 ↗從架構上抵抗複製攻擊,因為加密憑證儲存在不向任何外部接口暴露它們的硬件安全元件中。實體SIM卡讀卡器的工作方式是透過標準化接口與SIM卡通信,並讀取認證挑戰-響應行為以提取密鑰材料。電子SIM卡的安全元件完全在內部執行這些加密操作——密鑰材料從不以任何可讀形式離開安全元件。沒有任何接口可讓複製裝置從電子SIM卡提取Ki等效值。在此層面針對電子SIM卡的唯一攻擊途徑需要在納米尺度上實體拆封並探測安全元件芯片,這是一種仍牢牢處於國家級能力範疇、而非犯罪威脅行為者所能企及的攻擊。

SIM卡轉移詐騙——攻擊者說服電信商將你的手機號碼轉移至攻擊者控制的SIM卡——是同樣影響實體SIM卡和電子SIM卡用戶的主要攻擊媒介,儘管執行機制不同。對於實體SIM卡,典型攻擊包括攻擊者攜帶偽造身份證件到電信商門市,以原卡丟失或損壞為由申請SIM卡更換。電信商發出新SIM卡,受害者的原卡被停用,攻擊者現在控制了該號碼。對於電子SIM卡,等效攻擊以遠端方式進行:攻擊者入侵受害者的電信商帳戶憑證,並透過電信商的網上入口或應用程式,向其控制的裝置申請電子SIM卡設定檔轉移。

從實體SIM卡轉向電子SIM卡,以有意義的方式改變了SIM卡轉移的攻擊面。實體SIM卡轉移攻擊需要一個人在電信商門市現場——電信商可以透過要求政府簽發的身份證件驗證及在帳戶上添加欺詐警報來阻止,但現場互動創造了社交工程機會,持有可信文件的說服力強的人可能得逞。電子SIM卡轉移攻擊完全在網上進行,這意味著攻擊者需要首先入侵電信商帳戶憑證。這提高了執行門檻:攻擊者不再需要對電信商門市員工進行社交工程,而是必須透過釣魚攻擊、憑證填充或數據洩露獲取電信商帳戶密碼,並繞過電信商帳戶本身的任何雙重認證。

香港用戶應以與銀行帳戶相同的安全嚴謹度對待其電信商帳戶,以防範電子SIM卡轉移。為你的香港電信商帳戶設定一個獨特的強密碼,不在其他地方重複使用。在電信商帳戶上啟用雙重認證——香港四大電信商均支援帳戶登入的驗證器應用程式雙重認證。添加一個電信商帳戶PIN或密碼,在任何SIM卡相關更改(號碼轉移、電子SIM卡設定檔下載)處理之前需要口頭驗證。此PIN在帳戶憑證之外提供第二層保護——即使攻擊者獲得了你的電信商登入密碼,也無法在不知道帳戶PIN的情況下轉移你的電子SIM卡設定檔。香港的通訊事務管理局辦公室(OFCA)已發布指引,鼓勵電信商對SIM卡管理操作實施更強的客戶驗證。

電子SIM卡透過無線方式遠端配置和管理的能力,既是其最大的便利優勢,也是一個需要從安全角度加以了解的領域。GSMA ↗ RSP(遠端SIM卡配置)架構規定,所有電子SIM卡設定檔下載均透過電信商運營的訂閱管理數據準備(SM-DP+)伺服器的認證加密連接進行。SM-DP+伺服器和裝置的電子SIM卡安全元件在任何設定檔傳輸發生之前,使用基於憑證的加密進行相互認證——除非另一方能夠透過GSMA控制的憑證層級中的有效憑證證明其身份,否則任何一端都不會接受連接。這意味著惡意伺服器在沒有GSMA根憑證授權機構簽名的有效憑證的情況下,無法向你的裝置推送未經授權的電子SIM卡設定檔。

電子SIM卡設定檔的遠端刪除和停用在GSMA架構中技術上是可行的,且有合法用途——電信商可以遠端停用被盜裝置的電子SIM卡設定檔以防止濫用,而企業IT管理員可以在僱傭關係結束時遠端清除員工裝置上的電子SIM卡計劃。然而,這種遠端管理能力由電信商控制,並需要認證——第三方無法在沒有相應憑證通過電信商系統的情況下遠端刪除你的電子SIM卡。對於個人用戶而言,實際的安全影響是,與已發行並在你手中的實體SIM卡相比,你的電信商對你的電子SIM卡擁有更大的行政控制權。這是一個有利於便利性和企業管理用例的取捨,但代表了一種與實體SIM卡不存在的理論電信商信任依賴。

比較電子SIM卡與實體SIM卡的整體安全結論是:電子SIM卡在最常見的現實威脅場景中提供了有意義的安全改進——實體盜竊、SIM卡取出和複製攻擊——同時在電信商帳戶安全和遠端管理方面引入了不同的風險特徵,需要知情管理。對於大多數香港用戶而言,只要他們妥善保護電信商帳戶憑證並添加電信商帳戶PIN,轉用電子SIM卡的整體安全結果是正面的。電子SIM卡安全鏈中最薄弱的環節通常是電信商帳戶,而非電子SIM卡技術本身。已保護電信商帳戶的用戶,在電子SIM卡下比在實體SIM卡下,對最普遍的以流動號碼為基礎的攻擊媒介的防護能力大幅提升。