病毒與惡意軟件:有什麼分別?

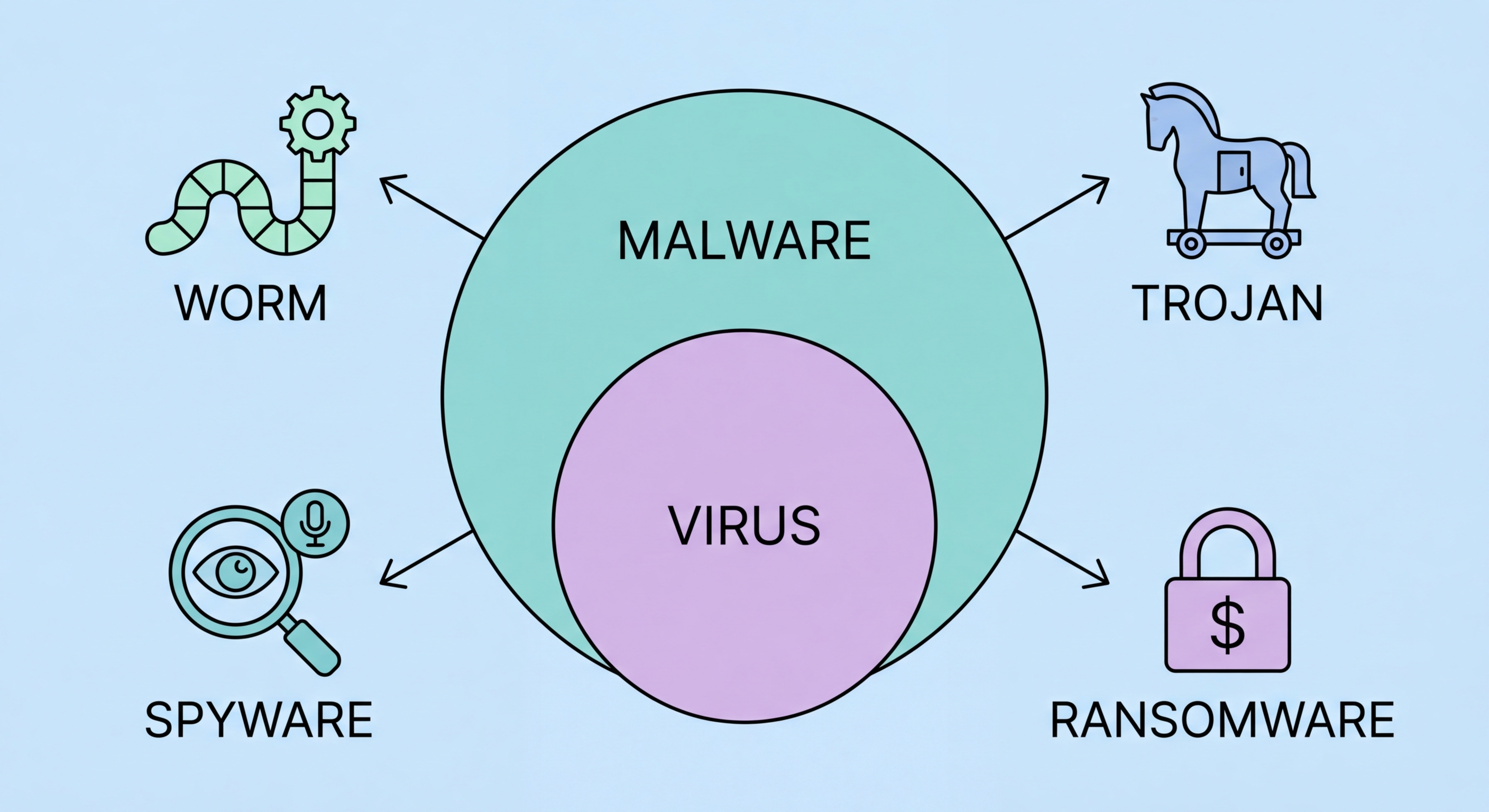

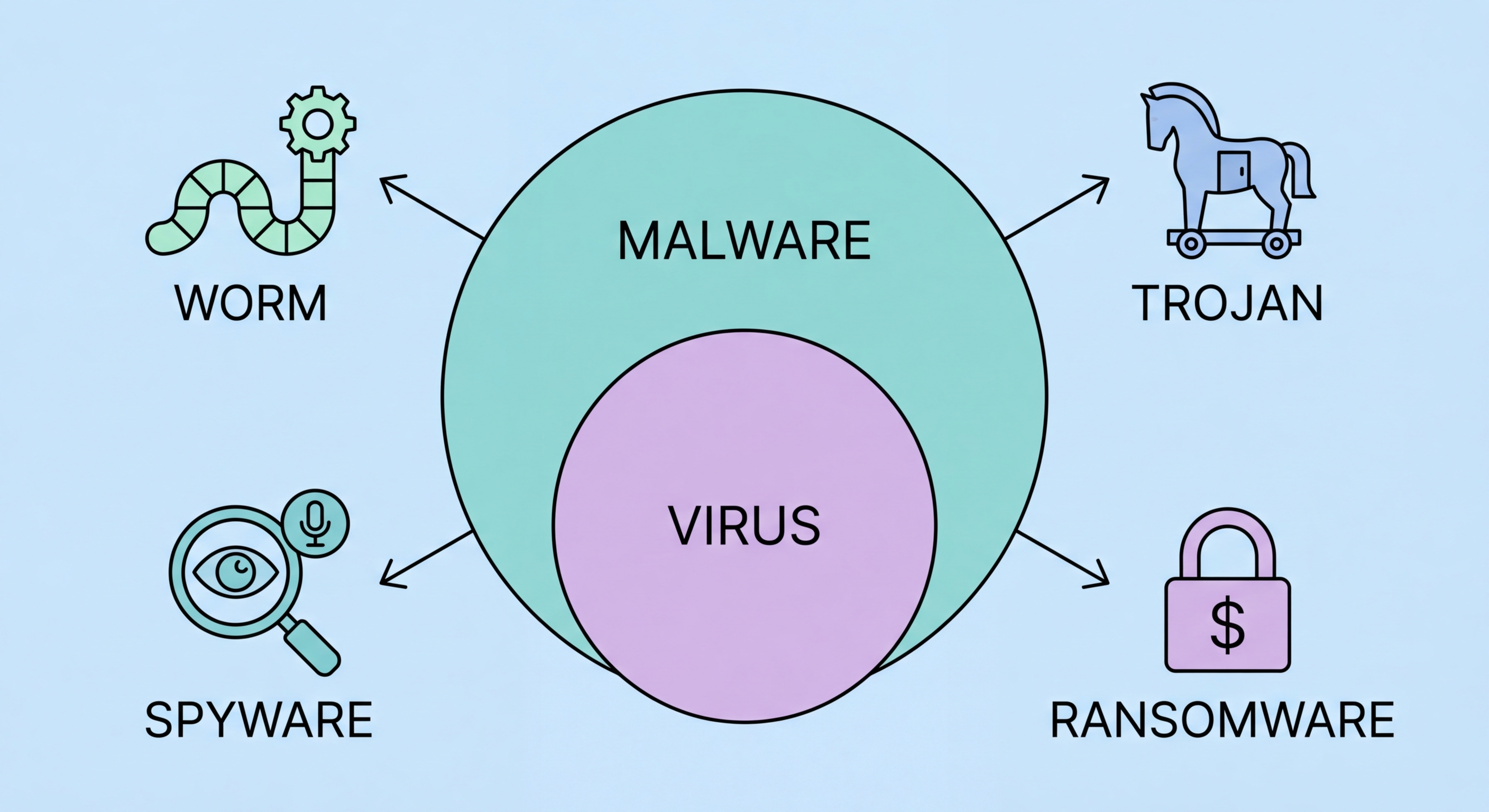

所有病毒都是惡意軟件,但並非所有惡意軟件都是病毒。了解惡意軟件的完整分類有助於您理解所面臨的威脅,並選擇正確的保護措施。

所有病毒都是惡意軟件,但並非所有惡意軟件都是病毒。了解惡意軟件的完整分類有助於您理解所面臨的威脅,並選擇正確的保護措施。

惡意軟件(Malware,即 Malicious Software 的縮寫)是所有蓄意設計以損害電腦系統、使用者或第三方的軟件的統稱。電腦病毒是惡意軟件的一種特定類型,由一種特定機制定義:透過將自身副本附加到合法檔案或程式來自我複製,並在這些檔案被共享時傳播到其他系統。病毒的定義特徵是這種自我複製、感染檔案的行為——類比於生物病毒透過將遺傳物質插入宿主細胞的工作方式。其他惡意軟件類別——勒索軟件、間諜軟件、木馬、廣告軟件、Rootkit——不使用這種傳播機制,因此在技術上不是病毒,儘管「病毒」在口語上常被用來泛指任何惡意軟件。

「病毒」成為所有惡意軟件默認術語的歷史原因是,早期惡意軟件以病毒類型為主。在 1980 年代和 1990 年代初期,透過軟盤傳播的病毒是主要威脅,「防毒」(Antivirus)一詞也因此被創造出來描述保護軟件。隨著威脅格局多樣化為不像病毒那樣複製的類別,「惡意軟件」作為技術上正確的統稱術語應運而生。如今,儘管名稱如此,「防毒軟件」仍可防護所有惡意軟件類別。當您的防毒軟件提醒您注意木馬或勒索軟件時,它偵測到的是惡意軟件——具體來說,是技術上不屬於病毒的惡意軟件。這一術語有其歷史淵源,而非技術精確性。

這一區別在實際操作中為何重要?了解影響系統的特定惡意軟件類別有助於引導適當的應對措施。勒索軟件需要立即採取不同的應對行動(網絡隔離以防止傳播、備份驗證),而廣告軟件的應對則截然不同(瀏覽器清理、掃描)。Rootkit 偵測需要與標準防毒掃描不同的工具。銀行木馬需要通知金融機構。知道存在哪種類型的惡意軟件——而不僅僅是「我中了病毒」——能夠實現更有效、更有針對性的清除和恢復過程。您在惡意軟件類型上的詞彙越精準,就越能有效地與 IT 支援人員溝通、理解威脅公告,以及解讀與您情況相關的安全新聞。

病毒透過附加到可執行檔來自我複製,並在受感染檔案被共享時感染新系統。蠕蟲無需檔案共享即可自主透過網絡自我複製和傳播——Morris 蠕蟲(1988 年)和 WannaCry(2017 年)是標誌性例子。木馬偽裝成合法軟件,不會自我複製——它們依賴使用者欺騙進行安裝。勒索軟件加密受害者數據並索要解密密鑰的贖金——對企業而言經濟損失最為慘重的惡意軟件類別。間諜軟件秘密監控使用者活動並將數據傳輸給攻擊者。廣告軟件生成不必要的廣告,通常結合瀏覽器劫持和瀏覽數據收集。

Rootkit 在作業系統核心層級運作,向偵測工具和使用者隱藏自身及其他惡意軟件。鍵盤記錄器專門捕獲鍵盤輸入以竊取密碼和敏感文字。開機程式(一種 Rootkit 子類型)感染主引導記錄(MBR)或 UEFI 韌體,在作業系統載入前執行。殭屍網絡是由受感染裝置(每台裝置稱為「殭屍機」)組成的網絡,由命令與控制伺服器控制,用於垃圾郵件發送、DDoS 攻擊或加密貨幣挖礦。加密貨幣劫持程序專門在機主不知情的情況下,利用受感染裝置的資源進行加密貨幣挖礦。恐嚇軟件顯示假冒安全警告以嚇唬使用者為假冒的「解決方案」付費。潛在不需要程式(PUP)處於灰色地帶——並非明確惡意,但提供不受歡迎的功能,如瀏覽器工具欄或激進廣告注入。

無檔案惡意軟件是一個重要的現代類別,它不向磁碟寫入檔案,而是完全在記憶體中運作,使用合法系統工具(PowerShell、WMI、mshta.exe)以及「就地取材」(LOL)技術。由於沒有惡意檔案可供掃描,基於特徵碼的偵測對無檔案惡意軟件無效——只有行為監控才能捕獲它。無檔案攻擊在針對性企業攻擊中日益普遍,因為它們在取證上更難偵測。進階持續性威脅(APT)是通常歸因於國家級行為者的持久性、針對性攻擊活動——它們在多階段攻擊中結合多種惡意軟件類型、社交工程和複雜技術,旨在對特定目標維持長期存取。多個 APT 組織已專門針對香港及更廣泛的亞太地區的機構。

釣魚攻擊仍然是惡意軟件傳遞的主要初始存取途徑——電子郵件釣魚和短訊釣魚(Smishing)均被廣泛用於傳遞惡意附件或引導受害者下載惡意軟件。釣魚攻擊之所以有效,是因為它利用人類心理——緊迫感、權威性和恐懼感——而非技術漏洞,使其難以通過純技術手段加以防範。對於香港使用者而言,冒充銀行(匯豐、恒生、渣打)、政府機構(入境事務處、稅務局、海關)和物流公司(DHL、順豐)的釣魚活動尤為普遍,這與香港高度的銀行滲透率和貿易量密切相關。

軟件漏洞——作業系統、瀏覽器、文件閱讀器及其他常用軟件中未修補的安全缺陷——是不需要使用者欺騙的惡意軟件的主要技術傳遞途徑。「偷渡式下載」(Drive-by Downloads)在使用者訪問惡意或已受感染的網站時利用瀏覽器漏洞,在使用者無需任何下載操作的情況下安裝惡意軟件。漏洞利用工具包自動化同時對訪問瀏覽器測試和利用多個漏洞的過程。惡意廣告將惡意程式碼注入廣告網絡,允許透過其他合法、高流量網站上的廣告傳遞惡意軟件。這一途徑特別隱蔽,因為使用者通常信任知名新聞和娛樂網站,而不會質疑其上展示廣告的安全性。

透過社交媒體和即時通訊平台傳播的惡意軟件已顯著增加。透過 WhatsApp、Telegram、Facebook Messenger 和 Instagram 傳播的惡意軟件通常使用社交工程:假冒中獎通知、聲稱使用者出現在某影片中、看似條件優厚的招聘邀請,或連結到憑證釣魚頁面的帳戶安全警告。在香港背景下,透過 WhatsApp 群組發送的詐騙訊息——往往同時針對被入侵帳戶的多名聯繫人——已被 HKCERT ↗ 和香港警察報告。受入侵帳戶被用於向受害者的聯繫人發送看似可信的訊息,形成連鎖效應。USB 和實體媒體的傳播日益罕見,但在特定情境下仍具相關性——供應鏈攻擊已涉及在硬件或儲存裝置上預先安裝惡意軟件。

現代防毒套件旨在以單一產品防護所有惡意軟件類別——需要針對病毒、間諜軟件、廣告軟件和勒索軟件使用獨立工具的時代已經過去。然而,不同產品在不同類別上各有強項。要在完整惡意軟件分類中獲得全面保護,請根據專門測試勒索軟件保護(AV-TEST ↗ 的效能評分和特定勒索軟件測試)、間諜軟件和 PUP 偵測(Malwarebytes 在此方面特別擅長)、無檔案惡意軟件偵測(行為和記憶體掃描質量),以及釣魚網址封鎖的獨立測試評估產品。在所有這些測試類別中持續表現良好的產品才能提供真正的廣譜保護。

多層防禦解決了單一產品保護可能無法完全覆蓋的惡意軟件類別。網關層面的電子郵件過濾(獨立於端點防毒)減少到達使用者收件箱的釣魚和惡意附件的數量。DNS 過濾(使用帶過濾功能的 Cloudflare 1.1.1.1、NextDNS 或企業 DNS 安全產品)在任何連線建立前封鎖對已知惡意域名的存取。網絡監控偵測可能表示惡意軟件通訊的異常出站連線。瀏覽器隔離技術(用於企業環境)在沙盒雲端環境中執行瀏覽器會話,即使成功被利用也無法到達使用者的實際裝置。這些層次是互補的,而非冗餘的——每層解決其他層無法完全覆蓋的攻擊路徑。

使用者教育仍然是關鍵的保護層,因為社交工程——釣魚、假冒軟件分發和基於即時通訊的惡意軟件背後的傳遞機制——利用的是人類行為,而非技術漏洞。沒有任何技術控制能完全阻止決心已定的使用者安裝惡意軟件或點擊釣魚連結。安全意識培訓能教導使用者識別釣魚指標、了解盜版軟件的風險、透過替代渠道驗證意外請求,以及向 IT 團隊報告可疑電子郵件,從而顯著降低社交工程攻擊的有效性。對於香港企業,涵蓋繁體中文釣魚內容和特定香港情境(本地銀行冒充、政府通知釣魚)的培訓比通用英語安全培訓更為有效。