木馬惡意軟件詳解:木馬的運作原理及清除方法

木馬是偽裝成合法軟件的惡意程式。一旦安裝,它們會開啟後門、竊取憑證、安裝額外惡意軟件,或將您的裝置招募進殭屍網絡——同時表現得像是有用的工具。

木馬是偽裝成合法軟件的惡意程式。一旦安裝,它們會開啟後門、竊取憑證、安裝額外惡意軟件,或將您的裝置招募進殭屍網絡——同時表現得像是有用的工具。

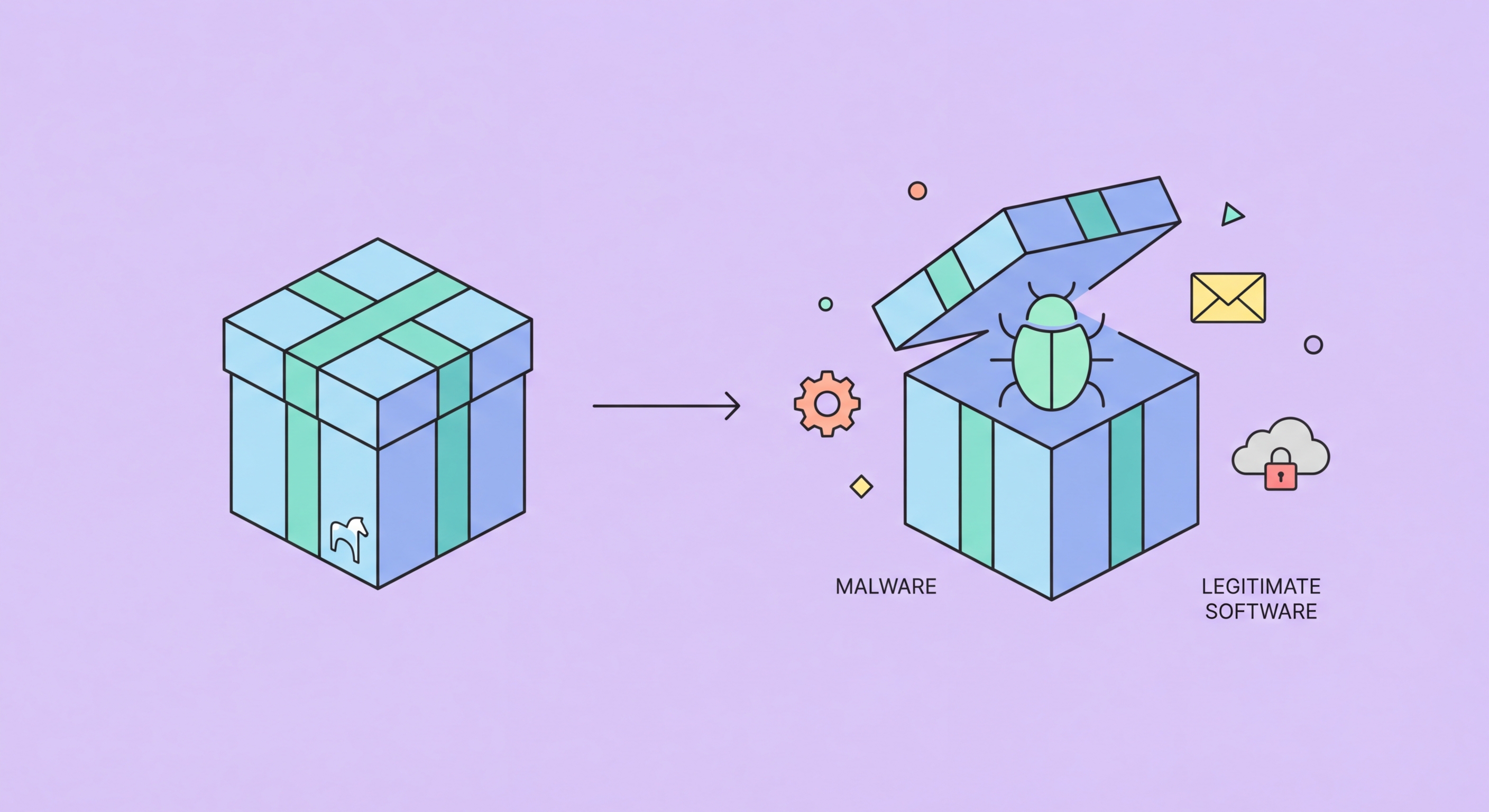

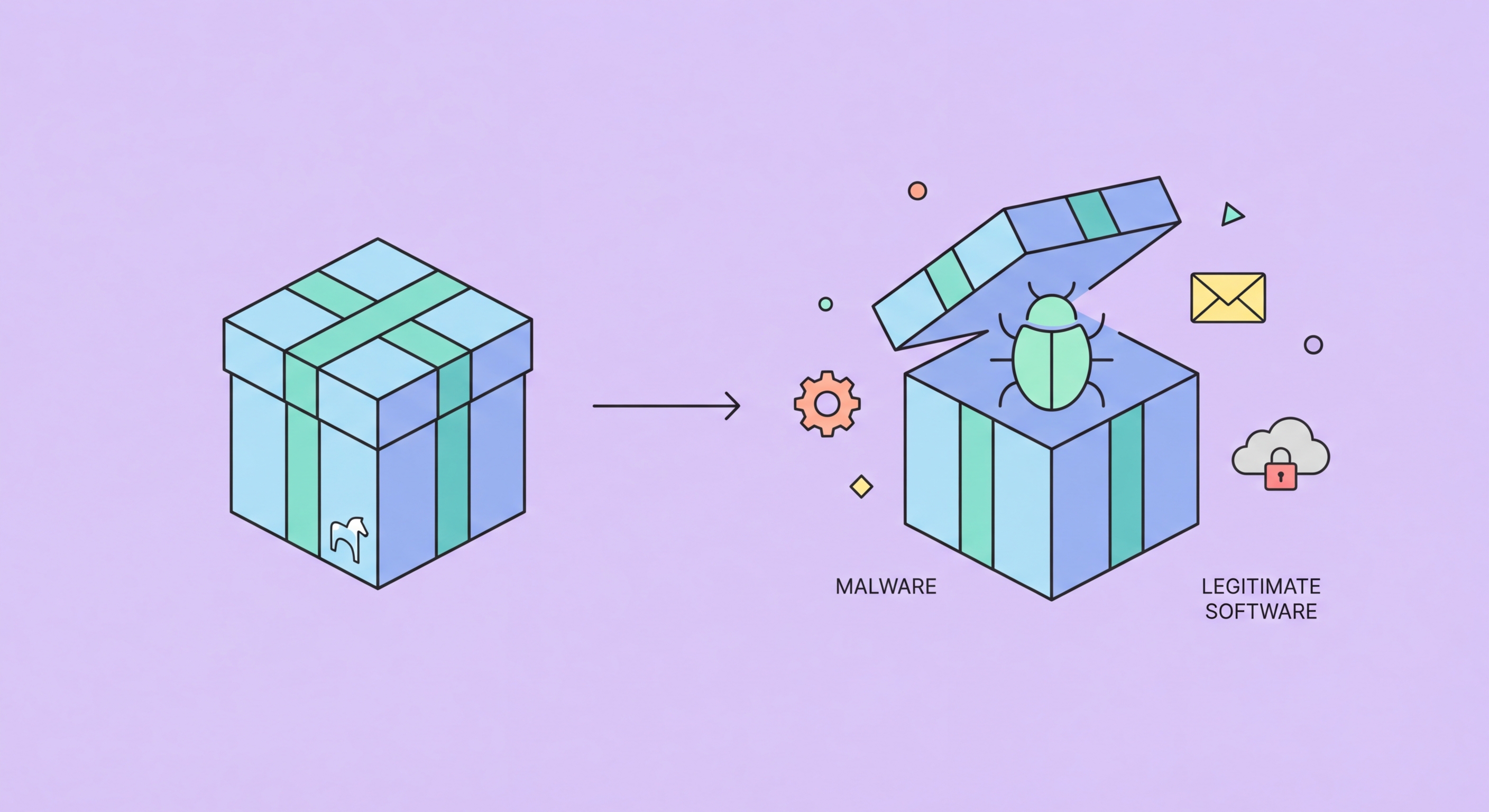

木馬(通常簡稱「Trojan」)是一種偽裝成合法、實用軟件以誘騙使用者自願安裝的惡意軟件。這個名稱源於希臘神話中用於將士兵偷運入特洛伊城的木馬——其定義特徵是欺騙,而非自我複製。與透過感染其他檔案或在網絡中複製傳播的病毒和蠕蟲不同,木馬完全依賴社交工程:說服使用者相信惡意程式是他們想要安裝的東西。這一區別對保護措施有實際影響——防禦木馬需要技術控制和使用者意識雙管齊下,因為根據定義,使用者必須被欺騙才能運行惡意軟件。

木馬透過各種欺騙性途徑傳播。假冒軟件最為常見:在盜版網站和 Torrent 網絡上分發的付費軟件(遊戲、生產力應用程式、創意工具)的破解版本經常包含木馬有效載荷。以「電腦加速工具」、「登錄檔清理工具」或「驅動程式更新工具」為名宣傳的假冒系統工具是另一個常見載體。釣魚電子郵件將木馬作為偽裝成發票、貨運通知、人力資源文件或政府通知的附件發送。惡意廣告——在其他合法網站上投放的惡意廣告——在使用者點擊,有時甚至僅僅是瀏覽廣告時,就能透過瀏覽器漏洞自動下載和執行木馬。透過即時通訊應用程式和社交媒體進行的社交工程(假冒應用程式、「免費禮品」連結)在移動平台上日益有效。

木馬的有效載荷能力因攻擊者的目標而異。遠端存取木馬(RAT)為攻擊者提供對受感染系統的完整遠端控制——他們可以瀏覽檔案、截取螢幕截圖、記錄按鍵、啟動網絡攝像頭和麥克風,並執行任意命令。銀行木馬專門竊取金融憑證,攔截銀行會話數據,有時在瀏覽器中進行即時交易操控(一種稱為「瀏覽器中間人攻擊」的技術)。下載器木馬建立初始存取權限,然後從命令與控制伺服器下載和安裝額外惡意軟件組件。殭屍木馬將受感染的裝置招募進殭屍網絡,用於垃圾郵件發送、DDoS 攻擊或加密貨幣挖礦。許多現代木馬結合了多種能力。

Emotet 於 2014 年以銀行木馬身份出現,但逐漸演變成有史以來記錄在案的最複雜、破壞力最強的惡意軟件家族之一。在 2021 年被國際執法機構瓦解之前,Emotet 已主要成為惡意軟件分發服務:它透過釣魚電子郵件感染系統、建立持久性,然後將受感染機器的存取權出售給部署勒索軟件(尤其是 Ryuk 和 Conti)的其他犯罪組織。Emotet 以其模組化架構和不斷改變程式碼特徵以逃避偵測的多形態能力而著稱。2021 年打擊行動後其重新出現,充分展示了這些犯罪行動的韌性。

TrickBot 及其後繼者 BazarLoader/BazarBackdoor 是演變為複雜初始存取工具的銀行木馬。TrickBot 針對全球金融機構,包括多家香港銀行,利用瀏覽器鉤子攔截銀行憑證和雙重驗證碼。其模組化架構允許操作員根據受害者的價值部署不同有效載荷——憑證竊取、網絡偵察或勒索軟件投送。Zeus(及其後代 SpyEye、Citadel 等)代表早期一代銀行木馬,建立了至今仍在使用的範本:瀏覽器鉤子在加密前攔截網頁表單數據,即使在 HTTPS 保護的銀行網站上也能竊取憑證。

在移動平台上,銀行木馬已成為 Android 使用者的重大威脅。Anubis、Cerberus 和 SharkBot 是專門針對香港銀行應用程式的 Android 銀行木馬。這些木馬通常透過第三方應用程式商店的假冒應用程式、透過即時通訊應用程式分發的惡意 APK,或在被移除前短暫出現在 Google Play 商店的形式到達裝置。一旦安裝,它們會請求無障礙服務權限(可讀取螢幕內容並模擬點擊),以在合法銀行應用程式上疊加假冒登入畫面,在使用者輸入憑證時將其捕獲。請求無障礙服務權限是重大警示訊號——合法應用程式很少需要此權限。

偵測木馬感染需要同時關注行為跡象和技術指標。行為警示訊號包括:無法解釋的網絡活動(尤其是連接到陌生 IP 地址的出站連線)、任務管理器中不認識且佔用 CPU 或網絡資源的程序、安全軟件被停用或無法更新、陌生的啟動項目,以及出現新的使用者帳戶。在 Windows 上,使用 Autoruns(Microsoft Sysinternals)檢查所有持久性位置——啟動項目、計劃任務、瀏覽器擴充功能、服務和驅動程式——這比任務管理器的啟動標籤頁提供更全面的視圖。Autoruns 中缺少發行商簽名或引用臨時資料夾或 AppData 資料夾中檔案的意外條目值得警惕。

清除方面,擁有最新定義的現代防毒產品能偵測大多數已知木馬家族。在安全模式下(防止木馬主動運行並干擾掃描)使用主防毒軟件執行完整系統掃描。隨後使用 Malwarebytes 掃描作為二次驗證。對於疑似銀行木馬,還需執行瀏覽器清理工具(瀏覽器重置、移除擴充功能),因為銀行木馬通常會安裝瀏覽器輔助物件或鉤子。清除後,應從另一台裝置更改在受感染機器上使用過的所有密碼——假設感染期間使用的任何憑證可能已被捕獲。為所有金融和電子郵件帳戶啟用雙重驗證。

對於 Android 上的移動木馬,清除過程取決於木馬的嵌入深度。許多 Android 木馬可透過「設定 > 應用程式」,找到惡意應用程式,撤銷已授予的管理員權限後進行解除安裝。然而,一些木馬透過已取得 root 權限的裝置或透過漏洞利用以系統應用程式形式安裝,使其在不進行出廠重置的情況下難以清除。對於銀行木馬感染,應立即通知您的銀行——許多香港銀行設有專門針對應用程式攻擊的詐騙熱線,可臨時封鎖您的帳戶,並可能就其特定銀行應用程式提供額外指引。香港金融管理局(HKMA)的銀行安全指引可透過香港金融管理局網站查閱。

最有效的木馬預防措施是拒絕從不可信來源安裝軟件——聽起來很簡單,但需要對抗免費破解軟件和非官方應用程式商店誘惑的自律。分發破解軟件的盜版網站和 Torrent 網絡是木馬惡意軟件的最大單一傳播渠道。成本效益計算很清晰:盜版應用程式帶來的「節省」遠遠比不上憑證竊取、勒索軟件或金融詐騙的潛在代價。對於專業軟件,合法替代品(開源等效品、付費工具的免費版本或合法授權)永遠優於破解版本。

對於 Android 使用者,將應用程式安裝限制在 Google Play 商店,並對所有來源禁用「安裝未知應用程式」權限,可提供強大的保護,對抗大多數 Android 銀行木馬使用的 APK 傳遞機制。對任何導向 APK 檔案的即時通訊應用程式連結持極度懷疑的態度——這是香港和東南亞地區移動木馬最常見的傳遞機制。來自知名開發商的合法應用程式可在 Play 商店找到;任何在商店外傳遞的版本都應視為潛在惡意。同樣,在 iPhone 上,Apple 的封閉生態系統和 App Store 審核流程提供強大的木馬保護——避免使用任何聲稱需要停用 iOS 安全功能 ↗ 的工具。

良好的電子郵件習慣可防止大多數木馬傳遞嘗試。不要開啟意外寄件人的電子郵件附件,不要啟用來自未驗證來源的 Office 文件中的宏(啟用宏的文件是主要的木馬傳遞途徑),以及在採取行動前通過電子郵件以外的渠道驗證異常的財務請求或文件請求。使用掃描附件中惡意軟件的電子郵件過濾——大多數優質付費防毒套件包含此功能。保持所有軟件更新,因為許多木馬是透過瀏覽器、Office 應用程式和 Adobe 產品中的漏洞傳遞的。已更新最新補丁的現代瀏覽器可消除絕大多數「開車下載」傳遞機制。