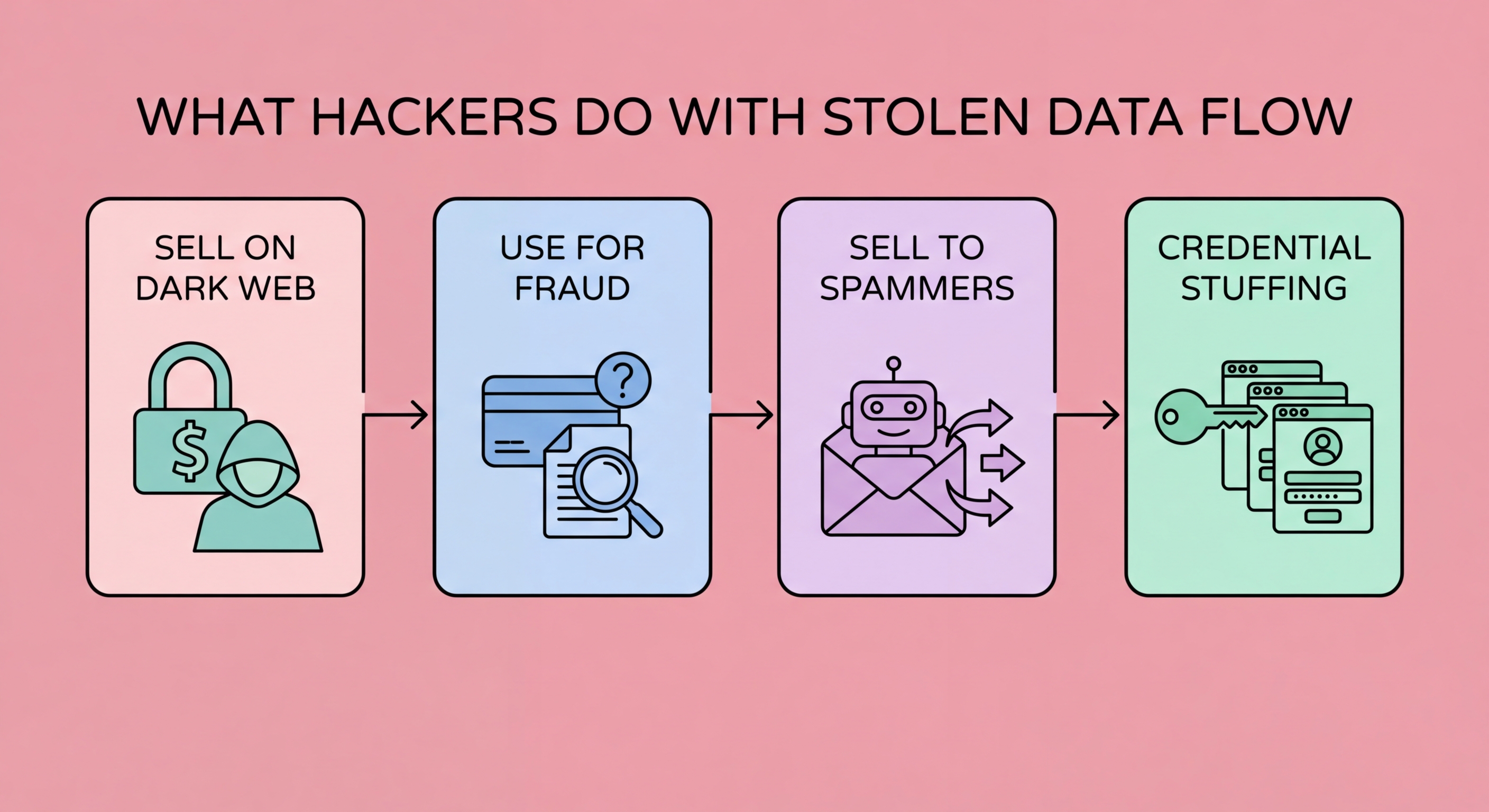

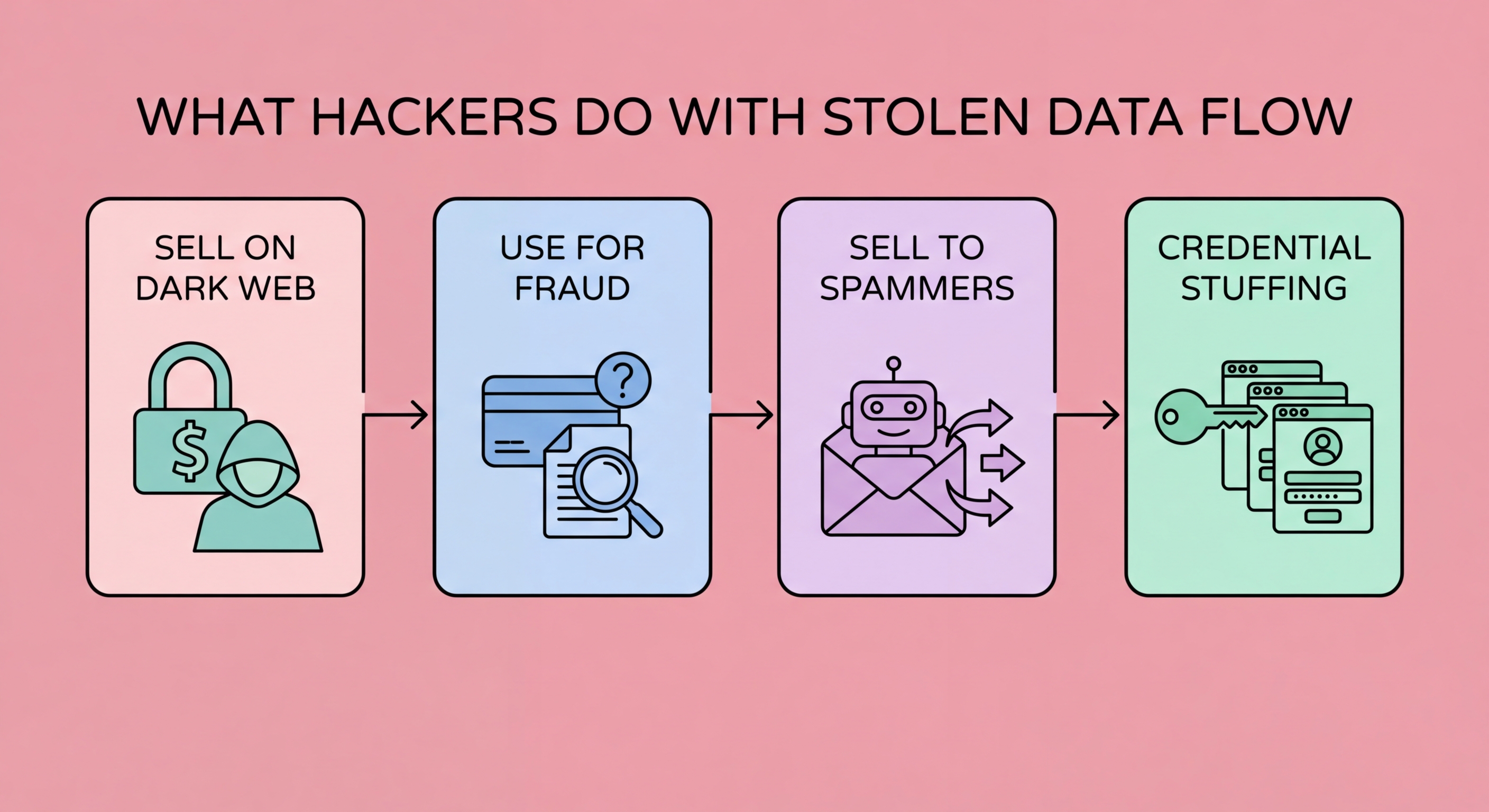

黑客如何使用您的被盜資料

了解犯罪分子如何將被盜數據套現——從憑證填充和賬戶接管到暗網市場銷售和身份欺詐——幫助您確定防禦優先順序,並在洩露發生時更有效地應對。

了解犯罪分子如何將被盜數據套現——從憑證填充和賬戶接管到暗網市場銷售和身份欺詐——幫助您確定防禦優先順序,並在洩露發生時更有效地應對。

當數據洩露發生並獲取憑證時,最快的利用方式是憑證填充↗——對高價值目標自動使用洩露的電郵/密碼組合。犯罪集團維護複雜的自動化工具,可在洩露後幾小時內測試數百萬個憑證組合,針對銀行網站、電子商務平台、電郵提供商和加密貨幣交易所。攻擊之所以有效,是因為大多數人會重用密碼:從低安全性網店竊取的憑證對立即被測試於滙豐、恒生、PayMe 以及每個使用電郵作為用戶名的其他高價值服務。憑證填充攻擊的成功率為所測試憑證的0.1%至2%——看似很低,但應用於1000萬個被盜憑證的數據庫,即使0.1%的成功率也能產生1萬個被入侵的賬戶。

銀行和財務賬戶的接管對犯罪分子而言是最直接有價值的結果。一旦進入銀行賬戶,犯罪分子迅速行動:向錢騾賬戶發起轉賬快速支付(FPS)轉賬、通過在合規商戶購物耗盡信用卡餘額、更改聯絡詳情(電郵、電話號碼)以防止安全通知到達受害者,以及添加新的受益人用於未來轉賬。從初始賬戶訪問到資金提取的整個過程可能不到30分鐘——金管局指出,快速轉賬計劃給受害者和銀行留下的干預時間非常少。香港的轉賬快速支付(FPS)是一個特定向量,因為轉賬幾乎是即時的,一旦處理,在欺詐案件中極難撤銷。

電郵賬戶接管同樣有價值——通常更是如此——因為電郵是所有其他賬戶的主鑰匙。控制受害者的電郵賬戶讓犯罪分子能夠為注冊到該電郵地址的每個服務發起密碼重置,訪問可能包含賬戶號碼、個人信息或商業數據的私人通信,轉發所有收到的郵件以監控安全提醒↗,以及在與金融機構的通信中冒充受害者。在香港,獲得電郵賬戶訪問的犯罪分子可以直接聯繫受害者的銀行——假裝是請求賬戶更改、額外信用卡或信用額度增加的賬戶持有人。這解釋了為什麼用唯一的強密碼和硬件雙重驗證保護您的電郵賬戶應該是任何安全策略的絕對首要任務。

並非所有被盜數據都被竊取它的集團直接利用。相當一部分洩露數據——特別是涉及數百萬條記錄的大規模商品洩露——被列在暗網市場出售,其他犯罪分子購買它用於自己的利用。這個市場細分市場是複雜的:成熟的暗網市場有聲譽系統、買家評價、賣家評分和糾紛解決機制,運作方式很像合法電子商務平台,但針對被盜數據。價格由數據質量、時效性和可利用性決定。帶有已驗證餘額和近期活動的香港信用卡可能售價30至80美元;包含身份證號碼、出生日期、銀行憑證和電話號碼的完整身份包可能售價100至500美元,具體取決於可用的賬戶餘額。

被盜數據的商品化在利用周圍創建了一個專業服務行業。技術上擅長黑客攻擊的犯罪分子可能不擅長套現銀行賬戶——所以他們將憑證出售給專業人員。「套現服務」購買賬戶訪問並使用本地錢騾提取資金;「文件服務」購買身份數據並製作欺詐性文件;「垃圾郵件服務」購買電郵列表和電話號碼來運行網絡釣魚活動。這種專業化意味著一次洩露可以為多個不同的欺詐行動提供燃料——您的被盜數據可能通過暗網市場生態系統被多個不同的犯罪集團購買和利用。這也解釋了為什麼洩露的後果可能持續多年:在暗網市場上出售的數據可能被多次轉售,並無限期保持可用。

在暗網市場上交易的具體數據類型——及其相對價值——揭示了您應該優先保護哪些數據。帶有 IMAP 訪問的電郵賬戶憑證是最有價值的,因為它們可以進行密碼重置;帶有高餘額 PayPal 關聯的已驗證 Gmail 可能售價100美元以上。帶有近期登入記錄和已驗證餘額的銀行憑證作為帶有活躍賬戶訪問的「完整身份包」交易。電話號碼和運營商賬戶憑證專門用於 SIM 卡交換操作而被交易。企業憑證——VPN 訪問、Microsoft 365 登入、企業電郵賬戶——用於企業間諜和勒索軟件部署目的而被交易。與財務數據捆綁的身份證號碼專門針對銀行、物業代理和政府服務使用的香港身份驗證系統。了解這種市場結構有助於確定最緊迫需要監控和保護的優先順序。

除了即時賬戶接管外,被盜個人資料↗還支持持續的長期欺詐,可能在多年內影響受害者。使用香港身份證號碼的身份欺詐遵循可預測的方式:犯罪分子首先確定受害者的身份證號碼、出生日期和個人詳情是有效的且尚未被標記為被入侵。然後他們開始分階段利用——從較低風險的申請(新手機合約、公用事業賬戶、小額信貸)開始建立欺詐性信用記錄,然後升級到更大的金融欺詐(個人貸款、高額信用卡、投資賬戶開設)。這種分階段方法旨在保持在自動欺詐偵測門檻以下,同時建立更高價值欺詐所需的憑證。

合成身份欺詐是一種更複雜的變體,它將真實身份元素(真實的身份證號碼、來自洩露數據的真實出生日期)與虛構元素(替代電話號碼、虛構地址、偽造的就業記錄)結合起來,創建不完全與任何真實人的記錄相匹配的新「合成」身份。這使合成身份對銀行和信貸機構特別難以偵測——身份證號碼是真實的,所以身份通過基本驗證,但聯絡詳情通向犯罪分子而非實際的身份證持有人。合成身份欺詐主要用於信貸申請和金融服務,驗證基於身份而非本人。受害者通常不知道他們的身份證被用作合成身份的一部分,直到他們的信用報告上出現不熟悉的賬戶。

網絡釣魚利用是被盜數據的另一個被低估的用途。購買洩露數據的犯罪分子——特別是包含姓名、電郵地址、電話號碼和一些賬戶詳情的數據——使用這些信息製作高度針對性的網絡釣魚攻擊(魚叉式網絡釣魚)。按姓名稱呼您、引用您的賬戶號碼、提及近期交易(來自購買的財務數據)並要求您通過欺詐性鏈接驗證的信息,比通用的網絡釣魚信息更令人信服得多。香港居民報告收到引用特定滙豐或恒生賬戶詳情的極具說服力的短訊網絡釣魚信息——這些攻擊由洩露數據提供支持,洩露數據為犯罪分子提供了足夠的個人詳情來製作可信信息。這就是為什麼數據最小化(向服務共享盡可能少的個人信息)會隨著時間的推移降低您的網絡釣魚脆弱性。

對於被盜的企業憑證——特別是大型機構員工的憑證——利用途徑甚至比個人資料↗利用更有價值。商業電郵詐騙(BEC)是香港最昂貴的網絡犯罪類別之一,每年造成數以億計港元的損失。商業電郵詐騙攻擊使用被入侵或偽造的企業電郵賬戶冒充高管、財務人員或受信任的供應商,指示付款轉移到犯罪分子控制的賬戶。當犯罪分子擁有關於目標機構的真實洩露數據時,商業電郵詐騙攻擊的成功率顯著提高——知道公司內人員的姓名、電郵地址和關係可以實現高度可信的冒充。從包括 Microsoft 365 電郵訪問的暗網市場購買的企業憑證,在被偵測前的數月內提供對公司通信的直接、即時可見性。

勒索軟件部署在過去五年已成為香港企業的主要威脅,通過被入侵憑證的初始訪問是最常見的進入方式。犯罪集團(通常稱為初始訪問中間商或 IAB)專門購買或獲取企業網絡憑證——VPN 登入、RDP(遠程桌面)憑證、Microsoft 365 賬戶——並向勒索軟件集團出售「初始訪問」。勒索軟件集團然後付費訪問、部署其惡意軟件、加密機構的系統並要求贖金。對於香港的中小型企業,單個員工的 VPN 憑證出現在暗網市場上,可能是導致數百萬港元業務中斷、恢復成本和潛在數據損失的勒索軟件攻擊的起點。企業域名的暗網監控——掃描洩露數據中出現的任何員工電郵——是這種攻擊向量的主要預警系統。

使用被盜憑證的企業間諜活動是香港企業面臨的日益嚴峻的威脅,特別是金融服務、專業服務和科技領域。競爭對手、國家支持的行為者和有組織犯罪集團購買或獲取企業憑證以獲得對商業系統的持續訪問——閱讀敏感通信、監控談判、竊取知識產權或識別未來攻擊的脆弱點。香港警務處科技罪案組調查了多起涉及通過在暗網市場購買的憑證發起的對香港企業網絡的長期、未被偵測的訪問的案例。延長的駐留時間(全球企業洩露偵測前的平均204天)意味著在數據洩露中被入侵的員工憑證可以在任何監控系統標記之前提供對企業系統數月的未被偵測的訪問。