香港企業的密碼政策

弱密碼做法是大多數企業數據洩露的根源。了解如何為您的香港中小企建立有效的密碼政策——從複雜度要求到企業密碼管理工具。

弱密碼做法是大多數企業數據洩露的根源。了解如何為您的香港中小企建立有效的密碼政策——從複雜度要求到企業密碼管理工具。

密碼政策是一套記錄在案的規則,規定員工如何為商業系統創建、管理和保護密碼。沒有正式政策,個別員工就會就密碼安全自行決定——這些決定往往由便利性而非安全性驅動。結果是薄弱、重複使用,有時甚至是共享的密碼,為組織帶來重大風險。在香港,《個人資料 ↗(私隱)條例》對企業保護數據施加義務,密碼管控不足可能使組織面臨監管責任以及運營風險。

現代密碼政策指導已從強制定期輪換和複雜字符要求的過時建議中顯著轉變。美國國家標準與技術研究所(NIST ↗)SP 800-63B指南(國際廣泛採用)現在建議:更長的密碼(用戶選擇的最少8個字符,實際上12個以上)、沒有強制定期輪換(除非有洩露證據)、沒有導致可預測模式的複雜度規則,以及對照已知洩露憑證列表檢查新密碼。英國NCSC也發布了類似指南。

香港中小企可以做出的最有影響力的單一政策變更是強制使用已批准的商業密碼管理器。這立即消除了最常見的不良做法——重複使用、弱密碼、不安全存儲——而不給員工帶來過重負擔。基於角色的訪問控制(只讓員工訪問他們實際需要的憑證)是第二個影響最高的政策變更,限制了任何個人帳戶洩露的爆炸半徑。

許多香港企業仍然執行每30、60或90天強制密碼輪換的舊式政策——這一要求已被證明是適得其反的。當員工被迫頻繁更改密碼時,他們會採用可預測的策略來應對:在同一基本密碼後面追加數字(「Password1」→「Password2」→「Password3」)、使用季節性變化(「Summer2025」→「Winter2025」),或者簡單地循環回到以前的密碼。這些模式對攻擊者來說是眾所周知的,比完全不更改密碼提供的額外安全性微乎其微。

強制輪換應被兩項更好的政策取代:首先,當有洩露證據時(洩露通知、可疑活動或員工離職)立即更改密碼;其次,要求更不可能需要更改的強初始密碼。一個員工通過商業密碼管理器使用20字符隨機生成密碼的組織,比強制每季度輪換8字符密碼的組織安全得多。

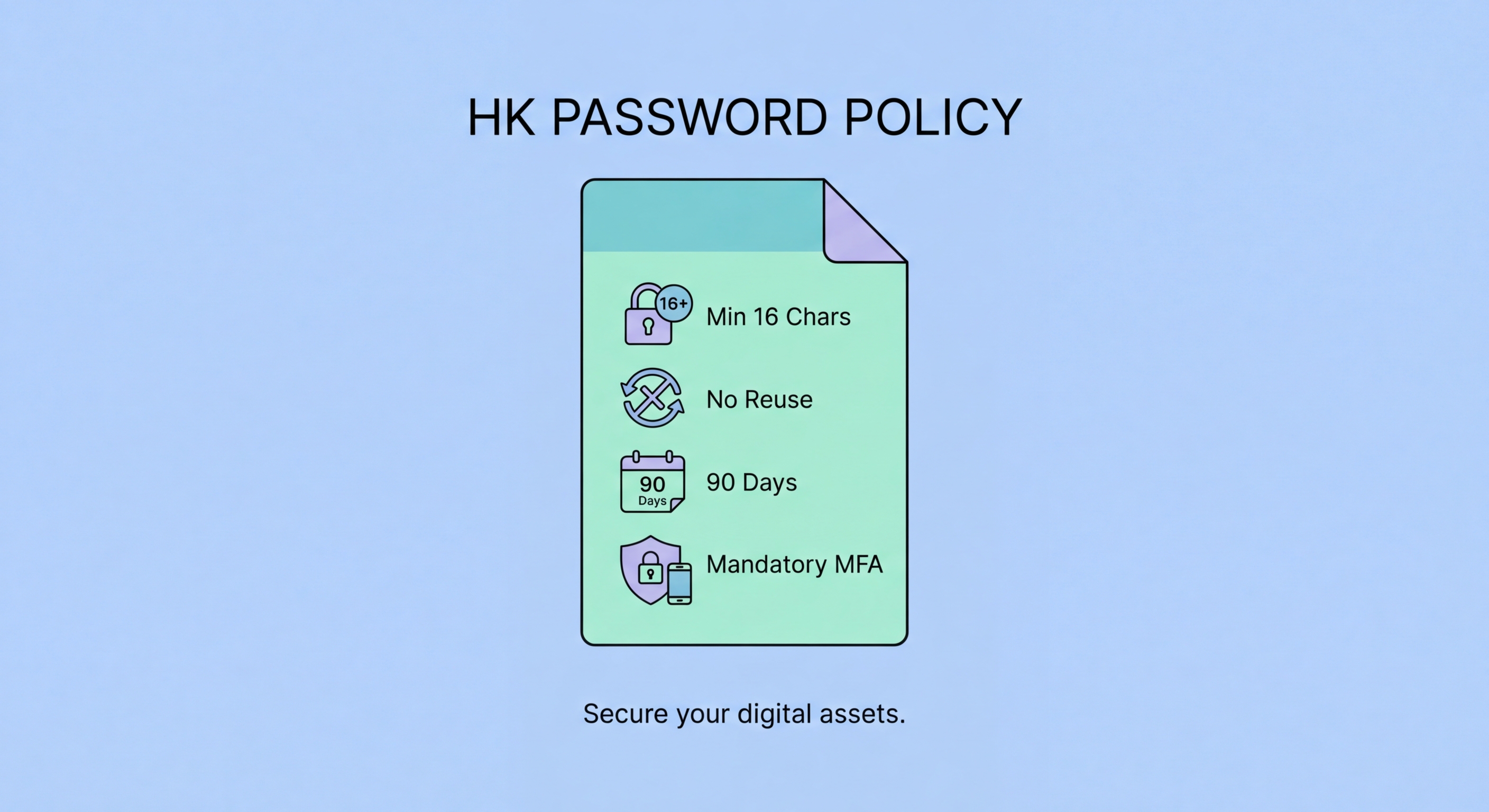

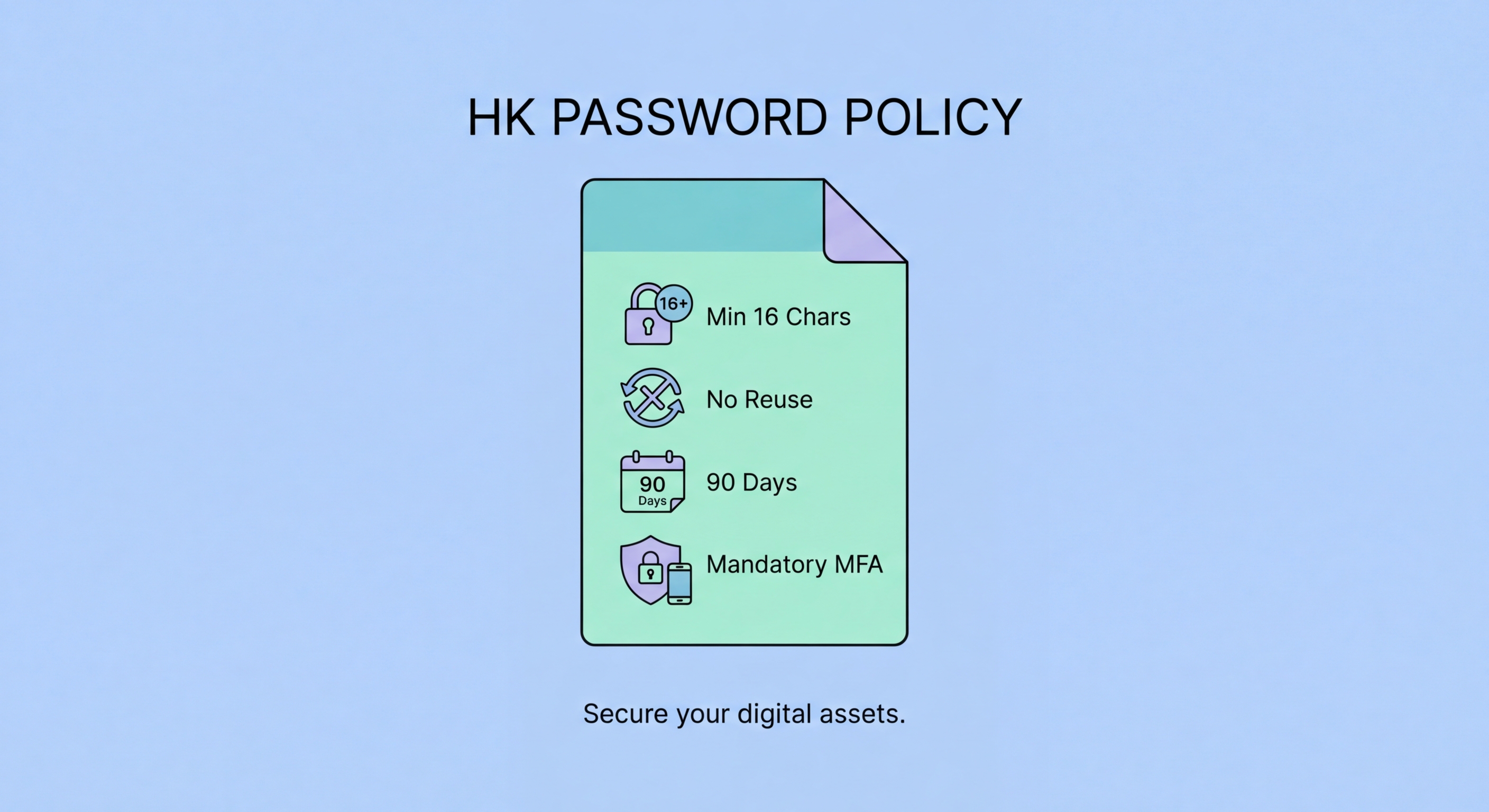

複雜度規則——要求大寫、小寫、數字和符號——當它們導致員工採用可預測模式時同樣適得其反。「Welcome@1」滿足典型的複雜度要求,但出現在每個密碼破解字典中。更好的指南是設置最小長度(12-16個字符)、禁止使用組織名稱或常用詞語,以及要求新密碼不出現在已知洩露數據庫中。通過您的身份提供商或密碼管理器集成在技術層面實施這些檢查,而不是僅依賴政策本身。

有效商業密碼政策的基礎是企業密碼管理器。與消費者管理器不同,商業版本包含管理控制、團隊保險庫、基於角色的訪問和審計日誌。Keeper Business、1Password Teams和Bitwarden for Business是適合香港中小企的領先選項。所有三款都提供集中式管理員控制台,IT管理員可以在那裡提供訪問、執行政策(如最低主密碼強度或強制2FA),以及查看整個組織的安全報告。

團隊保險庫允許集中存儲共享憑證——如社交媒體管理登錄、共享SaaS訂閱和服務帳戶密碼——並實現受控訪問。團隊成員通過管理器使用其個人登錄訪問這些憑證,而不是通過電郵或WhatsApp傳播這些憑證。審計日誌記錄每個訪問事件:誰在何時打開了哪個憑證,在發生安全事件時提供問責制和取證記錄。

對於擁有Active Directory或Azure AD環境的企業,大多數企業密碼管理器都提供SCIM供應集成——意味著密碼管理器中的用戶帳戶在新員工加入Active Directory時自動創建,在他們離職時自動停用。這大大降低了孤立訪問憑證的風險,並確保已離職員工無法通過被遺忘的密碼管理器帳戶保留對商業系統的訪問。

密碼政策的有效性取決於其執行力度。技術管控——在系統級別執行的最低長度要求、強制2FA和洩露篩選——比單憑政策文件更可靠,因為不方便安全的員工無法繞過它們。在技術執行不可能的地方,培訓和意識計劃是次有效的干預措施。

入職培訓是密碼安全培訓最重要的時機。新員工在入職的最初幾天獲得系統訪問,並且在壞習慣養成之前,對了解組織的安全期望最為開放。入職培訓應涵蓋:商業密碼管理器及其使用方法、公司具體的密碼政策要求、報告疑似憑證洩露的流程,以及工作帳戶憑證的可接受使用政策。

定期的網絡釣魚模擬是憑證安全的特別有效培訓工具。模擬真實憑證網絡釣魚攻擊的模擬——旨在竊取密碼的假登錄頁面——以令人難忘的方式向員工展示具體風險。「未通過」模擬的員工會收到即時教育反饋,並更有可能仔細審查未來的登錄提示。HKPC的CyberSec Infohub提供適合香港企業進行安全意識培訓的指導和資源。