Passphrase與密碼:哪個更安全?

像「ocean-lamp-tiger-clock」這樣的密碼短語既比「P@ssw0rd!9」更強且更容易記憶。了解何時使用每種方法以及如何充分利用兩者。

像「ocean-lamp-tiger-clock」這樣的密碼短語既比「P@ssw0rd!9」更強且更容易記憶。了解何時使用每種方法以及如何充分利用兩者。

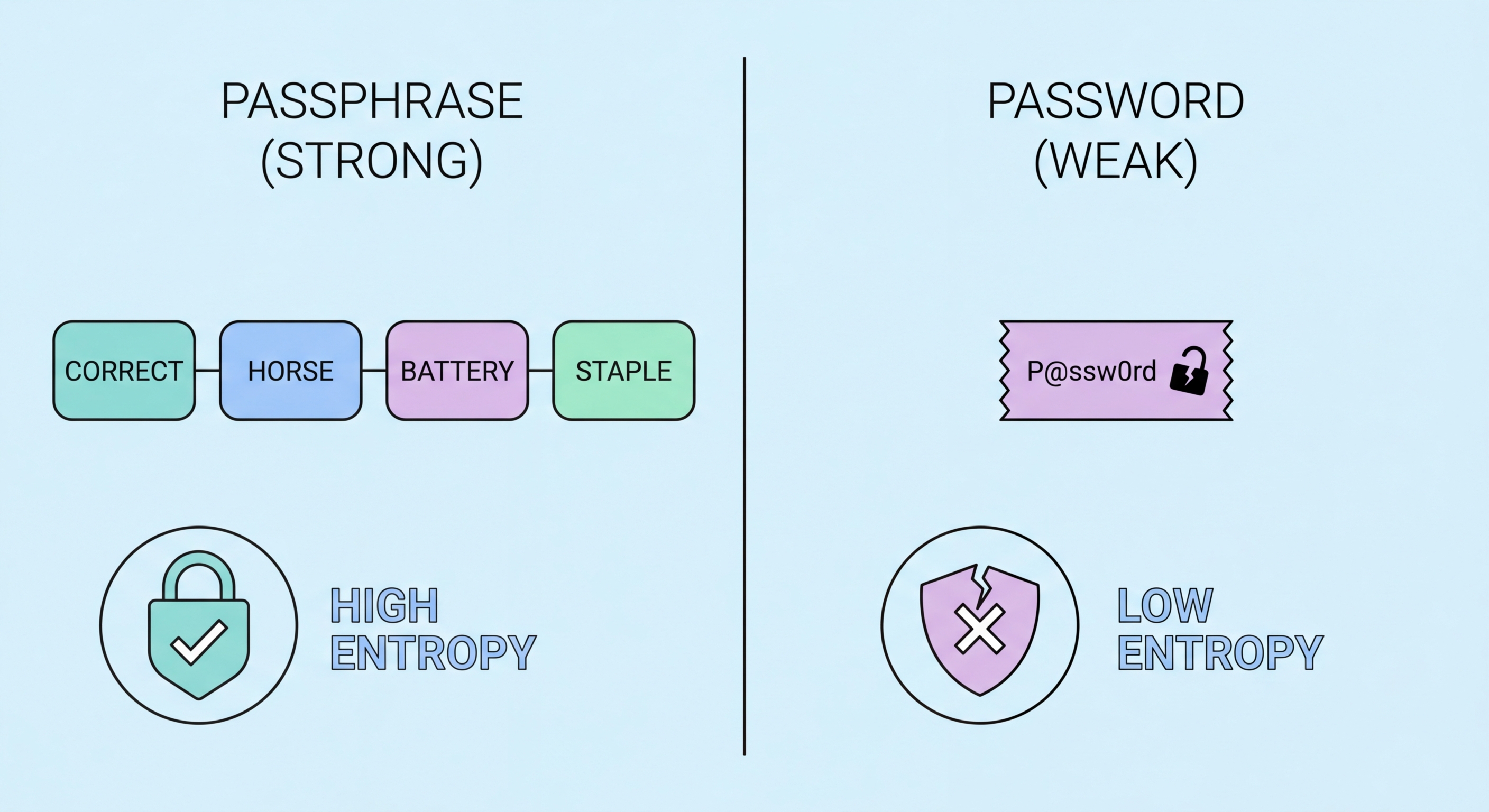

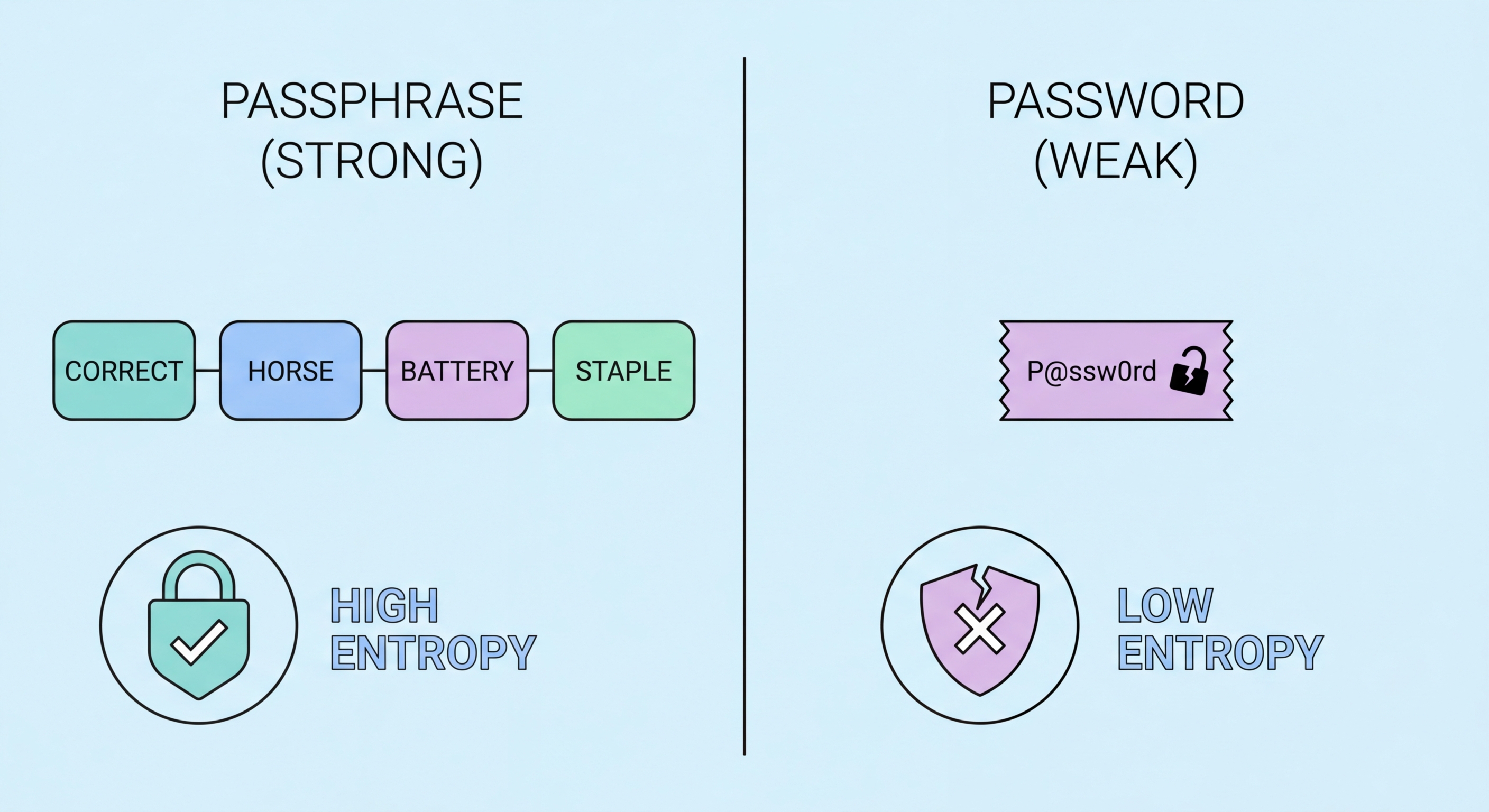

傳統密碼通常是相對較短的字符串——通常8-16個字符——試圖通過複雜性結合大小寫字母、數字和符號來實現安全。相比之下,密碼短語是多個詞語的更長序列,通常是四個或更多,主要通過長度而非複雜性來實現安全。安全研究人員Randall Munroe的xkcd漫畫中的經典例子是「correct horse battery staple」——四個常見英語詞串在一起。

複雜短密碼和長密碼短語之間的安全差異對許多人來說是反直觀的。「P@ssw0rd!9」看起來很複雜,但只有10個字符並遵循可預測的替換模式。「ocean-lamp-tiger-clock」看起來很簡單,但有22個字符,來自更大的搜索空間。即使攻擊者知道您使用四詞密碼短語格式,並且有最常用的10萬個英語詞的列表,他們也需要測試100,000^4 = 10^20種組合——這在當前的破解速度下需要數千年。

然而,為了使這個計算成立,詞語必須是真正隨機的。由與您的身份、記憶或興趣相關的詞語構成的密碼短語(「hong-kong-lion-rock」)要弱得多,因為這些聯繫可以被認識您的人猜到,或通過社會工程發現。詞語必須是隨機選擇的——最好使用電子隨機數生成器或實體骰子——彼此之間或與您之間沒有語義聯繫。

密碼短語和密碼之間的最佳選擇取決於您是否需要記住它,以及系統是否接受它。對於您必須記憶的密碼——您的密碼管理器主密碼、您的設備PIN或鎖定屏幕,或任何您可能需要在沒有手機的情況下訪問的關鍵帳戶——密碼短語是強烈優先的選擇。它在壓力下比複雜密碼實現同等或更高的安全性,同時更容易回憶和準確輸入。

對於所有其他帳戶密碼——您永遠不需要記憶的,因為您的密碼管理器處理它們——來自管理器的隨機生成密碼是最佳選擇。像「kX9mPqR2@vL7nWzT3bYq」這樣的20字符隨機字符串提供最大的熵,由管理器自動填充,所以您永遠不需要打字或記憶它。使它難以記憶的複雜性恰恰是使它作為存儲憑證最強的原因。

一些系統施加影響哪種方法更好的約束。許多網站有最大密碼長度限制——儘管是安全反模式,但出人意料地常見——或禁止空格,而空格通常用作密碼短語中詞語之間的分隔符。如果系統將密碼限制在16個字符或更少,隨機字符密碼生成器通常優於密碼短語,因為足夠強度的密碼短語最受益於能夠自由使用25個以上字符。

由Arnold Reinhold於1995年開發的Diceware方法,仍然是創建真正隨機密碼短語的黃金標準。方法很簡單:擲五個六面骰子,將結果的五位數字映射到Diceware詞語列表中的一個詞,該列表為每種可能的五骰結果(共7,776個詞)分配一個唯一的詞。重複這個過程四到六次以生成您的密碼短語。因為實體骰子是真正的隨機源,所得密碼短語具有可證明的高熵,沒有人類嘗試隨機性時所特有模式的可能性。

如果實體骰子不方便,幾個信譽良好的軟件工具可以使用密碼學上安全的隨機數生成器生成Diceware密碼短語。Bitwarden的密碼短語生成器、EFF的在線生成器和1Password的密碼短語模式都使用這種方法。EFF還發布了更新的、更容易記憶的Diceware詞語列表,偏好比原始列表中有時晦澀的選擇更短、更常見的英語詞語——使從中生成的密碼短語在不犧牲安全性的情況下更容易記憶。

在記憶您的新密碼短語時,避免將其寫成有意義的句子——這正是導致人們選擇非隨機詞語組合的原因。相反,使用間隔重複:在一天中多次將密碼短語輸入到設備的鎖定屏幕或密碼管理器登錄中,然後每天一次持續一周。經過積極重複後,大多數人可以可靠地回憶四詞隨機密碼短語。在實體安全位置——防火保險箱或保險箱——存儲密碼短語的書面備份,以防長期缺席或記憶失敗。

密碼短語的概念影響了Passkey的設計——Apple、Google和Microsoft支持的新興無密碼驗證標準 ↗。雖然Passkey與密碼短語根本不同(它們使用存儲在設備上的公鑰密碼學,而不是記憶的字符串),但安全原則是相似的:驗證因子應該是長的、隨機的和唯一的。Passkey生成一個無法被網絡釣魚、猜測或像傳統密碼那樣從服務器數據庫中盜取的密碼密鑰對。

然而,即使在向Passkey轉移的世界中,密碼短語仍然是必要的。並非所有服務都支持Passkey,過渡需要數年時間。更重要的是,您的密碼管理器的主密碼短語——整個保險庫的密鑰——必須仍然是一個強大的、可記憶的、人工持有的秘密。只要有系統需要記憶的憑證進行驗證,密碼短語就仍然是對這一要求的最佳可能答案。

2026年的實際建議是分層方法:在可用的地方使用Passkey(它們在支持時提供最佳可能的帳戶安全);對保險庫中所有其他帳戶使用管理器生成的隨機密碼;並用強大的Diceware密碼短語作為主密碼保護保險庫本身。這種組合提供了當前在每個級別全面帳戶安全的最佳實踐。