HTTPS詳解:為何它對你的網絡安全至關重要

什麼是HTTPS、SSL/TLS握手如何保護你的數據,以及如何驗證你瀏覽器中的掛鎖實際上意味著你所認為的含義。

什麼是HTTPS、SSL/TLS握手如何保護你的數據,以及如何驗證你瀏覽器中的掛鎖實際上意味著你所認為的含義。

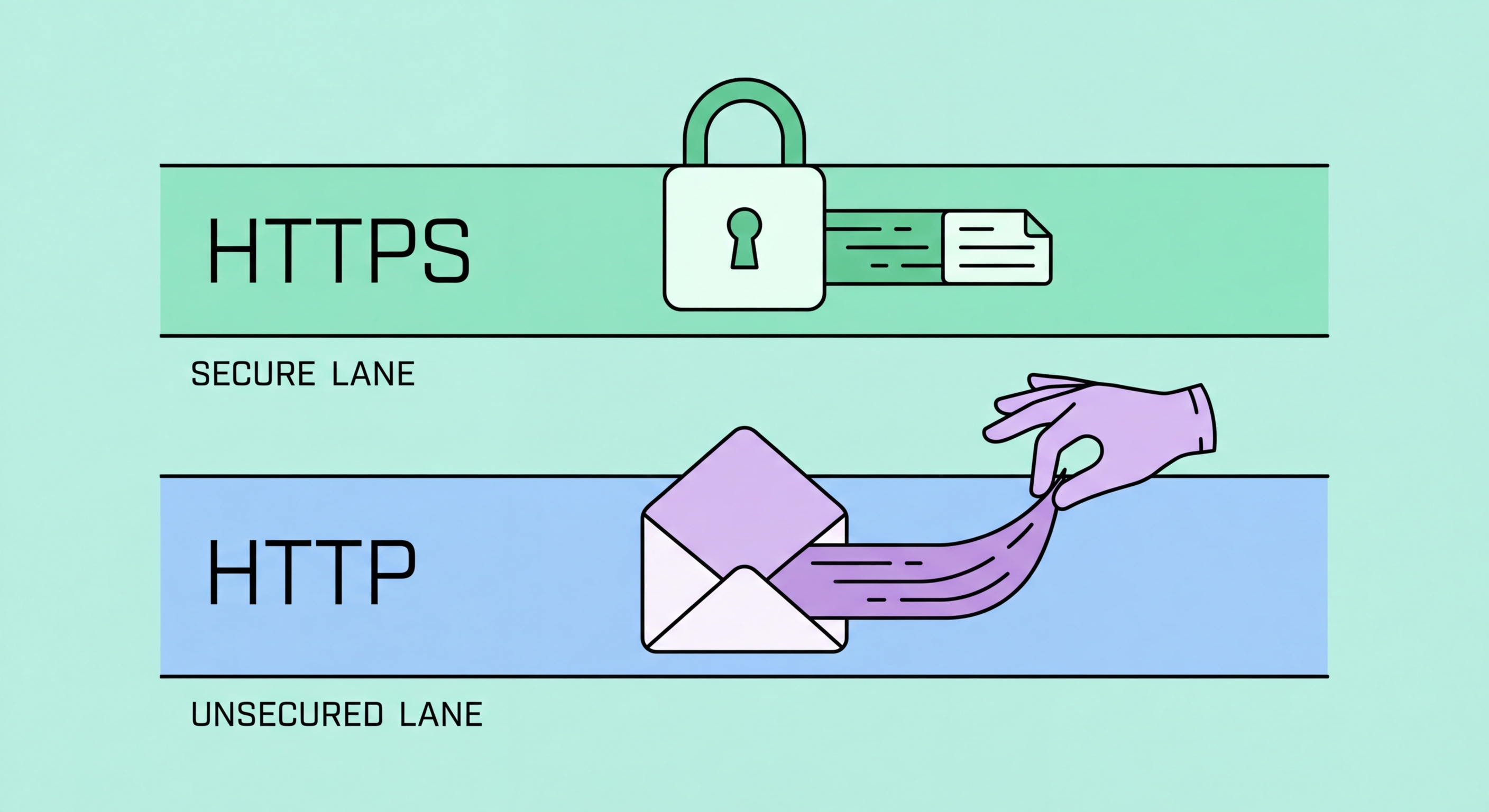

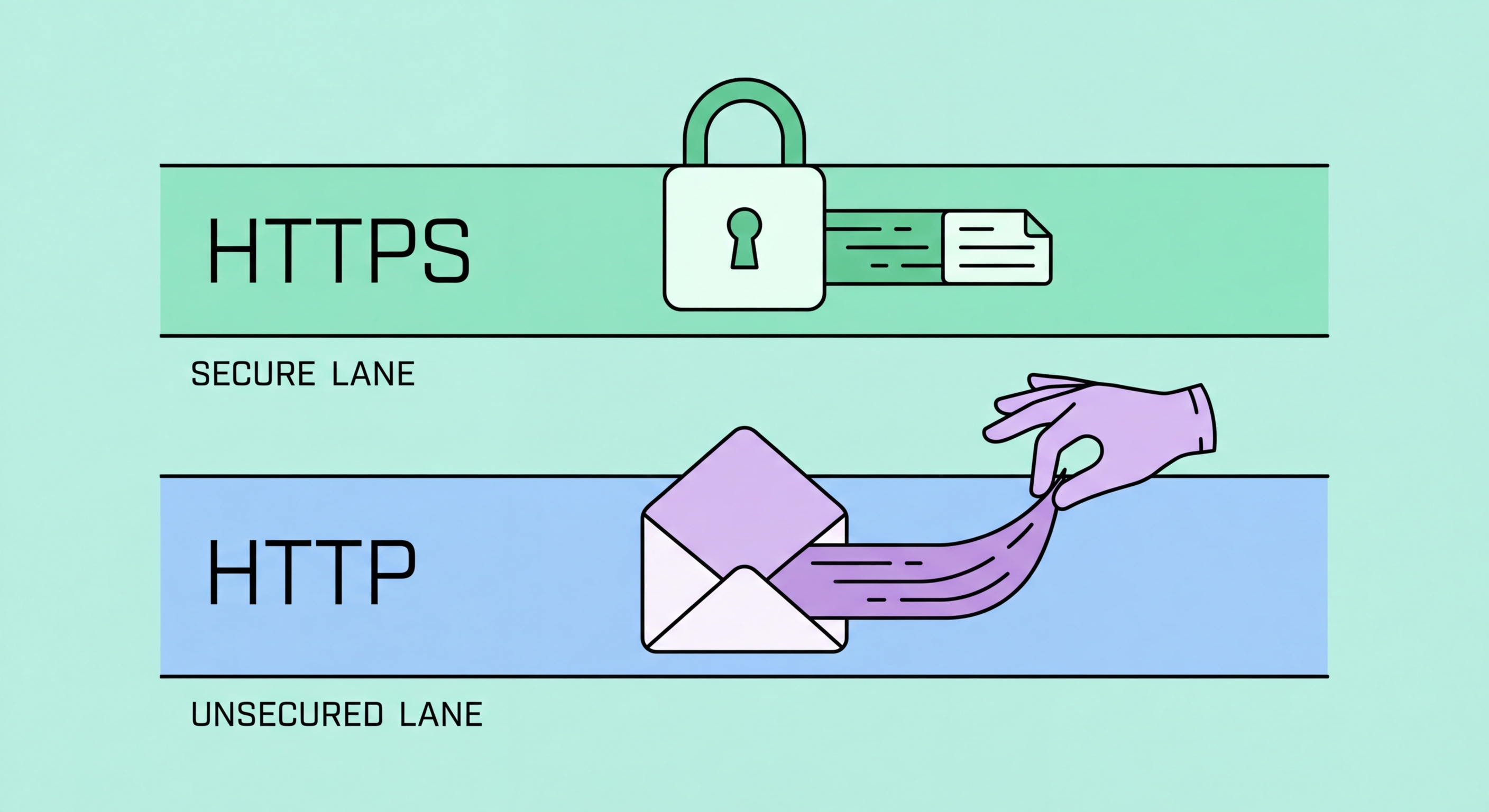

HTTPS(超文本傳輸安全協議)是HTTP的加密版本,HTTP是用於在你的瀏覽器和網絡伺服器之間傳輸數據的協議。當你通過純HTTP連接到網站時,所有數據——包括登錄憑證、表單提交和頁面內容——以明文傳輸。與你在同一網絡上的任何人,包括你的ISP、咖啡廳WiFi運營商或運行封包嗅探器的攻擊者,都可以完整讀取這些數據。在HTTPS成為網絡標準之前,攔截HTTP流量是企業網絡監控、政府監控和犯罪數據竊取中常用的技術。

HTTPS通過在你的瀏覽器和網絡伺服器之間添加TLS(傳輸層安全)加密層來解決這個問題。TLS握手——你的瀏覽器和伺服器建立加密連接的過程——在你連接到HTTPS網站時自動且無形地發生。握手完成後,你的瀏覽器和伺服器之間交換的所有數據都使用握手期間協商的對稱加密密鑰進行加密。即使攻擊者攔截了加密流量,如果沒有相應的私鑰,他們只會看到毫無意義的密文。

HTTPS的採用自2015年以來顯著加速,這得益於Google決定將HTTPS作為搜索排名信號,以及Let's Encrypt提供免費的SSL/TLS憑證。截至2026年,Chrome上超過98%的網絡流量通過HTTPS加載,而2014年約為40%。儘管取得了這些進展,HTTP網站仍然存在,且許多HTTPS網站存在混合內容問題,即某些元素通過HTTP加載。了解如何識別真正的HTTPS連接以及瀏覽器的安全指示器實際意味著什麼,對於在網絡上做出安全決策至關重要。

TLS握手是你的瀏覽器和網絡伺服器建立安全、已認證連接的過程。它從你的瀏覽器向伺服器發送「ClientHello」消息開始,列出它支援的TLS版本和密碼套件。伺服器回應「ServerHello」,確認商定的參數,並發送其數字憑證——一個由受信任的憑證授權機構(CA)簽署的文件,證明伺服器就是其所聲稱的那樣。你的瀏覽器在繼續之前根據其內建的受信任CA清單驗證此憑證。

憑證驗證後,瀏覽器和伺服器執行密鑰交換——在現代TLS 1.3連接中通常使用稱為ECDHE(橢圓曲線Diffie-Hellman臨時)的方法。這種交換允許雙方獨立計算相同的對稱加密密鑰,而無需在網絡上傳輸密鑰本身。攔截所有握手流量的竊聽者無法推導出密鑰,因為計算需要從不離開每一方設備的私鑰材料。ECDHE中的「臨時」部分確保每次會話使用全新的密鑰對,提供「前向保密」——伺服器長期私鑰的洩露不允許解密過去的會話。

TLS 1.3是當前在大多數網絡上部署的標準,與舊版本相比顯著簡化了握手過程,在提高安全性的同時降低了連接延遲。它消除了幾個具有已知弱點的舊密碼套件,使前向保密成為強制而非可選,並加密了握手本身的更多部分以減少元數據洩漏。對於在移動網絡上延遲很重要的香港用戶,TLS 1.3減少的往返要求是其安全改進之外的實際效益。始終確保你的瀏覽器已更新以使用TLS 1.3——依賴TLS 1.0或1.1的過時瀏覽器容易受到降級攻擊。

瀏覽器地址欄中的掛鎖圖標在大眾理解中已成為「此網站安全」的同義詞,但這是一種危險的誤解。掛鎖只表示你與網站的連接是加密的——它對網站的內容或意圖只字未提。網絡釣魚網站、惡意軟件分發網站和欺詐性商店都可以獲取有效的TLS憑證並顯示綠色掛鎖。Let's Encrypt為任何人提供免費憑證,身份驗證最低,這意味著即使是明顯犯罪的網站也可以有HTTPS憑證。

現代瀏覽器已從顯著顯示掛鎖圖標轉向,改為只對HTTP網站顯示警告圖標。這種轉變反映了對掛鎖被誤用為信任信號而非被理解為加密指示器的認識。在Chrome、Firefox和Edge中,點擊掛鎖(現在顯示為鎖或網站信息圖標)會顯示憑證詳情——包括憑證頒發給誰、哪個憑證授權機構簽署了它,以及它何時過期。對於你的銀行或政府服務等高價值網站,值得點擊查看以確認組織名稱與你預期的一致。

擴展驗證(EV)憑證歷史上曾使瀏覽器在綠色掛鎖旁邊的地址欄中顯示組織名稱,但主要瀏覽器已基本棄用其作為信任信號。研究表明,大多數用戶不了解EV和DV(域名驗證)憑證之間的區別,且網絡釣魚攻擊者可以為令人信服的命名實體獲取EV憑證。今天,驗證你在合法網站上的最可靠方法是檢查地址欄中的確切域名是否與你打算訪問的網站匹配——而不是依賴任何掛鎖指示器。

所有主要瀏覽器現在都包含僅HTTPS模式,拒絕在沒有警告的情況下通過純HTTP加載網站。在Firefox中,此設置稱為「HTTPS-Only Mode」,可在設置 > 私隱與安全性中找到。啟用後,Firefox會盡可能自動將HTTP鏈接升級為HTTPS,並對只能通過HTTP訪問的網站顯示清晰的警告頁面,讓你在繼續訪問之前做出明智的選擇。強烈建議這作為所有Firefox用戶的默認設置。

Chrome和Edge通過其安全設置中稱為「始終使用安全連接」的功能強制HTTPS,行為與Firefox的HTTPS-Only Mode類似。Brave通過其Brave Shields系統默認啟用HTTPS升級。HTTP嚴格傳輸安全性(HSTS)是一種補充機制,網站通過它告訴瀏覽器只通過HTTPS連接到它們——這條指令在瀏覽器中緩存,這樣即使你輸入URL的HTTP版本,瀏覽器也會自動通過HTTPS連接,而不發出初始HTTP請求。

對於訪問敏感服務的香港用戶——銀行門戶、政府服務、電子郵件、醫療保健——驗證HTTPS是否正確強制執行應成為例行習慣。在網站上輸入任何憑證或個人信息之前,請檢查地址欄:確認協議是https://,驗證域名完全正確(仔細檢查仿域名攻擊域名),並確保沒有瀏覽器憑證警告。如果你收到憑證錯誤,或某個敏感網站通過HTTP加載,請立即關閉標籤頁,並通過已知的良好書籤或直接輸入URL訪問該服務。