公共WiFi上的HTTPS與HTTP:哪些內容真正受到保護

HTTPS加密您網頁會話的內容,保護您提交的密碼和數據。但它不加密DNS查詢、流量元數據,也無法防護SSL剝離攻擊。以下介紹HTTPS的實際保護範圍及其局限——以及何時還需要VPN。

HTTPS加密您網頁會話的內容,保護您提交的密碼和數據。但它不加密DNS查詢、流量元數據,也無法防護SSL剝離攻擊。以下介紹HTTPS的實際保護範圍及其局限——以及何時還需要VPN。

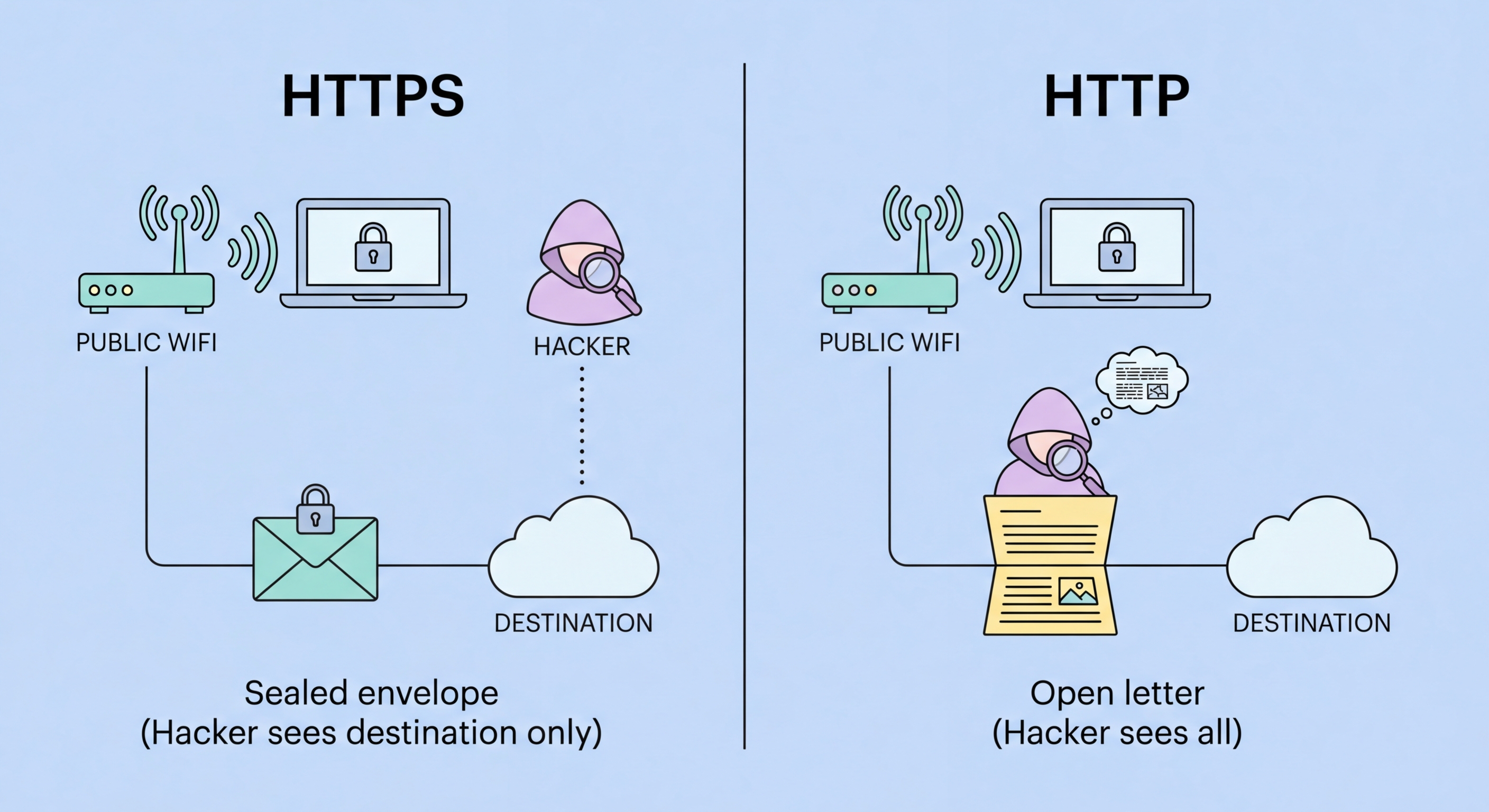

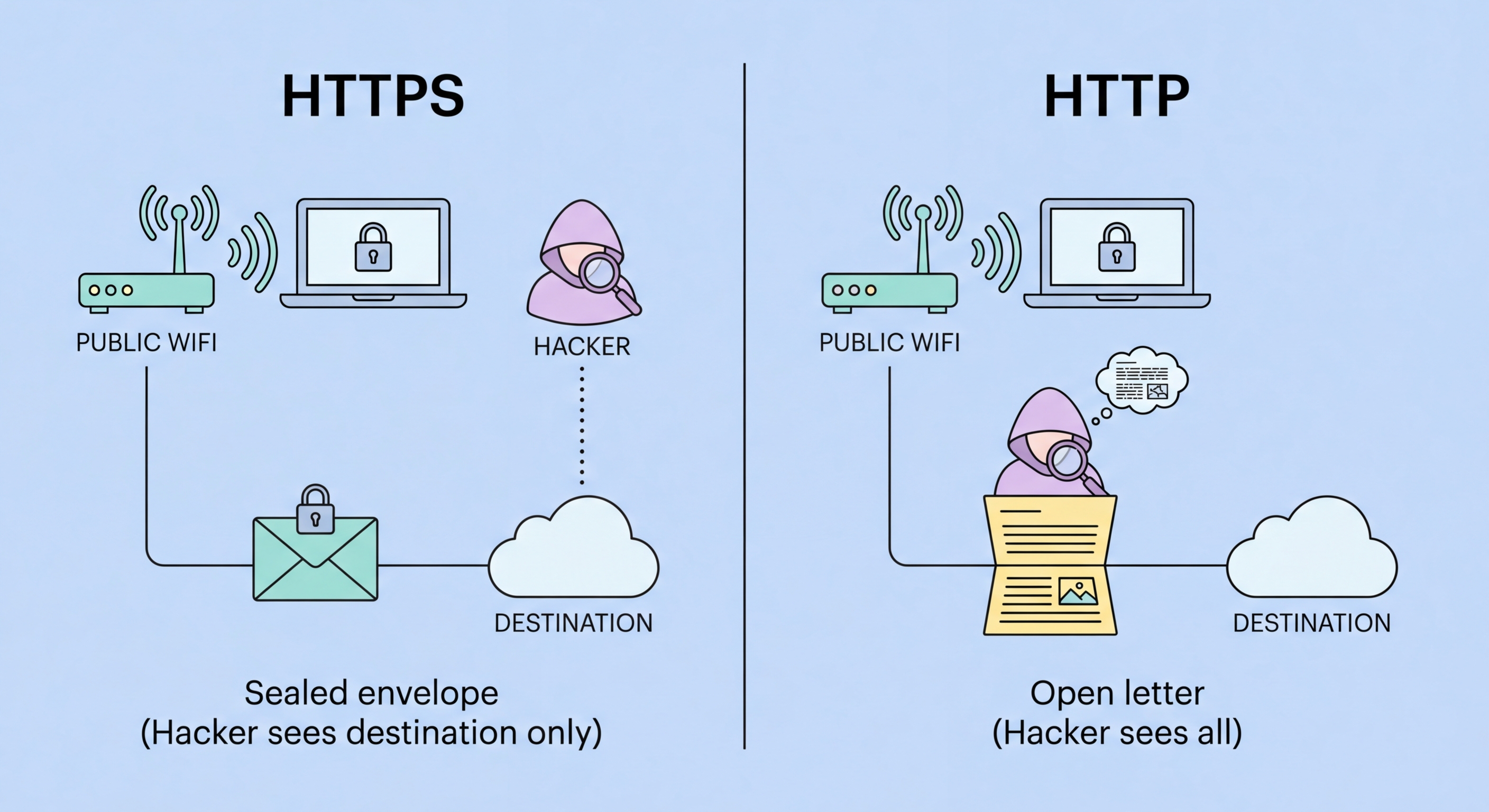

HTTPS(超文本傳輸安全協議)是應用了TLS(傳輸層安全)加密的HTTP。當您連接至HTTPS網站時,您的瀏覽器和網絡伺服器執行TLS握手,使用非對稱加密技術建立加密會話以交換金鑰,然後對實際數據傳輸使用對稱加密。這意味著連接的內容——網頁內容、您提交的任何表單數據(包括密碼、信用卡號碼、個人資料)及伺服器的回應——在您的裝置和網絡伺服器之間是加密的。在WiFi網絡上攔截該流量的任何人,只能看到加密的密文。

HTTPS在正確實施時可靠地保護您會話的內容。當您透過HTTPS登入滙豐或恒生銀行的網絡介面時,您的用戶名和密碼以加密形式傳輸,WiFi竊聽者無法讀取。當您在HTTPS購物網站購物時,您的信用卡號碼在傳輸過程中是加密的。當您透過基於網絡的HTTPS訊息平台發送訊息時,訊息內容是加密的。這是有意義且重要的保護,也是過去十年網絡普遍採用HTTPS大幅提升普通互聯網用戶安全基線的原因——即使在開放的未加密公共WiFi網絡上亦然。

瀏覽器網址列的鎖頭圖標表示連接使用HTTPS並帶有有效憑證。憑證有兩個作用:證明用於建立加密會話的私鑰屬於合法的網域所有者(而非攻擊者),以及建立加密。無警告的綠色鎖頭表示連接已加密,憑證有效且受信任。您可以點擊鎖頭查看憑證詳情,包括頒發機構和到期日期。對於金融和敏感服務,在提交憑證前核實憑證頒發給正確網域(例如「hsbc.com.hk」而非「hsbc-secure.com」),是有效的防網絡釣魚措施。

HTTPS存在重要的保護缺口,即使您所有的網絡流量均使用HTTPS,部分資訊對網絡監控人員仍清晰可見。最顯著的缺口是DNS。當您在瀏覽器中輸入網址時,您的裝置首先發送DNS查詢以將網域名稱(如「hsbc.com.hk」)解析為IP位址。預設情況下,此DNS查詢以明文——未加密的形式——在網絡上傳送。您公共WiFi連接上的網絡監控人員可以看到您裝置發送的每一個DNS查詢,從而了解您瀏覽的每個網站,即使您的HTTPS會話內容是加密的。這些元數據可以相當具有揭示性:向銀行網站、醫療資訊網站、法律服務或敏感個人服務的DNS查詢,即使沒有查看內容,也能洩露您的活動。

流量元數據是第二個缺口。即使有HTTPS,攻擊者仍可觀察到:您連接的IP位址(通常可映射至特定服務)、數據傳輸的時間和大小(可揭示您正在存取的內容類型),以及您與特定伺服器通訊的頻率。這種元數據分析稱為流量分析,被老練的攻擊者用來在內容加密的情況下推斷用戶行為並識別目標。對大多數用戶而言,DNS查詢的可見性是更切實相關的顧慮——記錄您DNS查詢的網絡監控人員,無需解密任何內容即可建立您互聯網活動的詳細圖景。

VPN解決了這兩個缺口。VPN啟用時,DNS查詢透過加密的VPN隧道路由至VPN服務商的DNS伺服器(或指定的注重隱私的DNS服務),使其對WiFi網絡不可見。流量元數據——IP位址、時間和數據量——也因所有流量在到達目的地前均流經VPN伺服器而被遮蔽;網絡監控人員只能看到往返VPN伺服器的流量,而非實際目的地。現代VPN應用程式預設包含DNS洩漏保護,即使VPN連接短暫中斷,也能防止DNS查詢從VPN隧道逸出。請在VPN應用程式設定中確認此功能已啟用:在安全設定中尋找「DNS洩漏保護」或「私人DNS」。

SSL剝離是一種中間人攻擊技術,將HTTPS連接降級為HTTP,使攻擊者能夠讀取和修改您的流量。此攻擊利用了當您未明確指定「https://」而輸入網域名稱時,您的瀏覽器發出的初始未加密HTTP請求。當您在瀏覽器中輸入「hsbc.com.hk」(不帶「https://」)時,您的瀏覽器首先向伺服器發出普通HTTP請求。通常,伺服器會以重定向至HTTPS版本回應。在SSL剝離攻擊中,攻擊者——在網絡上以中間人身份定位——攔截此初始HTTP請求,自行建立與真實伺服器的HTTPS連接,並向您的瀏覽器返回HTTP(而非HTTPS)內容。您的瀏覽器顯示HTTP連接,而攻擊者與真實網站維持HTTPS連接,在中間截取一切。

HSTS(HTTP嚴格傳輸安全)是防禦SSL剝離的主要手段。HSTS是一個安全標頭,指示您的瀏覽器始終對特定網域使用HTTPS,永不接受HTTP連接。當網站發送HSTS標頭時,您的瀏覽器將該網域儲存在HSTS預載入列表中,並自動將對該網域的所有未來連接升級為HTTPS——在發出任何HTTP請求之前。若攻擊者嘗試對HSTS保護的網域進行SSL剝離,您的瀏覽器拒絕透過HTTP連接並顯示錯誤。HSTS預載入意味著即使是對HSTS預載入網域的首次訪問,也以HTTPS開始——消除了SSL剝離所利用的初始HTTP請求。大多數主要銀行網站、Google和許多其他網站均使用HSTS。您可以透過查看其回應標頭或使用線上HSTS檢查工具,確認網站是否使用HSTS。

對公共WiFi用戶的實際啟示是:始終輸入完整的「https://」URL,或使用包含「https://」的書籤,而非依賴瀏覽器從HTTP自動重定向。更好的做法是使用強制執行HTTPS的瀏覽器擴展,並設定您的瀏覽器封鎖混合內容。Chrome和Firefox均顯示HTTP頁面的警告指示器(網址列中的「不安全」標籤)——在公共WiFi上請認真對待這些警告。在公共WiFi上,若您通常安全存取的網站在瀏覽器中顯示為HTTP(無鎖頭,顯示「不安全」),請將此視為嚴重警示:要麼該網站已退回HTTP(對於老牌網站而言不常見),要麼您可能正遭受SSL剝離攻擊。請立即從網絡斷線並切換至流動數據。

當您的瀏覽器顯示SSL憑證警告——一個全頁錯誤,顯示「您的連接並不私密」、「NET::ERR_CERT_AUTHORITY_INVALID」、「憑證不受信任」或類似提示——這意味著伺服器呈現的憑證與您的瀏覽器對該網域的預期不符。在公共WiFi上,您定期使用且通常無錯誤存取的網站出現憑證警告,是一個重要的危險信號。最可能的解釋包括:中間人攻擊者在攔截您的HTTPS流量時插入了其自身的憑證(您的瀏覽器不信任);強制登入頁面系統在您完成驗證前正在攔截您的HTTPS請求(這在連接階段屬正常);或網站本身存在真實的憑證設定問題(對主要網站而言較少見)。

關鍵原則是:在公共WiFi上,切勿點擊金融、醫療、電子郵件或其他敏感網站的憑證警告繼續瀏覽。在非公共WiFi的情境下,主要網站的憑證錯誤有時反映真實的基礎設施問題,可能可以謹慎地忽略。在公共WiFi上,通常受信任的網站出現憑證錯誤,應被視為潛在的攻擊。請勿點擊「進階」→「繼續前往網站」——關閉瀏覽器分頁,從WiFi網絡斷線,並在存取該服務前切換至流動數據。若您需要完成強制登入並在此階段看到憑證警告,這可能是強制登入頁面在登入過程中攔截流量——完成登入後警告可能消失。

除憑證警告外,還應主動核實敏感服務的憑證詳情。點擊銀行和金融網站的鎖頭圖標,查看憑證詳情——確認憑證上的網域與您意圖瀏覽的網站一致(而非拼寫相近的網域),並注意憑證機構。香港主要銀行網站使用由知名CA頒發的憑證,如DigiCert、GlobalSign或Sectigo。若您看到由不熟悉機構頒發的憑證或網域不完全匹配,請將此視為可疑指標。這種程度的核實並非每次網站訪問都必要,但對於在沒有VPN保護的情況下在公共WiFi上存取的高價值服務而言是值得的。