eSIM SIM 轉換防護:如何防止號碼被劫持

香港 SIM 轉換攻擊的完整指南——攻擊如何針對實體 SIM 及 eSIM 用戶、如何新增電訊商帳戶保護,以及如何從 SMS 雙重驗證遷移以消除核心漏洞。

香港 SIM 轉換攻擊的完整指南——攻擊如何針對實體 SIM 及 eSIM 用戶、如何新增電訊商帳戶保護,以及如何從 SMS 雙重驗證遷移以消除核心漏洞。

SIM 轉換攻擊發生在犯罪份子說服你的行動電訊商將你的電話號碼轉移至犯罪份子控制的 SIM 卡(或 eSIM 設定檔)時,實際上是劫持了你的電話號碼。一旦控制你的號碼,他們可以接收所有發送至該號碼的短訊——包括銀行、加密貨幣交易所、電郵供應商及金融平台為帳戶驗證和重設密碼而向你的電話發送的一次性密碼(OTP)。這是核心危險:在 SMS 雙重驗證被廣泛用於金融帳戶存取的時代,號碼劫持使攻擊者能夠繞過與該號碼關聯的幾乎每個帳戶的雙重驗證,可能在數分鐘內同時實現銀行轉帳、加密貨幣盜竊及多平台帳戶全面接管。

香港是 SIM 轉換攻擊的高吸引力目標,原因在於其高度集中的數字銀行用戶、加密貨幣持有者及行動支付服務用戶——他們都將電話號碼作為帳戶安全的一部分。香港主要銀行包括匯豐、恒生、中銀(香港)及渣打均使用 SMS OTP 進行交易驗證。加密貨幣平台用戶——考慮到香港金管局對虛擬資產平台的牌照框架,這在香港是一個可觀的群體——經常將 SMS 雙重驗證作為後備驗證方式。在香港成功實施 SIM 轉換的攻擊者可能同時存取多個高價值金融帳戶,使預期回報高到足以值得進行攻擊。

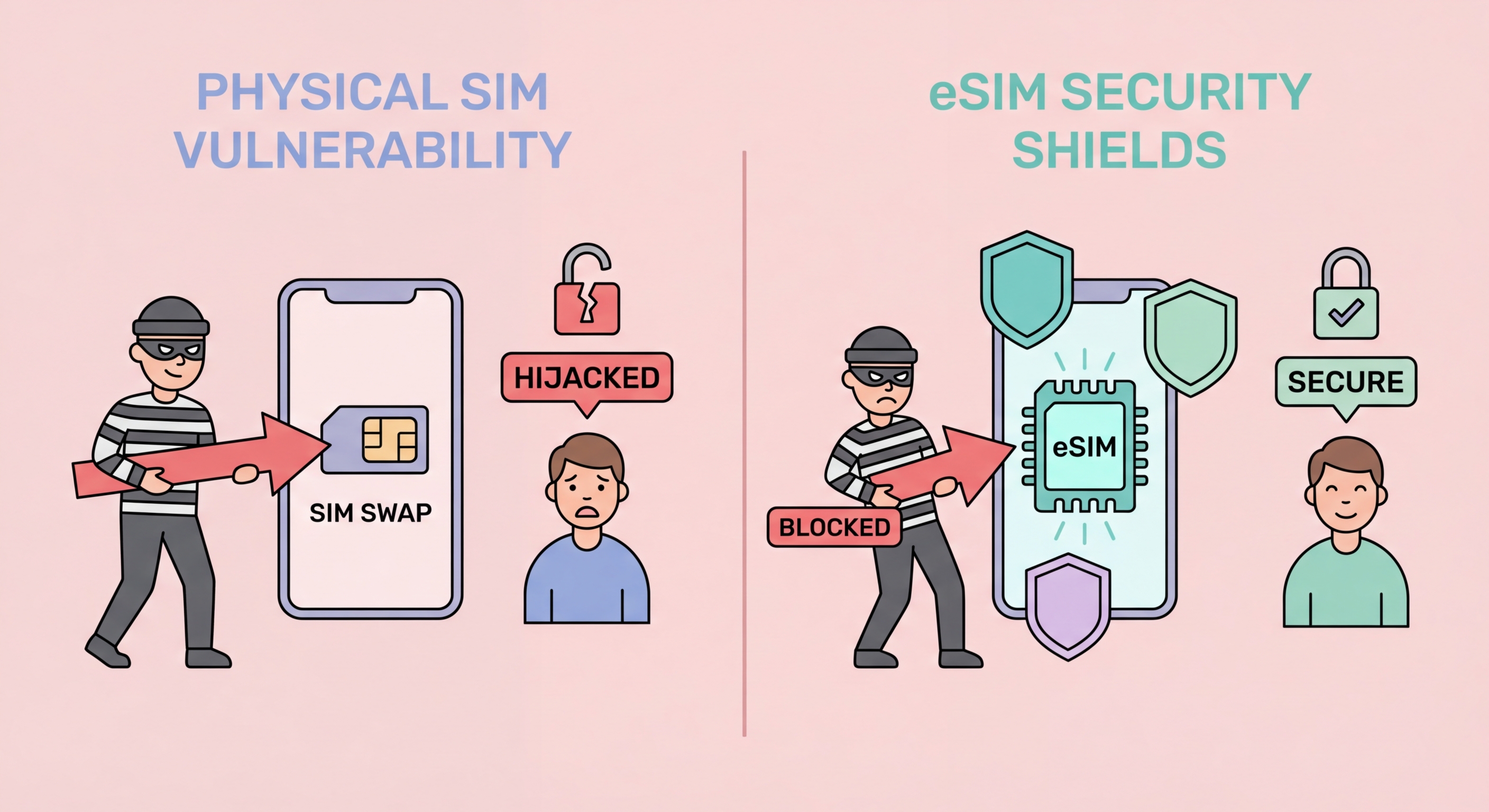

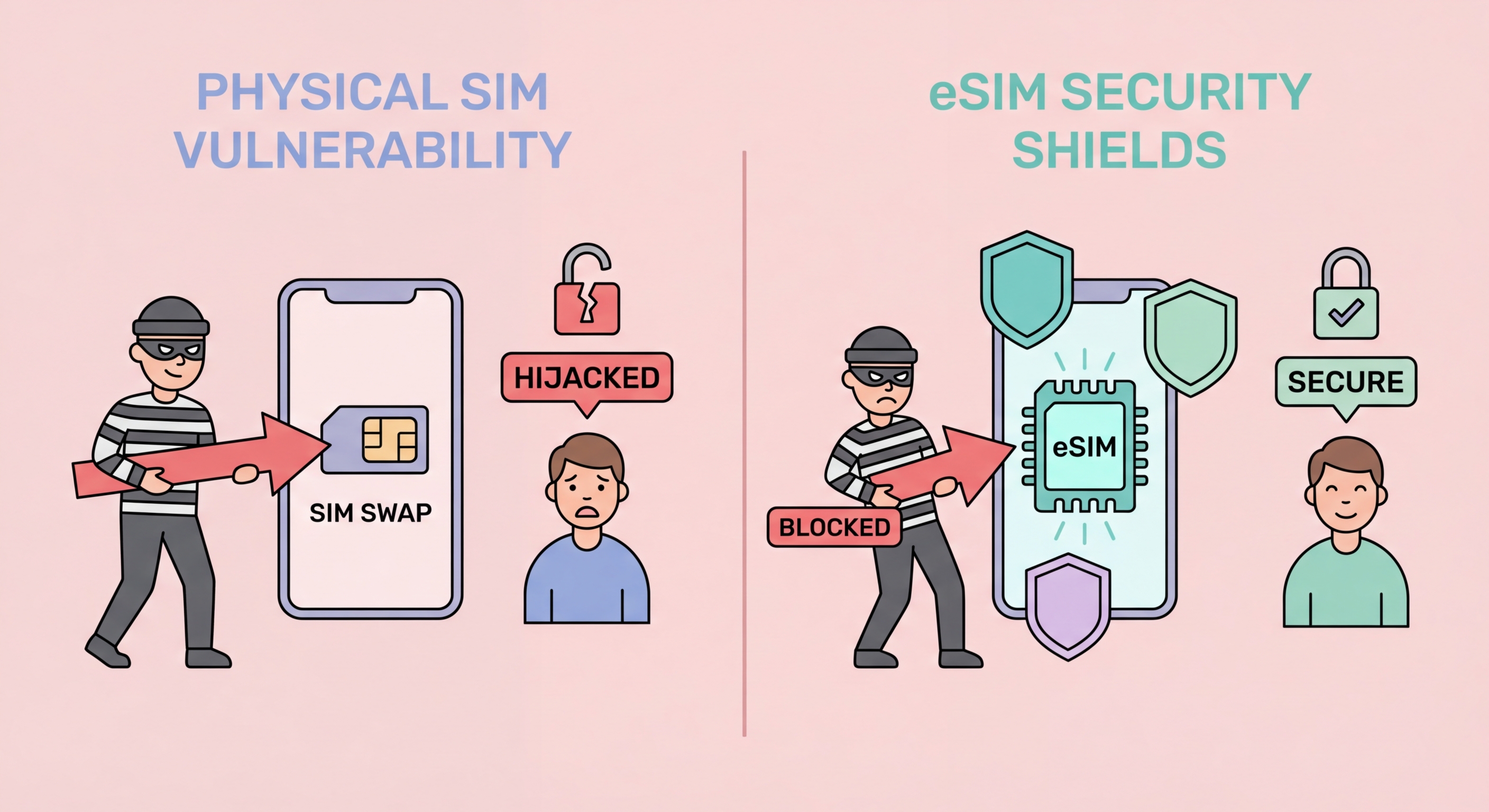

對實體 SIM 與 eSIM 用戶,SIM 轉換的執行方法不同,但兩者都易受攻擊。對於實體 SIM,傳統攻擊涉及攻擊者攜帶偽造身份證明文件到電訊商門市,聲稱受害者的 SIM 遺失或損壞並申請更換。電訊商發出新 SIM,受害者的原 SIM 停用,攻擊者獲得號碼。對於 eSIM 用戶,同等攻擊是遠端執行的:攻擊者首先侵入受害者的電訊商帳戶憑證(透過網絡釣魚、數據洩露或憑證填充攻擊),然後登入電訊商的網上門戶或應用程式,將 eSIM 轉移至其控制的裝置。eSIM 轉換不需要前往實體門市,但確實需要先入侵電訊商帳戶憑證——比實體 SIM 社會工程攻擊方法的技術門檻更高。

針對電訊商帳戶的 SIM 轉換攻擊最有效的防護,是新增電訊商帳戶 PIN 或口頭安全密碼,在處理任何 SIM 相關變更前必須提供驗證。香港四大主要電訊商——3HK、CMHK、SmarTone 及 csl/HKT——均允許你設定此保護。對於 3HK,登入 Three HK 應用程式或網站,導航至「帳戶安全」,設定 PIN(通常為 6 位數)或安全問題,任何門市訪問或帳戶變更申請前均需回答。對於 CMHK、SmarTone 及 csl,同等設定位於每家電訊商應用程式或網上帳戶門戶的「帳戶」或「安全」部分。如果找不到設定,致電電訊商的客戶服務熱線,申請在你的帳戶上新增口頭安全 PIN。

保護電訊商帳戶登入憑證同樣重要。你的電訊商應用程式登入密碼應是唯一的——不在任何其他服務上重複使用——並應是存放在密碼管理器中的強密碼,而非記憶中的簡單密碼。使用驗證器應用程式(Google Authenticator、Microsoft Authenticator、Authy)而非 SMS 啟用電訊商帳戶的雙重驗證——用 SMS 雙重驗證保護電訊商帳戶的諷刺之處在於,發送至同一號碼的 SMS 雙重驗證可被已入侵你號碼的攻擊者繞過。電訊商帳戶上的驗證器應用程式雙重驗證意味著即使攻擊者擁有你的電訊商帳戶密碼,沒有實體存取你的驗證器應用程式,他們也無法登入。

監控你的電話服務,以突然失去訊號作為 SIM 轉換正在進行的早期警告指標。當 SIM 轉換被執行時,你的合法 SIM 或 eSIM ↗ 設定檔被停用——你的手機失去電訊商訊號,在正常覆蓋地區顯示「無服務」或「僅限 SOS」。如果你遇到突然、無法解釋的電訊商訊號丟失,重啟裝置後持續超過幾分鐘,立即從另一部電話或基於 WiFi 的通話致電電訊商的客戶服務熱線,報告疑似 SIM 轉換,並申請緊急凍結帳戶,同時核實是否發生了未授權轉移。時間至關重要——在 SIM 轉換發生後數分鐘內採取行動,可限制攻擊者進行欺詐性交易的窗口。

對抗 SIM 轉換影響最持久的長期防護,是將你的關鍵帳戶從 SMS 雙重驗證遷移至驗證器應用程式雙重驗證或硬件安全密鑰。只要你的電話號碼被用作關鍵帳戶的驗證因素,無論你如何好好保護電訊商帳戶,透過 SIM 轉換或號碼搬遷劫持號碼仍然是一個有意義的攻擊途徑——足夠有動機的攻擊者可能仍然找到操縱電訊商流程的方法。驗證器應用程式(Google Authenticator、Authy、Microsoft Authenticator)生成在你的裝置上本地生成的基於時間的一次性密碼(TOTP),不透過電話網絡傳輸——SIM 轉換不能讓攻擊者存取 TOTP 碼,因為這些碼由你特定裝置上的軟件生成,而非透過 SMS 傳送至號碼。

將關鍵帳戶從 SMS 雙重驗證遷移至驗證器應用程式雙重驗證的方法:登入帳戶,導航至安全或雙重驗證設定,選擇「驗證器應用程式」或「TOTP」作為雙重驗證方法,使用驗證器應用程式掃描顯示的 QR code,輸入應用程式生成的 6 位數碼以驗證設定,並保存提供的備用碼。香港的優先遷移帳戶:電郵(Gmail、Outlook——密碼恢復的主帳戶)、銀行應用程式(匯豐、恒生、中銀香港、渣打——核實每家是否支援驗證器應用程式而非僅限 SMS)、加密貨幣交易所帳戶(Binance、OKX、HashKey——幾乎普遍支援 TOTP 驗證器)、社交媒體帳戶(Instagram、Facebook、Twitter/X——均支援驗證器應用程式雙重驗證)及密碼管理器帳戶。

部分香港銀行應用程式不提供驗證器應用程式雙重驗證選項——它們根據香港金管局指引作為監管合規措施,要求 SMS OTP 進行交易驗證。對於這些帳戶,務實的做法是最大化電訊商帳戶保護(電訊商 PIN、電訊商帳戶雙重驗證),並在無法消除時接受殘餘的 SMS 依賴。硬件安全密鑰(YubiKey、Google Titan)為支援它們的帳戶提供最強的雙重驗證保護——能抵抗網絡釣魚、SIM 轉換及惡意軟件——並被越來越多的主要平台支援。對於擁有高價值帳戶或威脅程度較高的香港用戶(高管、加密貨幣持有者),電郵及加密貨幣帳戶的硬件密鑰提供超過驗證器應用程式所能提供的安全保障。

如果你懷疑 SIM 轉換已發生——你的手機突然顯示「無服務」或「僅限 SOS」,沒有明顯的網絡中斷解釋,或你收到帳戶關於意外登入嘗試或雙重驗證申請的安全提醒——立即系統地採取行動。首先,嘗試使用另一部電話(向家人或同事借用)或透過你的電訊商應用程式在 WiFi 下(趁你的日常電話仍有 WiFi 連線時)聯繫電訊商。報告疑似未授權 SIM 轉換,並申請緊急凍結帳戶。如果你能在 WiFi 上存取電訊商的網上帳戶,立即更改電訊商帳戶密碼,以鎖定任何可能已入侵帳戶的人。申請電訊商逆轉未授權 SIM 轉移並恢復你的 SIM 或 eSIM 設定檔。

在等待電訊商解決問題期間,專注於保護你的金融帳戶。使用任何可用裝置上的 WiFi(平板電腦、手提電腦或另一部電話),登入你的銀行應用程式並啟用額外的安全限制——部分香港銀行應用程式允許你暫時停用手機銀行存取或設定每日交易限額。檢查你的銀行和投資帳戶,查找可能在 SIM 轉換和你的回應之間的窗口期發起的任何未授權交易。對於加密貨幣帳戶,立即撤銷所有啟用的 API 密鑰,如果平台支援則停用提款,並查看最近的交易記錄以確認是否有未授權流出。使用未被入侵的裝置和網絡更改所有關鍵帳戶的密碼。

即時回應後,向香港警務處網絡安全及科技罪案調查科(CSTCB)報告事件,電話 2860 5012 或透過 CyberDefender 門戶。向電訊商提交報告,記錄未授權 SIM 轉換,供其欺詐調查使用。如發生財務損失,就銀行相關損失向香港金融管理局(HKMA)提交報告,就投資帳戶損失向證券及期貨事務監察委員會(SFC)提交報告。回顧事件序列,了解攻擊者如何獲取你的電訊商帳戶憑證——無論是透過網絡釣魚電郵、使用你的電訊商帳戶電郵的服務的數據洩露,還是其他途徑——並解決根本漏洞以防止再次發生。考慮信用監控服務,以監察可能因身份洩露而產生的欺詐性信貸申請。