2026 年及以後的認證技術未來

密碼正走向消亡。密碼金鑰正在崛起。零信任架構正在重塑企業安全。生物識別、人工智能驅動的認證及持續驗證正在匯聚,重新定義我們在網上證明身份的方式。

密碼正走向消亡。密碼金鑰正在崛起。零信任架構正在重塑企業安全。生物識別、人工智能驅動的認證及持續驗證正在匯聚,重新定義我們在網上證明身份的方式。

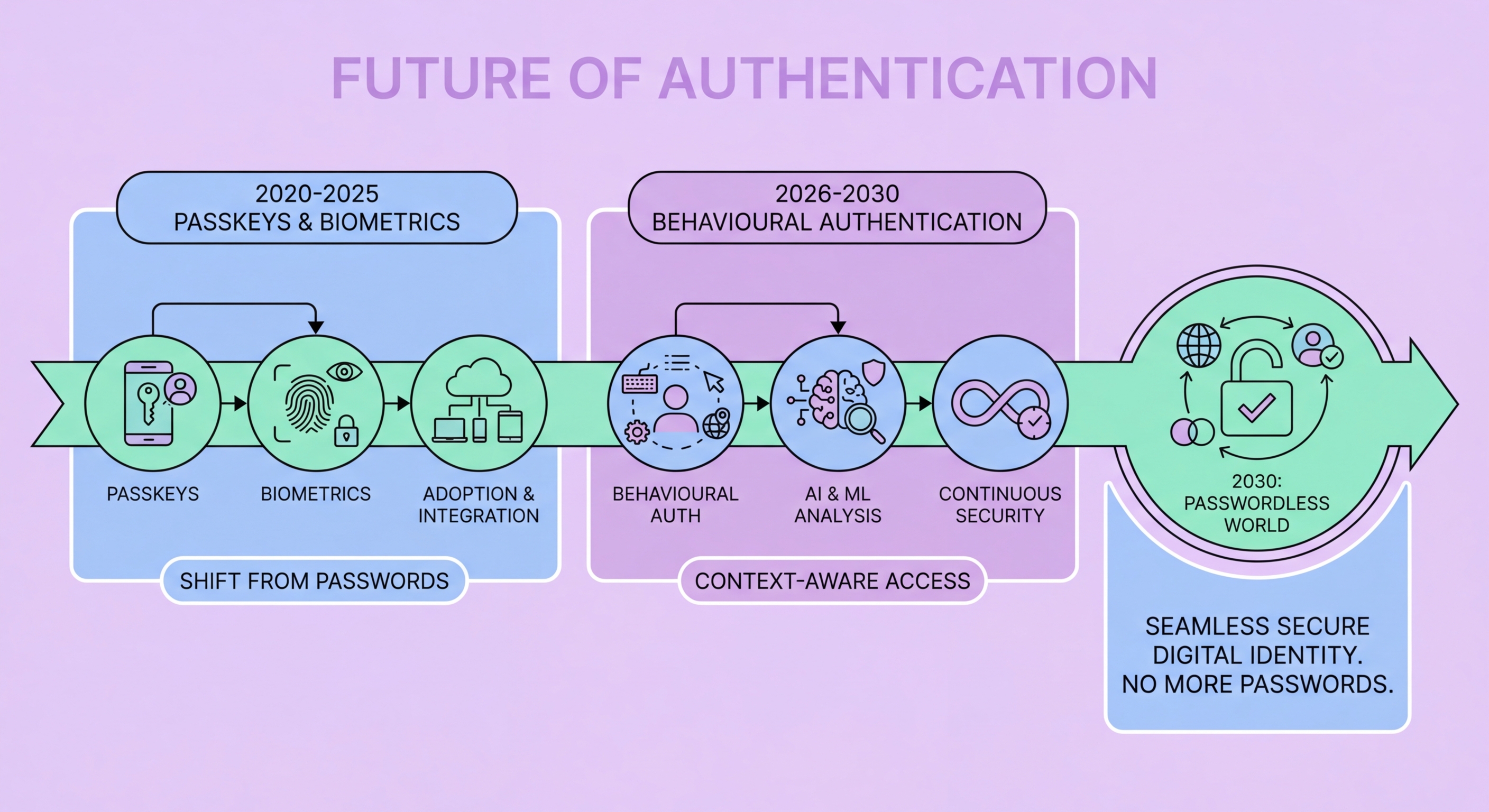

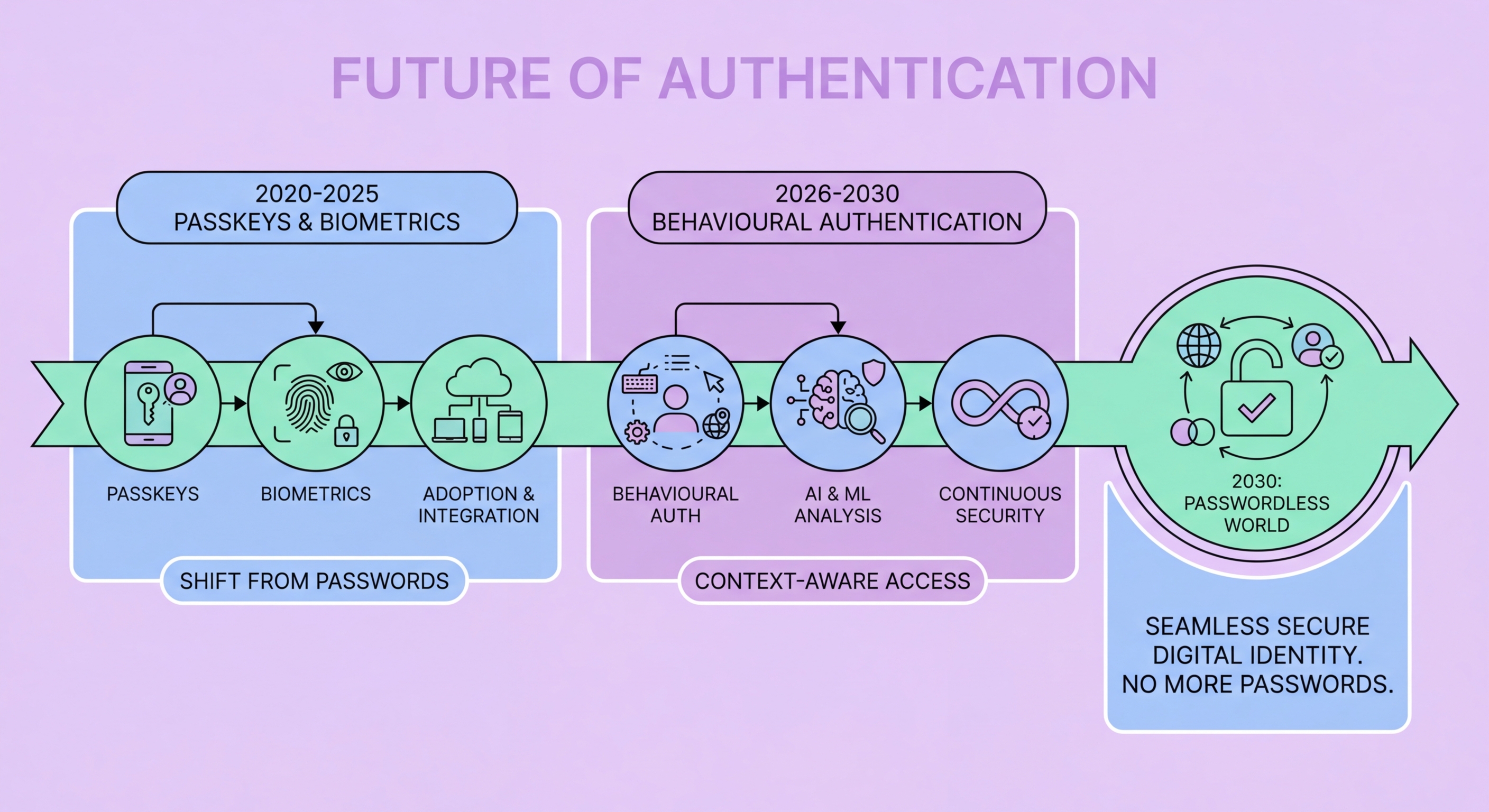

2026 年,我們正處於認證技術根本性轉變的過渡期。密碼尚未消亡,但它們正在迅速成為生物識別加密認證的次要手段。Apple 報告稱,其生態系統中已創建超過十億個密碼金鑰。自 2022 年以來,Google 帳戶的密碼金鑰登入次數呈指數級增長。Microsoft 正在通過 Windows Hello 和 Microsoft Authenticator 推動其 14 億 Windows 用戶轉向無密碼認證。控制全球大多數計算設備的三大主要平台運營商在發展方向上保持一致:從密碼走向基於 FIDO2 的防釣魚加密認證。

這一加速是由密碼洩露造成損失的數據所驅動的。2024 年 Verizon 數據洩露調查報告發現,68% 的洩露事件涉及人為因素,包括憑證盜竊、釣魚攻擊或錯誤——其中被盜密碼仍是全球主要攻擊向量。IBM 的數據洩露成本報告顯示,2024 年全球平均洩露成本超過 488 萬美元。對於受《個人資料(私隱)條例》約束且面臨日益嚴格的網絡保險要求的香港企業而言,超越密碼的財務和法律理由日益充分。

2026 年的現實是共存狀態。大多數服務仍將密碼作為後備方案,而數十億帳戶存在於尚未實施密碼金鑰支援的服務中。普通人的數字生活涉及數百個帳戶,跨越技術水平參差不齊的各類服務——從已實施 FIDO2 的主要科技平台,到運行不支援現代認證標準 ↗的基本網站軟件的小型本地企業。過渡期將需要更多年才能完成,在此期間密碼管理器仍是必不可少的工具。

2026 年可用的生物識別認證——Face ID、指紋識別器和 Windows Hello——僅代表生物識別認證的第一代。下一代涉及持續的行為生物識別,根據模式而非離散的驗證事件對用戶進行認證。行為生物識別分析您的打字方式(按鍵動態:速度、節奏和錯誤模式)、移動滑鼠的方式、持握和使用手機的方式(加速度計和陀螺儀模式),以及瀏覽介面的方式。當與其他訊號結合時,這些模式足夠獨特,可作為生物識別標識符。

人工智能驅動的自適應認證系統已被部分企業身份平台和主要銀行部署。這些系統學習您的正常行為模式並實時標記異常。如果有人以您的身份從香港登入,打字模式與您一致,並請求存取您通常存取的資訊——人工智能評定風險低,不施加額外障礙。如果同一會話隨後嘗試在異常時間存取財務系統,發出異常大量的數據匯出請求,或開始修改存取控制——風險評分上升,會話會自動受到質疑或終止。

對於香港銀行業而言,幾家主要銀行已在使用基於人工智能的交易監控,這實際上作為金融操作的持續認證層。系統了解您正常的交易模式(金額、交易對手、頻率、一天中的時間),並標記統計異常以進行額外驗證。這與其說是取代傳統認證,不如說是在其上疊加智能——創建一種即使攻擊者成功通過認證後,也能通過行為偏差檢測到帳戶遭入侵的安全模型。

零信任安全是一種架構模型,它摒棄了傳統的「城堡與護城河」安全方法——在該方法中,網絡邊界內的資源是可信的,而外部的一切都是不可信的。在零信任模型中,默認情況下不信任任何用戶、設備或網絡連接——每個存取請求都會被認證、授權和驗證,無論其源自企業網絡內部還是外部。指導原則是「永不信任,始終驗證」。

零信任對認證有深遠影響。在零信任架構中,強大的 MFA ↗ 是每次資源存取的前提——包括傳統模型會自動授予給連接用戶的內部網絡資源。但零信任認證更進一步:它將用戶身份驗證與設備健康評估(設備是否已打補丁?是否安裝了端點安全軟件?是否已加入企業 MDM?)、網絡上下文(這是已知的辦公室網絡嗎?VPN?)以及行為風險訊號相結合,做出上下文存取決策,而非簡單的允許/拒絕二元判斷。

對於 2026 年的香港企業而言,零信任原則正在成為安全諮詢機構 ↗的標準指引,並且越來越多地被大型企業客戶和合作夥伴作為其供應鏈安全要求的條件。邁向零信任的實際第一步是在所有地方強制執行 MFA,並消除基於網絡位置的隱式信任——停止將辦公室網絡視為天然可信。許多組織從以身份為核心的控制開始其零信任之旅,部署 Microsoft Entra ID 或 Okta 等身份平台,提供基於用戶、設備和上下文訊號的條件存取,以防釣魚 MFA 作為基礎。

認證格局正在迅速演變,但為您準備未來的行動與今天最能保護您的行動相同。現在就開始採用密碼金鑰,趁其尚處早期但已廣泛可用。為 Google、Apple、Microsoft 及您使用的任何其他支援密碼金鑰的服務創建密碼金鑰。這讓您走在潮流前沿,培養您使用將主導下一個十年的認證方式,並為您提供今天實際、即時的安全效益。

對於尚不支援密碼金鑰的服務,如果您尚未這樣做,請從短訊升級到驗證器應用程式。驗證器應用程式生態系統已成熟,運作良好,且在無需新硬件的情況下提供比短訊顯著更好的安全性。僅此一步即可消除香港普通互聯網用戶帳戶被接管的最常見攻擊向量。如果您管理高價值帳戶——加密貨幣、商業電子郵件,或擁有大量追蹤者的帳戶——請為支援此功能的服務添加硬體安全金鑰以獲得 FIDO2 防釣魚能力。

在機構層面,香港企業應關注金管局關於金融服務強認證的最新指引,追蹤網絡韌力評估框架的更新,並開始規劃將特權帳戶從基於驗證器應用程式的 MFA 過渡到防釣魚 MFA。相關技術今日已可獲取,監管方向明確,而早期採用者在防釣魚 MFA 從建議變為硬性要求時將處於更有利的位置。香港的認證未來,如同全球一樣,屬於生物識別加密憑證——而對於那些選擇採用的人而言,這個未來已經到來。