針對香港銀行客戶的網絡釣魚攻擊

詐騙者如何製作令人信服的假匯豐、恒生及中國銀行香港通訊,以竊取你的銀行憑證並掏空帳戶。

詐騙者如何製作令人信服的假匯豐、恒生及中國銀行香港通訊,以竊取你的銀行憑證並掏空帳戶。

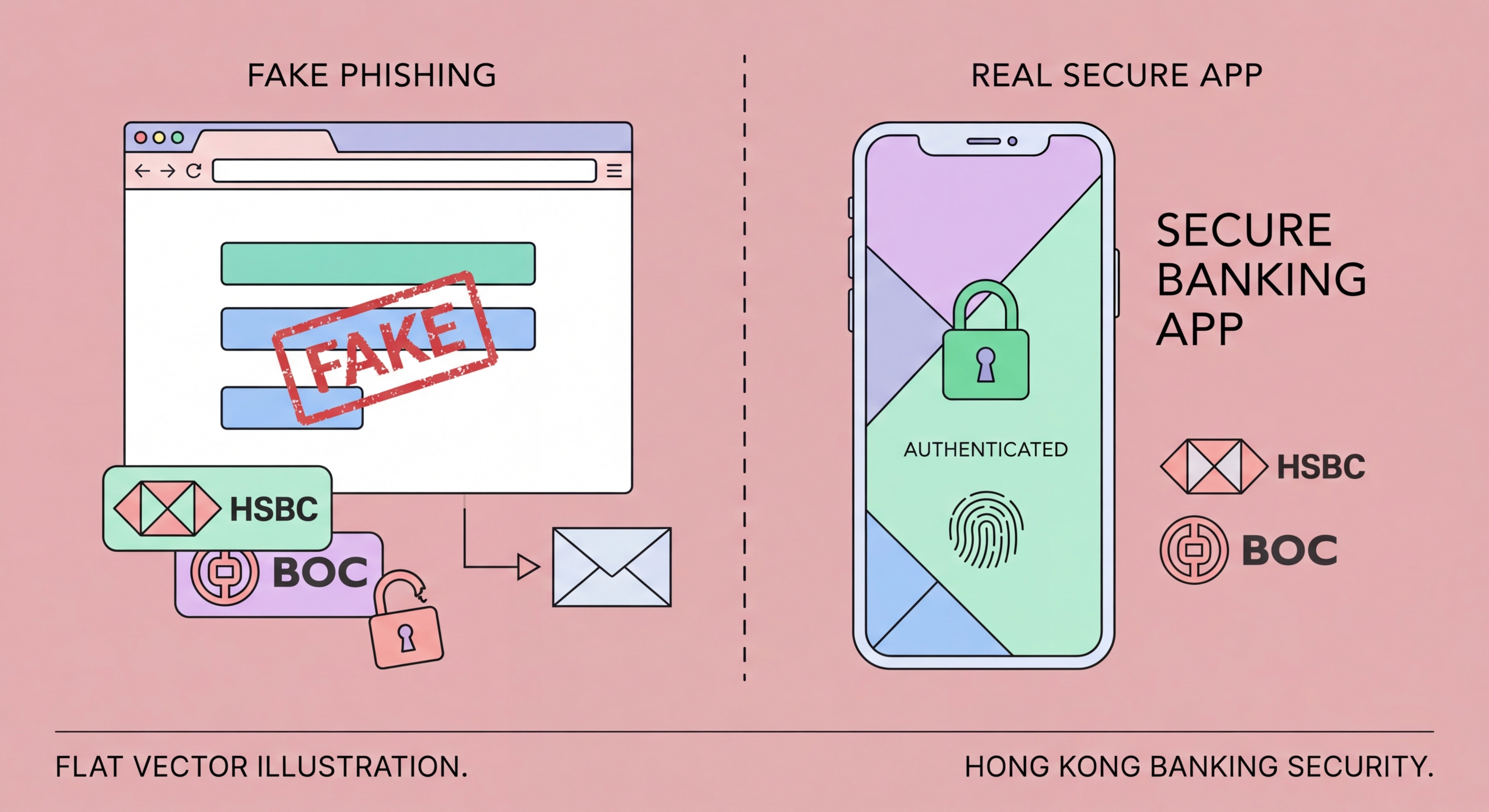

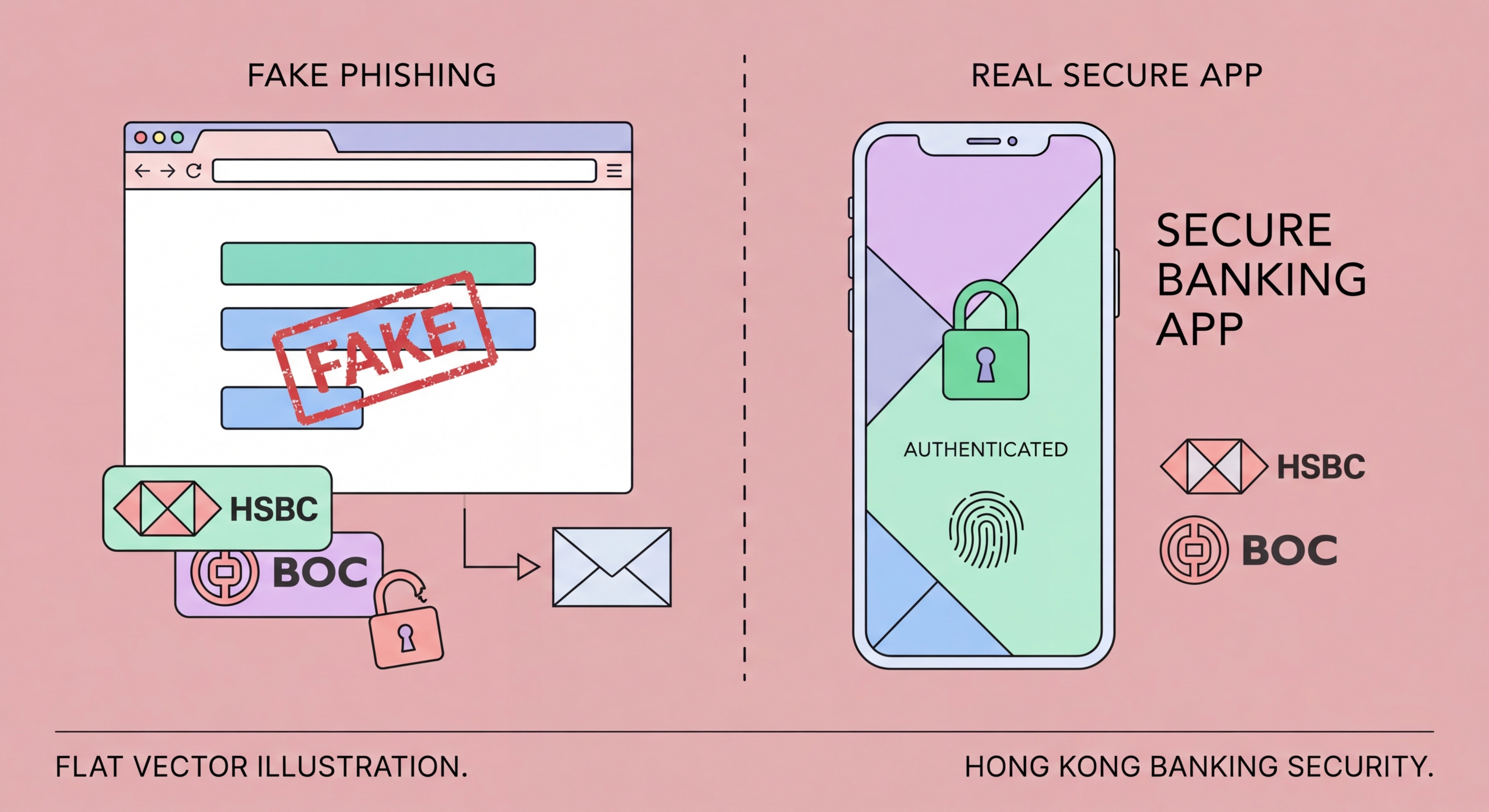

針對香港客戶的銀行 ↗網絡釣魚活動是由專業犯罪組織運作的,而非業餘的嘗試。犯罪集團——許多在境外或東南亞詐騙 ↗園區運作——投資於高質量的電郵模板、幾近完美的銀行網站複製品、看似合法的域名,甚至建立客戶服務基礎設施以應對質疑通訊合法性的受害者。現代香港銀行釣魚攻擊的精緻程度和對細節的關注,使其確實難以與正版通訊區分。

網絡釣魚活動的技術基礎設施涉及三個關鍵組成部分。首先是釣魚電郵本身:使用官方銀行標誌、配色方案、頁腳免責聲明及從真實銀行通訊逐字複製的法律用語精心設計的HTML電郵。其次是釣魚網站:在模仿真實URL的域名上托管的銀行登入門戶克隆版本——或許是「hsbc-hk-secure.com」或「hangseng-verification.net」——配有有效的SSL証書以顯示掛鎖圖示。第三是實時憑證中繼:自動化系統接收在釣魚網站上輸入的憑證,並立即在真實銀行門戶上嘗試,讓攻擊者能在驗證碼過期前截取受害者銀行發送的OTP並轉回,完成登入。

釣魚訊息利用三種主要的心理槓桿:緊迫感、恐懼和好奇心。緊迫感訊息聲稱你的帳戶將被暫停,或某筆交易將在限定時間內繼續執行,除非你立即行動。恐懼訊息聲稱偵測到你帳戶上的可疑活動、來自外國地點的登入失敗,或合規核實要求。好奇心訊息提供獎勵——現金回贈付款、股息或幸運抽獎奬品——需要帳戶核實才能領取。三者都通向同一目的地:竊取憑證的登入頁面。

識別網絡釣魚訊息需要系統性的檢查,而非信任視覺外觀。詐騙者可以完全複製正版銀行電郵的每個視覺元素——標誌、字體、顏色、免責聲明文字——但他們無法在沒有銀行郵件服務器訪問權限的情況下複製銀行的實際電郵域名。發件人的電郵地址是最可靠的首要指標:合法的匯豐通訊來自@hsbc.com.hk或@mail.hsbc.com.hk,而非@hsbc-notification.com或@secure-hsbc.net。

URL檢查是第二個關鍵步驟。在點擊前將鼠標懸停在可疑電郵中的任何連結上(或在手機上長按),以查看實際目標URL。即使顯示的連結文字是「www.hangseng.com」,實際URL也可能指向完全不同的域名。瀏覽器中的HTTPS掛鎖圖示表示連接已加密,但不驗證網站身份——詐騙者定期為其釣魚域名申請SSL証書。具體查看已登記的域名——.com、.net或.hk前的部分——並與銀行的官方域名比較。

網絡釣魚訊息的內容和語言通常包含細微的破綻,尤其是在中英雙語釣魚中,翻譯質量可能參差不齊。異常的緊迫感、泛化的問候語(「親愛的客戶」而非你的姓名)、要求提供完整OTP或PIN碼(正版銀行從不要求這樣做)的請求,以及看似過於優厚的提議,都是警示信號。正版銀行安全提示 ↗要求你透過銀行官方應用程式或直接輸入URL登入,而非點擊電郵連結。

除人類警惕外,多個技術層在網絡釣魚攻擊到達你之前,或在點擊造成損害之前主動阻止它。基於瀏覽器的網絡釣魚保護——透過安全瀏覽和SmartScreen技術內置於Chrome、Edge、Safari及Firefox中——將URL與持續更新的已知釣魚網站數據庫比較,並阻止訪問已識別的威脅。這些系統每天阻止數百萬次網絡釣魚嘗試,但運作存在輕微的時間延遲:新登記的釣魚域名可能在被標記前運作數小時乃至數天。

電郵過濾技術——尤其是DMARC(基於域名的消息身份驗證、報告和一致性)、DKIM(域名密鑰識別郵件)及SPF(發件人策略框架)——幫助郵件服務器核實聲稱來自匯豐或恒生的電郵是否實際源自這些銀行的郵件基礎設施。主要香港銀行已實施這些標準,這意味著正確配置的電郵提供商將拒絕或隔離偽冒銀行電郵。然而,免費電郵提供商對這些查核的實施程度參差不齊,精密的釣魚者越來越多地使用購買相似域名的合法電郵基礎設施來繞過這些查核。

Kaspersky、Bitdefender、Norton及趨勢科技等供應商的防病毒和網絡安全軟件包含專用的反釣魚模塊,在你瀏覽時實時檢查URL。這提供了一個寶貴的額外層,特別是對於尚未列入瀏覽器保護數據庫的零日釣魚網站。手機安全應用程式為智能手機提供同等保護——手機是香港進行網上銀行的主要設備。在手機和桌面設備上啟用這些功能,可修補僅靠瀏覽器保護可能遺漏的漏洞。

在網上銀行釣魚攻擊中上當,在所需應對速度方面堪比醫療緊急情況——每延遲一分鐘,就讓詐騙者多一分鐘完成進一步的損害。當你意識到自己在詐騙網站上輸入了憑證的那一刻,你的首要任務是在攻擊者建立持久訪問或完成轉帳之前更改銀行密碼並撤銷活躍會話。大多數現代銀行門戶允許你在安全設定中強制登出所有會話。

在保護帳戶後立即致電銀行詐騙熱線。說明你認為自己在釣魚網站上輸入了憑證,需要審查在此之前是否有未授權的交易或更改。銀行可撤回或阻止尚未處理的待付交易,可識別任何新添加的收款人,並在調查進行期間對你的帳戶添加額外的核實要求。速度至關重要——在你致電時已完成的電匯可能無法追回。

向網絡安全及科技罪案 ↗調查科(CSTCB)(熱線2527 7177)提交警方報告——這建立了官方記錄,通常是銀行考慮賠償所必需的,並為持續調查刑事釣魚行動貢獻情報。將釣魚電郵或短訊轉發至你的銀行反釣魚團隊及HKMA,以幫助快速關閉釣魚網站,保護未來的受害者。最後,在事件發生後數週內密切監察你的帳戶——精密的攻擊者可能在已遭入侵的帳戶上保持潛伏,等待你的警惕性降低時再出手。