10 個手機安全迷思破解

讓香港用戶在不必要地暴露於風險中的危險誤解——每個迷思逐一檢視、真相詳細解釋,以及應採取的正確行動。

讓香港用戶在不必要地暴露於風險中的危險誤解——每個迷思逐一檢視、真相詳細解釋,以及應採取的正確行動。

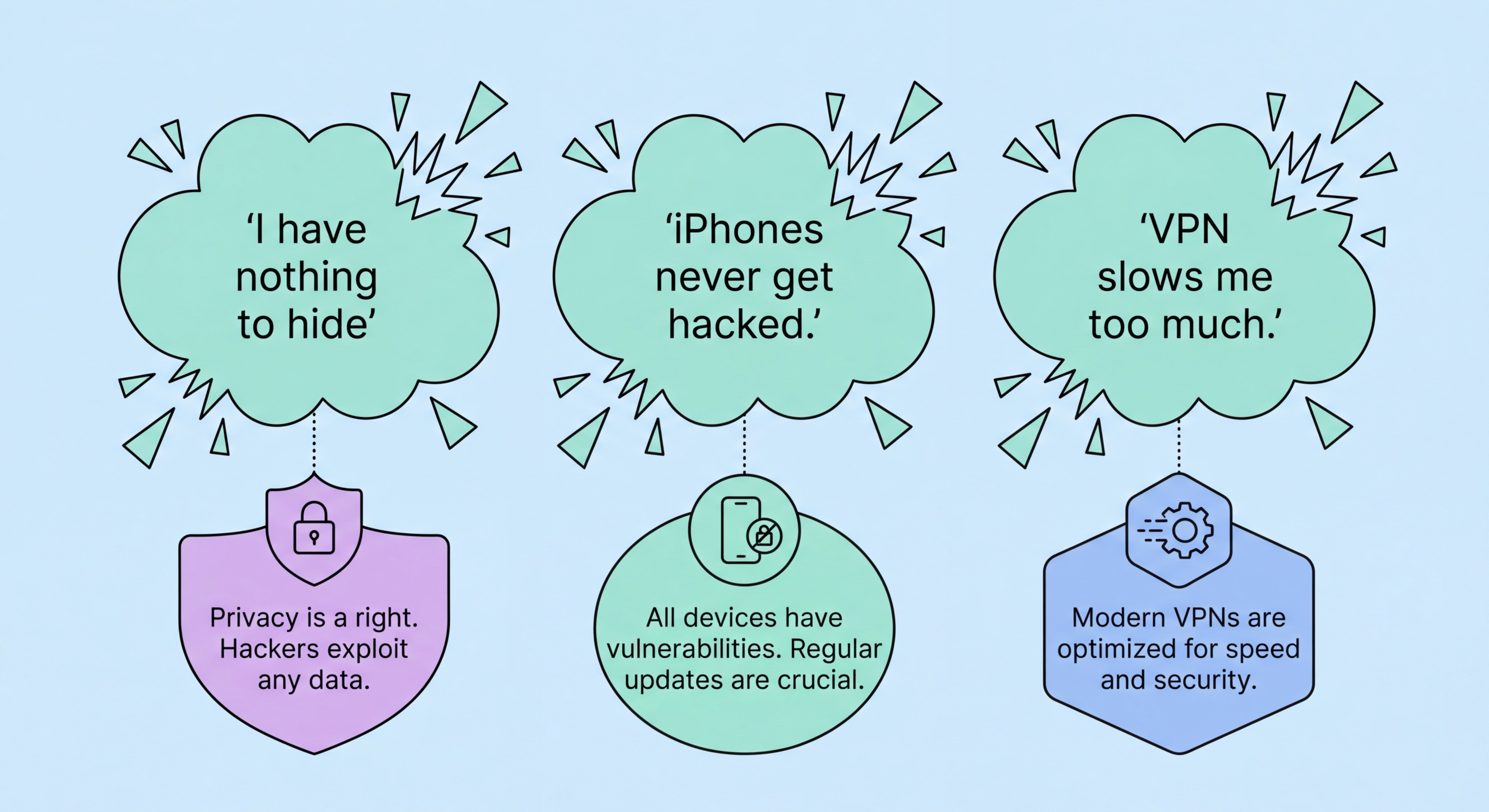

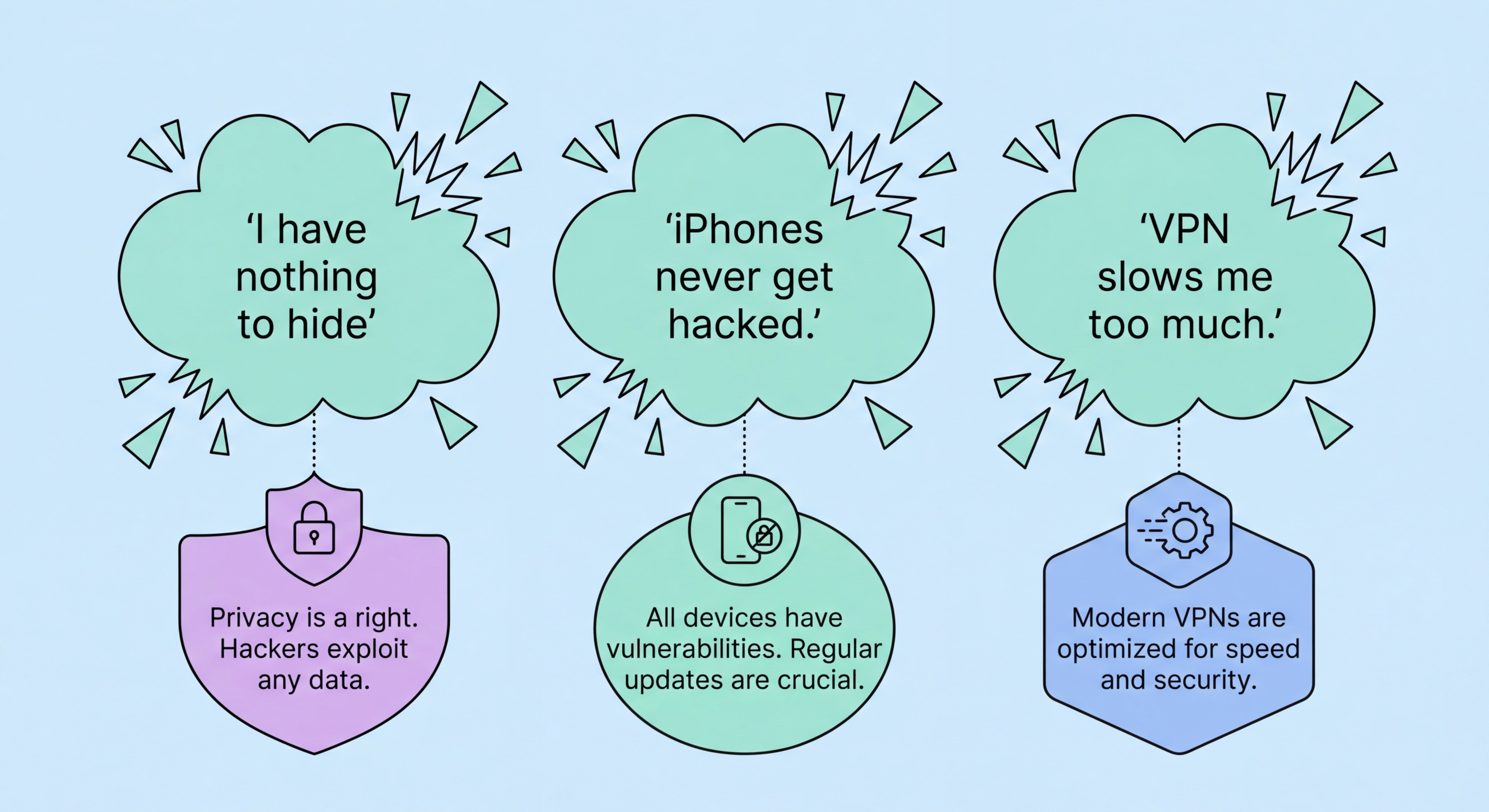

迷思 1:「iPhone 不會中毒或感染 malware。」這可能是香港最危險的手機安全迷思。雖然 iOS 的封閉生態系統和強制性 App Store 審查流程相比 Android 大幅降低了 malware 風險,但 iPhone 絕非免疫。Apple 自己的安全公告定期修補關鍵漏洞。零點擊漏洞攻擊——例如 Pegasus spyware 使用的攻擊——在沒有任何用戶操作的情況下入侵了 iPhone。通過 App Store 審查的應用程式在延遲激活期後被發現存在惡意行為。針對 iPhone 用戶的複雜 phishing 網站可以像在 Android 上一樣有效地竊取憑證。正確的理解框架是:iOS 提供了降低(而非消除)malware 風險的結構優勢。安全設定、更新和警覺仍然至關重要。

迷思 2:「Android 在根本上比 iOS 不安全。」Android 的安全架構——SELinux、已驗證的開機、Pixel 裝置上的 Titan M2 晶片、Android Enterprise——複雜且與 iOS 相當。兩個平台之間的安全差距不在於架構,而在於實際情況:Android 的開放性允許側載,創造了 iOS 上不存在的 malware 分發渠道;Android 的碎片化意味著許多 Android 裝置接收不頻繁或根本沒有安全更新。搭載最新 Android 和安全修補程式的 Google Pixel 9 Pro 是高度安全的。一部2022年後沒有任何安全修補程式、運行 Android 11 的港幣800元 Android 手機則不然。裝置和製造商非常重要。

迷思 3:「越獄/獲取 root 不影響安全性。」越獄(iOS)和獲取 root(Android)從根本上破壞了作業系統的安全模型。這些過程繞過了已驗證的開機鏈、停用系統完整性保護,並允許任何應用程式獲得對整個裝置的 root 存取——包括讀取所有其他應用程式的數據、存取儲存在 Secure Enclave 或可信執行環境中的加密金鑰,以及停用安全功能。越獄和獲取 root 的裝置不能被視為安全,不應用於銀行業務、企業存取或任何安全敏感的用途。此外,越獄的 iPhone 無法接收標準 iOS 安全 ↗ 更新。

迷思 4:「App Store 或 Google Play 上的應用程式是安全的。」兩個應用程式商店都進行安全審查,但都不是萬無一失的。惡意應用程式定期通過 Apple 和 Google 的審查流程,使用延遲激活惡意代碼(僅在應用程式獲批後激活有害行為)、使用混淆代碼的偽裝 malware,以及最初無害但通過遠程配置在獲批後添加惡意功能的應用程式等技術。歷史上 Google Play 商店比 App Store 有更多問題,但兩者都曾發布惡意應用程式。無論應用程式來源如何,在安裝前查看應用程式的開發者聲譽、私隱政策、評價真實性和權限請求始終是必要的。

迷思 5:「HTTPS 意味著網站是安全的。」HTTPS 掛鎖圖標只告訴你瀏覽器和伺服器之間的連接是加密的——它完全無法說明網站是否合法、是否會竊取你的憑證,或其連接的伺服器是否受攻擊者控制。Phishing 網站常規性地使用 HTTPS,從 Let's Encrypt 取得免費 SSL 憑證只需數分鐘。在2026年,大多數 phishing 網站使用 HTTPS。掛鎖是網站合法性的必要但遠不充分的指標;始終驗證實際域名,而非僅查看掛鎖狀態。

迷思 6:「如果我不做任何敏感操作,公共 WiFi 是安全的。」「敏感」的定義比大多數用戶理解的更廣泛。雖然避免在公共 WiFi 上進行網絡銀行是合理的建議,但大多數互聯網使用都涉及一些敏感數據:社交媒體會話有可能被劫持的驗證令牌,電郵應用程式維持持久登入會話,通訊應用程式可能在流量未加密的情況下暴露通訊錄,甚至瀏覽歷史也是你可能不想共享的資訊。此外,僅僅連接到惡意存取點就可以將你的裝置暴露於網絡級攻擊,這些攻擊不需要你採取任何特定行動。在所有公共 WiFi 網絡上使用 VPN 是正確的做法——而非僅在執行明確敏感的任務時。

迷思 7:「指紋和 Face ID 已足夠——我不需要強效密碼。」生物特徵認證方便,在安全性和可用性之間提供良好的平衡,但它不是你裝置數據的主要安全機制。你的密碼是衍生裝置加密金鑰的根本憑證——生物特徵只是方便時繞過密碼輸入的快捷方式。你的密碼強度直接決定了你的加密強度。用作 Face ID 底層密碼的4位數 PIN 碼,意味著你裝置的加密強度只相當於一個4位數 PIN 碼——能夠強制進行生物特徵認證的攻擊者(例如透過「膠管密碼術」)如果獲得裝置,也可能在取證上暴力破解弱 PIN 碼。

迷思 8:「SMS 雙重驗證使我的帳戶安全。」SMS 2FA 優於只有密碼的驗證,但它是最弱的 2FA 形式,在香港的背景下存在顯著的已記錄漏洞。SIM 卡換號詐騙攻擊——攻擊者透過對運營商員工進行社會工程學,將你的電話號碼轉移到他們的 SIM 卡——完全繞過 SMS 2FA。實時 phishing 代理會即時轉發你的 SMS 驗證碼給攻擊者。SS7 網絡漏洞可以在沒有運營商參與的情況下允許 SMS 攔截。對於任何真正有價值的帳戶——銀行、電郵、雲端儲存——作為最低標準,從 SMS 2FA 遷移至驗證應用程式(TOTP),以硬件安全金鑰或 passkeys 作為最高安全選項。

一個值得提及的相關誤解:「我每個帳戶都有唯一的密碼,所以我不需要 2FA。」唯一密碼是出色的做法,可以防止憑證填充,但它們不能防禦直接捕獲你正確密碼的 phishing、鍵盤記錄器,或暴露可被離線破解的密碼哈希的數據外洩。雙重驗證增加了一個獨立的第二層,即使第一層(密碼)已被入侵也仍然有效。唯一密碼和 2FA 都是必要的——任何一個單獨都不充分。

迷思 9:「恢復原廠設定可完全清除手機上的所有數據。」對於當前裝置而言,這部分是正確的,但對於較舊的 Android 裝置而言,這明顯是錯誤的。在現代 iPhone(帶有 Secure Enclave)和使用基於文件的加密的現代 Android 裝置上,恢復原廠設定確實透過加密地銷毀加密金鑰來有效地銷毀你的數據——數據在物理上仍留在儲存芯片上,但在沒有被銷毀的金鑰的情況下永久無法讀取。然而,有幾個注意事項:已備份到雲端服務(iCloud、Google 雲碟)的數據不會被手機重置刪除;與擁有自己雲端儲存的第三方應用程式共享的數據不會被刪除;以及在較舊的 Android 裝置(2015年前無硬件加密)上,恢復原廠設定留下的數據可以被專業取證工具恢復。

迷思 10:「我需要手機防毒應用程式才能保持安全。」在現代 iOS 上,第三方「防毒」應用程式實際上無法掃描裝置是否有 malware——Apple 的 沙盒機制 ↗ 阻止任何應用程式以真正的防毒掃描器所需的方式存取其他應用程式的數據或系統文件結構。iOS 防毒應用程式本質上是提供 VPN、phishing URL 檢查(Safari 已做到這點)和密碼管理功能的行銷產品,以安全的名義重新包裝。在 Android 上,Google Play Protect ↗ 是真正的、持續更新的內置於作業系統的 malware 偵測系統——對於大多數用戶來說,這加上良好的應用程式衛生習慣(只從 Play 商店安裝)提供足夠的保護。來自信譽良好廠商(Malwarebytes、Bitdefender)的第三方 Android 防毒應用程式為普通用戶提供邊際額外好處,但與其 iOS 同類不同,它們是合法的產品。

最後一個值得提及的迷思:「我沒有什麼可隱藏的,所以我不需要擔心手機安全。」這個論點將私隱(一種權利)與犯罪行為混為一談。你的智能手機數據使詐騙、身份盜竊、勒索和實體傷害成為可能——不是因為你是罪犯,而是因為你的數據對罪犯有價值。你手機上的相片、你的銀行詳情、你的位置歷史、你的私人訊息和你的驗證憑證,對惡意行為者都有相當的價值,無論內容的法律狀態如何。私隱和安全是關於保護你的利益和安全,而非隱藏不當行為。