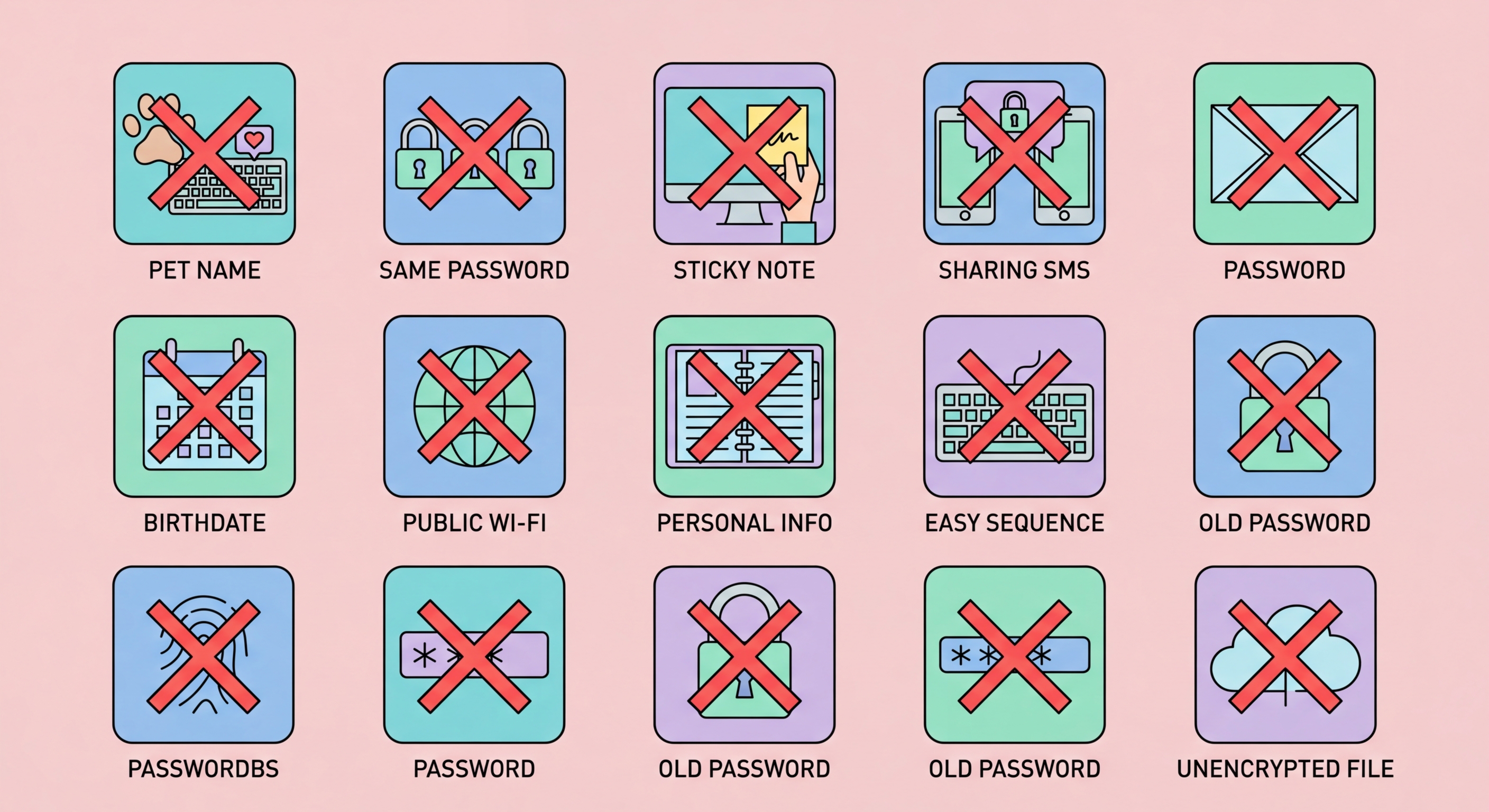

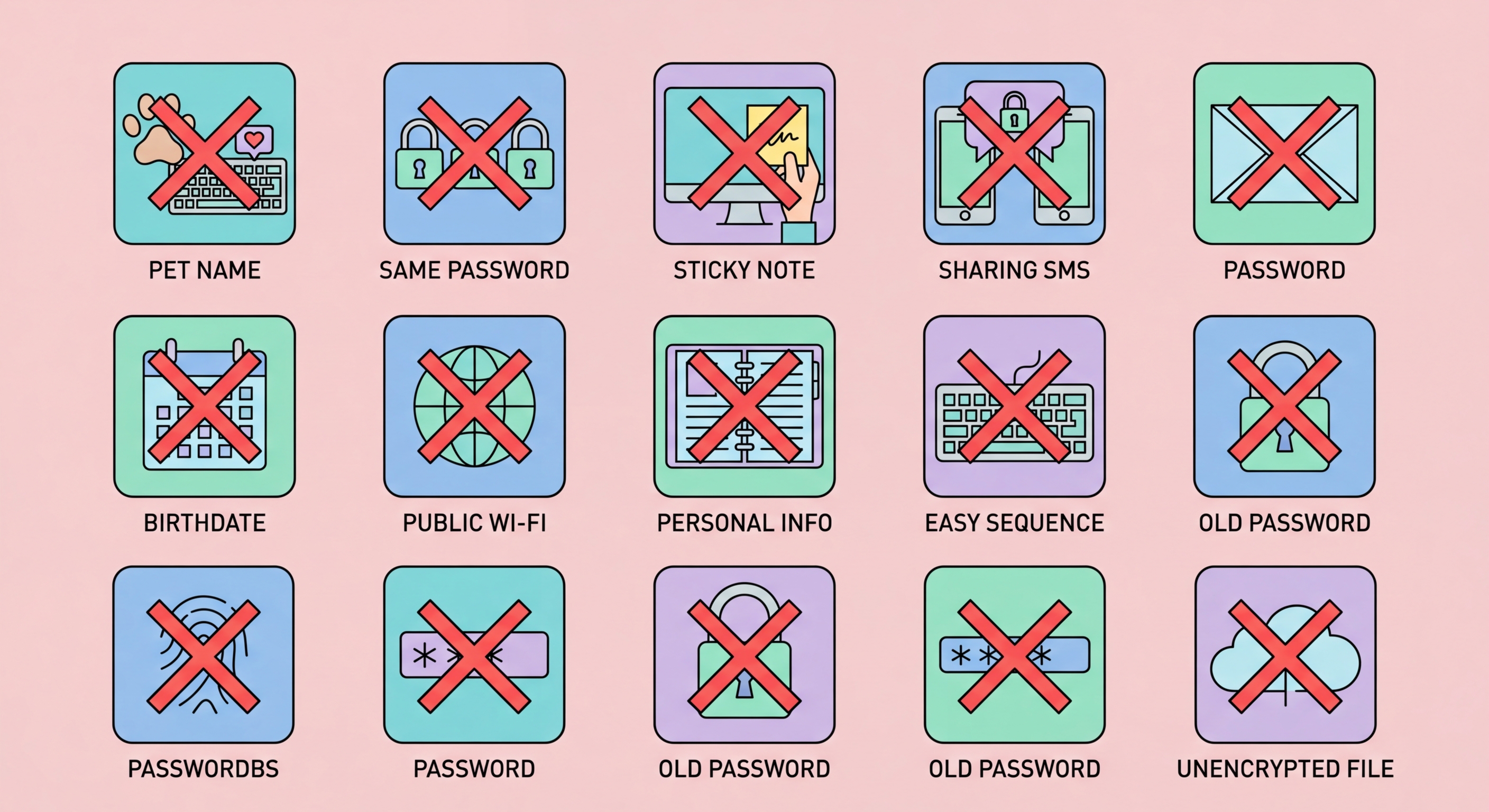

15 個使您面臨風險的密碼錯誤

從重複使用密碼到忽視洩露警報,這些是香港用戶最常見的密碼安全錯誤——以及修正每個錯誤的具體步驟。

從重複使用密碼到忽視洩露警報,這些是香港用戶最常見的密碼安全錯誤——以及修正每個錯誤的具體步驟。

錯誤 1:在多個帳戶中重複使用同一密碼。這是最危險的密碼習慣。當您使用的任何服務遭遇資料洩露 ↗——每年有數千起——攻擊者會立即透過自動化工具測試竊取的憑證,針對銀行網站、電郵提供商和社交媒體平台。若您到處使用同一密碼,一次洩露就會導致您整個數碼生活的全面淪陷。解決方案:使用密碼管理器為每個帳戶生成並儲存唯一密碼。

錯誤 2:使用短密碼。任何少於 12 個字元的密碼,即使具備完整的字元集複雜性,現代硬件通常也能在數小時或數天內破解。要求 8 個字元加複雜性規則的普遍企業政策從未基於當前的威脅現實。解決方案:使用至少 16 個字元的密碼——關鍵帳戶最好 20 個或以上。密碼管理器讓這一切毫不費力。

錯誤 3:在密碼中使用個人資訊。姓名、生日、地址、寵物名、學校和足球隊是攻擊者針對特定個人時首先嘗試的資訊。這些資訊通常可在社交媒體上公開取得或輕易獲取。對您來說看似獨特的密碼「HKLionRock2024!」,對於做了五分鐘研究的攻擊者來說卻輕而易舉。解決方案:使用與您身份毫無關聯的隨機生成密碼。

錯誤 5:以明文儲存密碼。備忘錄應用程式、試算表、文字檔案和便利貼用於密碼儲存的人,遠比願意承認的人多。這些方式在裝置遭入侵、同步至可能安全性較低的雲端服務,或被第三方實際看到時,都可能被存取。解決方案:只使用加密密碼管理器儲存憑證。即使是您手機的備忘錄應用程式也不是可接受的替代品。

錯誤 6:透過 WhatsApp 或電郵分享密碼。一旦發送,訊息或電郵中的密碼便儲存在多個地方,可能備份至不安全的雲端帳戶,並永久脫離您的控制。解決方案:使用密碼管理器的內建分享功能,這種方式在不透露明文密碼的情況下分享存取權限,且可隨時撤銷。

錯誤 7:使用弱安全問題。「您母親的娘家姓是什麼?」或「您出生在哪個城市?」等安全問題,其答案往往可在社交媒體上公開取得或輕易猜到。當用作密碼重設機制時,它們成為帳戶安全中最薄弱的環節。解決方案:在需要安全問題的地方,輸入隨機的管理器生成字串作為答案並儲存在您的保險庫中——絕不使用真實答案。

錯誤 10:從不檢查密碼是否已被洩露。數十億個憑證可在暗網市場上取得,您的憑證可能在您不知情的情況下也在其中。許多人只有在未經授權的存取發生後才發現帳戶遭到入侵。解決方案:使用 Have I Been Pwned ↗ 檢查您的電郵地址,在密碼管理器中啟用洩露監控,並訂閱 HKCERT ↗ 安全警報。

錯誤 11:忽視洩露通知。當服務向您發送關於洩露的安全通知時,許多用戶會忽略它或推遲行動,尤其是當服務看起來次要或不重要時。攻擊者正是算準了這種延遲。即使論壇本身沒有儲存任何敏感資料,若您同時將該論壇密碼用於電郵帳戶,洩露的次要論壇密碼就極為危險。解決方案:將每個洩露通知視為需要立即更改密碼的情況,尤其是對於您可能重複使用密碼的任何網站。

錯誤 12:不更新舊帳戶。幾年前創建的密碼通常比當前建議的要弱——更短、更不隨機,且經常被重複使用。許多人轉換至密碼管理器後,從未回過頭更新現有的舊帳戶。解決方案:執行密碼管理器的安全稽核,系統地更新弱密碼和重複使用的密碼,優先考慮財務和電郵帳戶。

錯誤 13:使用弱主密碼。許多用戶採用了密碼管理器,卻用弱的、容易記住的主密碼來保護它,這樣做適得其反。如果您的保險庫主密碼是「MyPassw0rd!」或任何短的、可預測的字串,專門針對您的攻擊者可能會暴力破解保險庫存取。解決方案:為您的主密碼使用至少四個真正隨機單詞組成的 Diceware 密語——長、隨機且唯一。

錯誤 14:不為密碼管理器啟用雙重驗證。沒有雙重驗證的密碼管理器只受主密碼保護。如果該密碼透過網絡釣魚、惡意軟件(malware)或肩窺獲取,攻擊者便掌握了一切。解決方案:在您的密碼管理器帳戶上啟用雙重驗證——盡可能使用 Aegis、Authy 或 Apple 內建驗證器等驗證器應用程式,而非基於短訊的雙重驗證。

錯誤 15:沒有備份或恢復計劃。如果您忘記主密碼會怎樣?如果您的雙重驗證裝置遺失或損壞呢?如果您去世或喪失行為能力呢?沒有恢復計劃,您的繼承人或緊急聯絡人可能永久無法存取關鍵帳戶憑證。解決方案:將主密語以實體書面形式儲存在防火保險箱中;在您的管理器中設置緊急存取;並記錄哪些關鍵帳戶存在及其恢復流程。