香港小型企業網絡安全

香港小型企業的實用網絡安全指南——涵蓋防火牆配置、WiFi安全、網絡分段、DNS過濾及基本網絡監控,無需企業級預算。

香港小型企業的實用網絡安全指南——涵蓋防火牆配置、WiFi安全、網絡分段、DNS過濾及基本網絡監控,無需企業級預算。

防火牆是您業務網絡與互聯網之間的主要邊界管控,負責檢查流量並執行進出許可規則。每家擁有網絡連接的香港企業都需要防火牆——不是HKT、HKBN或SmarTone作為寬頻套餐提供的基本NAT路由器(這些只提供最低限度的安全功能),而是能夠進行狀態封包檢測、應用層過濾和入侵防禦的專用安全設備或服務。消費級路由器缺乏企業使用所需的安全管控、更新頻率和管理能力。

適合香港中小企的商業級防火牆包括Sophos XG/XGS系列、Fortinet FortiGate、WatchGuard Firebox和Cisco Meraki MX——均提供統一威脅管理,將防火牆、入侵防禦、網頁過濾和VPN整合於單一設備,並配備可供非專業管理員使用的雲端管理儀表板。對於規模極小的企業,pfSense或OPNsense(在標準硬件上運行的開源防火牆平台)以硬件成本提供企業級能力,但需要更多技術專業知識進行配置和維護。Sophos Firewall Home Edition提供免費版本(僅限家庭/非商業用途),讓中小企IT管理員在商業部署前熟悉操作。

防火牆規則配置需遵循最小權限原則:預設封鎖一切,僅明確允許必要的流量。許多商業防火牆的預設規則允許大量可能對業務並非必要的出站流量——除指定解析器外的出站DNS、出站代理連接、互聯網上的SMB流量,以及攻擊者利用的其他流量模式。聘請IT安全專業人員進行初始防火牆規則審查和配置,對大多數香港中小企而言是值得的,隨後每季度隨業務需求變化進行審查。防火牆日誌應保留並定期審查——特別是連接防火牆管理界面的嘗試和異常出站連接模式。

商業WiFi安全作為網絡安全風險往往被低估。在香港辦公大樓中——數百家其他企業共用同一棟大樓——不安全或防護不足的WiFi網絡存在重大風險。大樓內或樓下街道上的攻擊者截獲無線流量,可暴露業務通訊、憑證和數據。WiFi安全配置應與防火牆配置同等嚴謹對待。WPA3-Enterprise為商業環境提供最強的WiFi安全,透過802.1X RADIUS服務器對每台設備進行個別身份驗證,而非在所有用戶之間共用單一預共享密鑰。

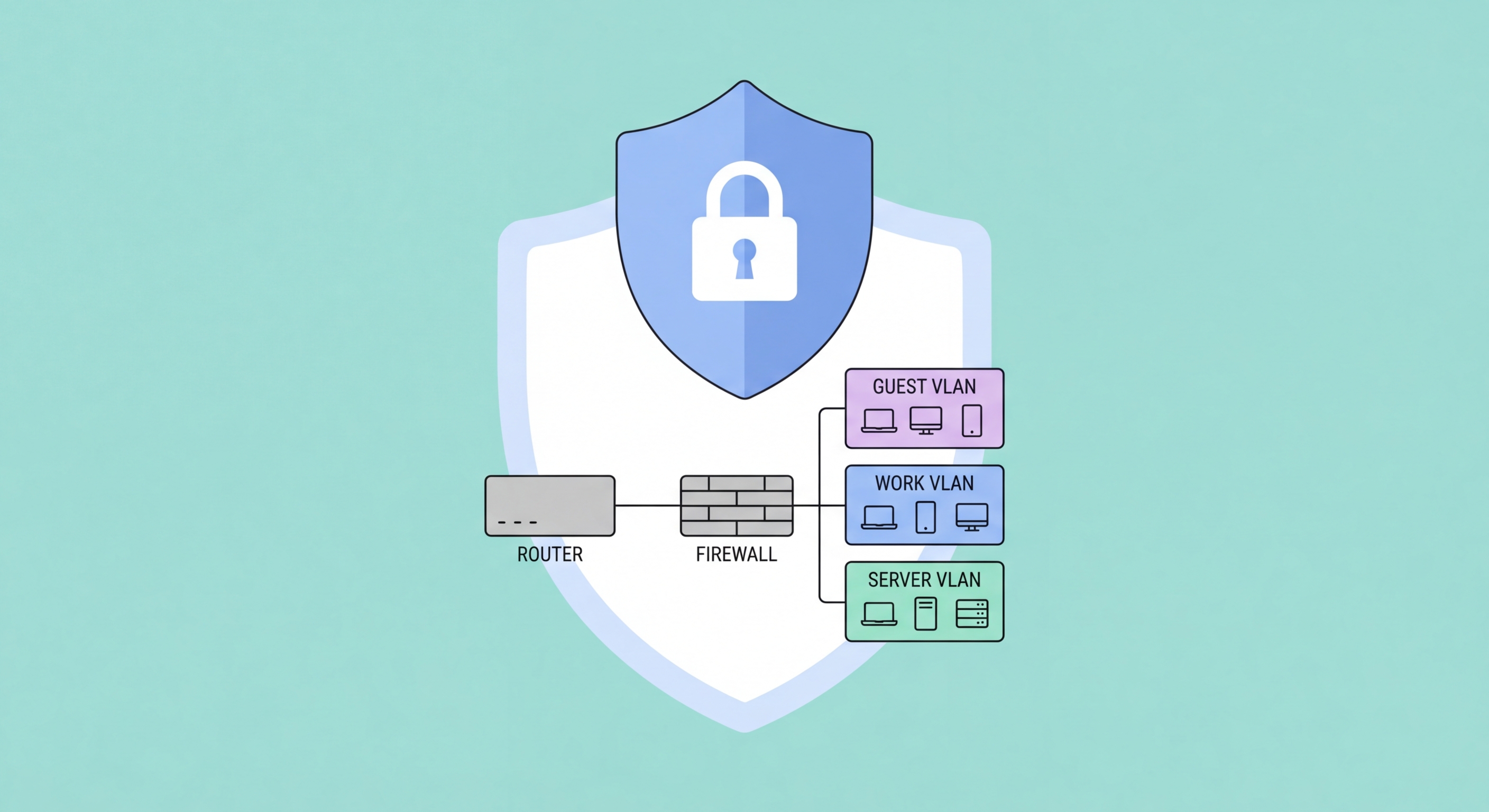

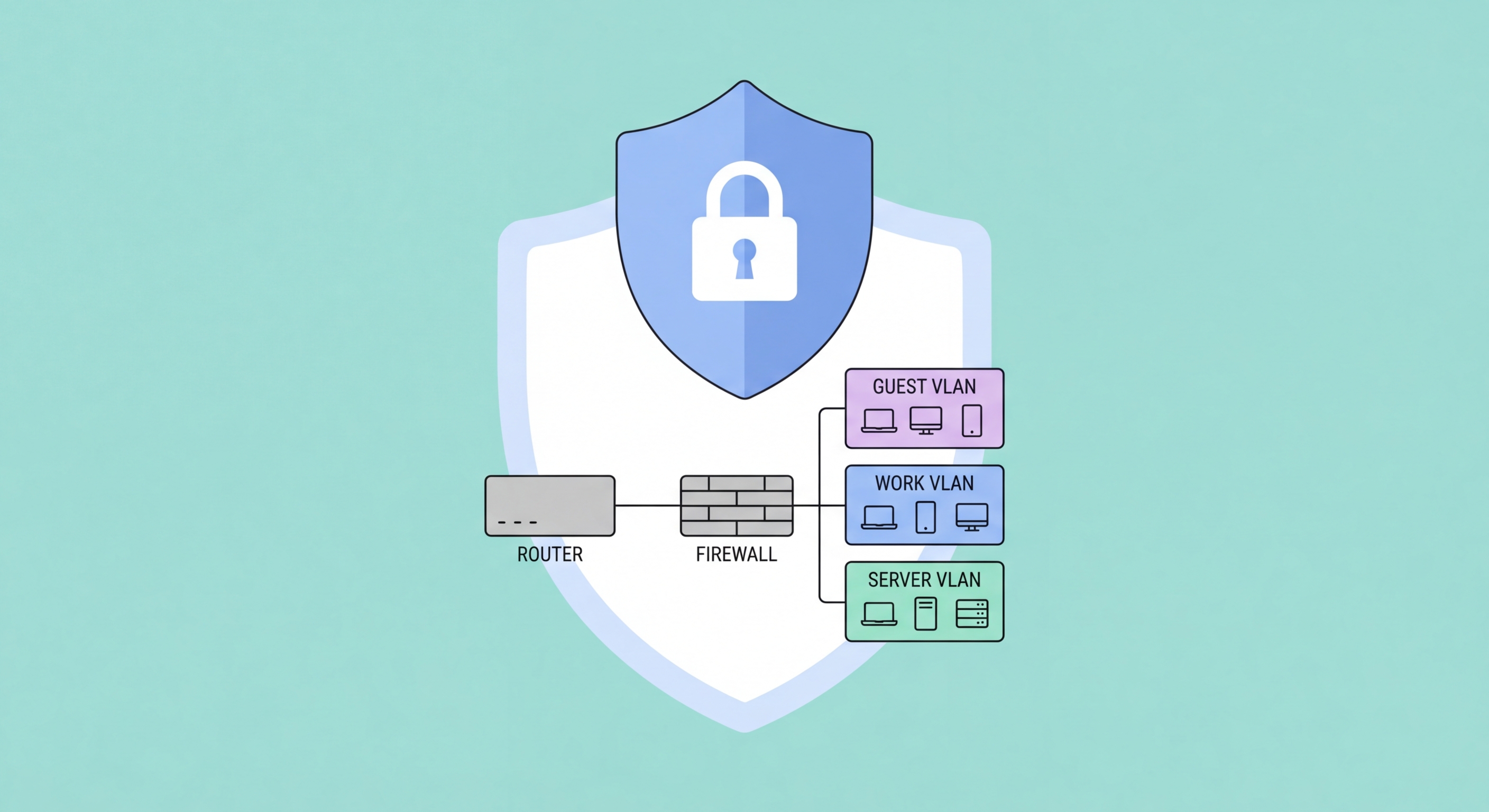

透過VLAN分隔實現網絡分段對商業WiFi至關重要。受管理的企業設備——受管理的筆記型電腦和桌上型電腦——應連接至可存取內部系統和企業雲端應用程式的企業VLAN。自攜設備和手機應連接至有互聯網存取但無法到達內部服務器的獨立BYOD VLAN。客戶和訪客的訪客WiFi必須在完全獨立的訪客VLAN上,僅有互聯網存取,且無法到達企業或BYOD VLAN。大多數商業級無線接入點(Cisco Meraki、Ubiquiti UniFi、Aruba等)支持這種多SSID/多VLAN配置,可集中管理。這種分段限制了WiFi上的個人設備或訪客筆記型電腦被入侵時的損害——它無法存取企業資源。

WiFi管理安全——保護接入點管理界面和無線控制器——防止獲取網絡存取權的攻擊者修改WiFi設置,創建流氓接入點或竊取憑證。部署後立即更改所有接入點上的預設管理憑證。停用從互聯網進行遠端管理存取。對於預共享密鑰洩露是顧慮的高價值企業網絡,使用帶有基於證書的客戶端身份驗證的WPA3-Enterprise。定期審查已連接設備——打印機、智能電視和樓宇管理系統等物聯網設備應在隔離VLAN上,而非企業網絡上,因為它們通常有欠佳的安全更新記錄。

網絡分段將單一平坦網絡劃分為具有受控流量路徑的隔離段(VLAN或子網)。平坦網絡——所有設備可不受限制地互相通訊——意味著單一被入侵的終端(感染勒索軟件或遠端存取工具的員工筆記型電腦)可以立即開始蔓延至網絡上的所有其他設備和服務器。網絡分段迫使不同段之間的流量通過防火牆,在那裡可以被檢查和管控,限制橫向移動,並將入侵的影響範圍控制在起源段。

對於香港中小企,實際的網絡分段通常涉及分隔:工作站(員工電腦)與服務器(文件服務器、應用程式服務器、數據庫),使用防火牆規則限制工作站在服務器網絡上可到達的範圍;WiFi設備與有線設備;如果處理銀行卡付款,將POS系統和支付終端置於隔離的PCI-DSS合規段;物聯網和樓宇管理設備在隔離段;以及工作站無法存取的隔離段上的備份基礎設施。這種分段不需要昂貴的基礎設施——支持VLAN的受管理交換機(中小企價位的Cisco、Netgear或HP/Aruba交換機)和實施VLAN間路由規則的商業防火牆即可提供所需能力。

DNS過濾提供額外的網絡層防禦,無論終端設備安全 ↗狀態如何,均能阻止malware通訊和網絡釣魚網站存取。當網絡上的設備對已知惡意域名進行DNS查詢——勒索軟件指揮與控制服務器、網絡釣魚網站、malware分發點——DNS過濾服務在連接建立前阻止該查詢。Cisco Umbrella、Cloudflare Gateway和Palo Alto DNS Security提供商業DNS過濾服務。Cloudflare Gateway包含免費層,為小型企業提供不需費用的顯著保護。通過配置防火牆DHCP服務器分配經過濾的DNS解析器,將所有DNS查詢路由至過濾服務,可為網絡上的所有設備提供覆蓋,無需每台設備安裝軟件。

網絡監控——對網絡上發生情況的可見性——是將安全管控從被動防禦轉化為主動偵測的能力。沒有監控,勒索軟件攻擊者可以在您的網絡上花費數週時間列舉系統、竊取數據和破壞備份,然後才部署加密有效載荷,而您毫無察覺。有了監控,異常流量模式——工作站連接到之前從未接觸過的數十台服務器、大量數據被外洩、嘗試連接已知惡意IP地址——觸發警報,讓您的團隊能在威脅達到最終結果前調查並遏制威脅。

對於沒有專職安全運營的中小企,網絡監控不需要完整的SIEM(安全信息和事件管理)部署。較小的香港企業可以通過以下方式實現實際的網絡監控:每週審查或轉發至託管安全服務的防火牆流量日誌、提供流量可見性但不需要完整封包捕獲的NetFlow分析工具(ManageEngine NetFlow Analyzer、PRTG Network Monitor)、識別異常流量模式的基於雲端的網絡監控服務,以及識別異常登入模式和數據存取的Microsoft 365和Google Workspace內置安全事件日誌。目標不是全面監控所有流量,而是偵測指示主動入侵的特定異常模式。

遠端監控和管理(RMM)工具——被許多服務香港中小企的IT服務提供商使用——從集中式儀表板提供基礎設施監控,包括設備健康狀況、補丁狀態、防病毒狀態和連接監控。如果您的企業使用IT託管服務提供商,確保其監控範圍包括安全相關監控(失敗的身份驗證嘗試、異常進程執行、新用戶帳戶創建),而不僅僅是基礎設施可用性監控。對於自行管理IT的企業,Atera、NinjaRMM和ConnectWise Automate以中小企價位提供基於雲端的RMM,安全監控能力超越簡單的可用性檢查。