香港企業網絡安全完整清單

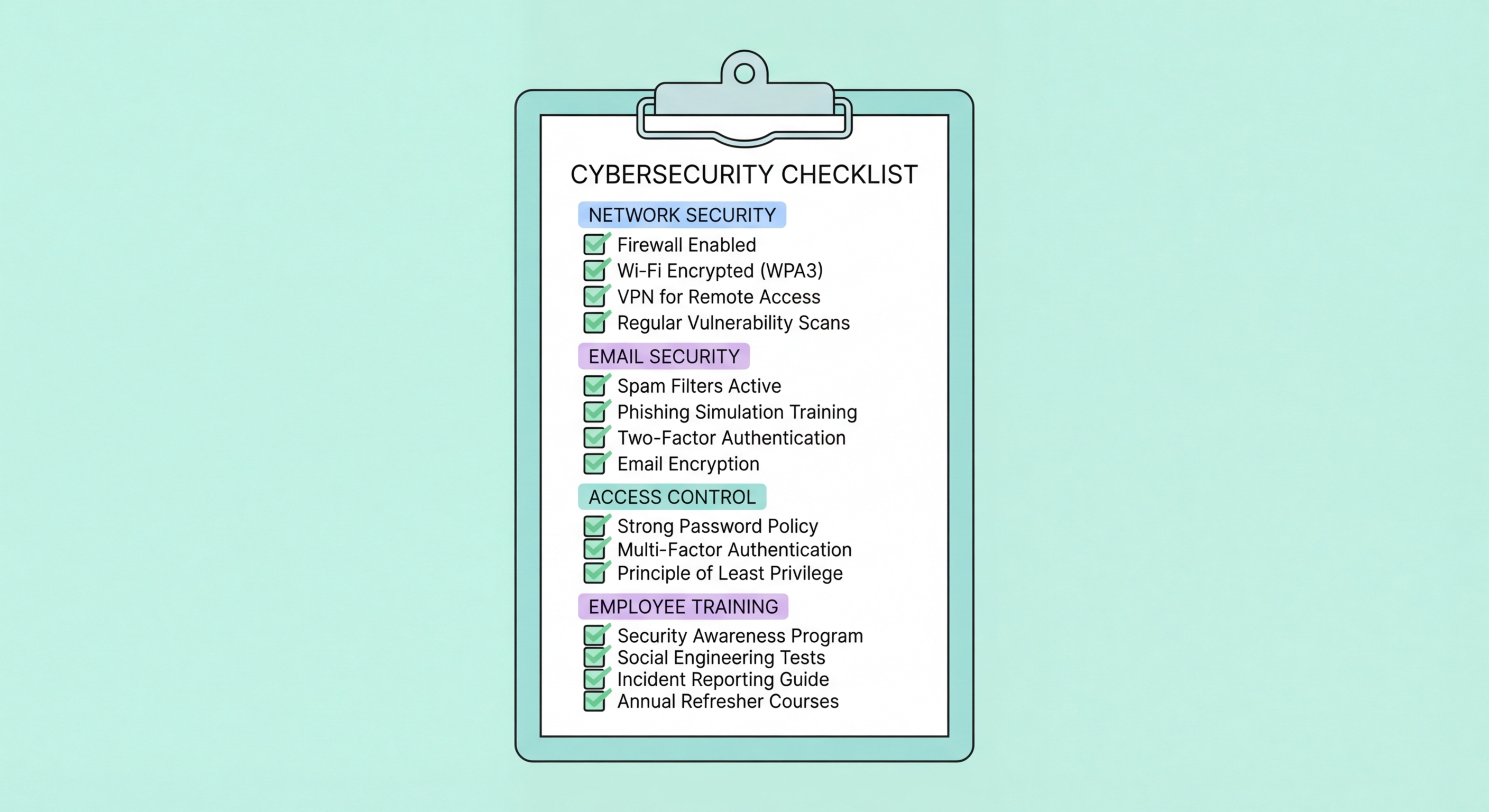

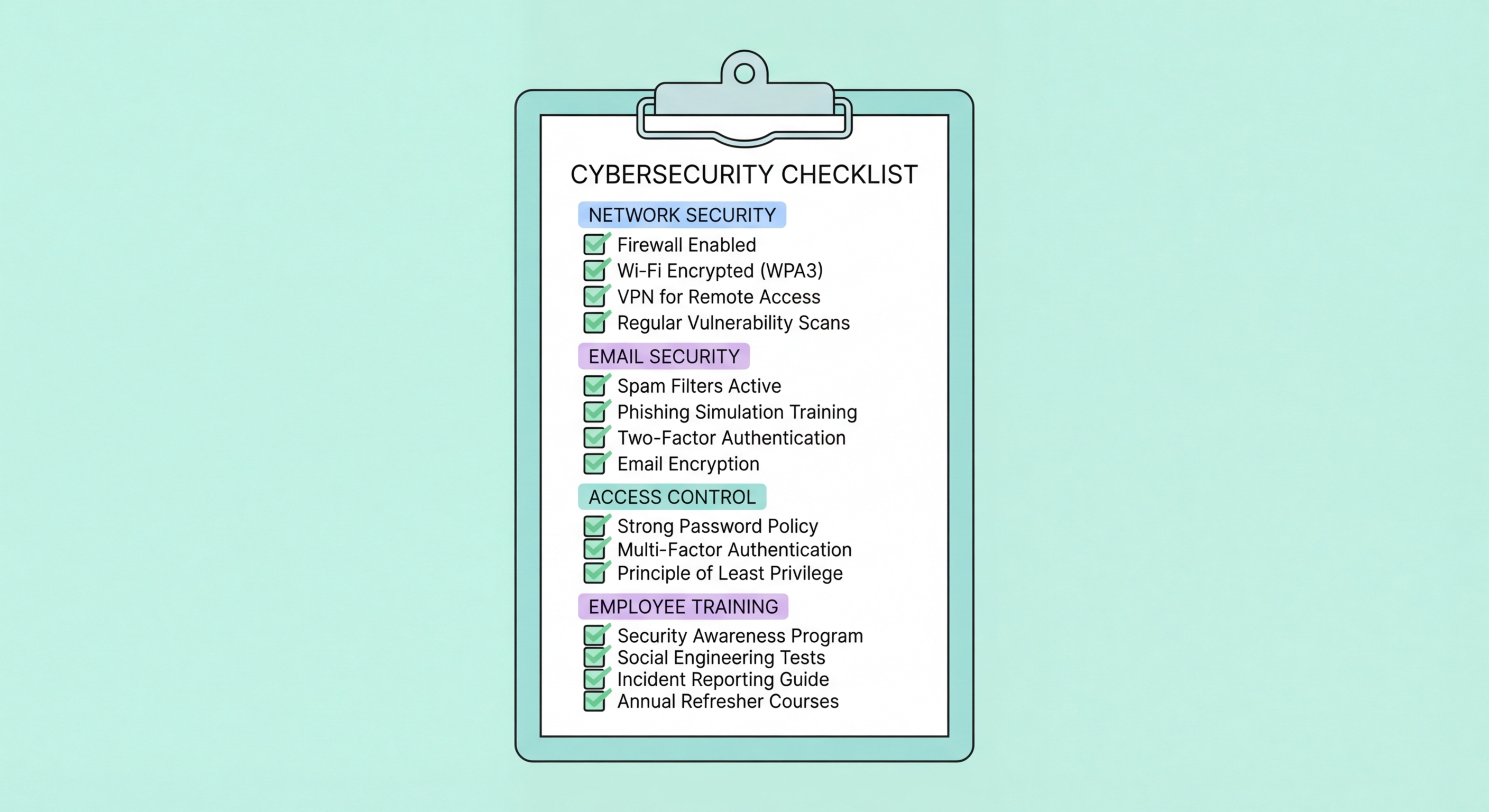

香港企業的全面、可執行的網絡安全清單——涵蓋身份、終端設備、網絡、雲端、數據保護、人員、治理和事故應對管控,共同構成香港機構穩健的安全基線。

香港企業的全面、可執行的網絡安全清單——涵蓋身份、終端設備、網絡、雲端、數據保護、人員、治理和事故應對管控,共同構成香港機構穩健的安全基線。

身份和存取管理是任何香港企業網絡安全清單的首要優先項,因為它應對最常見的攻擊途徑:被入侵的憑證。大多數針對香港企業的網絡攻擊都始於被盜或被猜到的登入憑證,使身份驗證安全成為最高槓桿的單一投資。每個面向互聯網的帳戶——Microsoft 365、Google Workspace、VPN、遠端存取、雲端應用程式——都啟用MFA,無論底層密碼是否已被入侵,都能阻止大多數基於憑證的攻擊。FIDO2/密碼密鑰身份驗證為最高風險帳戶提供最強的MFA。繞過MFA的傳統身份驗證協議(Microsoft 365中的SMTP AUTH、基本身份驗證)必須被停用。

每個存取企業數據的設備上的終端設備安全 ↗是第二個基礎要求。每台筆記型電腦、桌上型電腦和受管理的流動設備都應有活躍的終端設備保護(EDR優先於傳統防病毒軟件)、已啟用全盤加密(Windows使用BitLocker,macOS使用FileVault),以及當前的作業系統和應用程式修補級別。運行不再接受安全更新的終止壽命作業系統的設備,必須升級或與所有企業數據存取隔離——繼續在沒有安全更新的情況下使用Windows 10(2025年10月終止壽命)或更舊版本,造成系統性漏洞。透過Microsoft Intune或同等MDM進行的設備管理,確保一致的安全配置,並在設備遺失或員工離職時提供所需的遠端清除能力。

所有員工的密碼管理消除了助長基於憑證攻擊的弱密碼實踐。企業密碼管理器——1Password Teams、Bitwarden for Business、LastPass Teams——使員工能夠為每項服務使用唯一的複雜密碼,而無需記憶,消除了使憑證填充攻擊得逞的密碼重用。密碼管理器部署加上MFA和網絡釣魚模擬培訓,創建了安全意識強的香港企業用來應對社會工程和憑證入侵威脅的三層人為因素防禦。為所有業務應用程式配置的單點登入(SSO)減少了員工管理的憑證數量,並集中了離職員工的存取撤銷。

香港企業的網絡安全需要企業級防火牆作為最低邊界管控。許多中小企依賴HKT、HKBN或SmarTone提供的ISP路由器,這些對企業安全 ↗而言是不足的——它們缺乏入侵防禦、網絡過濾、應用程式控制和企業防火牆提供的安全更新節奏。部署來自Sophos、Fortinet或WatchGuard的UTM防火牆,創建實施有意義網絡安全所需的邊界管控。防火牆必須積極維護:在發布後14天內應用韌體更新、每季審查規則,以及更新IPS和網絡過濾訂閱以維持當前威脅情報 ↗。

鑑於網絡釣魚是針對香港企業攻擊的主要初始存取途徑,電郵安全至關重要。三層電郵安全架構——DMARC/DKIM/SPF身份驗證以防止域名仿冒、電郵安全閘道掃描惡意附件和連結,以及員工網絡釣魚模擬培訓——應對電郵威脅的技術、程序和人為維度。p=reject執行的DMARC阻止您的域名被用於發送冒充您企業的網絡釣魚電郵。Microsoft Defender for Office 365(M365商業高級版中包含)或第三方電郵閘道,提供附件沙盒和點擊時URL檢查。所有入站電郵上的外部電郵警告橫幅,幫助員工視覺上區分外部和內部發件人。

網絡分段限制設備被入侵時的爆炸半徑。許多香港中小企辦公室常見的平面網絡架構——所有設備可以自由地與所有其他設備通訊——意味著單一被入侵的工作站可以到達網絡上的每台伺服器、每個文件共享和每個備份位置。基於VLAN的分段,將工作站與伺服器分隔、隔離備份基礎設施,以及將IoT設備放置在獨立網段,顯著限制橫向移動。DNS過濾——透過Cloudflare Gateway或Cisco Umbrella路由所有DNS查詢——提供網絡級阻止層,用於malware命令和控制通訊以及網絡釣魚網站存取,無需每設備軟件更改即可保護網絡上的所有設備。

數據保護管控防範兩種主要數據損失場景:外部攻擊(勒索軟件加密、數據外洩)和內部錯誤(意外刪除、錯誤配置)。3-2-1-1-0備份規則——三份副本、兩種媒體類型、一份離站、一份不可變、零未測試——提供能抵禦專門在加密生產系統之前銷毀備份副本的勒索軟件攻擊的備份架構。Microsoft 365和Google Workspace數據需要第三方備份,因為Microsoft和Google不防範用戶啟動的刪除、勒索軟件或意外覆寫。使用啟用了對象鎖定或同等不可變性的雲端備份存儲,提供現代勒索軟件防禦所需的抗勒索軟件離站副本。

對於任何持有個人資料的香港企業,PDPO ↗合規需要特定的數據保護管控。數據最小化——只收集和保留為定義目的所必需的個人資料——限制事故發生時的洩露影響。數據保留和刪除政策確保個人資料不會保留超過所需保留期限。與代表您處理個人資料的所有供應商簽訂的數據處理協議,滿足PDPO原則四義務。洩露通報程序確保在數據洩露發生時及時通知PCPD和受影響的數據當事人。數據存貨——記錄您持有的個人資料、存放地點、誰有存取權限及如何保護——是有效PDPO合規的基礎,應每年審查。

Microsoft 365和Google Workspace環境的雲端安全,需要主動配置預設未啟用的安全設定。Microsoft安全分數為您的Microsoft 365租戶提供具體的優先改進路線圖。SharePoint、OneDrive和Google Drive的外部共享管控應將共享限制在已知合作夥伴域名,而非任何外部電郵地址。第三方OAuth應用程式授權——允許存取您雲端數據的SaaS應用程式之間的連接——應每季審查,未使用的連接應撤銷。在Microsoft 365或Google Workspace中配置的數據防洩漏政策,偵測和阻止敏感數據(信用卡號碼、香港身份證號碼、醫療信息)在機構外傳輸。

以人為本的安全管控應對技術管控無法消除的人為攻擊面。安全意識培訓為員工提供識別網絡釣魚、社會工程和可疑活動的知識。網絡釣魚模擬培訓——每月模擬網絡釣魚電郵配合即時反饋——在現實條件下建立識別和舉報網絡釣魚的行為反射。財務和應付帳款員工需要特定的BEC培訓,涵蓋付款驗證程序、銀行帳戶詳情更改工作流程,以及對所有超過定義金額電匯的驗證電話程序。新員工入職安全簡報確保每個有權存取企業系統的人,從第一天起就了解其安全責任。

治理管控建立使安全管控可持續而非臨時的政策、問責制和監督。書面可接受使用政策記錄了對企業系統和數據適當使用的期望。涵蓋存取控制、數據分類、密碼管理、BYOD和事故報告的書面安全政策,提供技術管控運作的框架。年度安全風險評估識別與您業務相關的具體威脅和漏洞,並為安全投資優先排序提供依據。董事會或高級管理層級別的安全報告創建問責制,確保安全獲得與運營和財務事項相當的關注。適合您風險狀況的網絡保險在管控失效時提供財務保護。

事故應對準備確保當安全事故發生時——對大多數香港企業而言,這是何時而非是否的問題——您的機構能有效應對而非臨時應付。書面事故應對計劃,定義應對團隊、其職責、上報路徑、外部資源和溝通程序,為危機條件下的有效應對提供框架。事故應對計劃必須至少每年透過桌面演練進行測試——從未演練過的書面計劃在真實事故的壓力下會失效。獨立帶外通訊方法(個人WhatsApp群組、打印版聯絡清單)確保在事故期間可能無法使用企業系統時的通訊能力。事故應對計劃中包含HKPF CSTCB的聯絡方式,確保在事故需要報警時能及時通知執法部門。