香港公司遠端工作安全

香港擁有分散式或混合勞動力的企業的全面安全框架——涵蓋VPN政策、設備管理、安全協作及零信任方法。

香港擁有分散式或混合勞動力的企業的全面安全框架——涵蓋VPN政策、設備管理、安全協作及零信任方法。

遠端和混合工作——現已是許多香港企業的標準做法——從根本上擴大了企業攻擊面。當員工在辦公室工作時,其設備通常受企業防火牆、網絡監控和實體安全管控保護。當這些員工在家、黃竹坑的服務式辦公室或中環的咖啡廳工作時,他們在企業邊界之外。他們的家庭WiFi可能安全性不足;他們的個人設備可能用於工作;以及他們存取的企業應用程式現在可從互聯網直接到達,成為基於憑證和漏洞的攻擊目標,而辦公室管控以前會攔截這些攻擊。

香港中小企最重大的遠端工作安全風險,是在沒有適當身份驗證管控的情況下將雲端應用程式暴露於公共互聯網。Microsoft 365、Google Workspace和其他雲端生產力套件是大多數香港業務運作的骨幹——預設情況下,它們僅憑用戶名和密碼即可從全球任何瀏覽器存取。憑證填充攻擊持續對這些服務測試數千個用戶名/密碼組合。所有雲端服務上的MFA是最關鍵的遠端工作安全管控,然而許多香港企業仍未在其員工隊伍中持續啟用。

遠端工作環境中的數據保護風險增加。員工可能在機構的數據分類和存取管控框架之外,在個人設備或家用電腦上本地打印或保存敏感文件。共用空間中的視頻通話為敏感業務討論創造竊聽風險。家用打印機在安全文件管理系統外產生敏感文件的實體副本。了解這些風險並向員工清晰說明——並提供在不使遠端工作不切實際的情況下保護數據的實際政策——是遠端工作安全治理的挑戰。

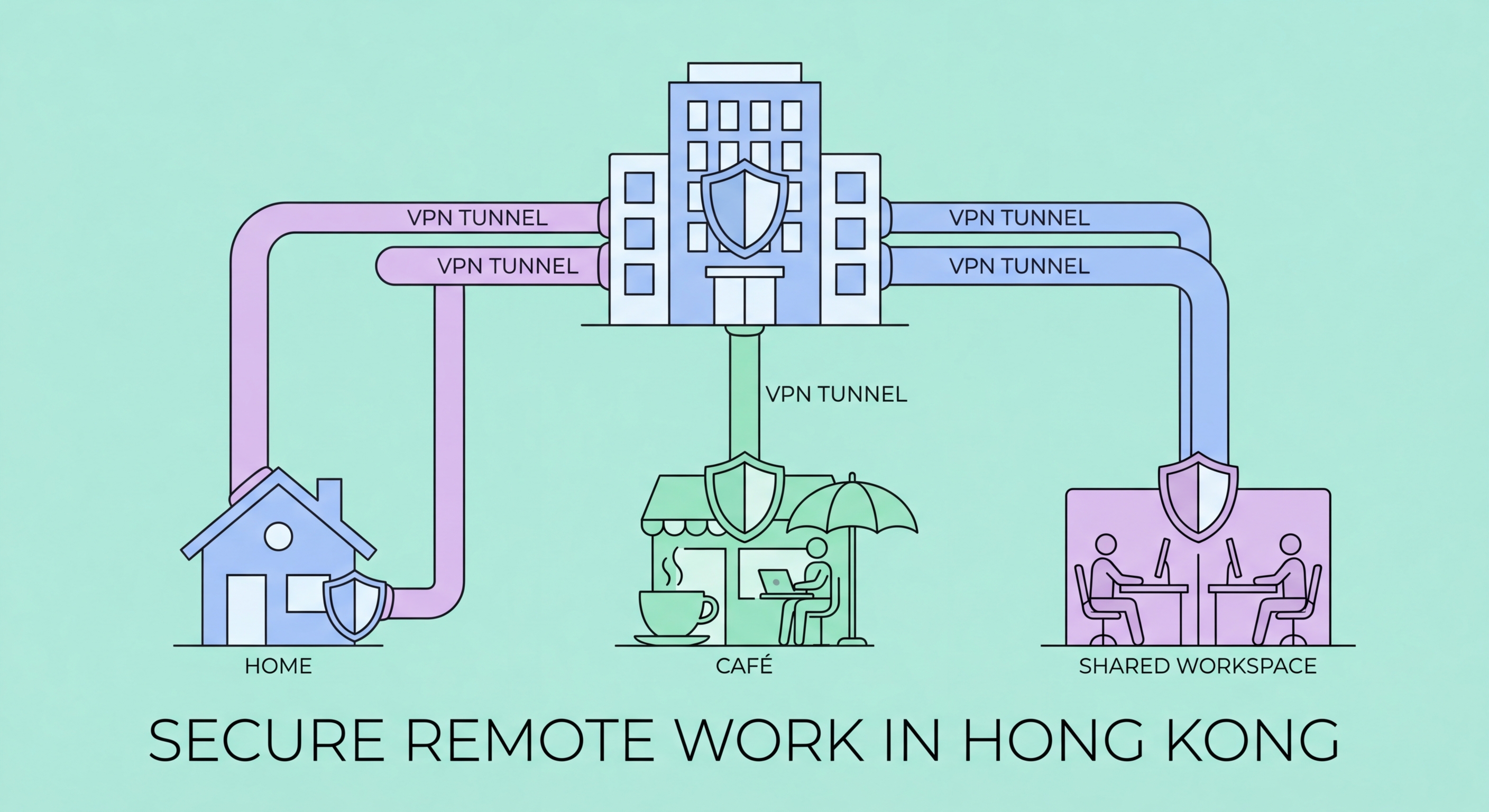

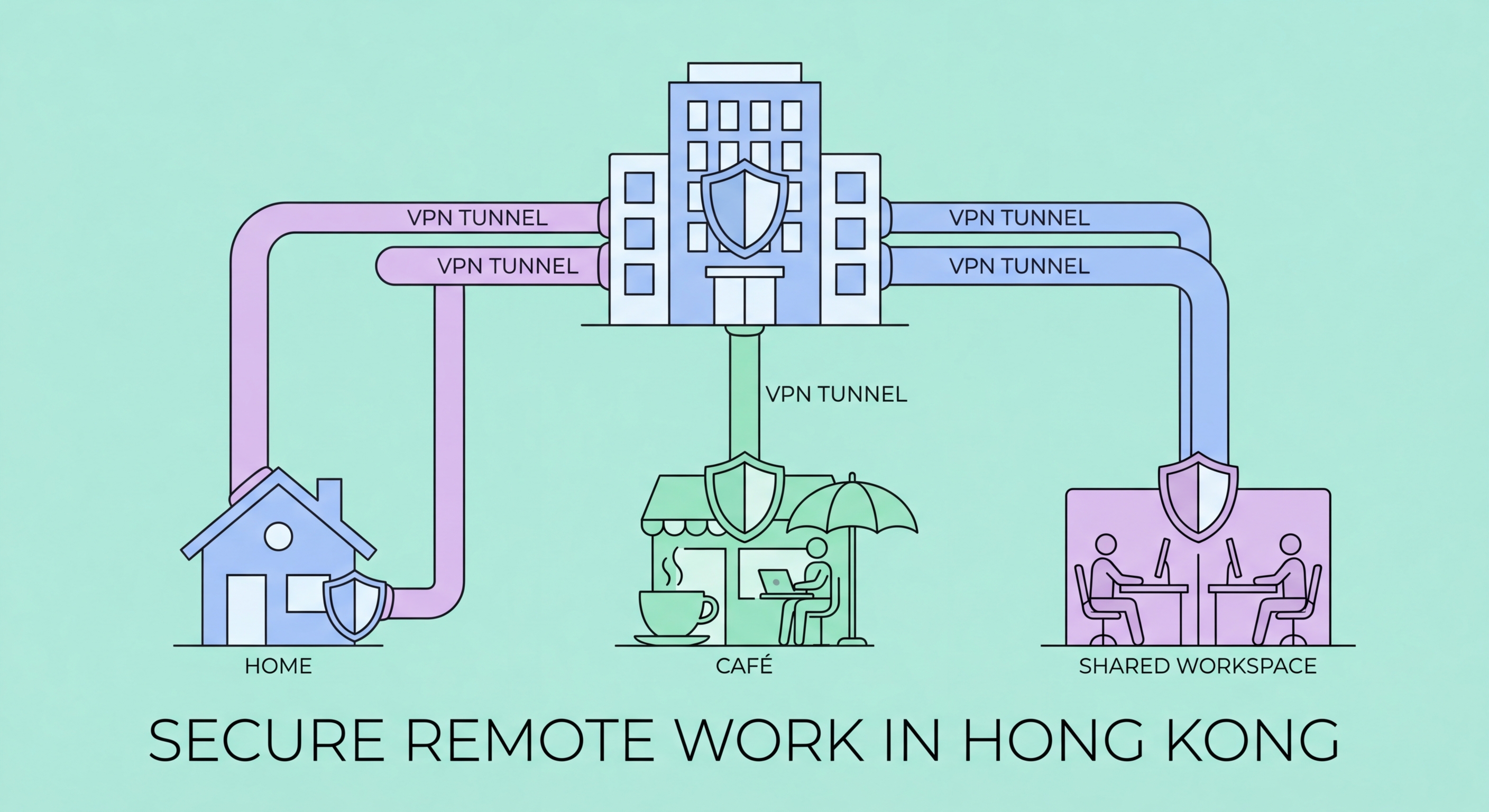

企業VPN在遠端工作者的設備和公司網絡之間創建加密隧道,保護流量免受不安全的家庭或公共網絡上的截獲。對於員工需要存取內部系統(文件服務器、內部應用程式、本地數據庫)的機構,企業VPN至關重要。適合香港中小企的遠端存取VPN解決方案包括Cisco Meraki、Palo Alto Prisma Access等廠商的雲端管理解決方案,以及Sophos和WatchGuard等提供商更具預算友好的選項。

VPN政策應明確何時必須使用VPN,何時可選用。存取內部系統、敏感雲端應用程式,或使用公共WiFi時,VPN應為強制性的。從家中一般瀏覽互聯網,使用VPN有益,但可能增加延遲降低生產力。分流VPN配置僅將流向企業系統的流量通過VPN路由,其他流量直接走互聯網——在保護企業應用程式存取的同時降低VPN的帶寬負載。全天候VPN配置(設備在企業網絡外時自動連接VPN)提供最強保護,但需要強健的VPN基礎設施處理負載。

零信任網絡存取(ZTNA)代表對於正在現代化遠端存取架構的機構而言,比傳統VPN更現代的替代方案。ZTNA預設將每個存取請求視為不可信,要求基於用戶身份、設備健康狀況和情境的持續身份驗證和授權,而非基於網絡位置。這消除了VPN隧道內一切事物所獲得的隱式信任,當VPN連接的設備被入侵時,這種信任會造成橫向移動風險。對於已投資雲端基礎設施的香港企業,與現有身份提供商(Microsoft Entra、Google Workspace)整合的ZTNA解決方案,可能比傳統VPN更合適。

流動裝置管理(MDM)解決方案允許機構集中管理和保護終端設備,無論其位置如何。對於擁有遠端工作者的香港企業,MDM能夠:強制設備加密、要求強設備PIN和生物識別鎖定、遠端清除遺失或被盜設備、確保作業系統和應用程式是最新的,以及遠端部署或移除應用程式。Microsoft Intune、Jamf(適用於Apple設備)和VMware Workspace ONE是企業MDM解決方案;Hexnode和Scalefusion等較簡單的選項更適合中小企預算。

公司自有設備與自攜設備(BYOD)政策有根本性的安全影響。公司自有設備可由MDM全面管理,並受機構安全政策約束,不存在私隱複雜性。BYOD設備存在PDPO ↗和私隱挑戰——員工對其個人設備有合理的私隱期望,限制了MDM的積極應用程度。流動應用程式管理(MAM)——僅管理個人設備上的企業應用程式和數據容器,而非控制設備本身——是BYOD情境的務實妥協,在尊重員工私隱的同時保護企業數據。

所有遠端工作設備上的終端設備安全軟件,無論網絡位置如何,均提供對malware、網絡釣魚和其他威脅的保護。與僅保護企業網絡上設備的基於網絡的安全管控不同,終端設備安全隨設備移動。對於macOS和Windows遠端工作者,包括Microsoft Defender for Endpoint、CrowdStrike Falcon和SentinelOne在內的知名終端設備安全平台,提供雲端管理的保護,無需設備在企業網絡上進行政策更新和威脅情報 ↗。

協作工具——Microsoft Teams、Zoom、Google Meet、Slack等——是遠端工作通訊的基礎。其安全配置往往被忽視,然而這些平台是敏感業務討論、文件共用和決策的渠道。每個平台的預設設置可能不代表您機構的最安全配置。審查和強化協作工具設置——特別是關於外部訪客存取、文件共用管控和會議連結安全——應作為遠端工作安全治理的標準要素。

Microsoft Teams和Google Workspace租戶配置應將外部共用限制為已知的驗證外部合作夥伴,而非允許與任何外部電郵地址共用。會議連結——特別是定期會議的——應需要等候室或身份驗證,以防止未受邀請者加入。Zoom的安全設置自2020年「Zoom轟炸」事件以來已有顯著改善,但會議密碼要求、等候室和與會者管控應作為預設配置,而非依賴會議主持人每次啟用。文件共用平台應對外部共用連結強制執行敏感性標籤和存取過期。

遠端團隊的雲端存儲和文件管理安全,需要在可及性和管控之間取得平衡。個人雲端存儲服務(個人Dropbox、Google Drive、iCloud)不適合存放企業文件——它們存在於機構的存取管控、備份和數據保留框架之外。Microsoft SharePoint、商業版OneDrive和Google共用雲端硬碟——均是企業Microsoft 365或Google Workspace訂閱的一部分——以消費服務所缺乏的企業存取管控、審計日誌和數據防洩漏(DLP)政策執行,提供雲端存儲的可及性。