香港中小企存取控制政策

如何在香港企業中實施有效的存取控制——涵蓋最低權限原則、用戶帳戶生命週期管理、特權存取保護及定期存取審查。

如何在香港企業中實施有效的存取控制——涵蓋最低權限原則、用戶帳戶生命週期管理、特權存取保護及定期存取審查。

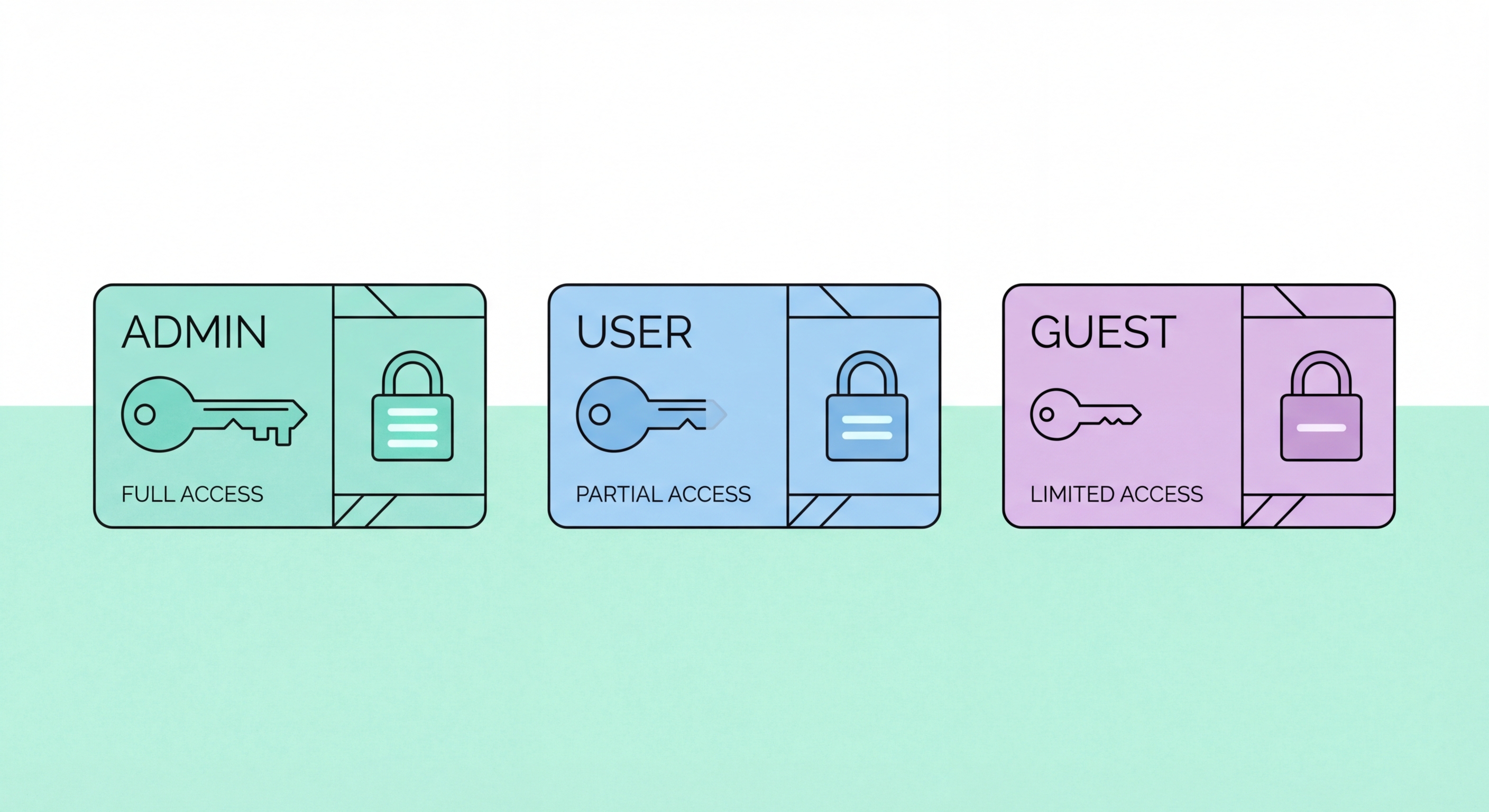

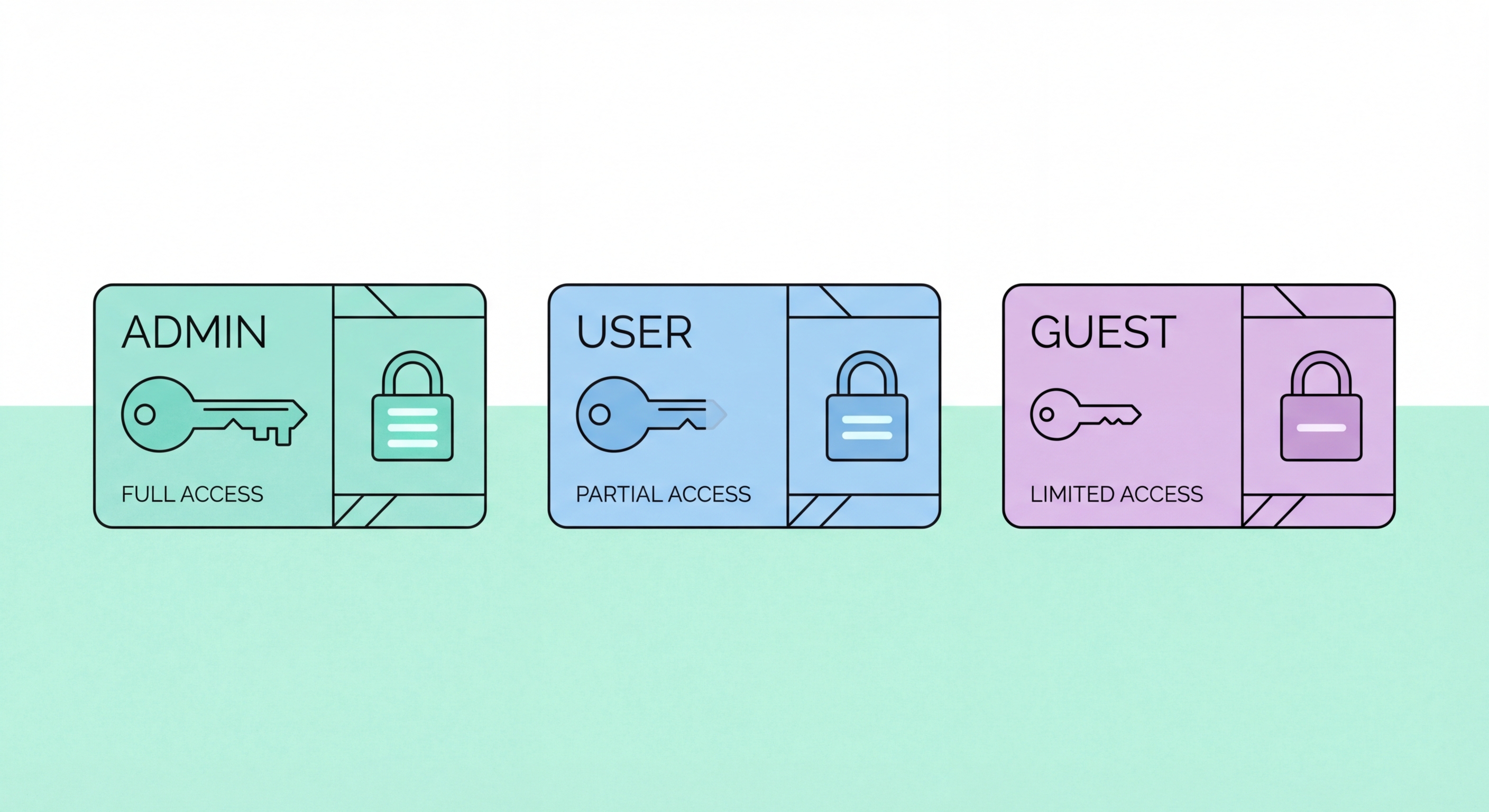

最低權限原則——僅授予每位用戶和系統進程履行其職能所需的最低存取權限,不多不少——是存取控制的基礎概念。在實踐中,大多數香港中小企嚴重過度授權:員工擁有遠超其職責所需的系統和數據存取權限,管理員以特權帳戶執行日常任務,服務帳戶以域管理員權限運行,而特定有限權限即已足夠。這種過度授權放大了被入侵帳戶的損害——一個能存取機構所有文件共享的網絡釣魚受害者,比起只能存取自己工作目錄的人,危害程度大得多。

在業務環境中實施最低權限,需要在授予存取前按職位逐一規劃存取需求。銷售經理需要存取CRM、共享銷售文件和自己的電郵——而非會計系統、人力資源記錄或伺服器管理工具。應付帳款文員需要存取會計平台和供應商記錄——而非客戶資料庫、工程資料庫或IT管理員入口。預先定義這些角色型存取配置,並用其為新帳戶進行配置,建立了一致、可審計的存取框架,而非隨時間累積成過度權限的臨時存取授予。

最低權限的安全效益在事故場景中最為明顯。當勒索軟件操作者入侵一個擁有最低權限的標準用戶帳戶時,他們在獲取寶貴數據和管理工具之前,面臨大量額外工作來提升權限。如果同一用戶以本地管理員身份運行(在許多香港中小企環境中很常見,因為授予本地管理員是為了避免軟件安裝的技術支援請求),攻擊者立即獲得可用於憑證竊取和橫向移動的本地管理員權限。從標準用戶工作站移除本地管理員權限——這是大多數中小企可採取的影響最高的單一存取控制變更——直接阻礙了勒索軟件攻擊的橫向移動階段。

帳戶生命週期管理——管理用戶帳戶創建、修改和停用的流程——是存取控制政策轉化為運營實踐的地方。三個生命週期事件需要特定程序:入職(需要帳戶配置的新員工)、調職(需要更改存取權限的崗位或部門調動員工),以及離職(必須及時撤銷存取的離職員工)。每個事件都是存取控制風險的關鍵節點。未能正確配置帳戶會造成早期過度授權。未能更新調職員工的存取會造成過時權限。未能及時停用離職者帳戶則造成前員工或其被入侵憑證的持續存取風險。

離職帳戶停用是時間最緊迫的帳戶生命週期事件。當員工離職——無論是自願還是非自願——其所有系統存取必須在最後工作日當天或之前撤銷。對於非自願離職(解僱),應與通知同時撤銷存取,以防止數據盜竊或破壞。離職核對清單應涵蓋所有存取類型:Active Directory或Microsoft Entra帳戶停用、Microsoft 365或Google Workspace帳戶停用、VPN憑證撤銷、雲端應用程式存取移除(Xero、Salesforce、HubSpot)、實體存取撤銷(大廈門禁卡),以及交出離職者持有的任何共享憑證(這也觸發這些共享憑證需要立即更換)。

孤立帳戶——創建該帳戶的用戶已離職或調職後仍保持活躍的帳戶——是最常被利用的存取控制弱點之一。獲得有效帳戶名稱列表的攻擊者(可從許多系統輕鬆獲取),可以針對休眠帳戶,這些帳戶可能沒有密碼重置要求、多因素驗證或主動監控,因為這些帳戶從不產生異常活動基準違規。定期將活躍帳戶與當前人力資源記錄進行比對的帳戶審計,可識別孤立帳戶以便停用。Microsoft Entra ID的存取審查功能,以及Google Workspace管理中的同等功能,可為使用雲端身份管理的香港企業自動化定期存取審查工作流程。

特權帳戶——域管理員、本地管理員、雲端超級管理員、資料庫管理員,以及其他具有提升存取權限的帳戶——是任何網絡中價值最高的攻擊目標。獲取域管理員憑證,攻擊者即可完全控制Active Directory域中的所有系統。獲取Microsoft 365全域管理員憑證,則可存取所有用戶郵箱、所有SharePoint和OneDrive內容,以及創建新帳戶和停用安全管控的能力。以遠超標準用戶帳戶的管控來保護特權帳戶至關重要——特權帳戶被入侵的後果,足以證明額外的操作開銷是合理的。

香港中小企特權帳戶衞生應包括:管理員使用獨立的特權帳戶(域管理員應擁有用於電郵和網絡瀏覽的標準用戶帳戶,以及僅用於管理任務的獨立管理帳戶);所有特權帳戶使用都需要MFA(硬件安全密鑰為最高權限帳戶提供最強保護);特權帳戶絕不用於瀏覽互聯網或閱讀電郵(管理工作應盡可能在專用跳板伺服器或特權存取工作站上進行);特權帳戶會話須記錄和監控;以及全域管理員或域管理員帳戶數量減至業務運作所需的最少數量。

即時特權存取——管理員權限針對特定任務被授予並在定義期限後自動到期,而非永久分配——代表特權存取管理的最安全方式。Microsoft Entra特權身份管理(PIM)包含在Microsoft Entra ID P2授權中,為Microsoft 365和Azure環境提供即時特權存取,要求管理員在獲得有限時間窗口的管理員存取前申請並說明理由。這意味著即使管理員帳戶被入侵,攻擊者也只能獲得標準用戶帳戶,而非永久管理員存取。未使用Azure/Entra的較小型香港中小企,可透過限時群組成員資格和手動權限提升程序實施更簡單的版本。

存取蔓延——權限逐漸累積超過用戶職責所需——在沒有主動存取審查流程的機構中普遍存在。隨著時間推移,員工從項目工作、臨時職責擴展、技術支援授予和部門申請中累積存取權限,而這些存取在理由活動結束後從未被移除。一位曾臨時主導整合項目的銷售總監,可能在項目結束兩年後仍保留工程資料庫的存取。一位調到其他部門的前人力資源經理,可能仍可存取人力資源系統的機密薪酬數據。定期存取審查可在這些過期權限被利用之前識別和移除。

季度存取審查是香港企業的最佳實踐,每個週期專注於一部分關鍵系統,而非一次性嘗試全面審查所有系統。實際的季度節奏可能是:管理帳戶(第一季度)、包含敏感數據的雲端應用程式(第二季度)、文件伺服器和SharePoint權限(第三季度),以及VPN和遠端存取帳戶(第四季度)。這種滾動審查方式確保所有關鍵存取領域每年都受到審查,同時將工作量分散全年。對於Microsoft 365環境,Entra ID存取審查提供自動化審查工作流程,管理員被要求確認其團隊繼續使用特定存取的需要,任何未審查的存取將自動移除。

記錄存取審查結果——誰進行了審查、審查了哪些帳戶、做出了哪些更改及時間——既提供了存取受到積極管理的運營證據,也提供了審計追蹤材料,可能被保險公司、監管機構或審計師要求提供。PDPO ↗數據最小化義務要求將個人資料的存取限制在有合法需要的人員——存取審查文件證明持續遵守這一原則。對於受HKMA ↗或證監會監管的金融服務機構,包括存取審查記錄在內的存取控制文件,可能在監管審查期間被特別要求。維護清晰存取審查文件的成本,遠低於在審查或事故調查期間事後證明合規的成本。