香港企業勒索軟件防護

香港企業勒索軟件預防、偵測和恢復的完整指南——涵蓋攻擊生命週期、技術管控、備份策略及各規模香港機構的應對程序。

香港企業勒索軟件預防、偵測和恢復的完整指南——涵蓋攻擊生命週期、技術管控、備份策略及各規模香港機構的應對程序。

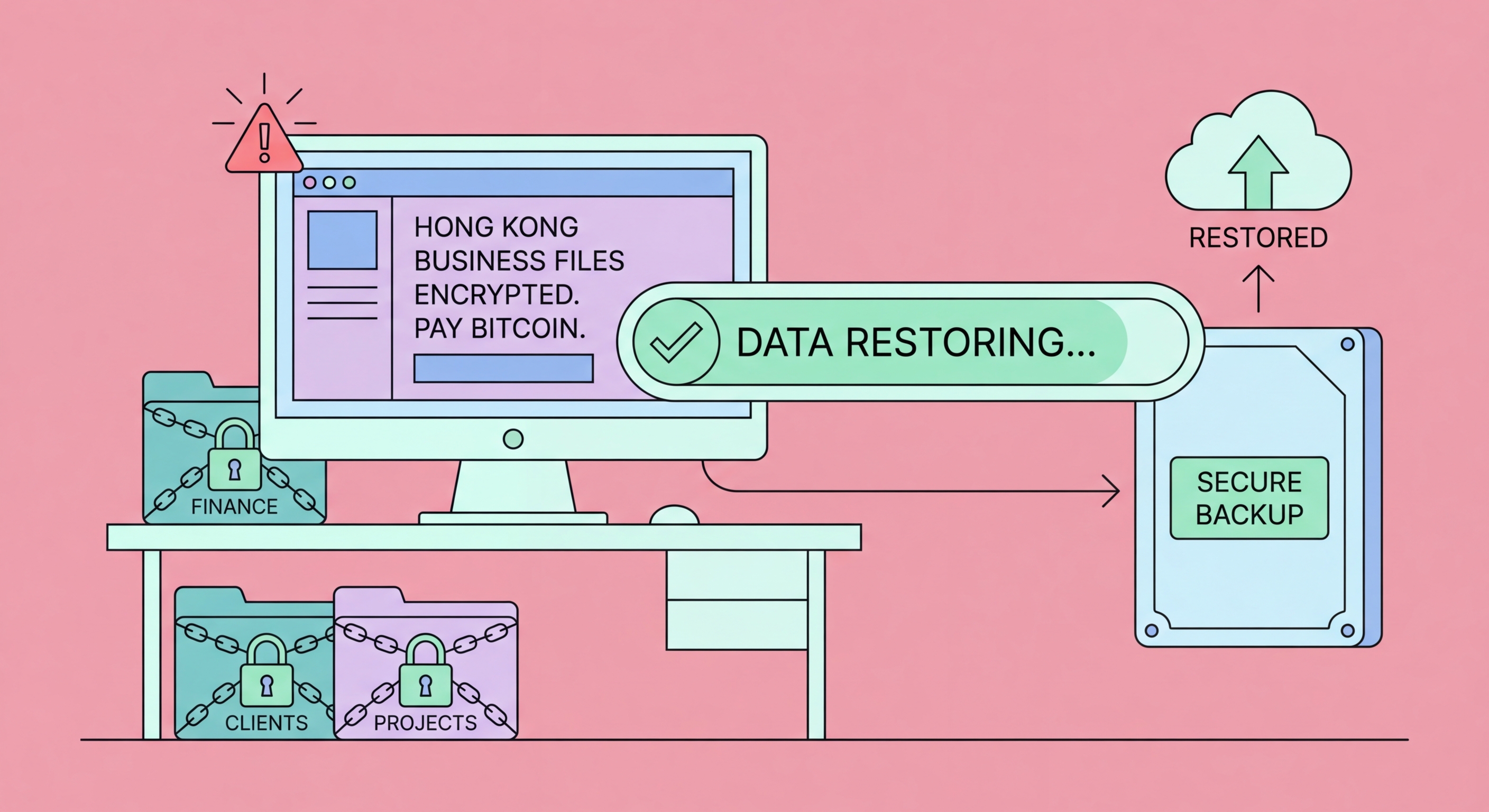

現代針對香港企業的勒索軟件攻擊與十年前機會性、廣撒網式的勒索軟件幾乎毫無相似之處。今日的勒索軟件行動是採用勒索軟件即服務(RaaS)平台的複雜犯罪企業,開發者創建勒索軟件,附屬機構進行針對性攻擊以換取贖金的百分比。LockBit、BlackCat/ALPHV、Cl0p及其後繼者專門針對香港金融、專業服務和物流行業的企業,因為這些行業負擔得起支付大額贖金,且在業務上依賴持續存取數據。香港警務處科技罪案組已將勒索軟件列為影響香港企業的網絡罪案 ↗中財務損失最嚴重的類別之一。

勒索軟件攻擊生命週期通常在數天至數週內展開。初始存取透過網絡釣魚電郵、利用未修補的VPN或遠端桌面協議(RDP)漏洞、被入侵的憑證,或透過託管服務提供商的供應鏈入侵發生。在獲得初始存取後,攻擊者花時間在網絡中偵察——映射系統、識別域控制器和備份基礎設施、提升權限,並橫向移動以到達高價值目標。這一停留期可能在無偵測的情況下持續數週,讓攻擊者確保在最終部署加密時產生最大影響。在加密前,現代勒索軟件操作者外洩敏感數據以用於「雙重勒索」——除拒絕提供解密密鑰外,威脅若不支付贖金將公開洩露的數據。

雙重勒索已成為針對香港企業的主要勒索軟件集團的標準做法,從根本上改變了風險計算。從歷史上看,擁有經測試備份的機構可以在不支付贖金的情況下恢復。在雙重勒索下,即使成功從備份恢復的機構也面臨敏感客戶數據、財務記錄和業務往來函件在勒索軟件集團洩露網站上公開的威脅。對於受PDPO ↗義務約束的香港企業,無論系統是否恢復,這都產生數據洩露通報要求。具有嚴格保密義務的行業——法律、醫療、金融——面臨特別嚴重的數據公開聲譽後果,即使技術恢復可行也面臨支付壓力。

最有效的勒索軟件預防 ↗技術棧結合了應對攻擊生命週期各階段的管控:縮小攻擊面以限制初始存取機會、偵測和阻斷停留期間發生的偵察和橫向移動,以及即使攻擊者到達系統也能阻止加密。沒有單一管控能消除勒索軟件風險,但分層組合大幅降低了成功攻擊的可能性和攻擊發生時的爆炸半徑。澳洲網絡安全中心的「基本八項」為勒索軟件預防提供了廣受認可的框架,可直接應用於香港企業情境。

應對初始存取向量是首要優先事項。在關鍵安全更新發布後14天內修補所有面向互聯網的系統——特別是VPN設備、防火牆、遠端桌面網關和面向網絡的應用程式。勒索軟件操作者在公開披露後數天內積極掃描並利用未修補的VPN和防火牆漏洞。如不需要,完全停用面向互聯網系統上的RDP,或將RDP置於帶MFA的VPN後面。在所有VPN、遠端存取和雲端應用程式上啟用MFA——透過沒有MFA的被入侵帳戶進行基於憑證的初始存取,是最常見的勒索軟件入口途徑。部署抗網絡釣魚的電郵過濾,防止惡意附件和連結到達員工收件箱。

阻斷橫向移動限制攻擊者獲得初始存取後的損害。網絡分段(將工作站與服務器分離、隔離備份基礎設施)防止被入侵的工作站直接到達服務器和備份系統。在所有系統上停用服務器消息塊(SMB)版本1,消除基於EternalBlue的勒索軟件變體使用的協議。限制域管理員帳戶使用於域控制器,防止使快速橫向移動成為可能的憑證竊取。對所有域管理員存取實施特權存取工作站(PAW)或至少強制執行MFA,防止攻擊者透過竊取的憑證提升至域管理員。監控異常橫向移動模式——工作站嘗試連接到數十個其他系統——在停留期的主動勒索軟件活動中提供早期預警。

在停留期的早期偵測——在部署加密前——是任何勒索軟件防禦計劃最有價值的成果。在網絡中進行偵察的勒索軟件操作者產生可偵測的信號:沒有合法通訊需要的系統之間異常橫向移動、在短時間內存取文件服務器上大量文件、從工作站使用管理工具(使用PsExec、WMIC、PowerShell遠端)、連接到異常的外部IP地址,以及備份配置更改或卷影副本刪除。偵測這些行為指標並警告您安全團隊的EDR解決方案,可在加密發生前中斷攻擊——將潛在的災難性事故轉變為受遏制的入侵。

當勒索軟件被發現時——通常是員工看到加密文件和勒索通知,或EDR對加密行為的警報——即時應對優先事項是:遏制(阻止蔓延)、保全(捕獲取證證據)和通知(警告安全團隊、管理層、保險公司,可能還有執法機構)。遏制包括將受感染系統從網絡隔離——斷開乙太網連接並停用WiFi——防止加密蔓延至其他系統和網絡共用。不要立即關閉受感染系統,因為這可能破壞對取證調查有用的揮發性記憶體證據。在可能的情況下隔離而非關閉。

是否支付贖金的決定應謹慎做出,絕不僅僅在時間壓力下做出。在任何付款前:通知您的網絡保險公司並獲得預先批准(大多數保單要求);聘請保險公司事故應對小組的勒索軟件專家;就特定勒索軟件集團的制裁狀態諮詢法律顧問;核實付款是否真正能帶來數據恢復(許多集團即使在付款後也不提供可用的解密工具);以及考慮從備份恢復是否可行。香港警務處科技罪案組建議不支付勒索軟件贖金,應就任何重大勒索軟件事故通知香港警務處。付款不保證數據恢復,在雙重勒索情境下不能防止數據公開,且為持續犯罪活動提供資金。

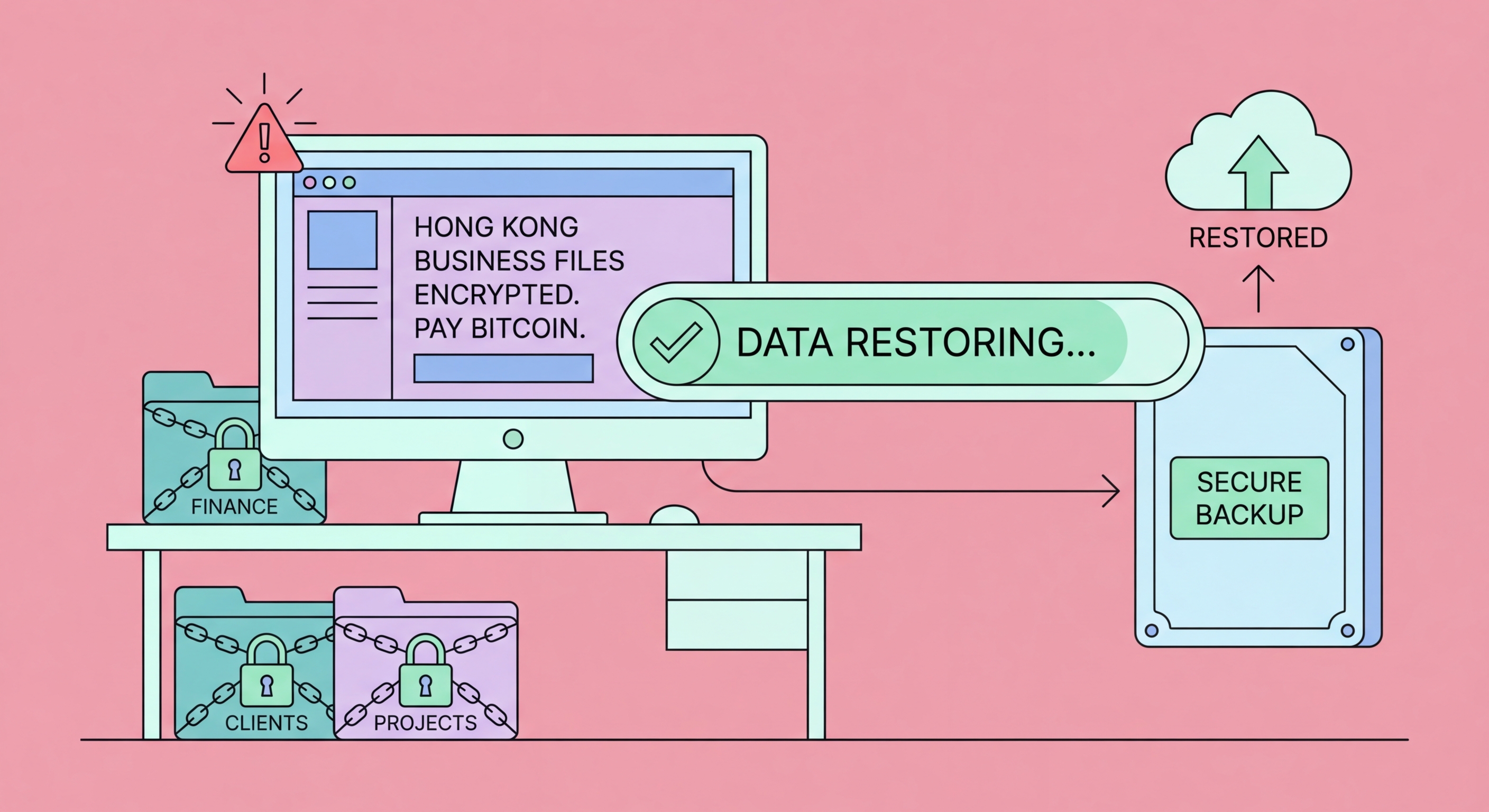

在不支付贖金的情況下從勒索軟件攻擊中恢復,需要乾淨的備份、系統性的恢復流程,以及在恢復業務運作前完全驗證清除的耐心。恢復順序很重要:首先恢復域控制器和關鍵基礎設施,然後是文件服務器和應用程式服務器,最後是工作站。在從備份恢復任何系統前,驗證備份早於攻擊者的初始存取——從已包含攻擊者後門或工具的備份恢復,等於恢復了入侵。與取證調查人員合作,確定攻擊者的初始存取日期,並選擇早於此入侵窗口的備份恢復點。

在恢復前完全清除環境中的勒索軟件操作者至關重要。勒索軟件操作者經常透過多個後門維持持久性——如果攻擊者的任何持久性機制在恢復過程中存活,攻擊者將返回,並可能在數天內再次部署勒索軟件。清除需要:識別所有被入侵的帳戶並在所有系統(不僅僅是已知被入侵的系統)強制重置憑證;審查所有用戶帳戶中攻擊者創建的帳戶;審查所有系統上的計劃任務、服務和自動啟動位置的持久性機制;修補初始存取漏洞;以及在入侵範圍不清晰時重建系統,而非信任不完整的修復。保險公司小組的安全取證調查人員對於徹底清除至關重要。

恢復後的韌性改善解決了允許攻擊成功的特定缺口。大多數勒索軟件調查揭示了一條特定的安全失敗鏈:提供初始存取的未修補VPN漏洞、缺少MFA的管理員帳戶使憑證竊取成為可能、不足的網絡分段允許橫向移動,以及在加密前被破壞的可存取備份。這條鏈上的每個環節代表一個具體的安全改善機會。與您的安全團隊或外部顧問進行的事後審查,映射攻擊鏈並實施管控以打破每個環節,大幅降低成功重複攻擊的風險。HKPC透過其網絡安全支持計劃,向香港企業提供事後安全顧問 ↗服務。