供應商與供應鏈風險管理

香港企業如何評估、簽訂合約並監控供應商和第三方廠商,管理透過供應鏈引入的網絡安全風險——涵蓋供應商評估、數據處理協議及持續監督。

香港企業如何評估、簽訂合約並監控供應商和第三方廠商,管理透過供應鏈引入的網絡安全風險——涵蓋供應商評估、數據處理協議及持續監督。

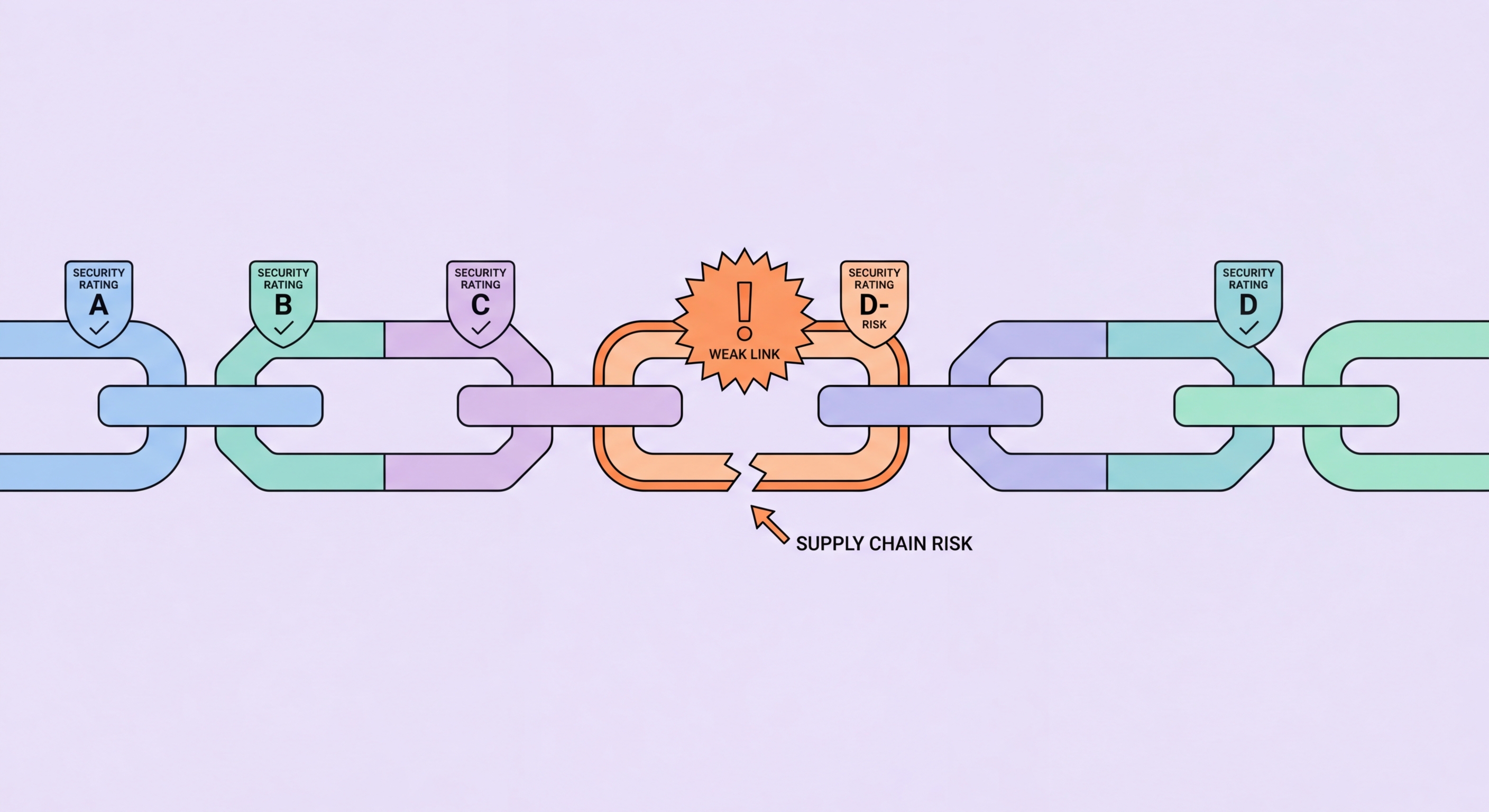

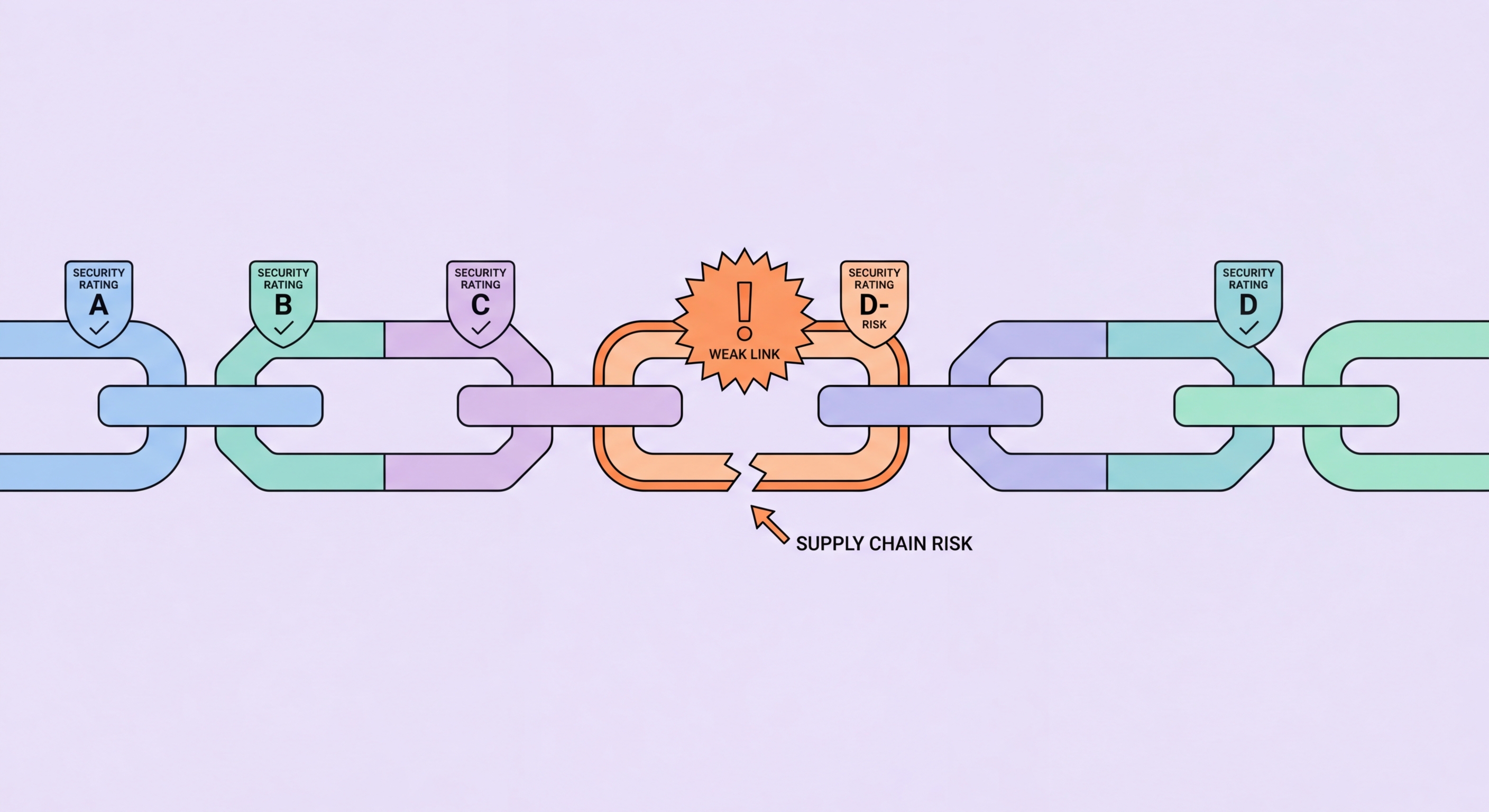

當您企業的安全狀況因擁有系統、網絡或數據存取權的第三方供應商而受損,供應鏈網絡安全風險就會出現。引人注目的供應鏈攻擊——包括SolarWinds、Kaseya VSA和3CX——展示了複雜的攻擊者如何入侵廣泛使用的軟件供應商和託管服務提供商,以同時獲取數千個下游客戶的存取權。對於香港企業,鑒於該地區金融服務、專業服務和貿易公司高度集中,且依賴廣泛的技術供應商、IT託管服務提供商和外包業務功能提供商,供應鏈風險尤為相關。

典型香港中小企的第三方風險格局包括:對您的服務器和終端設備擁有特權管理存取的IT託管服務提供商、存儲或處理客戶數據的雲端服務(會計平台、人力資源系統、客戶關係管理)、在您網絡上安裝了產品的業務軟件供應商、可存取敏感業務數據的專業服務公司(會計師、律師、顧問),以及連接到您業務系統的物流或供應鏈合作夥伴。每一個這樣的關係都代表攻擊者到達您業務的潛在途徑。您的IT託管服務提供商遭到洩露,可透過用於合法維護的相同管理工具暴露您的系統。您的會計SaaS供應商遭到洩露,可在您的系統未被直接入侵的情況下暴露您的財務數據和客戶記錄。

香港的PDPO ↗對資料使用者(您的企業)就個人資料的安全直接施加義務,即使該數據由第三方處理。您聘用的處理者發生數據洩露——您的客戶關係管理供應商、人力資源系統提供商、雲端會計師——可能導致PCPD的投訴和調查直接指向您的企業作為資料使用者,即使洩露發生在處理者處。PDPO第4保障資料原則要求資料使用者採用合約手段和其他切實可行的步驟,防止處理者持有的個人資料遭到未授權或意外存取。這對香港企業的供應鏈安全管理創造了法律義務,而非僅僅是最佳實踐 ↗。

在聘用前進行供應商安全評估是防禦供應鏈風險的第一道防線。所需評估的深度應與供應商對您系統和數據的存取級別成比例。對您的IT基礎設施擁有直接管理存取的供應商,比提供員工以標準憑證使用的SaaS應用程式的供應商需要更徹底的評估。按風險級別對供應商進行分級並按比例分配評估工作——這使沒有專職第三方風險團隊的中小企也能實際進行供應鏈風險管理。

對於高風險供應商(IT託管服務提供商、持有敏感數據的雲端服務、有網絡存取的軟件),關鍵評估領域包括:供應商持有的安全認證(ISO 27001認證、SOC 2 II型報告、CSA STAR等雲端特定認證);安全洩露歷史和披露實踐;補丁管理和漏洞應對程序;數據處理實踐,包括靜態和傳輸中的加密;次級處理者披露——他們是否反過來與其他方共用您的數據;事故應對和通報程序;以及業務連續性能力。大多數知名的企業級供應商發布信任門戶或安全文件,解答這些問題。對於IT託管服務提供商,審查其自身安全實踐、存取管理程序,以及他們是否自己完成了第三方安全評估,至關重要。

安全問卷為供應商評估提供結構化框架。雲端安全聯盟的CAIQ(共識評估計劃問卷)為涵蓋所有安全領域的雲端服務提供商提供全面問卷。SIG(標準化信息收集)問卷和VSAQ(谷歌的供應商安全評估問卷)提供類似的結構化評估框架。對於沒有供應商風險管理資源的較小香港企業,涵蓋最關鍵安全問題的簡化問卷——事故通報程序、數據加密實踐、存取管理和安全認證——在不需要大量資源的情況下提供有意義的風險降低。

與處理個人資料或可存取您系統的供應商簽訂的合約,必須包含具體的安全條款,以滿足PDPO ↗義務,並在安全事故發生時確立清晰的權利和責任。符合PDPO規定的數據處理協議必須要求處理者:實施適當的安全措施、將處理限制在您有文件記錄的指示範圍內、未經您同意不得進行次級處理、及時通報任何數據洩露、允許您審計處理者的安全實踐,以及在聘用結束時歸還或銷毀數據。符合香港PDPO要求的數據處理協議模板可從律師事務所獲取,PCPD本身也提供最低要求指引。

香港企業應在超出基本PDPO數據處理要求的供應商協議中加入的安全具體合約條款包括:最低安全標準(要求供應商維持指定的安全管控、認證或符合定義的框架);洩露通報時限(規定通知您任何影響您數據或系統的事故的最長小時數——72小時是常見的合約標準);滲透測試和審計權利(要求年度滲透測試結果或進行自己安全評估的權利);保險要求(要求供應商維持適當的網絡責任保險);以及涵蓋供應商安全失敗引起損失的賠償條款。

對於IT託管服務提供商和擁有特權網絡存取的供應商,存取管理合約要求尤為重要。合約應規定:供應商將使用專用的、個別歸屬的帳戶而非共享憑證存取您的系統;存取將限制為服務提供所需的最低限度;所有存取均有日誌記錄,您可應要求取得日誌;供應商員工變動影響您帳戶時立即撤銷存取;以及供應商將對您系統的所有特權存取使用多重身份驗證。這些要求應通過定期存取審查和日誌審計在運營層面加以驗證——而非僅在合約上主張。

在聘用時進行供應商安全評估只是起點——持續監控是必要的,因為供應商的安全狀況會改變、人員流動、供應商軟件中出現漏洞,以及供應商本身被收購或改變其安全實踐。SolarWinds供應鏈攻擊說明了供應商的安全狀況可以迅速發生顯著改變。兩年前通過您評估的供應商,安全能力可能已大幅下降。每年重新評估高風險供應商,維持對其安全狀況的現有了解,而非依賴於幾個月內就已過時的時間點評估。

香港中小企的實際持續供應商監控包括:訂閱供應商安全顧問 ↗郵件列表,並監控影響您使用產品的安全漏洞通知;透過科技媒體和HKPC警報追蹤供應商洩露新聞;審查供應商提供的安全報告(每年更新的SOC 2報告提供當前安全評估數據);透過特權存取管理日誌監控供應商在您系統上使用的存取;審查供應商發出的發票和聯絡,以發現供應商帳戶被入侵的跡象(商業電郵詐騙頻繁以假冒供應商銀行詳情變更針對應付賬款員工);以及定期審查每個供應商目前代表您持有的數據。

供應商離場是一個經常被忽視的安全關鍵流程。當您停止使用供應商時,該供應商對您系統的每個存取途徑都必須被明確移除:為供應商創建的用戶帳戶刪除、API密鑰和OAuth授權撤銷、允許供應商IP地址的網絡存取規則移除、VPN憑證停用,以及按合約要求歸還或可驗證銷毀數據。隨時間積累的前供應商存取,創造了不可見的攻擊面——在您系統中仍然有效的前供應商憑證代表未被監控的存取途徑。每半年一次的供應商存取審計——審查所有活躍供應商帳戶、API連接和網絡存取規則是否與您的當前供應商名單相符——識別並修復前供應商關係遺留的孤立存取。