企業電郵安全:防範BEC和網絡釣魚

如何保護您機構的電郵免受商業電郵詐騙、網絡釣魚攻擊和域名仿冒——涵蓋技術管控、程序防禦和香港企業的事故應對。

如何保護您機構的電郵免受商業電郵詐騙、網絡釣魚攻擊和域名仿冒——涵蓋技術管控、程序防禦和香港企業的事故應對。

電郵仍是針對香港企業最常被利用的攻擊途徑。儘管安全技術不斷進步,電郵的開放架構——為互通性而非安全性而設計——仍造成持續漏洞。三種主要的電郵型威脅對香港機構造成大部分財務和運營損失:商業電郵詐騙(BEC),利用電郵啟動欺詐性金融交易;網絡釣魚,透過電郵竊取憑證或傳播malware;以及域名仿冒,允許攻擊者發送看似來自您機構域名的電郵。

商業電郵詐騙已成為香港企業損失最高的網絡犯罪 ↗類別。攻擊者要麼入侵合法的企業電郵帳戶(透過竊取憑證或利用漏洞),要麼透過域名仿冒或相似域名冒充企業帳戶。一旦獲得可信的電郵身份,他們便操縱收件人——通常是應付帳款員工、財務總監或薪資管理員——啟動欺詐性電匯、更改供應商銀行 ↗帳戶詳情,或重定薪資付款。FBI的IC3報告顯示,全球BEC損失超過所有其他網絡犯罪類別的總和,而香港密集的商業電郵環境使其成為高價值目標。

針對香港企業電郵地址的網絡釣魚,既傳播竊取憑證的頁面(偽冒Microsoft 365登入頁面竊取企業憑證),也傳播malware負載(透過惡意附件或連結傳送的勒索軟件、銀行木馬和遠端存取工具)。企業電郵帳戶是特別有價值的攻擊目標,因為它們提供對敏感業務通訊的存取、透過SSO(單點登入)存取內部系統,以及可用於攻擊您客戶和合作夥伴的可信企業身份社會工程槓桿。

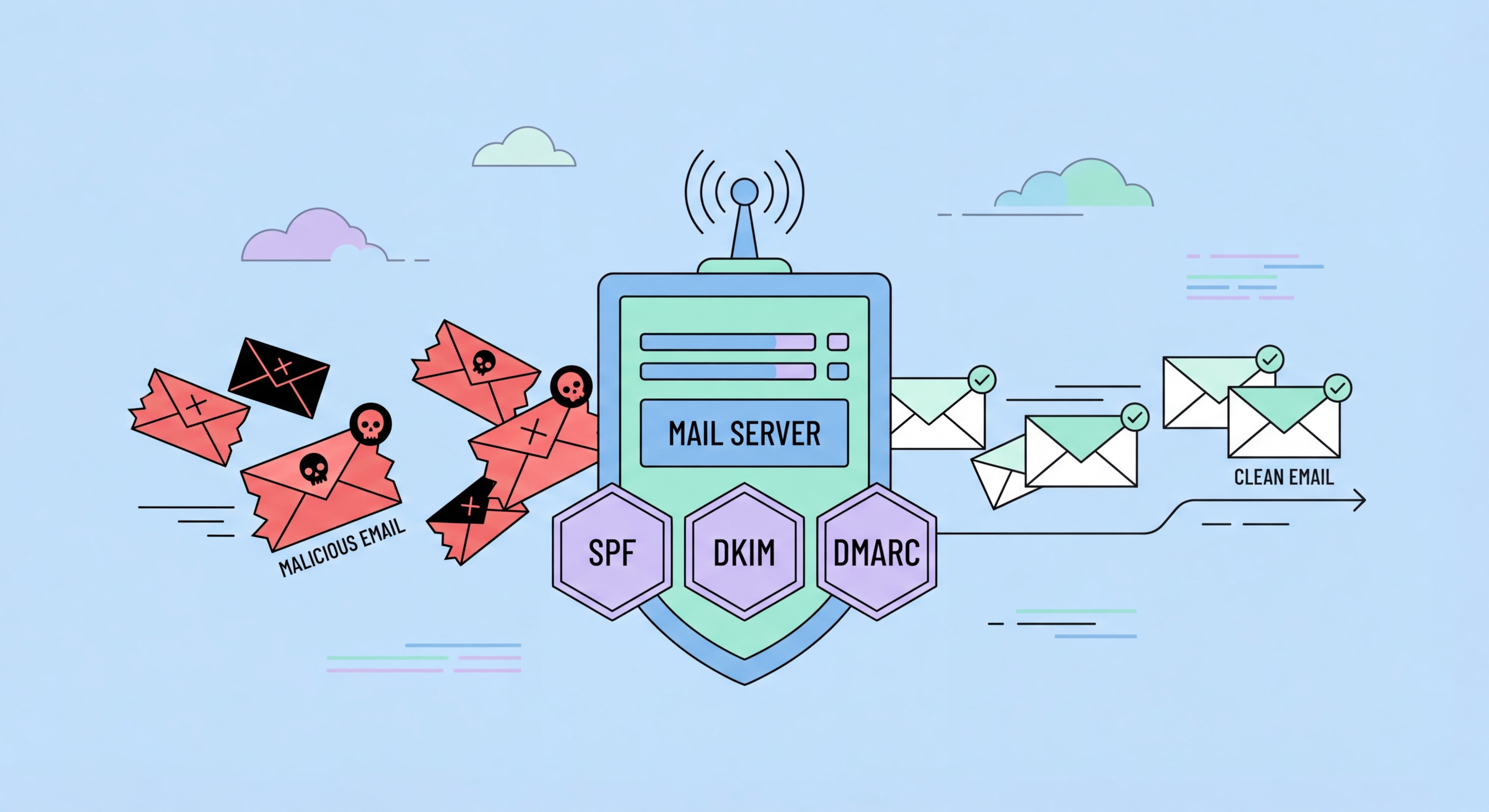

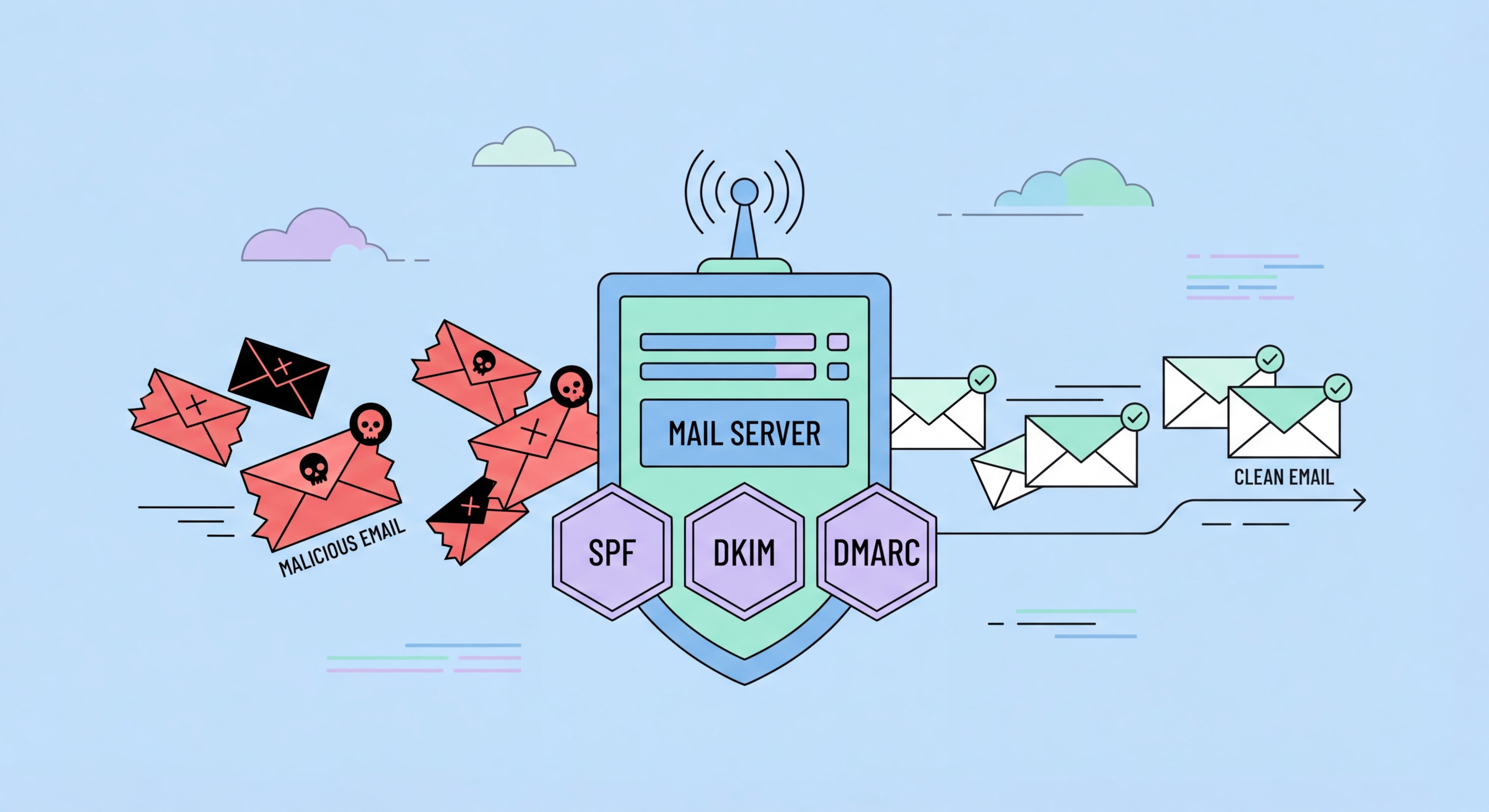

三項基於DNS的電郵身份驗證標準——SPF、DKIM和DMARC——協同工作,防止您的域名在網絡釣魚和BEC攻擊中被仿冒,並確保您發送的電郵獲得收件人的身份驗證。對任何香港企業而言,正確實施三者是最具影響力的技術電郵安全行動。主要電郵提供商(Gmail、Microsoft 365)日益將來自沒有DMARC執行的域名的電郵視為較高風險,使正確配置對送達率和安全性都很重要。

SPF(發件人政策框架)發布DNS記錄,列出授權從您域名發送電郵的郵件伺服器。接收來自您域名郵件的電郵伺服器,會檢查郵件是否來自SPF授權的來源。DKIM(域名密鑰識別郵件)在外發電郵中添加加密簽名,收件人可通過DNS中發布的公鑰進行驗證——證明郵件在傳輸過程中未被篡改。DMARC(域名型郵件身份驗證、報告和合規性)建立在SPF和DKIM之上,指定接收伺服器應如何處理身份驗證失敗的電郵:監控(p=none)、隔離(p=quarantine)或拒絕(p=reject)。

大多數香港企業應首先在監控模式(p=none)下實施DMARC,以了解來自其域名的合法電郵的數量和來源,而不影響郵件流。在進入隔離或拒絕模式之前,審查DMARC匯總報告(發送至DMARC記錄中指定的電郵地址),以識別所有合法的電郵來源。只有在確認所有合法發送來源都被SPF或DKIM覆蓋後,才能進入p=reject——在覆蓋不完整的域名上強制執行,可能中斷合法電郵傳送。dmarcian、EasyDMARC和Postmark的DMARC工具等服務,為非專業的香港企業簡化了DMARC報告分析。

電郵安全閘道——本地設備或基於雲端的服務——在威脅到達員工收件箱之前,對入站和出站電郵進行過濾。Microsoft 365在較高訂閱層級中包含Defender for Office 365(前身為ATP),提供網絡釣魚模擬、反malware掃描、安全連結URL檢查和安全附件沙盒。Google Workspace透過Google基於AI的電郵威脅偵測包含類似功能。對於需要更進階功能的機構,Proofpoint、Mimecast和Abnormal Security的專用電郵安全閘道提供額外的偵測層,尤其針對逃避基本過濾器的進階BEC攻擊。

安全附件沙盒——在將潛在惡意附件傳送給收件人之前,在隔離環境中執行——對於防止透過電郵傳送malware特別有價值。沒有沙盒,附件中的新型malware可繞過基於特徵碼的掃描。有了沙盒,malware的行為在隔離中被觀察,如果偵測到惡意活動,電郵在收件人看到之前就被隔離。在Microsoft Defender for Office 365或同等的Google Workspace進階保護設定中啟用安全附件。

仿冒保護專門針對仿冒高管、已知供應商或業務合作夥伴的BEC攻擊。Microsoft Defender for Office 365的反網絡釣魚政策,可配置一份高價值仿冒目標名單——當一封電郵聲稱來自這些人員但未被驗證為真實時,會添加額外警告或隔離電郵。這為推動大多數BEC電匯詐騙的高管仿冒場景創建了針對性保護。

技術電郵安全管控顯著降低了網絡釣魚和malware傳送的成功率,但財務損失最高的電郵威脅——BEC電匯詐騙——往往透過仿冒真實通訊渠道繞過技術管控。決心強的BEC操作者使用真實被入侵的電郵帳戶、註冊近乎相同的域名,或攔截真實電郵討論串。面對這些技術,程序管控——付款驗證程序、授權政策和員工培訓——是決定性的防禦層。

核心程序性BEC防禦是對超過定義金額的所有電匯進行強制二次驗證。任何透過電郵收到的付款請求——無論表面發件人的權威如何——都必須使用驗證者獨立知悉的電話號碼(不是電郵中提供的號碼)與請求者進行口頭確認。這一簡單程序可阻止攻擊者透過電郵仿冒財務總監或行政總裁要求緊急轉帳的BEC攻擊。攻擊者無法攔截對真實高管已知手機號碼的電話。由領導層簽署並嚴格執行的付款驗證程序文件,可消除這一攻擊途徑。

銀行 ↗帳戶詳情更改程序可阻止供應商付款轉移變體。任何更新供應商銀行帳戶詳情的請求,都必須透過正式驗證工作流程處理:透過已驗證渠道獲得供應商書面授權、使用現有供應商記錄中的聯絡號碼(不是更改請求中的號碼)進行電話驗證、管理層共同授權,以及IT安全通知。此工作流程必須毫無例外地適用——在程序之外臨時處理的單一銀行帳戶詳情更改,就會創造BEC操作者利用的漏洞。