什麼是透明代理?

透明代理無需在你的設備上進行任何配置便能攔截你的網絡流量——且在你不知情的情況下進行。了解其工作原理有助於你偵測它並保護你的隱私。

透明代理無需在你的設備上進行任何配置便能攔截你的網絡流量——且在你不知情的情況下進行。了解其工作原理有助於你偵測它並保護你的隱私。

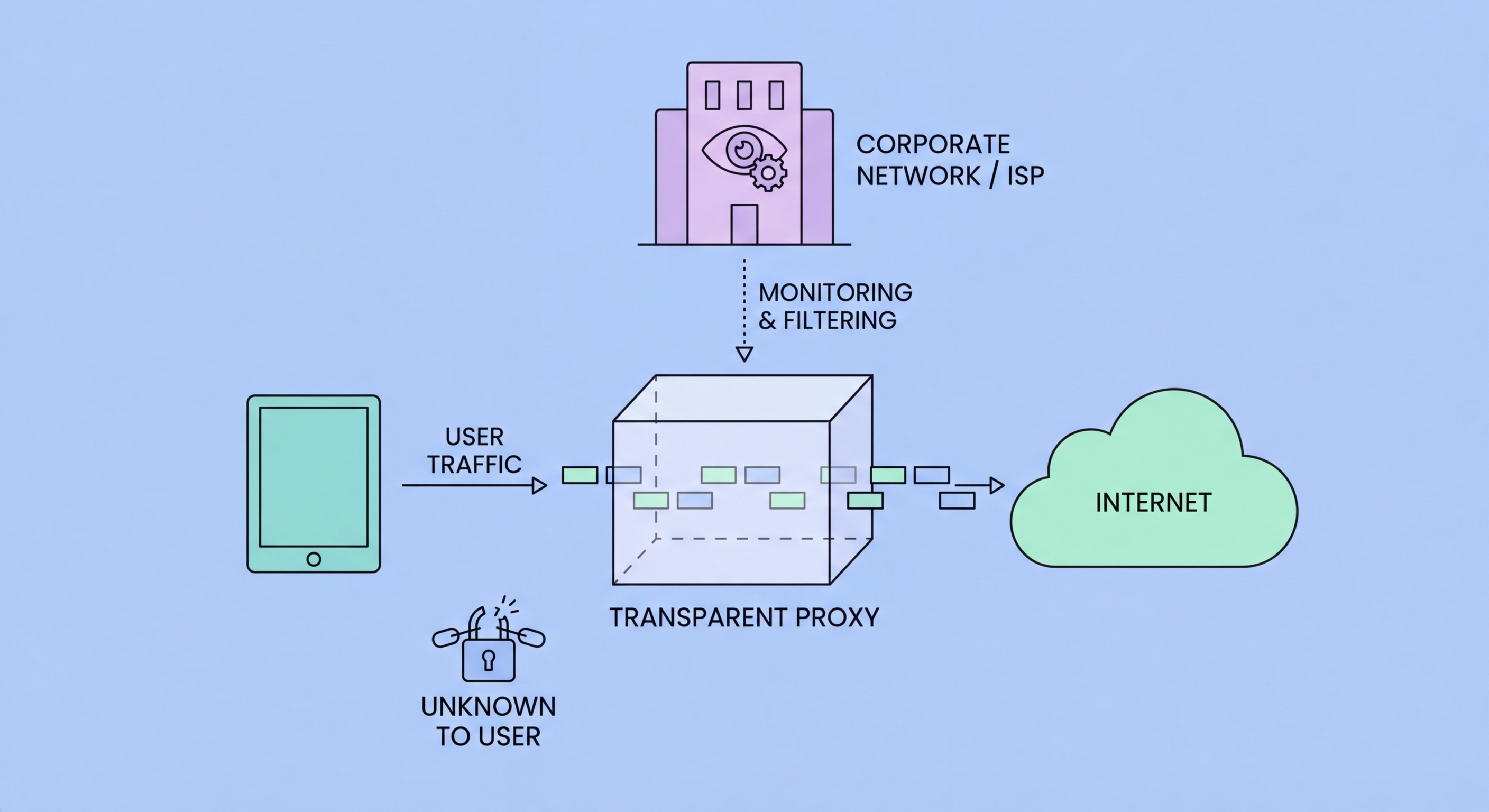

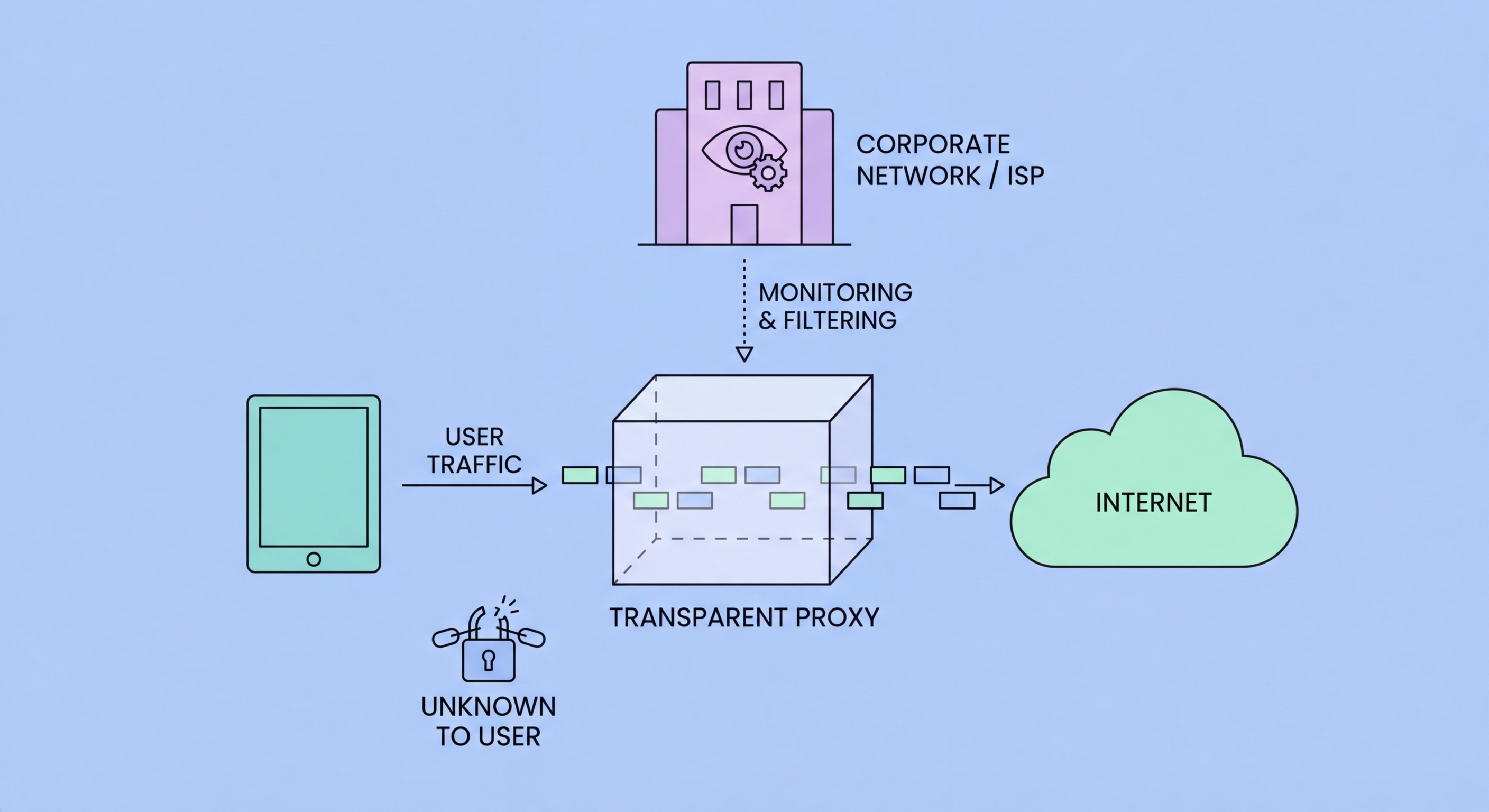

透明代理(又稱攔截代理、內聯代理或強制代理)是部署在網絡層面的代理伺服器,無需在網絡上的設備進行任何配置,即可攔截來自這些設備的網絡流量。與你在瀏覽器或操作系統設置中配置的常規(顯式)代理不同,透明代理的工作方式是讓網絡基礎設施在你的出站 HTTP 請求到達互聯網之前將其重定向至代理。你的設備對代理的存在毫無所知——從瀏覽器的角度來看,它是直接連接到目的地的。

其機制依賴於網絡層流量重定向。透明代理部署在與你的網絡流量相同的網絡路徑上——通常在企業閘道器、學校網絡路由器、酒店 WiFi 接入點或 互聯網服務供應商 ↗ 基礎設施上。當你發出 HTTP 請求時,網絡硬件使用防火牆規則或基於策略的路由將 TCP 連接重定向至透明代理的 IP 和端口。代理處理請求並將其轉發至預定目的地,同時收集連接日誌,並可選擇性地過濾內容。「透明」一詞指的是代理對最終用戶不可見,而非它不檢查流量——它確實會進行檢查。

對於 HTTPS 流量,透明代理面臨與任何代理相同的挑戰:在不執行 SSL 檢查的情況下(這需要在客戶端設備上安裝受信任的根證書),無法解密 TLS 加密的內容。許多企業透明代理確實實施了 SSL 檢查,尤其是在已預裝企業 CA 的受管設備上。由互聯網服務供應商或酒店網絡部署的面向消費者的透明代理,通常無法解密 HTTPS 流量,只能通過 TLS SNI 字段看到你連接了哪個特定 IP 地址和域名。

互聯網服務供應商 ↗出於多種目的部署透明代理,包括帶寬管理、緩存內容以降低上行流量成本,以及在某些國家執行法律規定的內容過濾。在香港,互聯網服務供應商受《淫褻及不雅物品管制條例》約束,並可能收到法院命令屏蔽特定網站。透明代理的部署使互聯網服務供應商能在無需訂戶更改設備設置的情況下實施這些屏蔽——屏蔽在網絡層面隱性進行。

學校和大學是最廣泛部署透明代理用於內容過濾的機構之一。教育機構網絡通常在上課時間過濾社交媒體、成人內容、遊戲網站及其他被認為不適當或非教育性的類別。這些代理的透明特性意味著學生無需配置自己的設備(也無法輕易通過僅刪除代理配置來繞過過濾器)。許多教育機構的透明代理還記錄所有網絡活動,為管理員提供對學生訪問內容的完整可見性。

企業網絡將透明代理用作安全基礎設施的一部分,服務於多種目的:內容過濾以屏蔽惡意軟件分發站點和違反政策的網站、流量檢查以偵測數據外洩和惡意軟件命令與控制通訊、帶寬管理以優先處理業務關鍵流量,以及合規記錄以維護員工互聯網使用記錄以滿足監管要求。與互聯網服務供應商和學校的部署不同,企業透明代理通常會在僱傭合同和可接受使用政策中向員工披露。

多種技術方法可以揭示你的流量是否正在通過透明代理。最可靠的方法是檢查網絡時序:比較從不同連接路徑向知名伺服器發出請求的首字節時間(TTFB)。如果你連接至新加坡某伺服器的 TTFB 儘管地理距離遙遠卻異常低,你可能正在從本地透明緩存代理而非實際的新加坡伺服器接收緩存響應。更複雜的測試使用帶有唯一參數的緩存清除 URL 來防止緩存,並比較響應結果。

對於偵測內容過濾代理,訪問一個返回可預測內容的已知正常 URL 並檢查響應是否與網站通常提供的內容匹配,這種方法能提供有用信息。如果你向某網站發出的請求返回了與該網站通常提供的內容不同的 HTML 頁面(尤其是如果其中提到可接受使用政策違規或網絡過濾),你就是在內容過濾代理後面。許多企業和學校代理在拒絕訪問時會返回帶有機構品牌的自定義屏蔽頁面,使識別變得顯而易見。

技術用戶可以使用 traceroute 或 MTR 觀察流量所走的網絡路徑,並識別意外的中間跳點。將疑似代理網絡內部的 traceroute 輸出與移動數據連接(更可能是直接的互聯網服務供應商路徑)的 traceroute 結果進行比較,可以揭示網絡層面的攔截。對於 HTTPS,從網絡內部檢查為知名域名提供的 TLS 證書,可以揭示企業 SSL 檢查的存在——如果證書是由不知名的內部 CA 而非 DigiCert 或 Let's Encrypt 等公共 CA 簽發的,則 SSL 檢查正在運行。

防範透明代理攔截最有效的保護方法,是端對端加密結合繞過代理基礎設施的流量隧道。VPN 是主要工具:當你在任何其他流量離開設備之前先連接 VPN,你的流量就會在 VPN 隧道中從你的設備加密至 VPN 伺服器。你網絡上的透明代理只能看到發往 VPN 伺服器 IP 的加密 VPN 數據包——它無法檢查內容、過濾 URL 或進行 SSL 檢查,因為它收到的流量已被加密和封裝。

在已安裝企業 CA 的受管設備的企業環境中,根據網絡配置,即使是 VPN 也可能在 VPN 連接建立之前受到 SSL 檢查。機構的端點安全軟件也可能獨立於透明代理監控網絡活動。在這些環境中,恰當的做法是了解企業政策,認識到在企業受管設備上的企業網絡監控是標準做法,通常已在可接受使用政策中披露,並在個人網絡上使用個人設備進行私人活動。

對於希望防止酒店、咖啡廳或公共 WiFi 透明代理監控其流量的用戶,VPN 既簡單又有效。VPN 隧道繞過本地網絡上的任何透明代理層,在任何本地網絡檢查發生之前將你的流量通過 VPN 伺服器路由。這也能抵禦不受信任網絡上可能試圖竊取憑據或注入惡意軟件的惡意透明代理的安全風險——對大多數香港用戶而言,這比透明代理隱私問題更為實際的日常安全顧慮。