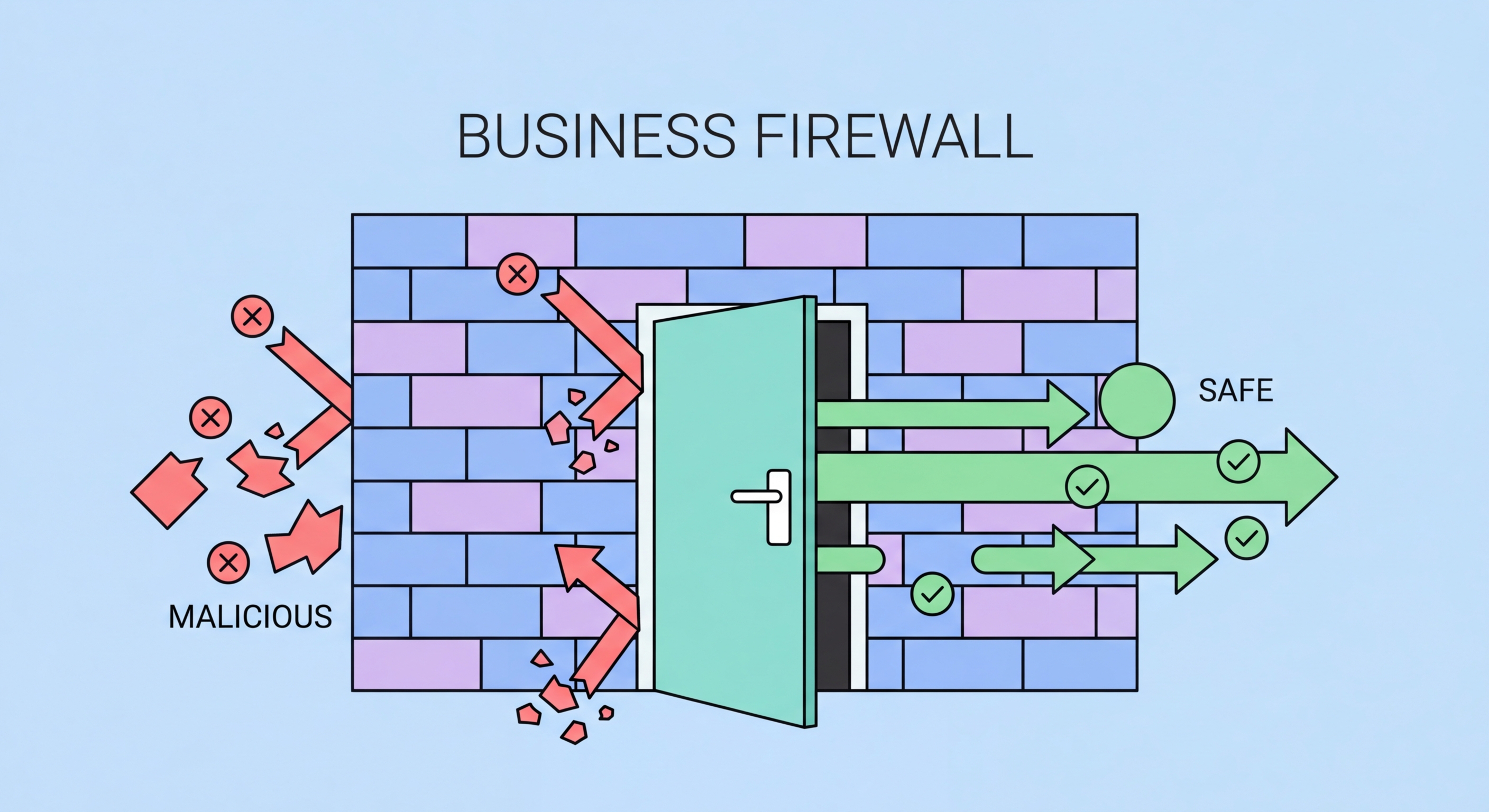

香港中小企企業防火牆設定指南

為香港中小企選擇、配置和維護企業防火牆的實用指南——涵蓋UTM設備、雲端管理防火牆、配置最佳實踐及持續維護。

為香港中小企選擇、配置和維護企業防火牆的實用指南——涵蓋UTM設備、雲端管理防火牆、配置最佳實踐及持續維護。

選擇企業防火牆需要在吞吐量、功能集、管理複雜性和總擁有成本之間取得平衡。首要的規格考量是吞吐量:防火牆必須在執行所有安全檢查功能(IPS、網絡過濾、SSL檢查)的同時,能夠處理您當前的互聯網帶寬並有增長空間——這些功能會降低相對於原始帶寬的有效吞吐量。擁有來自HKT或HKBN的1Gbps商業寬頻的典型香港辦公室,需要啟用完整UTM功能後額定至少500Mbps至1Gbps的防火牆——未啟用安全功能的原始吞吐量額定是市場數字,而非運營規格。請特別查看供應商規格表中的UTM吞吐量。

統一威脅管理(UTM)設備在單一設備中集成了防火牆、入侵防禦系統(IPS)、網絡內容過濾、應用程式控制、防病毒閘道掃描和VPN——無需管理多個獨立設備即可提供全面的邊界安全。對於香港中小企,領先的UTM選擇包括:Sophos XGS系列(出色的網絡界面、透過Sophos Central進行雲端管理、具競爭力的中小企定價);Fortinet FortiGate(業界領先的威脅情報 ↗、強大性能、獲香港渠道夥伴廣泛支持);WatchGuard Firebox(管理簡單,適合非專業管理員);以及Cisco Meraki MX(透過Meraki儀錶板進行雲端管理,非常適合多站點管理,授權成本較高)。Netgear ProSAFE和Zyxel ATP系列為需求較簡單的非常小型辦公室提供預算替代選擇。

雲端管理防火牆——管理平面在雲端而非實體設備上運行——大幅降低了沒有專職網絡人員的香港中小企的運營複雜性。Cisco Meraki、Sophos XGS與Sophos Central,以及Fortinet的FortiManager Cloud,均提供基於瀏覽器的管理儀表板,使配置、監控和韌體更新對IT通才也可操作。對於擁有多個香港辦公室或結合雲端基礎設施的混合環境的機構,雲端管理防火牆可從單一儀表板提供跨所有位置的集中可見性,簡化了以前需要每個站點具備網絡專業知識的管理開銷。比較選項時,雲端管理授權的訂閱費用應包含在總擁有成本計算中。

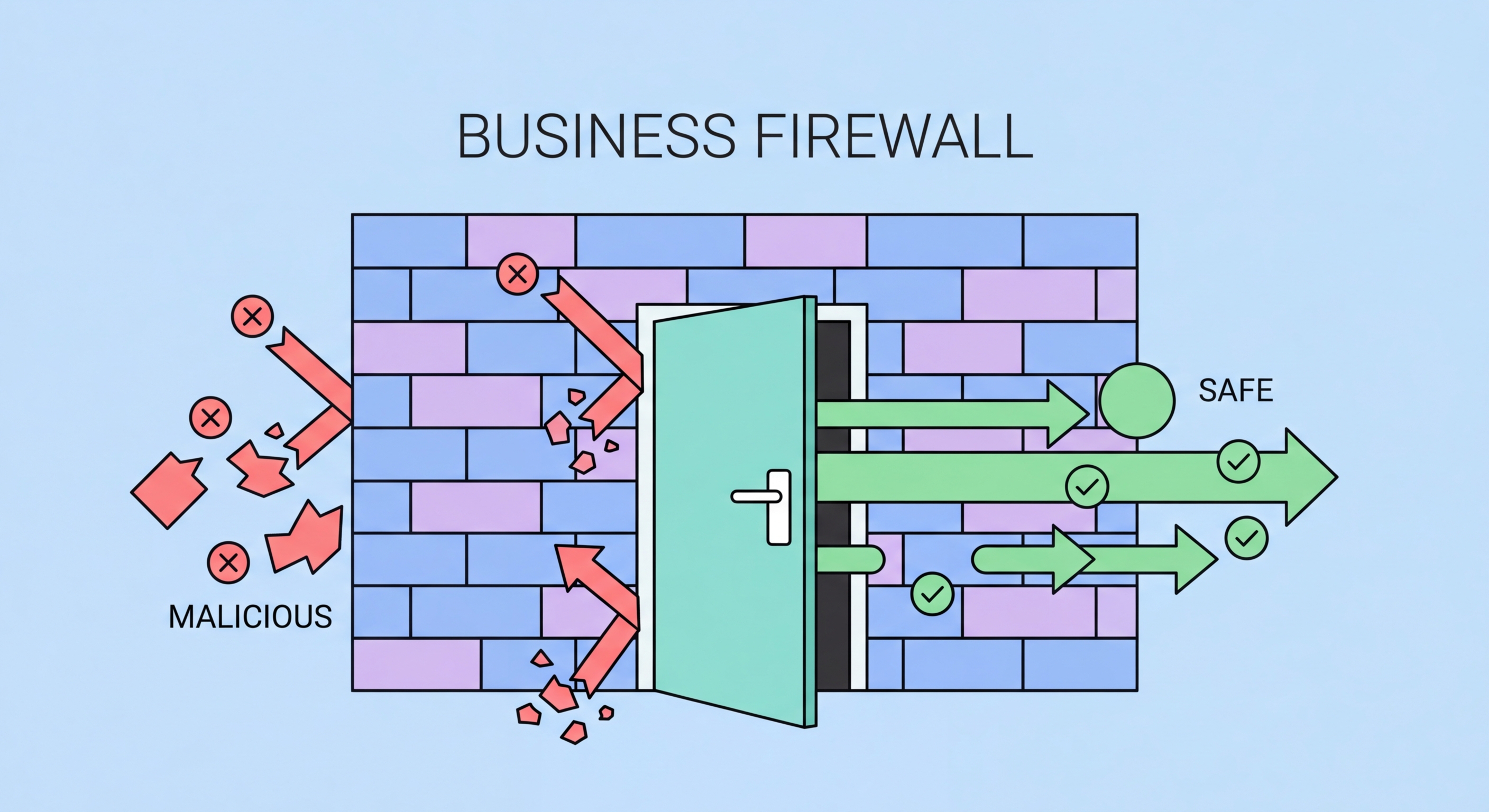

企業防火牆的安全價值完全取決於其配置——預設配置的防火牆可能提供的保護幾乎與沒有防火牆相同。大多數企業防火牆出廠時帶有允許廣泛出站互聯網存取的寬鬆預設配置,這對部署很方便,但留下了大量安全漏洞。安全的防火牆配置需要精心設計規則:入站和出站流量均預設拒絕,並為每個所需的流量附有業務理由的特定允許規則。這種紀律確保每條開放防火牆規則的存在都有明確考慮的特定原因,而不是透過臨時添加累積。

入站防火牆規則應遵循嚴格最小化:只向互聯網公開確實需要公開的服務。每個面向互聯網的服務都是潛在的攻擊面。不需要從互聯網存取的服務——內部文件伺服器、資料庫伺服器、管理界面、RDP——不應有允許互聯網存取的入站規則。員工的遠端存取應透過VPN或ZTNA方案,而非直接RDP或管理界面暴露。對於必須面向互聯網的服務(網絡伺服器、郵件伺服器、VPN閘道),實施地理阻斷,將存取限制在與您香港業務有合法業務關係的來源國家——這顯著減少了自動掃描和攻擊流量。

在您的UTM防火牆上啟用IPS(入侵防禦系統)和網絡過濾功能,提供基本封包過濾之外的安全層。IPS特徵碼偵測和阻止網絡流量中的已知攻擊模式——漏洞利用嘗試、命令和控制通訊以及漏洞掃描工具。網絡過濾類別阻止存取已知惡意網站、網絡釣魚網站和不當內容類別,作為終端設備安全 ↗的網絡級補充。SSL/TLS檢查——解密和檢查HTTPS流量——允許這些功能在加密流量上運作,否則這些流量將未經檢查通過。SSL檢查需要仔細配置以處理某些應用程式中的證書固定,但對代表現代互聯網流量大多數的加密流量提供了大幅改善的可見性。

現代企業防火牆提供集成的VPN功能,允許遠端員工安全連接到辦公室網絡,而無需單獨的VPN硬件。透過現有UTM防火牆配置遠端存取VPN——無論是IPsec IKEv2、SSL VPN還是WireGuard,取決於您的平台——通常是香港中小企最具成本效益的方法,並將遠端存取管理與邊界安全集中管理。防火牆既作為VPN閘道,也作為安全政策執行點,允許遠端工作者流量在到達內部系統之前由IPS和網絡過濾進行檢查。

站點到站點VPN配置對擁有多個辦公室的香港企業相關——也許是灣仔總部、觀塘辦公室,以及深圳或新加坡辦事處。大多數企業防火牆支持其設備之間的IPsec站點到站點隧道,創建加密連接,使所有位置可以共享網絡資源,如同在同一物理網絡上。Sophos、Fortinet和Meraki等平台的現代SD-WAN功能,透過多個互聯網連接提供智能流量路由——優先將延遲敏感的應用程式(VoIP、視頻會議)透過較低延遲路徑路由,同時將大量數據傳輸透過成本較低的連接路由——提供傳統站點到站點VPN所缺乏的彈性和性能優化。

VPN存取的多因素驗證必須在防火牆層面強制執行,而不僅僅是在政策中建議。大多數企業防火牆平台支持透過RADIUS與TOTP令牌集成MFA、使用現有身份提供商(Microsoft Entra、Google Workspace)的SAML身份驗證,或與驗證器應用程式的原生集成。將防火牆VPN身份驗證與現有的Microsoft Entra或Google Workspace身份集成,簡化了用戶管理(單一帳戶生命週期同時管理電郵和VPN存取),並允許條件存取政策應用於VPN——在建立VPN隧道之前,在身份驗證層阻止來自被入侵帳戶或不合規設備的存取。

企業防火牆需要持續維護才能保持有效——它不是一次性設置的設備。韌體更新是最關鍵的維護任務:防火牆供應商定期發布針對其產品漏洞的安全補丁,未修補的防火牆漏洞被勒索軟件操作者積極用於初始存取。近年高知名度攻擊中利用的Fortinet、SonicWall和Pulse Secure漏洞,表明防火牆漏洞是複雜攻擊者最有價值的初始存取途徑之一。運行數月甚至數年前韌體的防火牆是負債而非防禦。在您的運營環境允許的情況下,配置自動韌體更新,或為關鍵安全更新制定14天應用目標的補丁審查流程。

防火牆規則衞生——防火牆規則的持續管理,以移除過期規則並維護最低權限原則——對於維護有意義的安全態勢至關重要。防火牆規則隨時間累積:為項目工作而添加從未移除的臨時規則、為解決連接問題而添加超出最低所需存取的規則,以及來自不再存在的系統創造原因不明的開放路徑的規則。每季防火牆規則審查,將活躍規則與當前業務需求和已記錄理由進行比較,識別並移除不必要的規則。在防火牆日誌分析中可見的沒有相關流量的未使用規則,通常可以安全移除。防火牆規則審查應作為安全治理活動記錄並由管理層審查。

防火牆日誌監控提供大多數香港企業未能利用的安全情報。防火牆日誌包含所有連接嘗試、已阻止的入侵偵測事件、網絡過濾阻止和VPN活動的記錄——用於偵測入侵或攻擊活動的寶貴安全信號。來自外部IP對管理端口的連接嘗試模式表明主動掃描。來自內部IP的重複IPS偵測表明被入侵的設備正在與已知惡意基礎設施通訊。大量出站連接到異常目的地可能表明數據外洩。大多數UTM防火牆提供內置報告儀表板,無需日誌分析專業知識即可呈現這些模式。Sophos Central和Meraki等雲端管理平台包含安全監控儀表板,可對重大事件發出警報,無需手動日誌審查。