香港企業終端設備安全

如何保護您機構的每台設備——從Windows和Mac工作站到手機和平板電腦——使用防病毒、EDR、MDM和補丁管理的正確組合。

如何保護您機構的每台設備——從Windows和Mac工作站到手機和平板電腦——使用防病毒、EDR、MDM和補丁管理的正確組合。

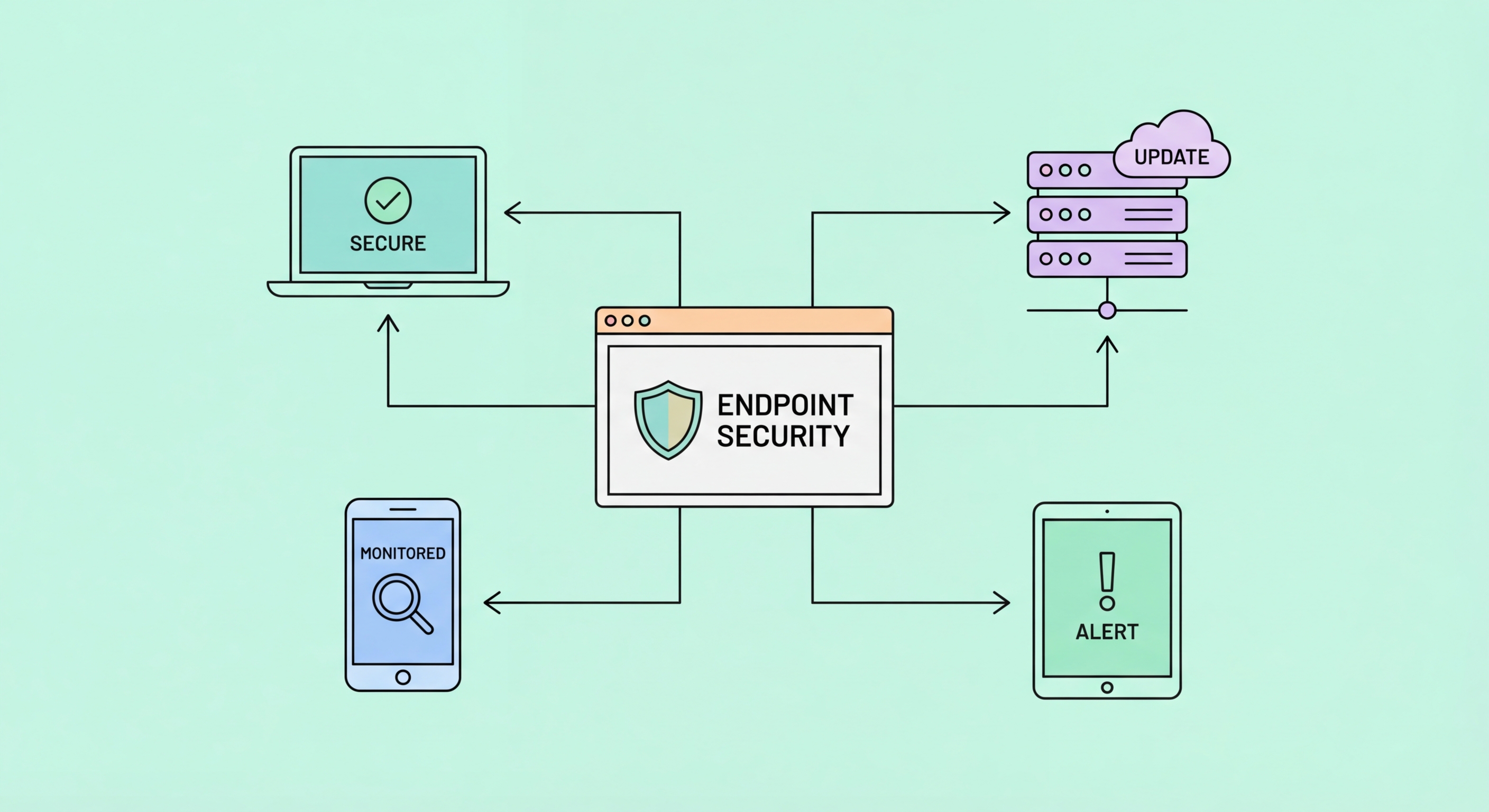

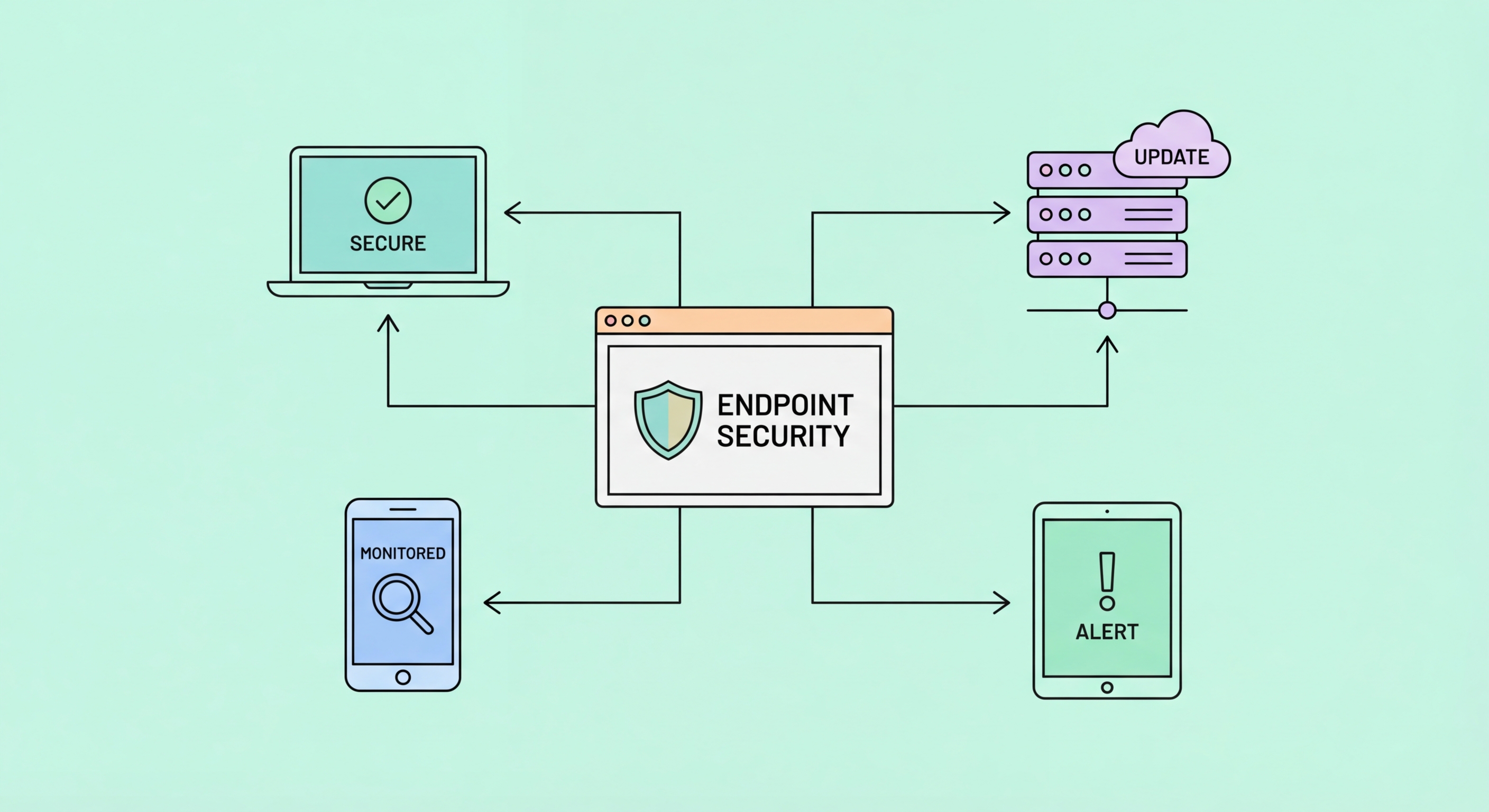

終端設備——員工使用的筆記型電腦、桌上型電腦、智能手機和平板電腦——是大多數針對香港企業網絡攻擊的主要入口。傳送malware的網絡釣魚電郵在終端設備上被打開。勒索軟件在終端設備上執行,然後透過網絡蔓延。憑證竊取軟件從終端設備瀏覽器竊取銀行 ↗和雲端應用程式憑證。實體設備盜竊暴露本地存儲的敏感數據。終端設備是對手持續利用的人機交互界面形成的攻擊面。

終端設備安全格局已從傳統防病毒模型大幅演進。傳統防病毒產品透過將文件與特徵碼數據庫比較來偵測已知malware——這種方式對已知威脅有效,但對新型malware、無文件攻擊和合法工具被惡意使用(借助系統工具的攻擊手法)則失效。現代端點保護平台(EPP)和端點偵測及回應(EDR)方案,使用行為分析、機器學習和記憶體掃描來偵測之前未知的威脅,並提供對整個機構終端設備上發生情況的可見性。

對香港企業而言,針對性malware的威脅——特別是針對香港金融和專業服務行業企業部署的銀行 ↗木馬和遠端存取工具(RAT)——需要超越基於特徵碼的偵測的終端設備安全。EDR方案提供偵測和圍堵複雜威脅所需的可見性和回應能力,而傳統防病毒軟件會錯過這些威脅。EPP和EDR之間的成本差異已顯著縮小——主要供應商現在以中小企可承受的預算將EDR功能捆綁在產品中。

適合您香港企業的終端設備安全產品,取決於您團隊的技術能力、預算和您面對的威脅複雜程度。Microsoft Defender for Business——包含在Microsoft 365商業高級版中——提供集成的防病毒、EDR和設備管理,具有建立在大多數香港企業已使用的Microsoft平台上的顯著優勢。其Defender for Business層(為最多300名員工的中小企設計)提供以前只在企業計劃中才有的功能,包括威脅和漏洞管理、自動調查和回應,以及集中安全儀表板。

對於尋求最佳EDR而不論平台的企業,CrowdStrike Falcon Go和Falcon Pro提供中小企可承受的行業領先偵測。SentinelOne Singularity和Malwarebytes for Teams是在香港渠道有強大存在的替代選擇。Trend Micro的Worry-Free業務安全 ↗——因本地支持和雙語界面在香港中小企市場廣受歡迎——提供包括基於雲端的終端設備偵測在內的可靠保護。評估標準應包括:誤報率(高誤報率造成警報疲勞)、對當前香港威脅活動的偵測效力、管理界面複雜性,以及本地技術支持可用性。

部署和管理紀律決定了終端設備安全是否真正有效。已安裝但未主動監控、因錯過更新導致威脅情報 ↗過期、產生未審查警報,或有降低保護的政策例外的終端設備安全,提供的是虛假的信心。對沒有專職安全運營的中小企而言,託管偵測和回應(MDR)服務——安全提供商代表您24小時監控EDR警報並回應——在不需要內部安全運營專業知識的情況下擴展了進階終端設備安全的能力。幾家香港本地MSSP以中小企可承受的價格點提供EDR支持的MDR服務。

補丁管理——對所有作業系統、應用程式和韌體系統性地應用安全更新的流程——可以說是香港企業可採用的最具影響力的終端設備安全實踐。大多數成功的勒索軟件攻擊和終端設備入侵,利用的是補丁已有數週、數月甚至數年可用的漏洞。在補丁發布後14天內持續應用補丁的企業,消除了絕大多數技術漏洞攻擊途徑。在修補方面落後數月的機構,對整個已知漏洞利用庫系統性地易受攻擊。

Windows修補可以透過Windows Update for Business(GPO或Intune管理)或Windows Server Update Services(WSUS)進行大量自動化,用於本地管理。macOS修補透過Jamf或MDM方案管理企業機群,小型環境使用系統偏好設定自動更新設定。第三方應用程式修補——瀏覽器、Adobe產品、Java和其他常用安裝應用程式——需要額外工具,因為Windows Update只涵蓋Microsoft軟件。Patch My PC、Action1和NinjaRMM等方案以合理的每席位費用自動化第三方應用程式修補。

修補治理——確保補丁系統性地應用並驗證其應用的政策和流程——將有效管理漏洞暴露的機構,與安裝了補丁管理工具但未正確運行的機構區分開來。每月修補審計,將所有終端設備的已安裝補丁級別與當前安全更新級別進行比較,識別落後的設備。向管理層的修補合規報告提供問責。無法立即修補的系統(遺留系統、操作技術)的例外流程,需要補償管控文件。

終端設備強化透過停用不必要的服務、啟用安全功能和應用安全配置來縮小攻擊面,在攻擊者利用漏洞之前消除它們。CIS(互聯網安全中心)基準為Windows、macOS和常用應用程式提供具體的、經過測試的強化建議——可免費下載,廣泛用作終端設備強化的標準參考。Microsoft安全基線為Windows和Microsoft應用程式提供類似指引,可透過群組政策或Microsoft Intune部署。

香港企業的關鍵終端設備強化措施包括:在所有設備上啟用BitLocker(Windows)或FileVault(macOS)全盤加密、停用自動從USB驅動器執行文件的自動執行和自動播放功能、配置應用程式許可名單或至少停用在用戶可寫目錄(malware通常落地的位置)中執行、啟用具有限制性出站政策的Windows防火牆、停用不必要的服務(遠端登錄、Telnet、不安全的傳統協議),以及透過群組政策或MDM配置安全瀏覽器設定。

應用程式控制——限制哪些應用程式可以在企業終端設備上執行——是最有效的勒索軟件預防管控之一。HKPC和澳洲網絡安全中心都將應用程式許可名單列為預防勒索軟件影響最高的安全管控之一。Windows Defender應用程式控制(WDAC)、AppLocker和Carbon Black App Control等第三方方案均可實施此功能。雖然完整的許可名單在操作上要求較高,但更簡單的方法——阻止從%temp%、%appdata%和其他用戶可寫目錄執行——以低操作成本阻止大多數商品勒索軟件傳送機制。