勒索軟件防護:如何抵禦加密攻擊

只要採取正確的防毒設定、備份策略和網絡安全措施,勒索軟件可在加密任何檔案前被阻截。本指南涵蓋勒索軟件防禦的每一層。

只要採取正確的防毒設定、備份策略和網絡安全措施,勒索軟件可在加密任何檔案前被阻截。本指南涵蓋勒索軟件防禦的每一層。

具備專用勒索軟件保護功能的現代防毒軟件,是對抗加密攻擊的第一道防線。Bitdefender、Malwarebytes Premium 和 ESET 等產品包含超越一般惡意軟件偵測 ↗的專用反勒索軟件模組。這些模組使用行為監控來識別勒索軟件活動的特徵模式——快速枚舉檔案,然後大量讀寫、修改副檔名、刪除陰影複製——並在造成重大損害前終止相關進程。Bitdefender 的勒索軟件修復功能尤為值得一提:它為正在修改的檔案維護受保護的備份,即使在偵測到威脅前加密已部分完成,仍可恢復最近更改的檔案。

受控資料夾存取(CFA)是 Windows 10/11 透過 Windows Defender 提供的一個未被充分利用的勒索軟件專用保護層,且無需額外費用。啟用後,CFA 會阻止未授權的應用程式修改受保護資料夾(文件、圖片、桌面,以及您指定的任何其他資料夾)中的檔案。嘗試加密受保護資料夾中檔案的勒索軟件將被封鎖,並生成警報。主要的管理工作是將需要存取受保護資料夾的合法應用程式加入白名單——這是一次性的少量配置投資,換來有意義的保護。Microsoft Defender for Endpoint 等企業產品透過更複雜的應用程式控制策略擴展了這一功能。

修補程式管理是關鍵的勒索軟件預防 ↗層。相當大比例的勒索軟件攻擊——包括 2017 年災難性的 WannaCry 爆發——利用了已有修補程式可用數週或數月的已知漏洞。WannaCry 利用了微軟於 2017 年 3 月已修補的 EternalBlue 漏洞(MS17-010);未應用修補程式的組織在兩個月後遭受重創。對於香港企業而言,在所有作業系統、應用程式及網絡設備上保持最新的修補程式狀態,可大幅縮小透過漏洞利用而非釣魚攻擊傳播的勒索軟件的攻擊面。

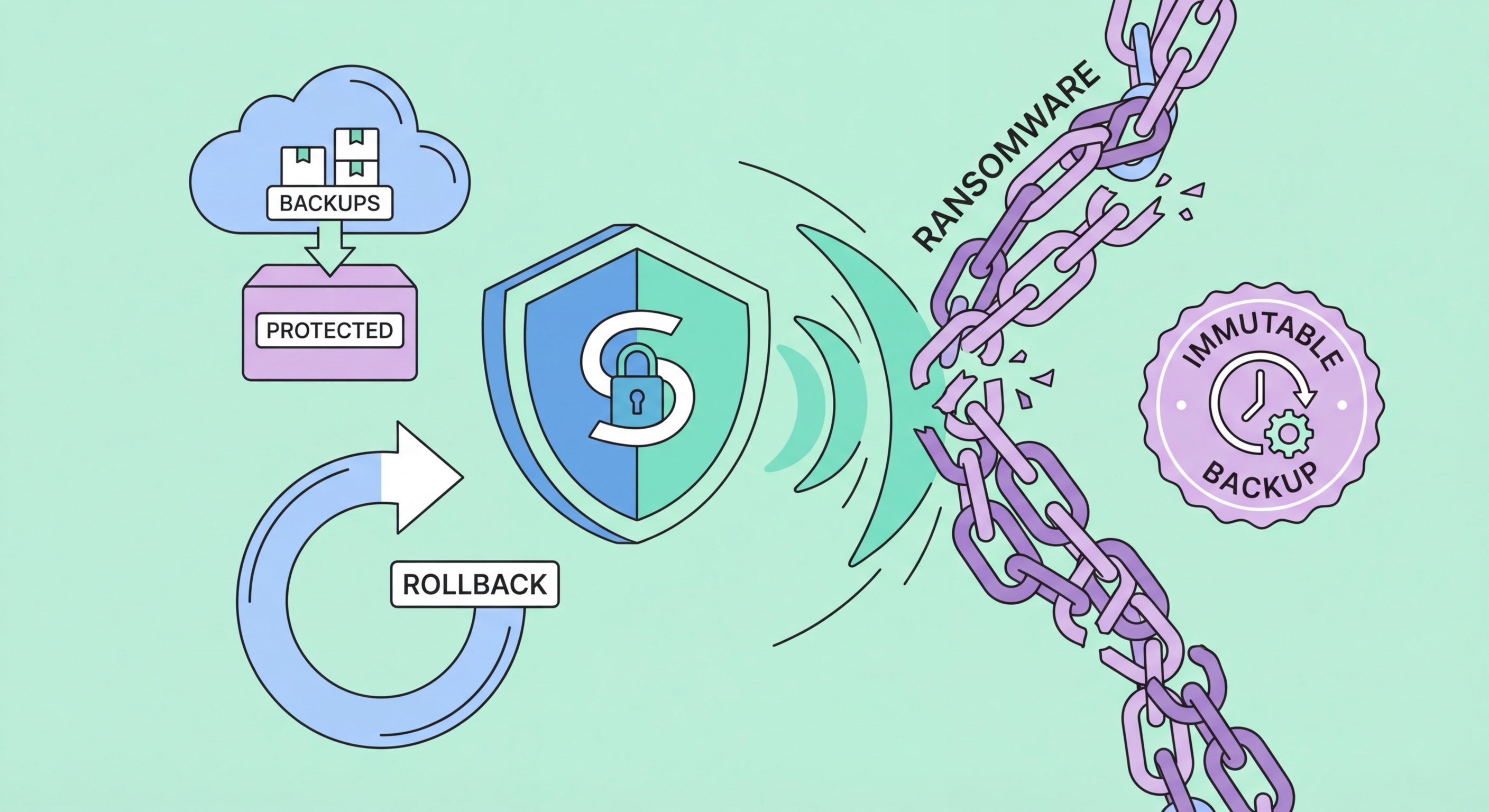

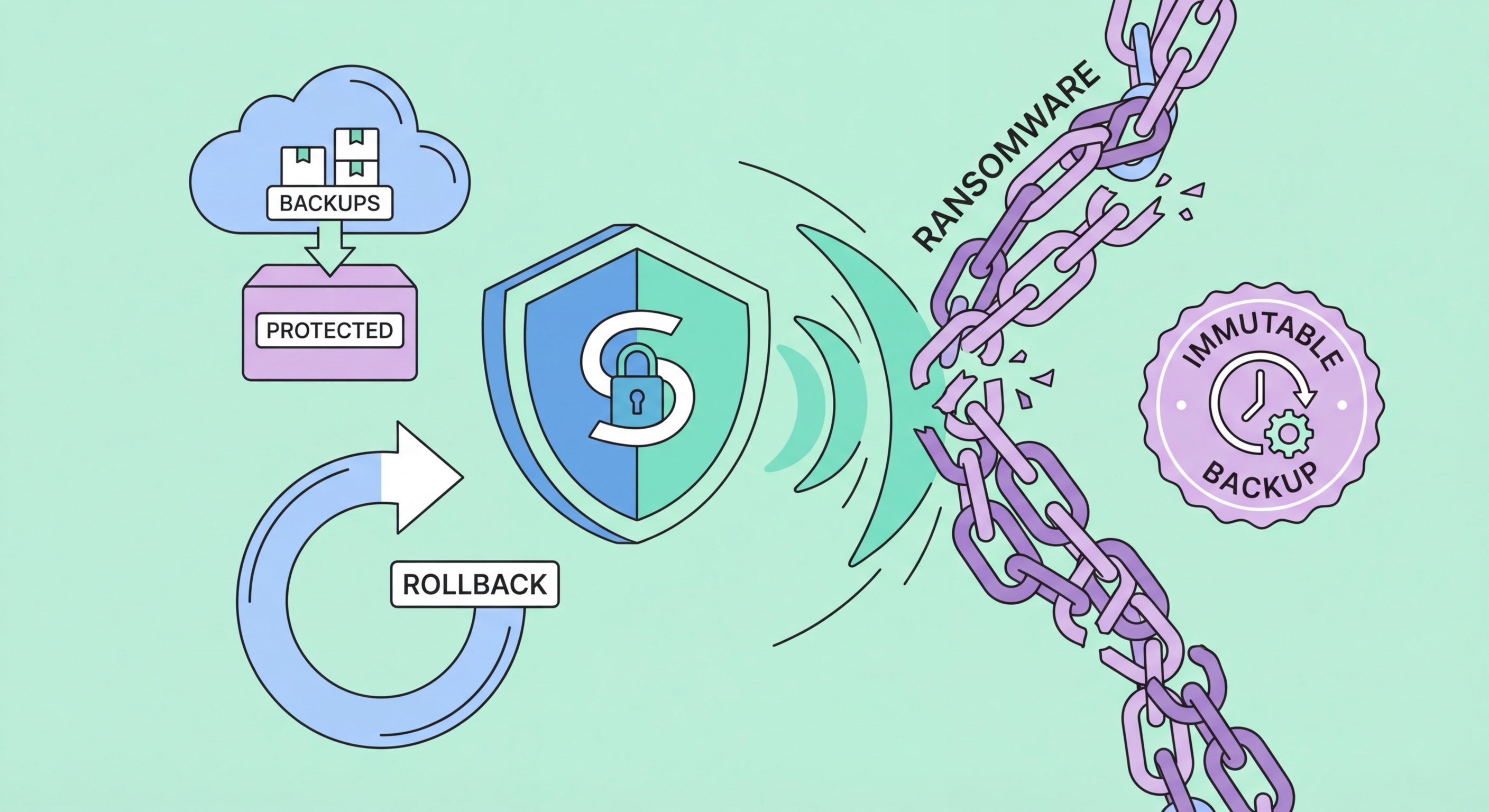

對於數據恢復而言,最有效的勒索軟件緩解措施是確保至少有一份備份副本始終在任何可能感染您系統的勒索軟件的觸及範圍之外的備份策略。3-2-1 規則是基本標準:維護三份重要數據副本,存儲在兩種不同的媒體類型上,其中一份在異地或離線。對於勒索軟件而言,關鍵要求是異地副本必須是物理斷連(離線/氣隙)或邏輯上不可篡改的——以在您電腦上運行的勒索軟件進程無法覆蓋或加密的方式存儲。

具有版本控制的雲端備份服務,為大多數用戶提供有效的抵禦勒索軟件的異地副本。Backblaze、Acronis True Image 和 IDrive 等服務維護檔案的多個歷史版本。即使勒索軟件加密了您的檔案,這些加密版本同步至雲端存儲,之前未加密的版本也保存在版本歷史記錄中,可以還原。關鍵是驗證版本歷史記錄確實被維護且可存取——一些基本的雲端同步服務(如基本的 OneDrive 或 Dropbox 方案)可能只保留 30 天的版本,而付費層通常提供更長的版本歷史記錄。Microsoft 365 訂閱者可存取 OneDrive Vault 和 1 年版本歷史記錄用於勒索軟件恢復。

對於企業而言,備份架構需要考慮到勒索軟件運營者專門針對備份基礎設施的事實。複雜的勒索軟件會嘗試存取和加密同一網絡段上的備份伺服器、NAS 設備,甚至存儲在受感染系統上的雲端備份憑證。企業勒索軟件保護最佳實踐 ↗包括:使用不可篡改的備份存儲(AWS S3 Object Lock、Azure Immutable Blob Storage),在定義的保留期限內防止修改或刪除;將備份憑證保存在獨立的機密管理系統中,而不是備份伺服器上;定期測試備份還原(從未測試過的備份是未知數);以及考慮使用磁帶備份作為最重要數據的氣隙介質。

一旦勒索軟件獲得對一個系統的初始存取,網絡架構決定了它是局限於該設備,還是蔓延並加密網絡上的所有內容。網絡分隔——將網絡劃分為隔離的段,使一個段中的設備無法自由與另一個段中的設備通訊——是主要的遏制策略。員工工作站上的勒索軟件感染不應能夠到達不同網絡段上的生產伺服器、備份系統或其他工作站。實施 VLAN(虛擬局域網)以分隔用戶工作站、伺服器和管理系統,可大幅限制橫向移動。

遠端桌面協議(RDP)是針對企業的勒索軟件最常被利用的初始存取途徑。數以千計的香港企業在 3389 端口直接向互聯網暴露 RDP,形成易於發現的攻擊面。攻擊者使用自動掃描工具查找暴露的 RDP 服務,然後嘗試使用從數據洩露中取得的用戶名/密碼組合進行憑證填充攻擊,或利用未修補的 RDP 漏洞。直接的補救措施是:切勿直接向互聯網暴露 RDP。取而代之,要求在允許 RDP 存取前進行 VPN 身份驗證,將 RDP 存取限制為真正需要的用戶,啟用網絡級別身份驗證,並考慮為遠端存取部署專用的 RDP 閘道或虛擬桌面基礎架構。

最小權限存取控制是關鍵的勒索軟件緩解措施,可限制攻擊者在獲得初始存取後能造成的損害。如果勒索軟件運營者入侵了標準用戶帳號,他們只能存取該用戶的檔案——而非共享磁碟機、備份系統或其他用戶的數據。但如果該帳號擁有本地管理員權限(在許多為方便用戶而給予管理員權限的香港中小企業中很常見),勒索軟件可以更積極地蔓延並停用安全工具。實施最小權限原則——用戶只擁有其工作職能所需的存取權限——結合針對管理帳號的特權存取管理(PAM),可大幅限制勒索軟件的影響。

每個組織都應在攻擊發生前——而非攻擊期間——準備好記錄在案的勒索軟件事故應變計劃。在主動攻擊的壓力和時間緊迫性下,決策品質會顯著下降。預先準備的計劃應指定誰有權作出決策(包括支付/拒絕支付的決定)、聯繫誰(IT 支援、網絡保險提供者、法律顧問、執法部門)、即時技術步驟是什麼(網絡隔離、證據保存),以及向員工、客戶和監管機構發出什麼通訊。對於受《個人資料(私隱)條例》義務約束的香港企業,計劃必須包括評估攻擊是否觸發個人資料洩露通知義務及相關時限。

網絡保險已成為企業勒索軟件應對準備的重要組成部分。網絡保險保單可涵蓋勒索軟件贖金支付(是否支付仍是一個單獨的決定)、事故應變費用(取證調查、恢復專家)、停機期間的業務中斷損失,以及客戶數據遭洩露的第三方責任。香港網絡保險市場已大幅增長,勞合社、AIG、Chubb 及數家本地保險公司提供相關產品。承保人現在通常要求在簽發或續保保單前提供基本安全控制(多因素驗證、備份程序、修補程式管理)的證明——保險申請過程本身就是一個有用的安全成熟度評估練習。

員工培訓和釣魚意識相對於其有效性而言,是在勒索軟件預防措施中投資最不足的。大多數勒索軟件感染始於人的行為——點擊惡意電郵附件、在釣魚頁面上輸入憑證,或從不受信任的來源下載軟件。教導員工識別釣魚指標(發件人地址異常、緊迫語言、意外的附件請求、不匹配的網址)的定期安全意識培訓,以及測試和強化培訓的模擬釣魚練習,是最具成本效益的安全投資之一。對於香港企業,培訓必須兼顧英文和繁體中文釣魚內容,因為區域攻擊者經常以中文誘餌針對粵語用戶。